VMware NSX 4.1 の 分散IDS/IPSとゲートウェイIDS/IPSの動作 を確認しましたので、以下にまとめます。

検証環境:

- VMware NSX:4.1.0.2

- VMware vCenter Server : 8.0b

VMware NSX 分散IDS/IPS及びゲートウェイIDS/IPSとは

NSX-T 3.0から分散IDS/IPSが、NSX-T 3.2.1からゲートウェイIDS/IPSが提供開始されています。

分散IDS/IPS は、従来は物理機器にて提供されていた侵入検知のIDS/IPS機能を、ハイパーバイザレベルで実装するもので、仮想マシンの粒度で漏れなくシグネチャベースの保護が可能となる機能です。

ゲートウェイIDS/IPS はTier-1ゲートウェイにて実装されるIDS/IPS機能となり、NSX基盤における境界型のIDS/IPSとして実装可能な機能となります。

VMware NSX 分散及びゲートウェイIDS/IPSの前提条件

NSXにおいて分散IDS/IPS 及び ゲートウェイIDS/IPS を使用するには、従来のPro/Adv/Ent Plusライセンスに加えて、「NSX Distributed Firewall with Threat Prevention」及び「NSX Gateway Firewall with Threat Prevention」ライセンス が必要となります。

参照:VMware NSX ライセンスと機能の総まとめ – 2023年版 (NSX version 4.0)

VMware NSX 分散及びゲートウェイIDS/IPSの設定

VMware NSX 管理UIより、「セキュリティ」>「IDS/IPSとマルウェア管理」>「設定の開始」より、IDS/IPSの設定を開始します。

「NSX Appilcation Platformの展開」において「設定をスキップ」を選択し、IDS/IPSの設定に進みます。(マルウェア防止の設定はスキップします)

-

分散IDS/IPSの有効化及びゲートウェイIDS/IPSの有効化

「分散ルール」タブにおいて、「分散IDS/IPS」の「設定」を選択します。

「East-Westトラフィックでホストとクラスタを有効にする」パネルにおいて、該当のクラスタにおいて、「IDS/IPS」をスライドバーにて有効にします。

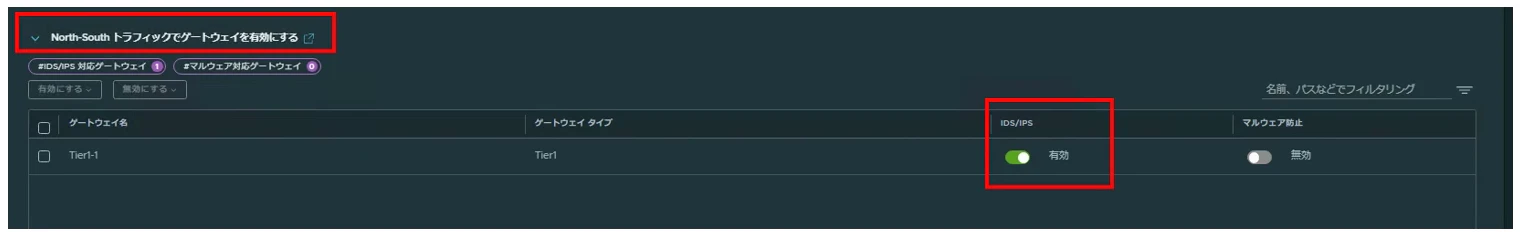

「North-Southトラフィックでゲートウェイを有効にする」パネルにおいて、該当のTier-1ゲートウェイを選択の上、「IDS/IPS」をスライドバーにて有効にします。

※ゲートウェイIDS/IPSは、Tier-1ゲートウェイにおいてのみ有効化可能

-

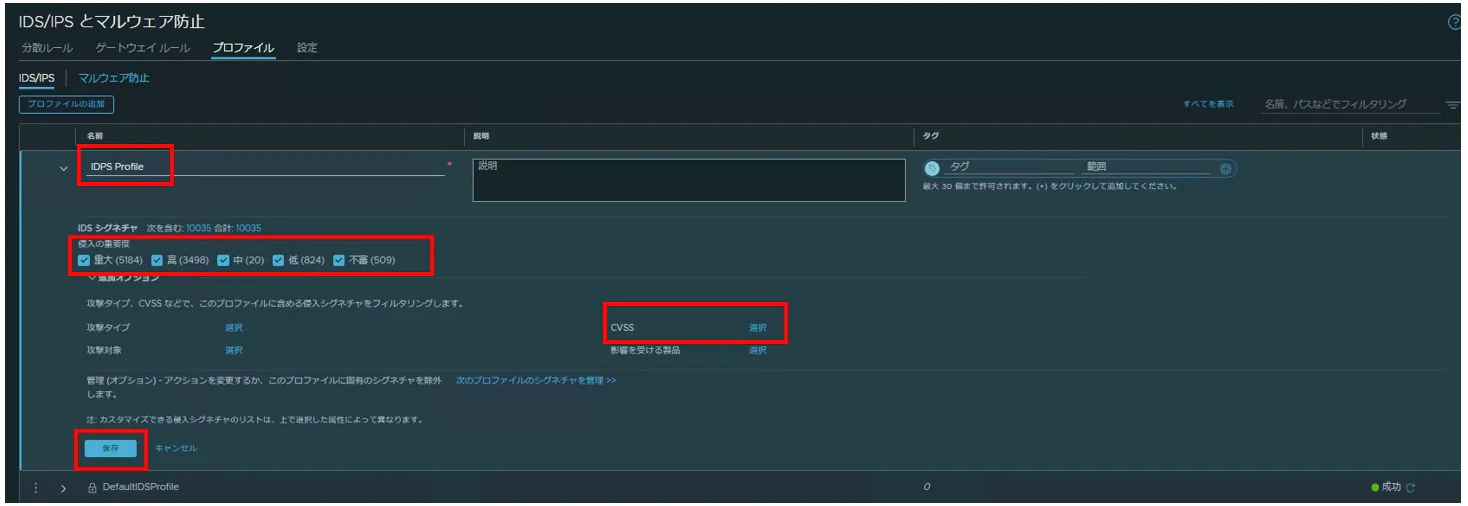

IDS/IPSルールの作成にあたり、IDS/IPSプロファイル(シグネチャのセット)を作成

「プロファイル」タブより、IDS/IPSプロファイルを作成します。

IDS/IPSプロファイルの名前、「侵入の重要度」で適用するシグネチャ範囲を指定します。(その他CVSSスコア等で、適用するシグネチャの範囲を指定出来ます)

-

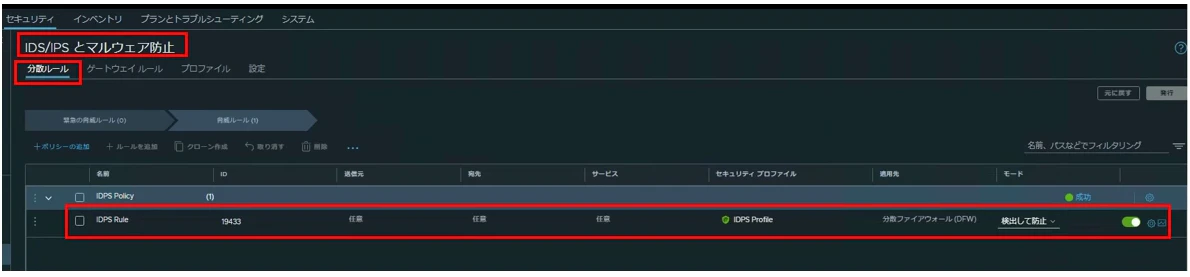

IDS/IPSプロファイルを使用した、分散及びゲートウェイIDS/IPSルールの作成

上記のプロファイルを使用し「分散ルール」タブより、分散IDS/IPSルールを作成します。分散IDS/IPSルールの作成は、分散Firewallと同様に送信元・宛先・サービスを指定し、セキュリティプロファイルとしてIDS/IPSプロファイルを選択します。モードは「検出のみ」「検出して防御」が選択可能です。

分散及びゲートウェイIDS/IPSの動作検証と結果

分散及びゲートウェイIDS/IPSの構成における、クロスサイトスクリプティング(XSS)攻撃の動作検証結果を示します。

-

ゲートウェイIDS/IPSの攻撃の例

Tier-1ゲートウェイ配下の仮想マシン間でのXSS攻撃の結果を、NSX UIの「セキュリティ」>「IDS/IPS」画面より確認します。参考:IDS/IPS イベントのモニタリング

影響スコアや、検出時間、攻撃の送信元やターゲット、攻撃タイプ(例:trojan-activity)、サービス(例:HTTP)、該当する場合はCVEやCVSSスコア等が表示されます。