VMware NSX 4.1 スタンドアロン環境 (VMware Cloud Foudation 5.0及び5.1に組み込みではない) における、APIによる 自己署名証明書による証明書の更新手順 について確認しましたので、以下にまとめます。

VMware NSX 4.1 の証明書の種類

NSXの証明書には、以下の3種類があります。※参照

今回はプラットフォーム証明書の更新を実施します。

- プラットフォーム証明書: NSX内の内部通信と、NSX ManagerからAPI またはユーザー インターフェイスにアクセスする時の外部認証に使用される

- サービス証明書: ロード バランサ、VPN、TLS等にて使用される

- プリンシパル ID 証明書: NSX Federation環境等にて使用される

NSXの証明書

NSXの証明書一覧は、こちらになりますが、有効期限が短い証明書(825日)は以下の通りとなります。

- APH-AR証明書:service_type=APH を使用して置き換え

- APH-TN証明書:service_type=APH_TN を使用して置き換え

- API(別名 tomcat)証明書:service_type=API を使用して置き換え

- クラスタ(別名 mp-cluster)証明書:service_type=MGMT_CLUSTER を使用して置き換え

自己署名証明書の作成

-

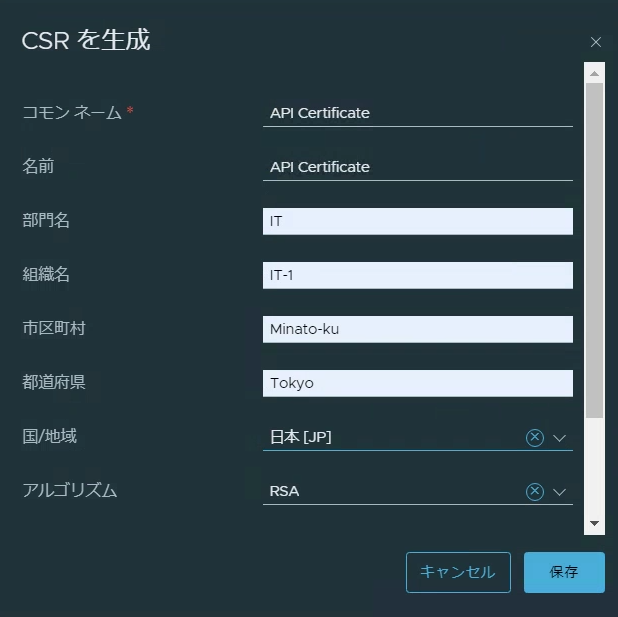

証明書署名要求ファイルの作成:こちらの手順にて、「システム」>「証明書」>「CSR」タブより「CSRを生成」

-

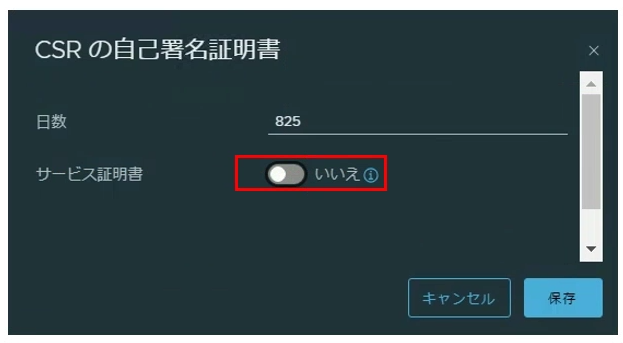

自己署名証明書の作成:こちらの手順にて、「証明書」>「CSR」タブより「CSR の自己署名証明書」を作成 ※今回はサービス証明書ではなく、プラットフォーム証明書の為、サービス証明書は「いいえ」を選択。日数は825以上は指定不可。

-

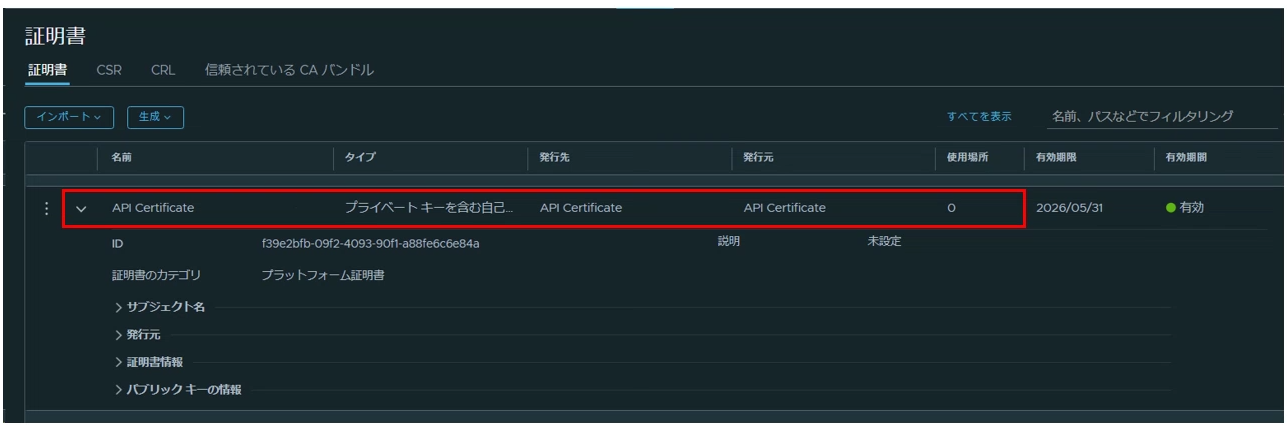

「証明書」タブに自己署名証明書が表示される事を確認。まだこの証明書は適用していない為、使用場所が「0」である事を確認する。

証明書の更新手順

-

証明書の置き換え:こちらの手順にて、実施する。まず、上記で作成した自己署名証明書を選択し、証明書IDをコピーする。

-

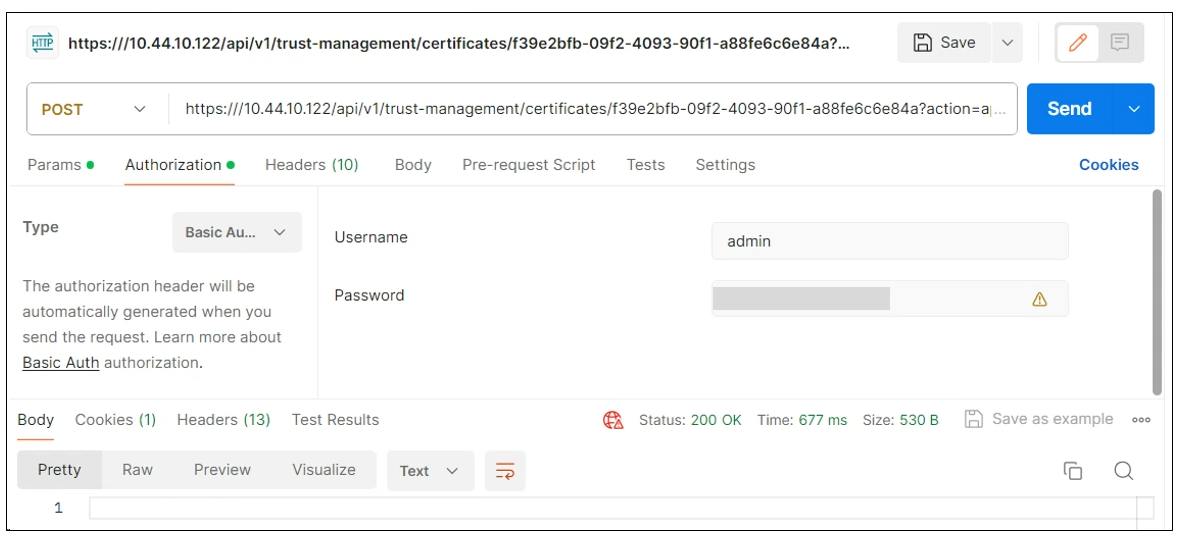

ManagerノードのAPI(別名 tomcat)証明書の置き換えは以下のAPIを実施する。

POST /api/v1/trust-management/certificates/<cert-id>?action=apply_certificate&service_type=API&node_id=<node-id>

-

なおNSX ManagerのノードIDは、「システム」>「アプライアンス」>「詳細の表示」>「UUID」よりコピーする。

-

cert-idに証明書IDを指定し、node-idに上記のUUIDを指定してAPIを発行し、成功(Status 200 OK)する事を確認する。

-

その他の証明書についてもservice_typeを変更の上、同様に実施する。

# APH-AR証明書

POST /api/v1/trust-management/certificates/<cert-id>?action=apply_certificate&service_type=APH&node_id=<node-id>

# APH-TN証明書

POST /api/v1/trust-management/certificates/<cert-id>?action=apply_certificate&service_type=APH_TN&node_id=<node-id>

# クラスタ(別名 mp-cluster)証明書

POST /api/v1/trust-management/certificates/<cert-id>?action=apply_certificate&service_type=MGMT_CLUSTER&node_id=<node-id>