はじめに

AWSを運用していていつも悩まされるのはTagの付け忘れです。

時間が経ってしまうと何のインスタンスかいちいちログインして調べないと分からない場合もたまに。。。

そういったTagの付け忘れをいち早く検知するためにAWS Configを使ってみました。

AWS Configとは

AWSリソースのレポジトリ情報を取得し、リソースの設定履歴、構成変更を管理したり、取得した構成情報を元に、現在のシステムがあるべき状態になっているかを評価することができるサービスです。

サポートされているリソース

現在、サポートされているリソースはこちらを参照してください。

料金

はじめの10ルールまでは「1リージョン、1ヶ月、アクティブなConfig Rule 1つあたり、2.00USD」だそうです。(2018-07-17現在)

料金については日々変動するため正確な費用を知りたい場合はサービス料金ページで確認してください。

また、AWS Configを使うにあたり、追加料金が発生する可能性があるので、細かく費用を気にする場合はその点は注意です。

ー AWS公式ページより

設定のスナップショットおよび設定履歴ファイルは指定した S3 バケットに送信され、Amazon Simple Notification Service (SNS) によって設定変更通知が送信されます。標準の Amazon S3 および Amazon SNS の料金が適用されます。カスタムルールは AWS Lambda を使用して作成します。標準の AWS Lambda の料金が適用されます。

別途記載がない限り、表示されている料金には VAT、GST、売上税その他取引に対して適用される一切の税金および関税は含まれません。

設定

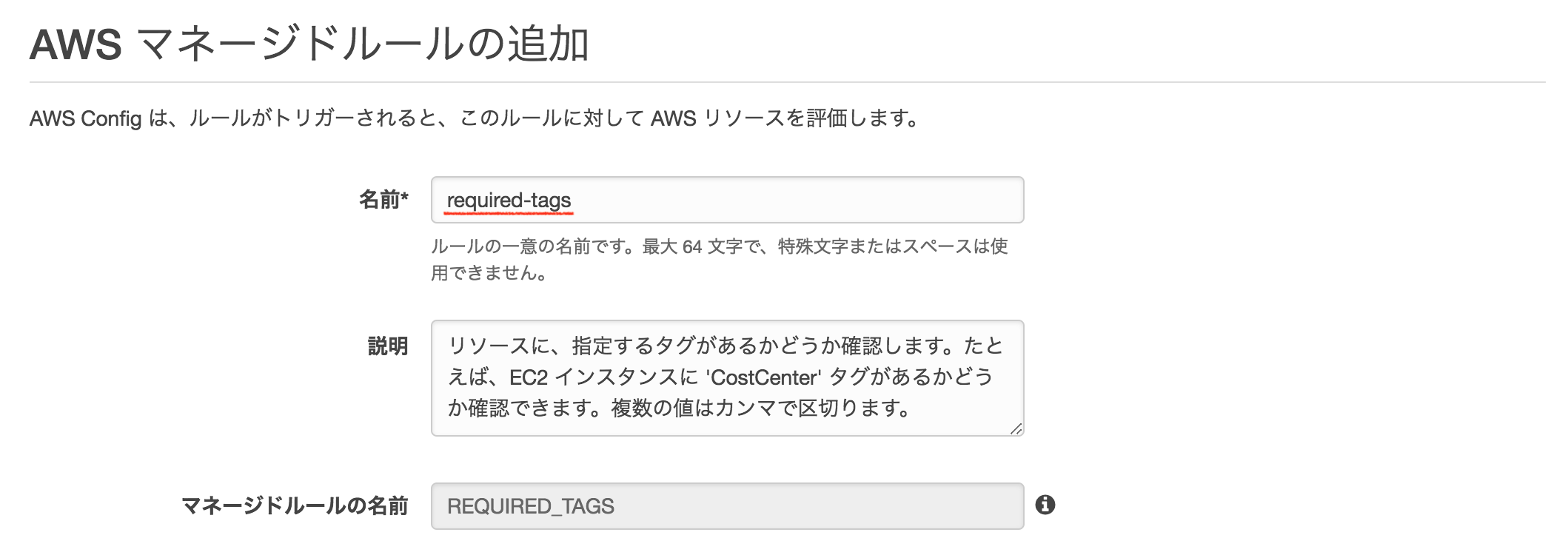

今回利用するルールは required-tagsというルールです。

指定したタグがリソースにあるかどうか、もしくは指定した値かどうかの確認を行うことができます。

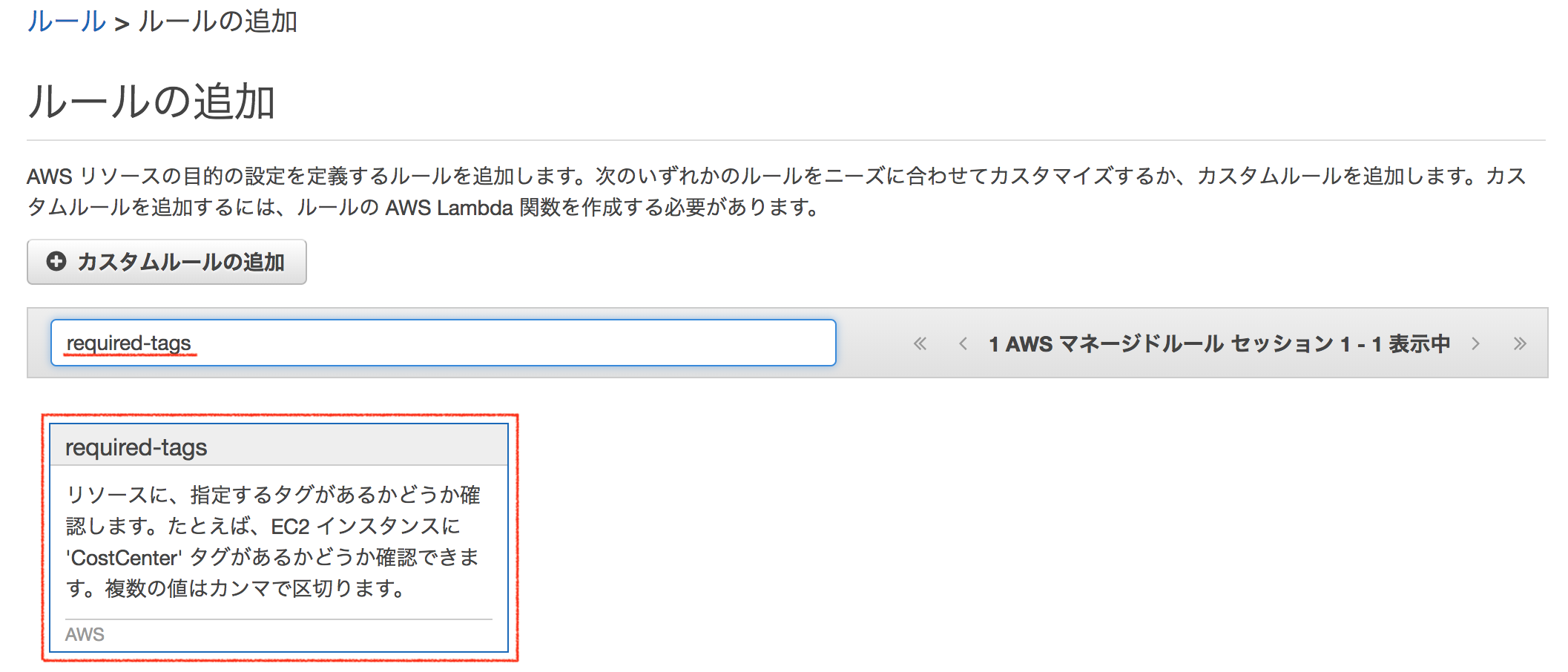

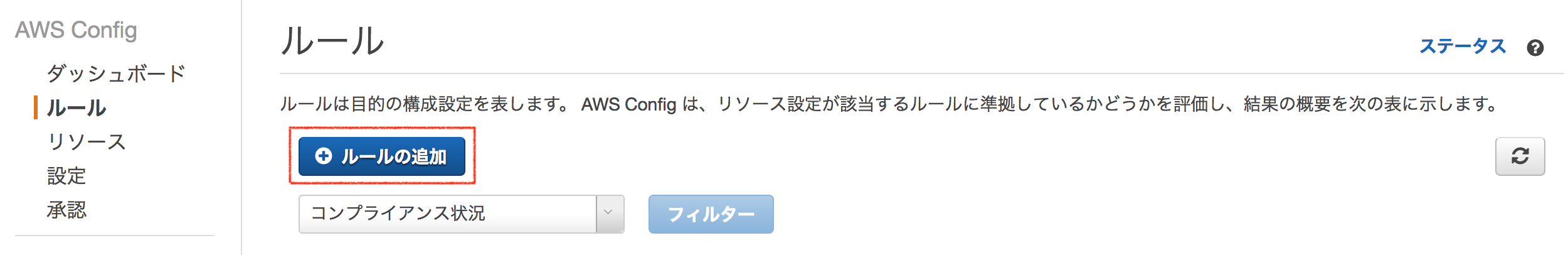

ルール追加

まずは AWS Config サービスへ移動し、「ルールの追加」をクリックします。

・ルールの追加

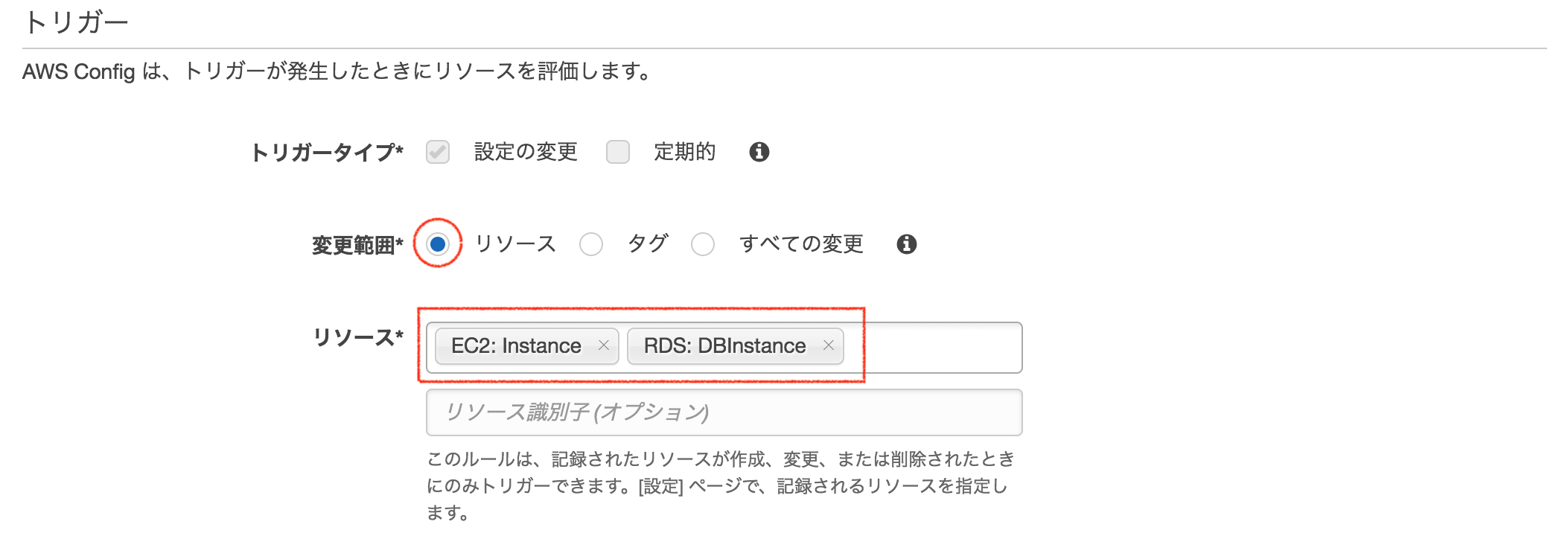

・トリガー

変更範囲は「リソース」を選択し、リソースに「EC2:Instance」を選びます。

※ここは必要に応じて対象リソースを調整してください。

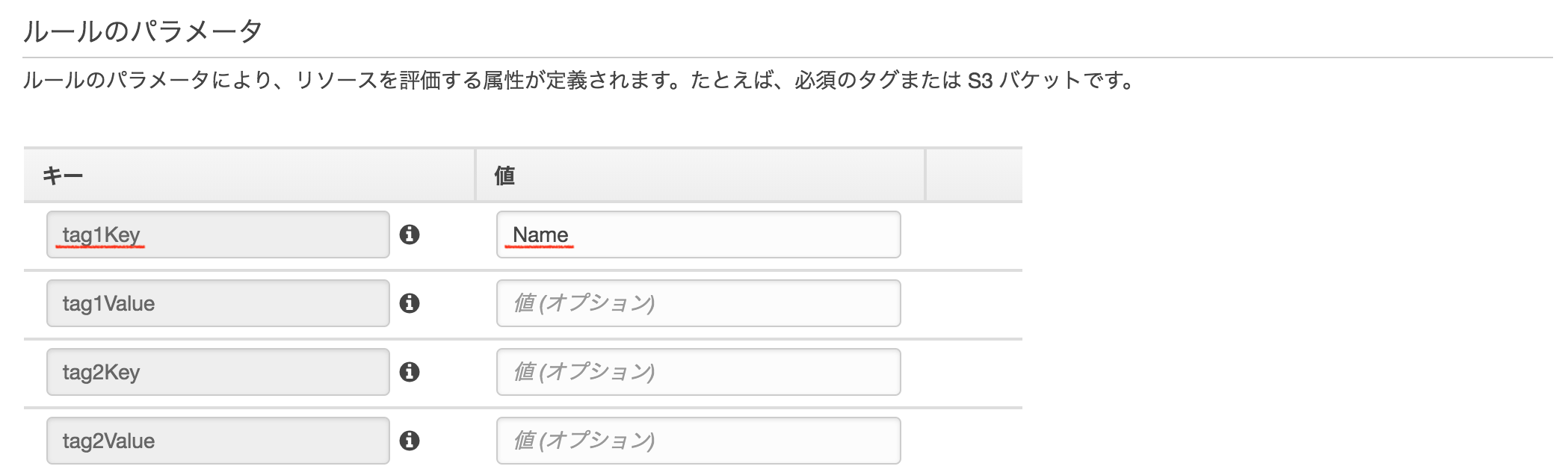

・ルールのパラメータ

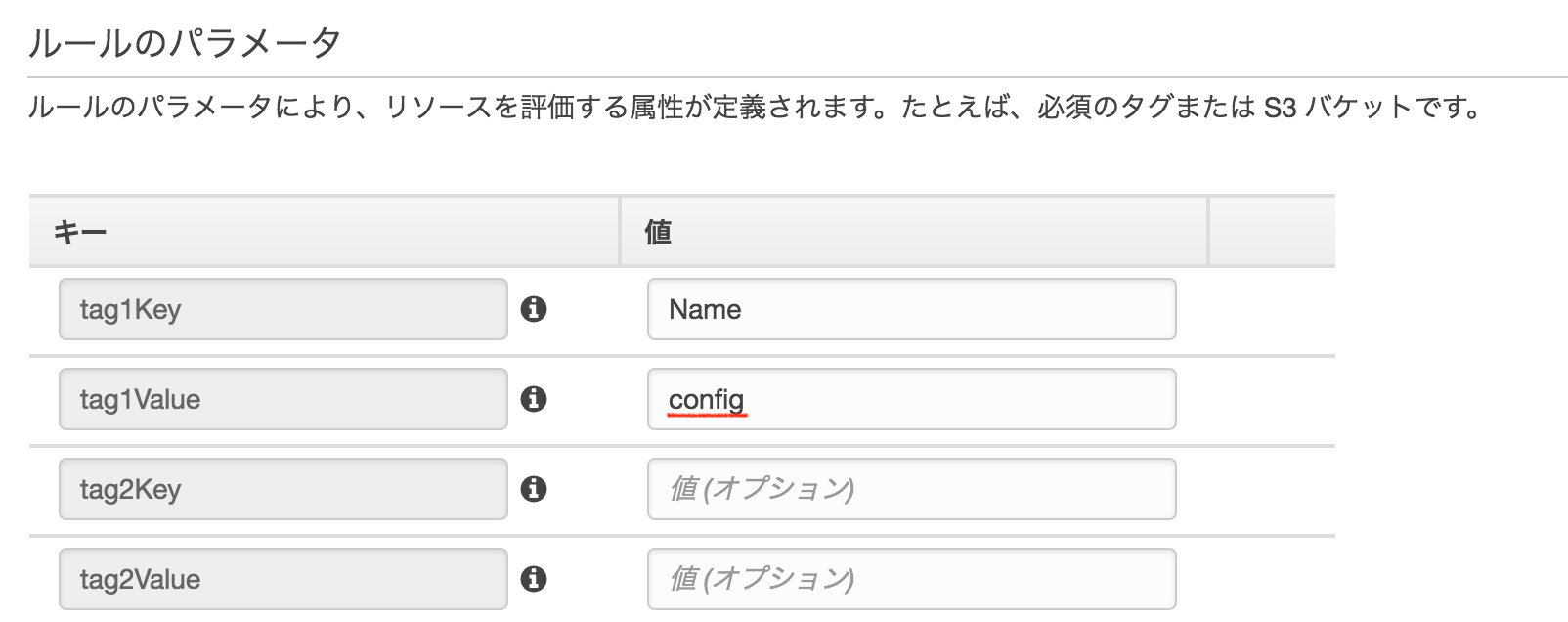

今回は「tag1Key」に「Name」を設定します。

ここでNameタグが付与されているかどうかチェックするよう指定しています。

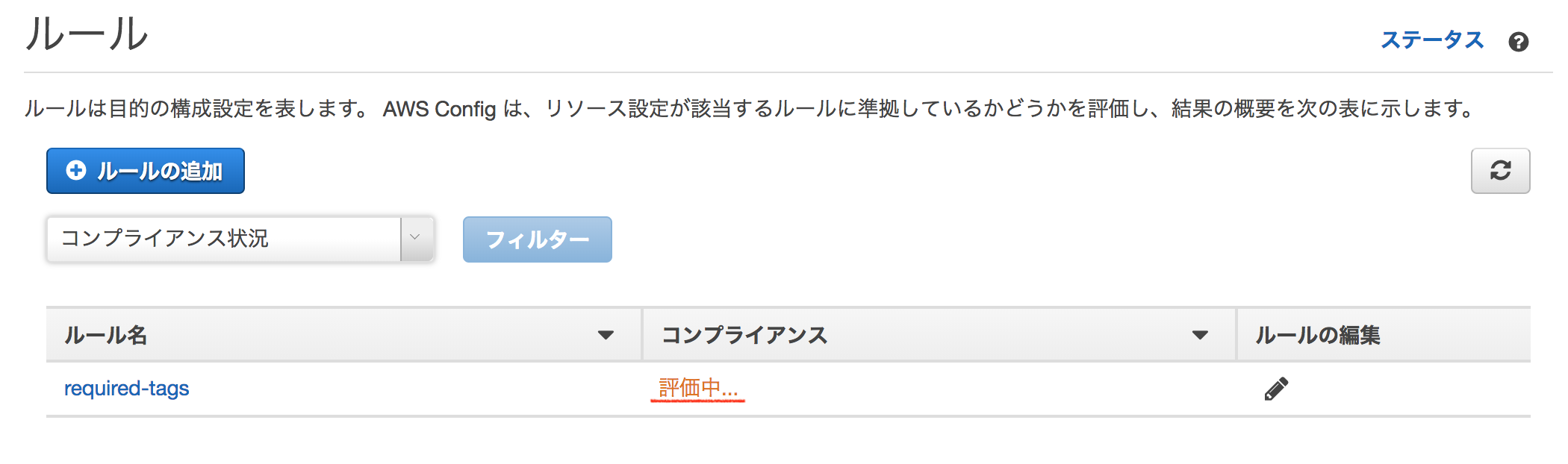

コンプライアンスが「評価中」から変わったらチェック完了です。

結果

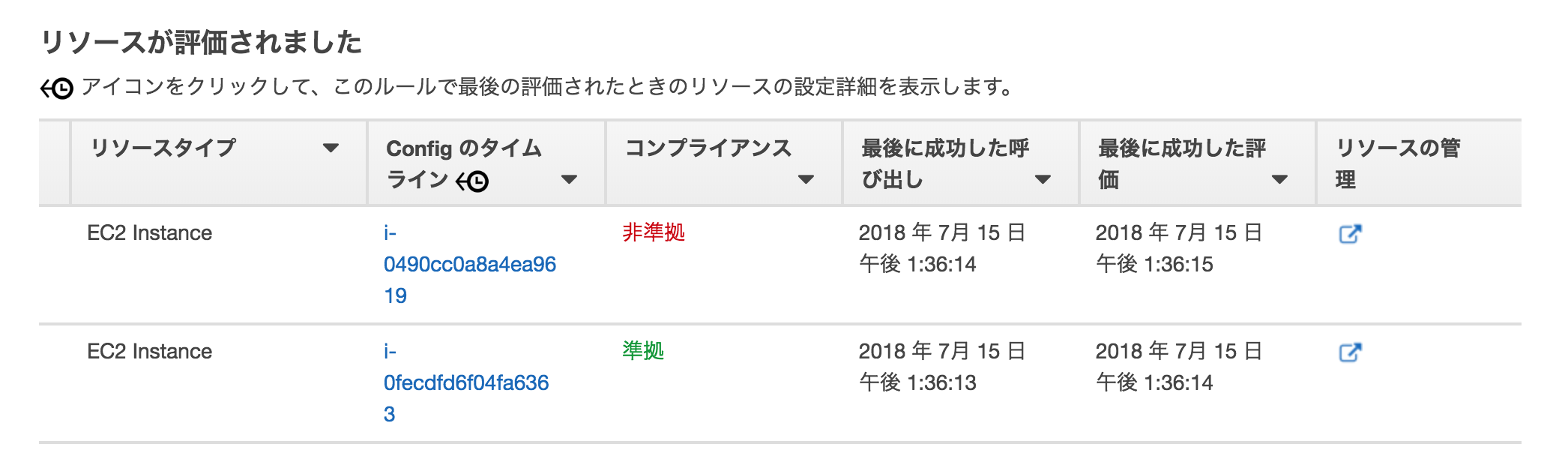

コンプライアンスチェックが完了し、準拠していない場合は以下のように表示されます。

ルール名をクリックするとより詳細情報へと移動します。

評価の詳細を見ると1つが「準拠」でもう1つが「非準拠」になっています。

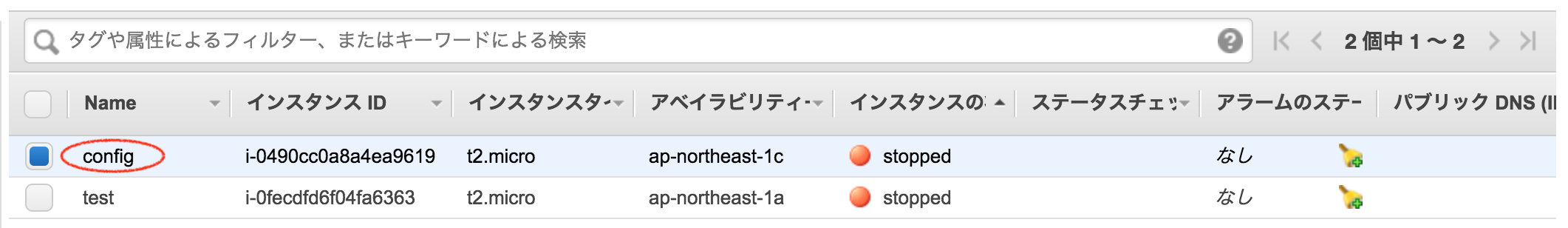

EC2サービスへ移動し、非準拠となっているのを確認するとNameタグが付いていないインスタンスでした。

次にNameタグを付けて再評価してみます。

適当に値はconfigにしておきます。

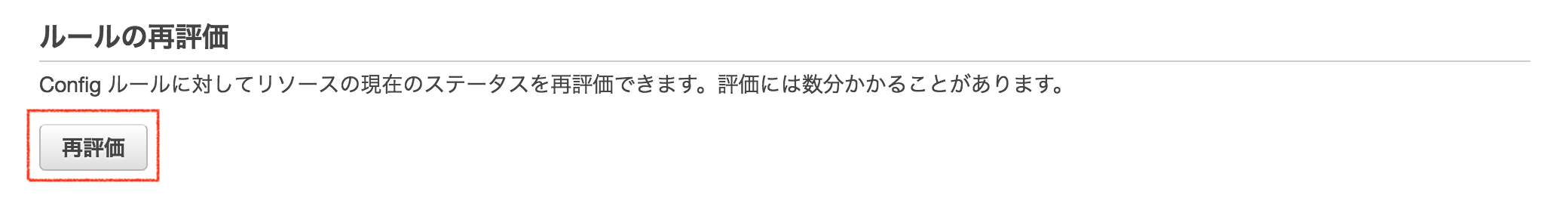

設定したら「再評価」をクリックします。ただ、評価したばっかでクリックするとエラーとなる場合があるので時間を置くか「結果の削除」をクリックしてやり直してみてください。

評価が完了すると先ほど「非準拠」だったのが「準拠」に変わりました

Valueの指定

今度はNameタグに「config」という値が設定されているかをチェックします。

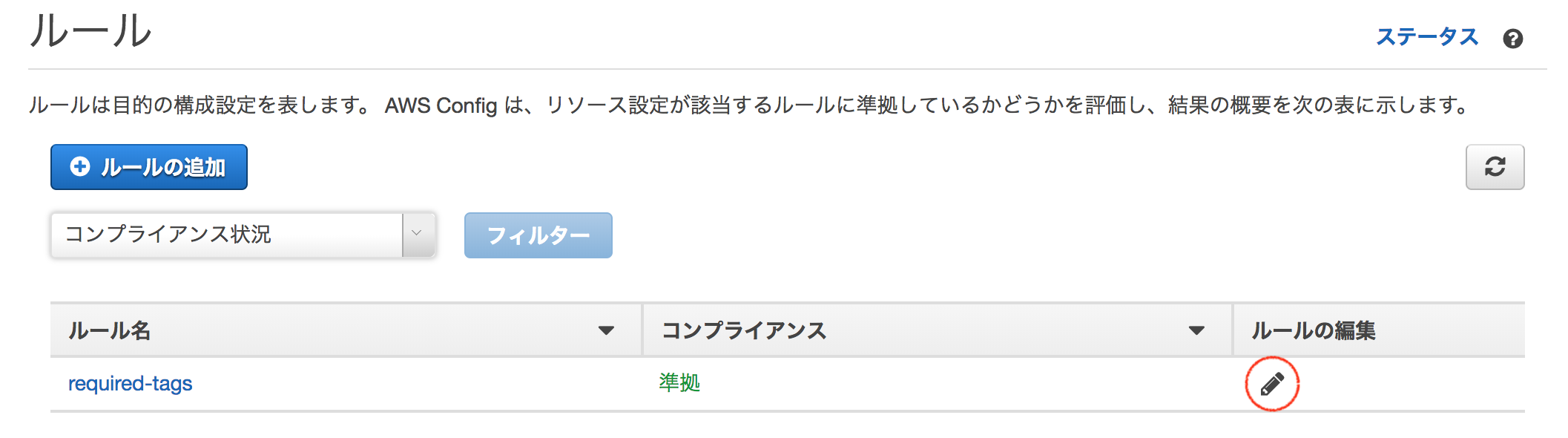

まずはルールの編集の鉛筆マークをクリックします。

「tag1Value」に「config」と入力して「保存」をクリックします。

先ほどと同様に「再評価」が完了すると以下のように表示されました。

今度は先ほどのインスタンスではなくNameタグに「test」と入力された方が「非準拠」となりました。

先ほどはTagが付与されていない場合のみでしたが、tag1Valueで指定することでNameタグに「config」という値以外を非準拠とすることもできます。

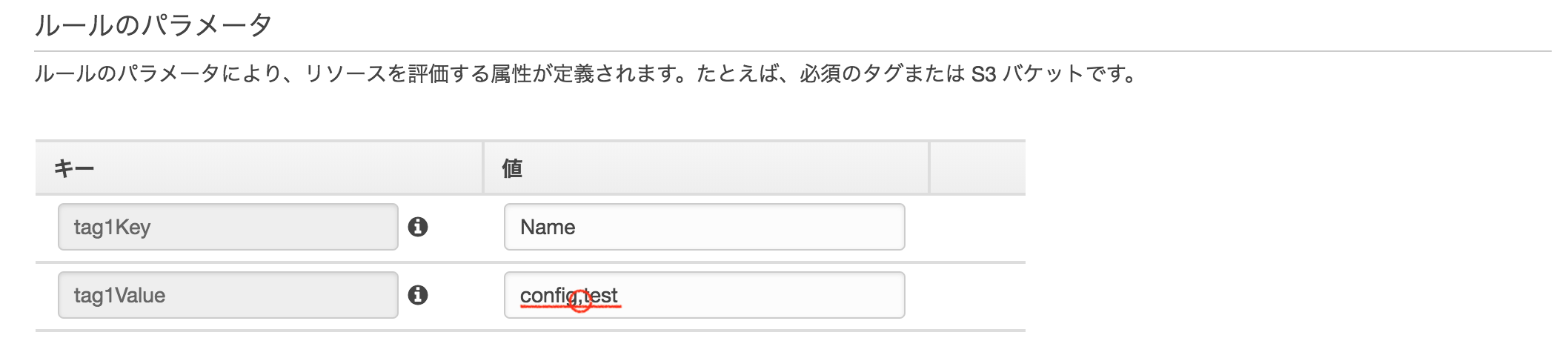

さらに、複数のValueパターンを指定したい場合、カンマ区切りで設定することで可能になります。

Nameタグでの活躍は低そうですが、サービス単位や部署ごとで分けたい場合などはServicesタグやCategoryタグなどの付与を必須とし、入力値も指定することで呼称なども統一できて良いと思います。

おわりに

Nameタグを付け忘れたり、スペルミスなどで誤った値を付けてしまっていたら後で気づくのは難しいと思います。

そこで、AWS Configを使ってTag管理することで、インスタンスにNameタグが付いているか、カテゴリ分けができているかをチェックしてくれるので便利です。