Deep Security as a ServiceのエラーをAmazon SNSにJSONに送る

各監視サーバでエラー,warningが出た時に、Amazon SNSにJSONを送ってくれます。

Amazon SNSトピックへのイベントの転送を有効にする手順についてはこちら

Amazon SNSでのイベントへのアクセス

送られてくるJSONの説明はこちら

JSON SNS設定

便利だなー

あれ?

なんか侵入しようとしてるやついるぞ

でもIPおかしくね?

送られてくる、 JSONのDescriptionに

Reason: URI Path Length Too Long

SourceIP: 10.0.0.0(ローカルIPじゃないか!)

SourceMAC: 00:00:00:00:00:00

侵入防御してくれてるのは良いけど、どうみてもローカルのIPじゃないか・・・

ALBが悪さしてるのかと思って、AWSに問い合わせてしまったじゃないか・・・

Trend Micro様に聞いてみた

当窓口で確認できているX-Forwarded-Forヘッダを侵入防御イベントに出力する設定は、下記となります。

1.以下の侵入防御ルールが適用されている事を確認する。

・"1006540 - Enable X-Forwarded-For HTTP Header Logging"

2.X-Forwarded-Forを出力させる侵入防御ルールのプロパティにて

以下のオプションにチェックが入っている事を確認する。

・[イベント] -> "常にパケットデータを含める"

面倒だが、割り当てられている 侵入防御ルール 全てに上記を適用する必要がある。

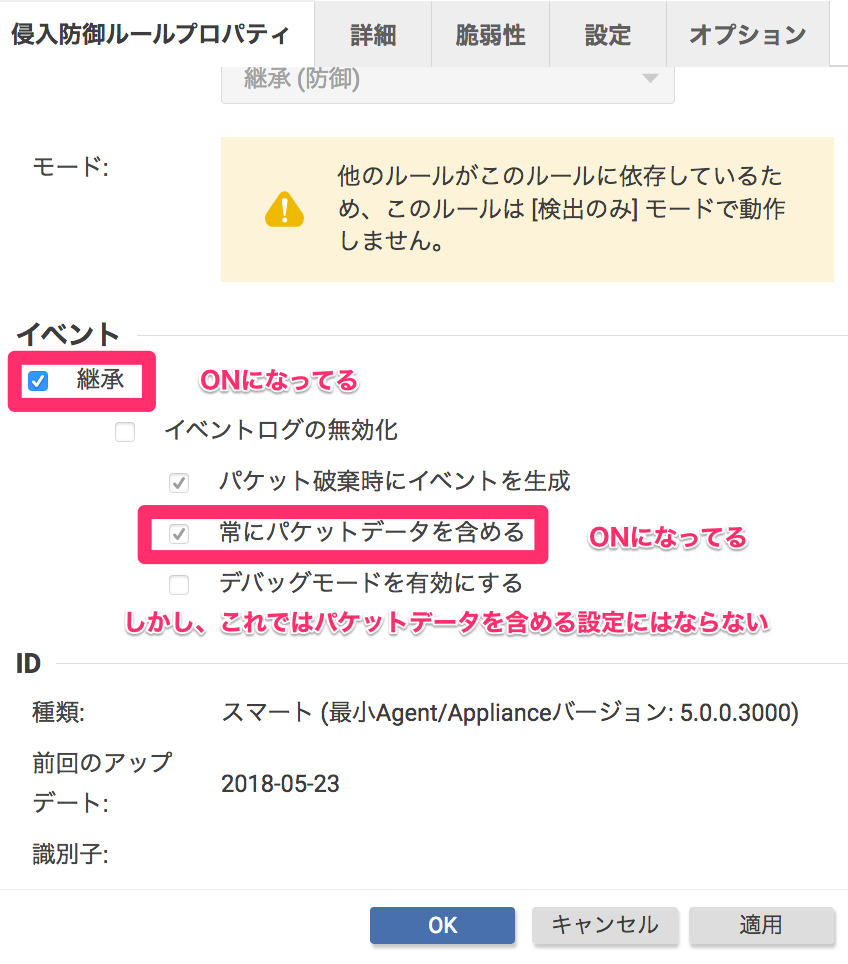

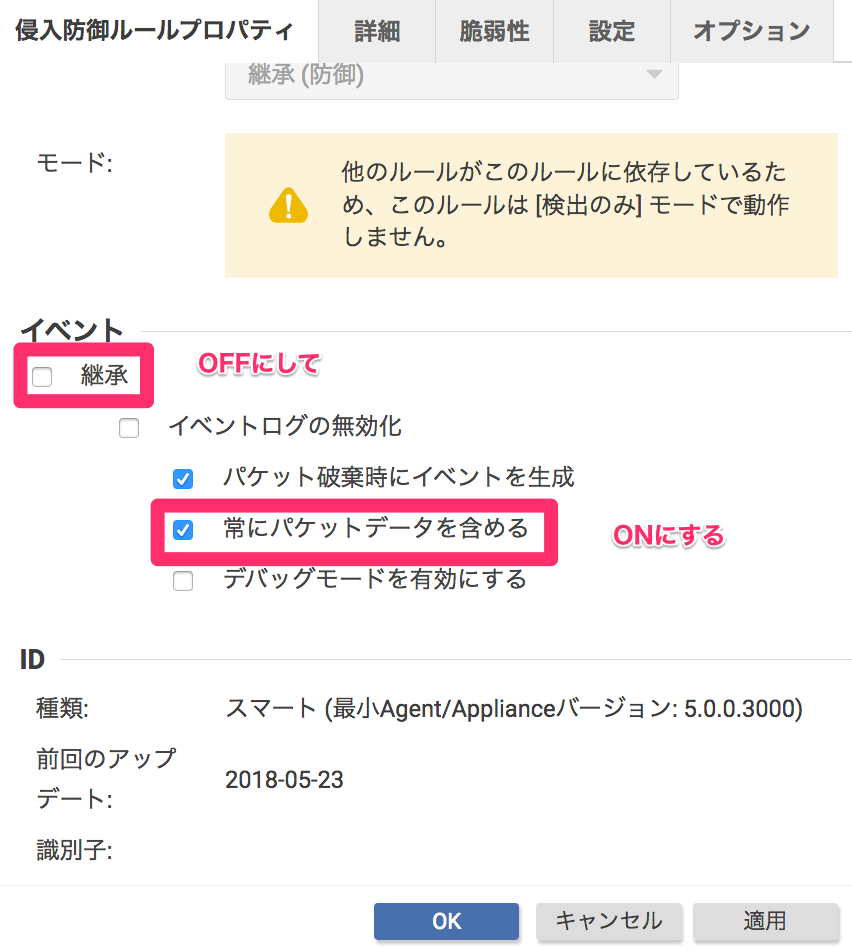

要注意なのが設定画面のわかりづらさ。

継承してるから大丈夫なのかな?と思いきや

継承を外して、わざわざ 常にパケットデータを含める をONにしないとダメ!

ポリシーを変更したら、各コンピュータにポリシーの送信を忘れないようにしよう。

これでようやく悪さをしてるIPアドレスがわかるようになるよ。