はじめに

この記事は株式会社ナレッジコミュニケーションが運営する クラウドAI by ナレコム Advent Calendar 2022 の 12日目にあたる記事になります。

今回は AWS が開催する re:Invent 2022 で発表されたセキュリティデータ管理サービス「Amazon Security Lake」についてどんなサービスなのか調べてみました。

Amazon Security Lake とは

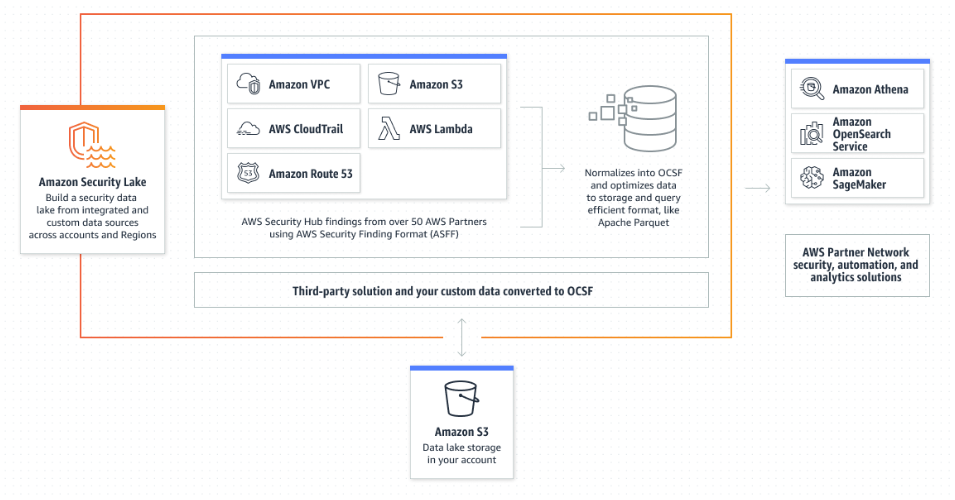

AWS CloudTrail や Amazon S3 など AWS サービスのログはもちろんオンプレミスやサードパーティツールのセキュリティデータを取り込んで一元管理できるサービスです。

その特徴の1つは Open Cybersecurity Schema Framework (OCSF) を採用していることで、これによりデータ正規化等の手間を減らすことができます。

データ形式が統一されてないことの悩み

これはセキュリティデータに限らず分析業務に携わる方なら割と当てはまると思うのですが、スキーマやフォーマットが統一されていないことによってデータの正規化やスキーマの定義といった様々な課題があり、それらを乗り越えた上でやっと本来の分析業務に着手できる。 こんなことがざらにあるかと思います。

特にデータレイクやレイクハウスといった言葉が飛び交う昨今、部署間の垣根を飛び越え会社一丸となってデータ活用のためのシステム刷新をされている企業様も多いことでしょう。

データ形式の違いは収集するデータソースが多種多様になればなるほど大きな課題となります。

改めて何が便利?

Amazon Security Lake で収集できるログやイベントソースは AWS 内のサービスだけでも AWS CloudTrail、Amazon S3、Amazon VPC、AWS Security Hub を通じて AWS Config や Amazon GuardDuty... と多種多様なログやイベントソースをサポートしています。

これだけたくさんのサービスをサポートしていると、上述のような悩みが出てくると思いますが、OCSF を採用しているのでベンダーに依存しないデータ分類法によって作業者の負担を軽減してくれます。

ログ構造の分析やスキーマ、マッピングの定義といった業務から開放され、本来のセキュリティリスク等の対処や分析に専念が出来るわけですね。

おわりに

Amazon Security Lake は2022年12月時点でプレビューのサービスです。

利用にはリクエスト申請が必要なので以下のURLから申し込みを行いましょう。

https://aws.amazon.com/jp/security-lake/