AWS Summit Japan 2025

今年もAWSサミットが開催されましたね!

AWS Summit Japanとは、AWSが主催する日本で最大規模のAWSについて学ぶイベントです。

2012年から毎年(コロナ禍ではオンラインのみ)開催されていて、無料で参加できる大規模なカンファレンスです。

今年は事前参加登録者数だけで63,000人以上だったそうで、見るからに昨年よりも人が多かったです。(去年の来場者数はのべ50,000人ほど)

そんなAWSサミットに参加してみて、感じたこと、学んだことをレポートしていこうと思います。

全体感想

去年も参加した身として、去年との比較で書いていこうと思います。

今年も、去年と同じくAIの時代という事を感じるサミットでした。

基調講演

基調講演では同じAIの時代でも、去年は「生成AI」がキーワードだったのに対して、今年は「ビルダー」という自社の業務変革に取り組む全ての人がキーワードになっていました。

生成AIの万能性を全面的にアピールされてた去年から、今年は生成AIにも力を入れつつ、それだけではなく、AWS自身がビルダーと伴走して支えていく、という意思を感じました。

(AWSのDay Oneカルチャー)

全体的なセッションの傾向

去年は「生成AIでビジネス/開発はこう変わる」とか、「生成AIを活用していこう」という雰囲気でどの企業もようやくビジネスレベルまで活用できるようになった生成AIとどう付き合っていくのか、というスタンスのセッションが多かったのに対し、

今年は、「AIを導入してみてこう変わった」「具体的にこういう事にAIを使ったらこんな成果があった」というような感じで、各企業が生成AIを導入してみて蓄積したノウハウをアウトプットする、というようなセッションが多かったイメージです。

また、セッションの本題は生成AIとは関係ないように見えても、「もちろん生成AIは使っています」という雰囲気のものも多く、新進気鋭の技術だったものが、人の手によく馴染むツールというレベルまで落とし込まれた1年だったのかな、と感じました。

ただ、導入まで進めていない、PoCで止まっているという話もまだまだ聞くことが多かったです。

展示やサミットの雰囲気

パートナー企業のブースは昨年とそれほど変わりは無かったです。

AWS公式が展開しているAWS EXPO(昨年はAWS Village)は昨年に比べて、体験できるブースが増えて、より簡単に、楽しみながらAWSの各種サービス、最新の技術に触れられるようになっていたと思います。

また、今年からの新しいブースとして「AWS Buildersʼ Fair」というエリアがありました。

これは”遊び心溢れるテックの祭典”と銘打って、AWS社員の方がAWSのテクノロジーを用いて様々な作品を作って展示するもので、雰囲気的にはAWS版文化祭みたいな感じでした。

個人的には、こういったミニマルながら、ちゃんと意図があって作られたプロダクトを体験できるブースは、見ていて面白いし、業務内外問わず、アイデアのきっかけになりそうで良かったです。

(去年のAWS で妄想してみたという展示に通ずるものがありました)

個人的に面白かったセッション

〈みずほ〉のビジネスを変革する生成 AI の活用について

主にみずほフィナンシャルグループ全体でAIを活用するために、社内でAIを活用した既存業務の効率化、その技術やAIを起点にした新しいビジネスへのきっかけをどのように作ったかについてのお話でした。

社内の業務効率化を生成AIを推進する仕組みとして、みずほで共通基盤として「Wiz Base」というアーキテクチャを作成しました。

このような共通基盤を作成することで、毎回0からの設計や構築が必要なくなり、ビジネスモデルの創出に注力ができるようになるそうです。

このような基盤を用意して、社内の業務効率化のために、以下の様な内製アプリを作成されたそうです。

| アプリケーション名 | 概要 |

|---|---|

| Wiz Create | 面談記録作成AI オンライン/対面ミーティングの面談記録ドラフトを作成するアプリ |

| みずほ DeepResearch | オープンソースの物を少し改良したDeepResearchアプリ 将来的には社内ナレッジなども含めた回答ができるように実装していく予定 |

| みずほスライドジェネレーター | 作成したいスライド内容を自然言語で支持するとAIが構成から内容まで数分で自動生成してくれる イラストも自動的に生成してくれる 上記のDeepReserchとの連携を可能にしていく予定 |

| Wiz Search | 社内の膨大な手続きを検索、関連情報の取得を行い、回答を生成するRAGアプリ 現在社内でPOC中 |

| みずほRM Copilot | 法人営業担当のソリューション提案支援を行うエージェント 現在プロトタイプの作成中 |

| 企業分析エージェント | 企業分析レポート作成に至るプロセスをそれぞれ与えられた子エージェントを自律的に活用して実行するスーパーバイザーエージェント 現在試行中 |

特にこの中で興味をひかれたのは、「みずほスライドジェネレーター」です。

スライドといえば、PowerPointだと思うのですが、PowerPointの保存形式である.pptxは、XMLファイルなどの複数種類のファイルの集合からなる圧縮ファイル形式です。

自分も何度かAIに生成させようとしているのですが、一度もうまくいったことが無いぐらい複雑で厳密な構造をしています。

それを、どのような方法で生成させているのか、セッション中では説明がありませんでしたが、どうしても気になって、みずほのブースで聞いてきました。

回答としては、SVGファイルで生成しているそうです。

SVGといえば、ベクター形式の画像ファイルで軽量なことで有名ですが、これをスライドの生成に利用する発想は無かったです。

確かにSVGファイルであれば、簡単な図形も、テキストも記載できるうえ、縮小拡大でも劣化しないので、スライドに使用するのにぴったりなのですね。

みずほの内製開発チームでは、XMLでの生成や、HTMLでの生成も検討していたそうですが、

XMLだと、エンジニアライクが、非エンジニアのエンドユーザーには扱いが難しいため断念、

HTMLだと、生成物が大きくなってしまう事が多く、スライドからはみ出てしまうため断念したそうです。

ニコニコの大規模セキュリティ改革

2024年6月にニコニコ動画に対するサイバー攻撃が発生し、話題性もあったので色々な人から注目を集めていたセッションだと思います。

私自身長いことニコニコユーザーで、最近はレジリエンスなどの障害対応についても勉強していたので、今回のAWSサミットの中でも特に注目していました。

全体の流れとしては、クラウドシフトについて、サイバー攻撃にあった際の対応、それを踏まえた大規模セキュリティ対策についてのお話でした。

クラウドシフトについて

クラウドへの移行について検討し始めたのは2022年4月で、実はサイバー攻撃を受ける前からクラウドへの移行は始まっていました。

昨年のAWSサミットでも話題の渦中でセッションをしており、その時点で動画や生放送の配信基盤については移行は完了していました。

そもそも、クラウド移行するとなったときに、堅牢性、柔軟性などが得られるというポジティブな理由もありつつ、実際のところセキュリティやコストの観点など移行せざる負えなくなってきていたという事実もあったそうです。

サイバー攻撃にあった際の対応

サイバー攻撃にあった際、内部からは何が起きているか、攻撃なのか、障害なのか、どんな影響があるのかも分からず、分かっていたのはただ急激にシステムがダウンしていっている事だけでした。

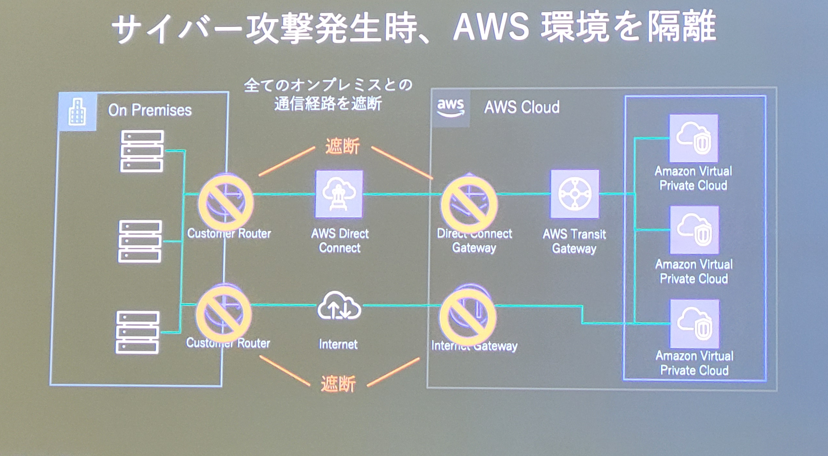

そんな中まずは、オンプレ環境とクラウド環境を繋ぐネットワークを遮断して、それぞれを隔離しました。

そもそも、ニコニコは複数のサービスから成っており、それぞれで何か問題があったときに、対応しやすいように、あらかじめAZ、VPC、IGW、サブネットなど枠組みで遮断できるように設計されており、ネットワークの遮断も容易に実施する事ができたそうです。

この辺は、AWSの障害分離境界の考え方に近いものを感じました。

次にAWSにログインできる人を制限して、各種クレデンシャルやSSHキーなどのあらゆる認証情報を無効化し、一時的にAWS環境を完全隔離状態にしまして被害の拡大を防ぎました。

ここまでは、攻撃された後の更なる侵入を防ぐための対処で、ここからは攻撃の痕跡等をたどり、攻撃方法や被害を調べるステップです。

CloudTrailに蓄積された正常時のメトリクスと比較して、不審な通信や認証、APIコールが無いか、GuardDutyやDetectiveを利用した、不正なアクティビティの調査を実施。

総点検として、AWS Japanや、外部専門事業者の協力を受け、AWS環境の包括的な評価、改善対策も実施。

ここまで行い、やっとで、AWS環境への攻撃の波及が無い事を確認できました。

AWSへの攻撃の波及が確認されなかったことにより、クラウドに移行済みだった動画や生放送の配信基盤が利用可能な状況になり、攻撃から2か月後の8月には仮ではあるもののサービスの再開を可能としました。

大規模セキュリティ対策

サイバー攻撃をうけ、ニコニコでは大規模なセキュリティ対策を行うことにしました。

全体を通して、AWSのベストプラクティスに従ったセキュリティ対策をかなり厳密に行っていると思いましたが、かなり量が多かったので、ここでは省きます。

あまりセキュリティ対策としての面ではないのですが、1つ面白かったのがセキュリティガイドラインについてのお話でした。

セキュリティガイドライン

AWSサービスや技術スタックは、各サービスのシステムを担当するチームの裁量にゆだねられている。

⇒これを固定することは個性を殺すことになる

チームごとに取り扱う機能やアーキテクチャはそれぞれ違うので、それぞれによって取るべきセキュリティ対策が異なってくる。

この違いを1つ1つ吸収して統一的な基準を作るのはあまり現実的ではないので、外部専門業者やAWS Japanの協力を得ながらAWSサービスごとに合わせたセキュリティガイドラインを作成して運用するようにしているそうです。

ユニークなサービスを展開するニコニコならではの観点だと思いました。

もっと知りたい AWS カルチャー / 私たちが大切にしていること

AWSには、社内でしか使われていない独自のワードがたくさん存在しているそうです。

その中でも今回取り上げられていたのは、以下の様なものでした。

・ワンウェイドア/ツーウェイドア

ワンウェイドアとは、後戻りができない決定

ツーウェイドアとは、巻き戻すことができる決定

AWSでは、後者のツーウェイドアを高速で回し、意見をぶつけ合うことを大事にしているそうです。

この意識は、意外と当たり前のようで、簡単な決定を足踏みしてしまう事のある人が自分含め多いと思うので、少し意識するだけでかなり色々なことにトライできるようになるな、と思いました。

・Day One

Day Oneとは創業初日のこと

会社が大きくなっても、スタートアップとしての気持ちを忘れないようにすることを大事にするという文化です。

AWS代表曰く「会議はカオスであった方がいい」

そのために、大事なこととして、意思決定の場なのに、予定調和のようにスムーズに進むのは健全ではなく、常に意見をぶつけることが大事とのこと。

ちなみに、AWSのサービスの9割は顧客の声から生まれ、残りの1割がAWSで考えて作ったものだそう。

・Our Leadership Principles

AWSでリーダーが持つべき行動指針「Leadership Principles」をリーダーだけでなく全員がしっかり意識する事

色々な要素を持っているが、その中でも今回紹介されたのは以下でした。

・Ownership

リーダーは短期的な結果のために長期的な価値を犠牲にしてはいけない。

リーダーは自分のチームだけでなく、会社全体のために行動する。

リーダーは決して「それは私の仕事ではありません」と口にしない。

AWSには、社会にいい影響を与えたい、社会を良くしたいと本気で考えている人が本当に多く、そのために行動することを苦と思わないそうです。

その証明として、今回のサミットで新しく設置されたAWS Buildersʼ Fairにも、社内でめちゃくちゃ応募があって、その中から、影響力や、ソリューションとしての新規性があるものが選ばれたそうです。

まとめ

今年のAWSサミットも面白かったですね。

個人的には、特にAWS Buildersʼ Fairがよかったです。

これまでのビジネスのためのAWSという側面だけではなく、もっと普段の生活で身近にAWSがいる未来を想像できる良い展示でした。

来年もやってほしいな~と思いますし、なんならああいう感じのミニマムなソリューションにフォーカスした単独のイベントとかがあっても面白いと思いましたね。

それこそ文化祭みたいな感じで、普段クラウドに触れていない人にAWSを触ってもらえるいい機会になりそうだと思います。

また、最近は生成AI周りの技術の発展が目覚ましく、常に最前線を追い続けるのはかなり気疲れしてしまうので、こういったイベントでユースケースなどを知れるのはかなり大きいです。

早くも来年のAWSサミットが楽しみですね。