CCNAの試験に向けて学習中。

復習に見返せるようにメモしていきます。

ほぼ自分の勉強メモです。

過度な期待はしないでください。

- セキュリティの基礎知識

1-1.セキュリティ用語

■ 1-1-1.インシデント

実際に発生した事故や事件をインシデントといいます。

外部から発生するものだけでなく、社内ネットワーク内部から発生したものを

含めてインシデントと呼びます。

■ 1-1-2.脆弱性

脆弱性とは、何らかのプログラム上の欠陥やシステム設計、ネットワーク設計上の問題点と

いったセキュリティ上も欠陥を指します。

■ 1-1-3.エクスプロイト

社内システムやシステムが抱えている脆弱性を悪用して攻撃する為に作られたプログラムや

実際の攻撃をエクスプロイトと呼びます。

■ 1-1-4.脅威

脅威とは、社内ネットワークにシステムに対して攻撃や危害を加える要因全てを指します。

脅威の種類は3つ分類する事が出来ます。

⚫️ 技術的脅威 - 不正アクセスやデータの改竄や盗聴など

⚫️ 人的脅威 - 利用者による操作ミスやデータの紛失など人に起因するもの

⚫️ 物理的脅威 - 天災や地震、機器の破壊行動など

■ 1-1-5.情報セキュリティの3要件

情報セキュリティの3要件とは、機密性、完全性、可用性の3つ事をいう。

▶︎ 可用性

可溶性とは、必要な時にデータへ安全にアクセスでき、

利用可能である事を確保する事をいいます。

▶︎ 完全性

完全性とは、データを最新で正確な状態で、

欠損や不整合がないことを保証する事をいいます。

▶︎ 機密性

機密性とは、権限を持つ限られた人だけが対象データに

アクセスできるよう制限する事を言います。

1-2.セキュリティ脅威と攻撃手法

■ 1-2-1.なりすまし攻撃(スプーフィング攻撃)

なりします攻撃とは、スプーフィング攻撃とも呼ばれ、IPアドレスやMACアドレスを偽装する事で

攻撃者を別の人物に見せかけて行う攻撃の総称です。

▶︎ DoS攻撃

DoS(Denial-of-service attack : サービス拒否攻撃)攻撃は、サーバ等に過剰な負荷を掛ける事で

サービスを妨害する攻撃の総称です。不正なデータを一方的に送信する事で、情報セキュリティに

おける「可用性」を侵害する攻撃手法になります。

例えば、炎上した芸能人のブログや企業のサイトがアクセスしづらい状態になるのは、

サーバーの容量を超えた大量アクセスが主な原因です。

こうした、アクセスが集中する事でサーバーがパンクする事を利用し、悪意を持ってサーバーに

大量のデータを送りつけるサイバー攻撃をいいます。

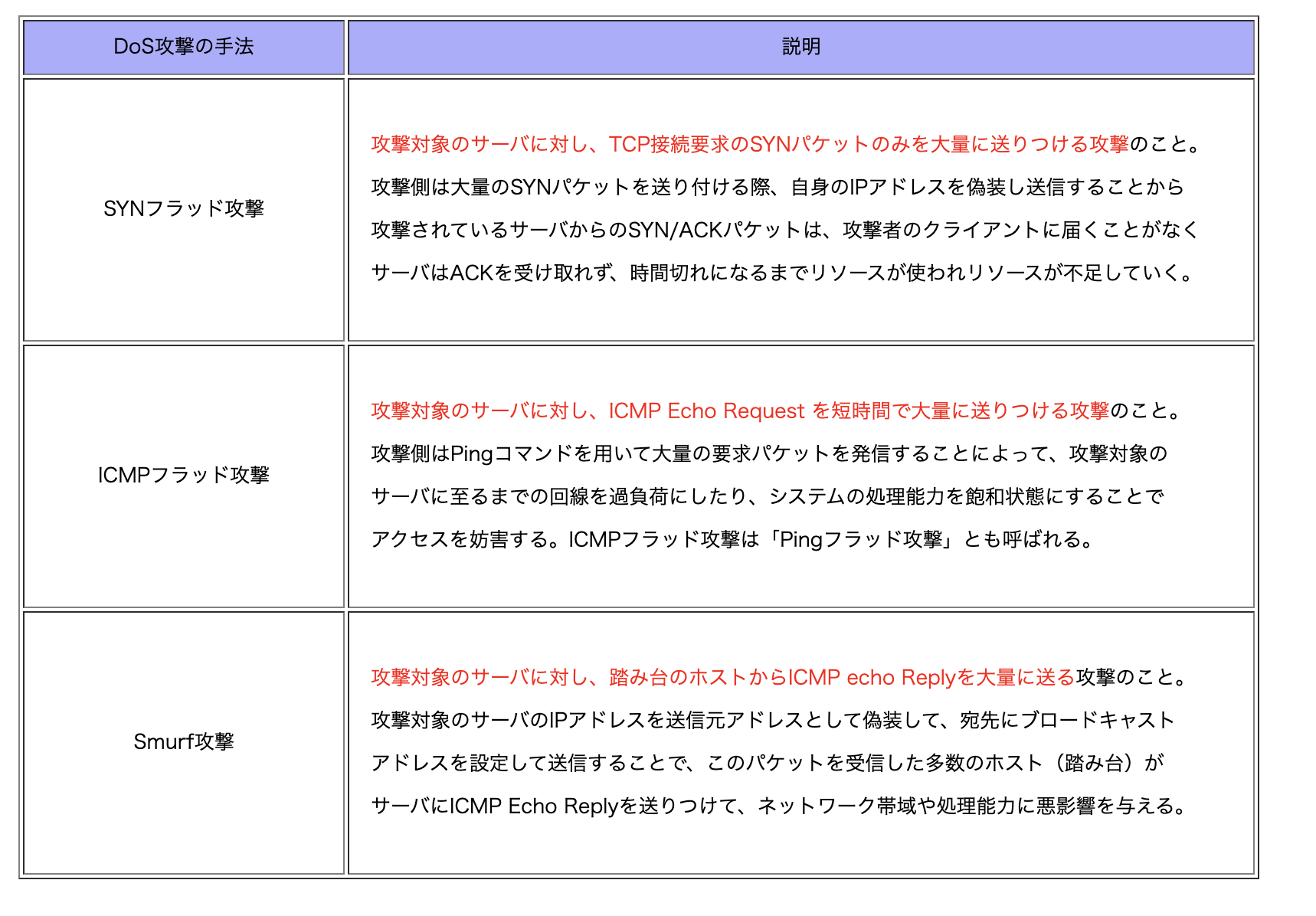

DoS攻撃には「SYNフラッド攻撃」「ICMPフラッド攻撃」「Smurf攻撃」等の攻撃手法があります。

▶︎ DDoS攻撃

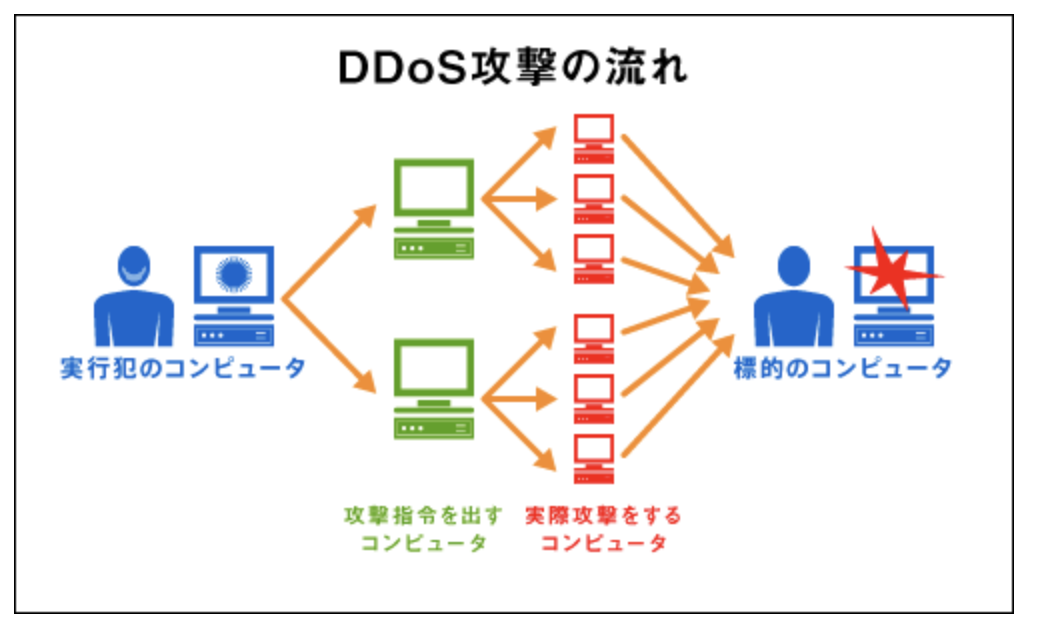

DoS(Distributed Denial of Service attack : 分散型サービス拒否攻撃)攻撃を発展させた攻撃手法で、

ウィルスなどに感染させて不正に乗っ取った複数のPCを操作してDoS攻撃を行います。ウィルスに

感染したPCは、ボットと呼ばれ、普段は正常に動作していますが、攻撃者からの命令を受けると一斉に

攻撃します。

DDoS攻撃の厄介な所は、不正に乗っ取った複数のIPを活用している事から、

⚫️ 攻撃元が次々と変わるため、選択してその特定のIPをブロックすることが非常に難しい点

⚫️ 第三者のIPを踏み台にしているため、攻撃している犯人を割り出すことが難しい点

などが挙げられます。

▶︎ 中間者攻撃

中間者攻撃は、ターゲットに直接損害を与える事よりも、攻撃対象の通信内容の

改ざん、盗聴を目的とした攻撃手法です。

▶︎ リフレクション攻撃

送信元を偽った要求をサーバに送り、ターゲットに大量の応答を返すように

仕向ける攻撃です。アンプ攻撃ともいわれ、DDoS攻撃の一種です。

■ 1-2-2.マルウェア

マルウェア (malware) とは、不正かつ有害に動作させる意図で作成された悪意のある

ソフトウェアや悪質なコードの総称の事をいいます。

エクスプロイトとマルウェアの違い

エクスプロイトは、脆弱性を狙うマルウェアの一種です。

只、明確に違いを分けるとしたら

エクスプロイトは、悪意ある第三者が意思をもって攻撃しているプログラムで

マルウェアは、自動的に感染を引き起こし、自己増殖するウィルスなどを指します。

マルウェアには次のようなものがあります。

▶︎ トロイの木馬

無害なアプリケーションを装って、ユーザーにダウンロードさせたうえで使用させ、

個人情報の盗難やデバイスのクラッシュ等を秘密裏に行うプログラム。

▶︎ ウィルス

他のプログラムに寄生して、そのプログラムの動作を妨げたり、ユーザの意図に反する、

有害な作用を及ぼすためのプログラムで、感染機能や自己拡散機能を持ちます。

ウィルスに感染したアプリケーション等がメール等で人から人に配布される事で、他の

コンピュータに伝播していきます。

▶︎ ワーム

ワームは、ウィルスと異なり、独立したプログラムとして動作が可能です。

ネットワーク経由でコンピュータに感染し、独自に増殖・伝播を繰り返します。

▶︎ キーロガ

ユーザのキーボード操作をそのまま外部に送信する。

▶︎ ボット

攻撃者からの指令により、他のコンピュータやネットワークへの攻撃や、サーバからの

ファイルの盗み出しなど有害な動作を行うプログラム。

■ 1-2-3.バッファオーバーフロー攻撃

バッファオーバーフロー攻撃とは、攻撃対象のコンピュータが許容出来るサイズを超えた巨大な

データを送り付ける事で、誤動作を起こさせ、悪意のあるコードを実行させる攻撃手法です。

※ そもそもバッファとは?

バッファとは、コンピュータ上のプログラムが持つ領域の事です。

プログラムがもつ領域には、実行命令が格納されている「コード領域」、プログラムの戻り先など

プログラム実行のための一時的な情報が格納されている「スタック領域」、計算や操作の為の

データを格納する「ヒープ領域」の3つに分かれます。

このうち、スタック領域とヒープ領域を合わせた領域をバッファと言います。

■ 1-2-4.ソーシャルエンジニアリング攻撃

ソーシャルエンジニアリングとは、ネットワークに侵入する為に必要となるパスワード等の

重要な情報を、インターネット等の情報通信技術を使わずに入手する方法です。

手法としては、身分を偽装してのなりすましや、覗き見する方法(ショルダーハッキング)、

ゴミ箱をあさる方法(トラッシング)等があります。

■ 1-2-4.フィッシング

フィッシングは、被攻撃者を悪意のあるWEBサイトに誘導する手法の総称です。

電子メール等のリンクから偽サイトに誘導し「住所、氏名、銀行口座番号、クレジットカード番号」等

の個人情報を盗み取る行為です。

フィッシングには次のような手法があります。

▶︎ スピアフィッシング

特定の個人・団体を狙って、同じ会社の上司や同僚を装って偽のURLにアクセス

させる手法です。

▶︎ ピッシンク

電話等の音声案内を通じてひ非攻撃者を誘導する手法です。

▶︎ スミッシング

SMSを用いたフィッシングの手法です。

■ 1-2-5.ブルートフォースアタック

ブルートフォースアタック(総当たり攻撃)とは、ユーザのアカウント・パスワードを

解読する為、考えられる全てのパターンを試す方法の事を言います。

## 関連投稿記事 [セキュリティの機能【スイッチ(レイヤ2)のセキュリティ機能】](https://qiita.com/k-yasuhiro/items/1f1d4dd9cfe9a10884c1)