概要

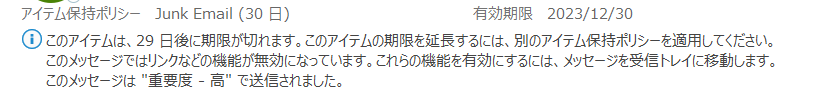

仕事をしている途中、以下のような迷惑メールがまぎれることがある。

拝啓 @会社のメールアドレス、

お使いのxxxアカウントはアップグレード段階に達しました。引き続きご利用いただくために、ユーザーのメールを確認していただく必要があります。

この手続きはアカウントの安全性を確保するために重要です。以下のリンクをクリックして手続きを進めてください:

フィッシングサイトと思われるリンク。

この重要事項への速やかな対応、誠にありがとうございます。

よろしくお願いいたします。

敬具、

こういった内容は明らかに日本語の文面からもおかしいと思われるが、フィッシングメールと確定させるために以下のような内容を確認してみる。

メールの送信元をGoogleで検索

まず単純に、メールの送信元をgoogleで検索してみる。

この時""でくくるのを忘れないように。ここから、企業など世間体のあるグループ宛てのメールであれば、ある程度ここからヒットしてくると思われるが、たいていはでてこない。

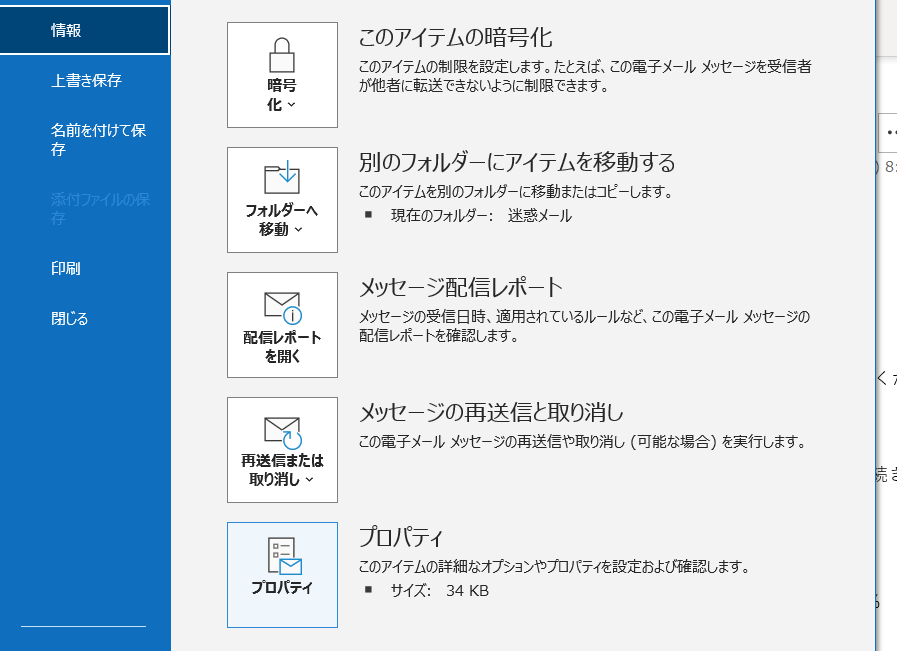

メールのヘッダーを確認

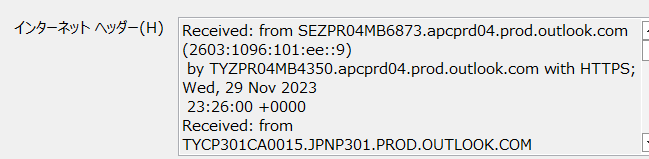

メールを選択した状態で、ファイル/プロパティを開いて、インターネットヘッダーから、

メールのヘッダーを確認することが可能。

その中から、received from~~と記載のある中のIPアドレスを確認してみる。

Authentication-Results: spf=pass (sender IP is 210.236.36.2)

smtp.mailfrom=po.cnet-sb.ne.jp; dkim=none (message not signed)

header.d=none;dmarc=bestguesspass action=none

header.from=po.cnet-sb.ne.jp;compauth=pass reason=109

Received-SPF: Pass (protection.outlook.com: domain of po.cnet-sb.ne.jp

designates 210.236.36.2 as permitted sender) receiver=protection.outlook.com;

client-ip=210.236.36.2; helo=ns.cnet-sb.ne.jp; pr=C

Received: from ns.cnet-sb.ne.jp (210.236.36.2) by

TYCJPN01FT026.mail.protection.outlook.com (10.118.160.109) with Microsoft

SMTP Server id 15.20.7046.24 via Frontend Transport; Wed, 29 Nov 2023

23:25:52 +0000

Received: from [127.0.0.1] ([20.194.237.25])

略

メールで見るときは、一番下が送信元で、上に向かうにつれて転送されていく。

なので、一番下のIPアドレスを適当なLinuxサーバにて、whoisコマンドを実行して試してみる。

Organization: Microsoft Corporation (MSFT)

RegDate: 2017-10-18

Updated: 2021-12-14

Ref: https://rdap.arin.net/registry/ip/20.192.0.0

OrgName: Microsoft Corporation

OrgId: MSFT

Address: One Microsoft Way

City: Redmond

StateProv: WA

PostalCode: 98052

Country: US

RegDate: 1998-07-10

Updated: 2023-11-17

特に見るべきなのは、

OrgNameCountry

である。これを見るとどこから送信されたかが分かる。ここではアメリカから送信されているらしい。

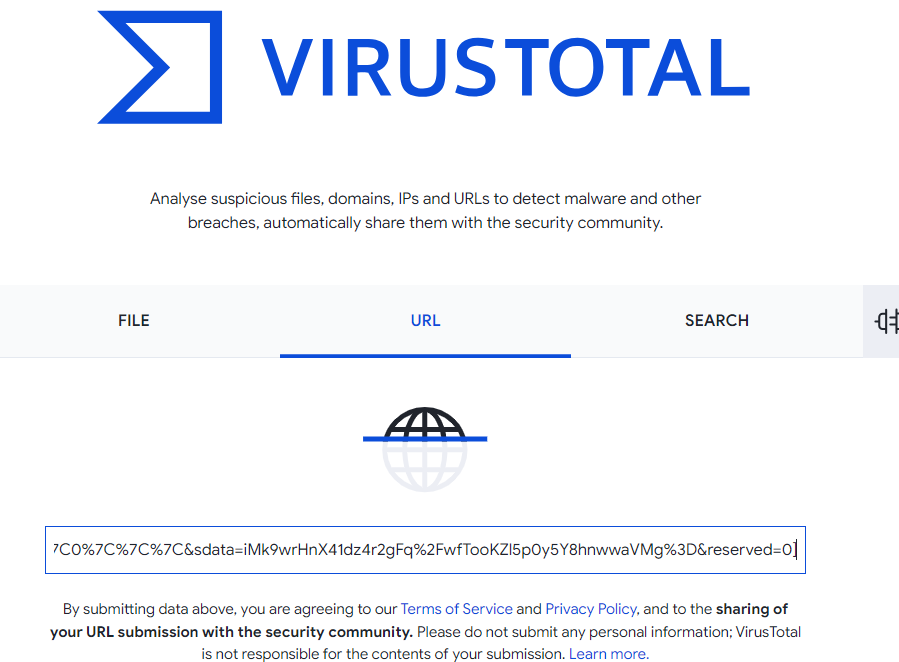

(タイトル回収)VIRUSTOTALにて確認。

以下のリンク先にアクセス。

その後、フィッシングサイトのURLになっている所のリンクを貼る。

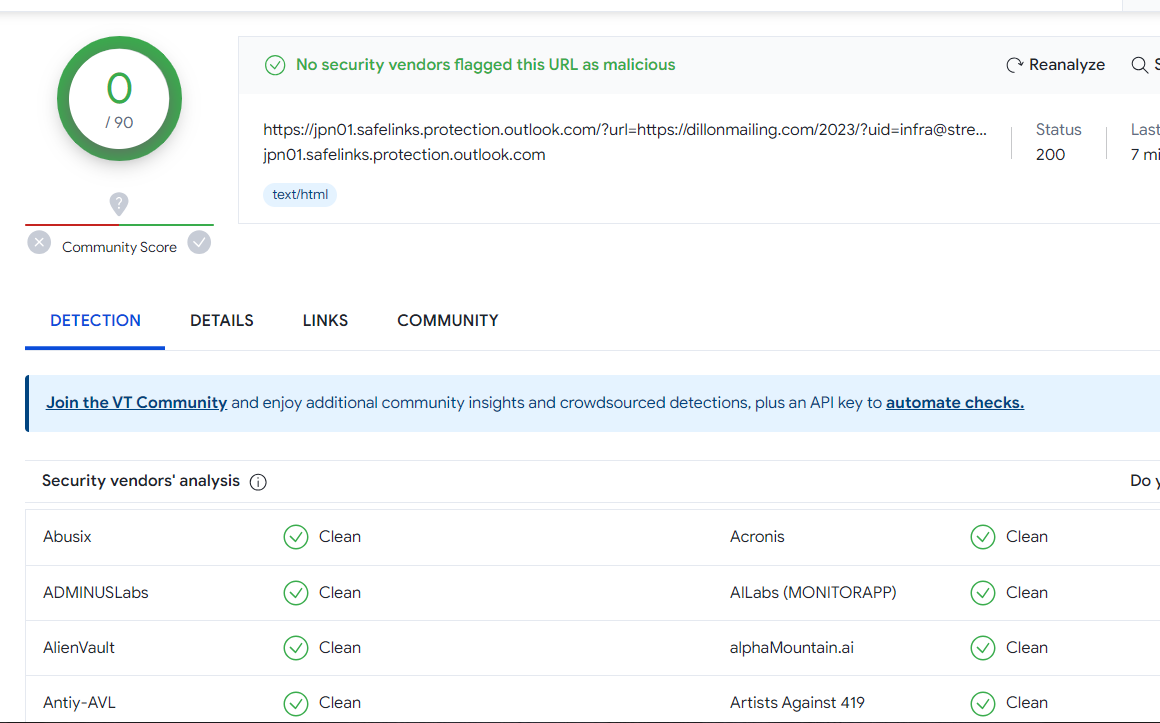

危険性のあるリンクを貼った場合は、0/90の部分の分子が赤色になる。

ちなみに今の写真のものに関しては、OutLookが自動で安全なものに変換してくれるため0になっている。

参考サイト