1. はじめに

Microsoft Sentinel を用いて、インシデント検知時に Slack への自動通知を設定したのでメモ。

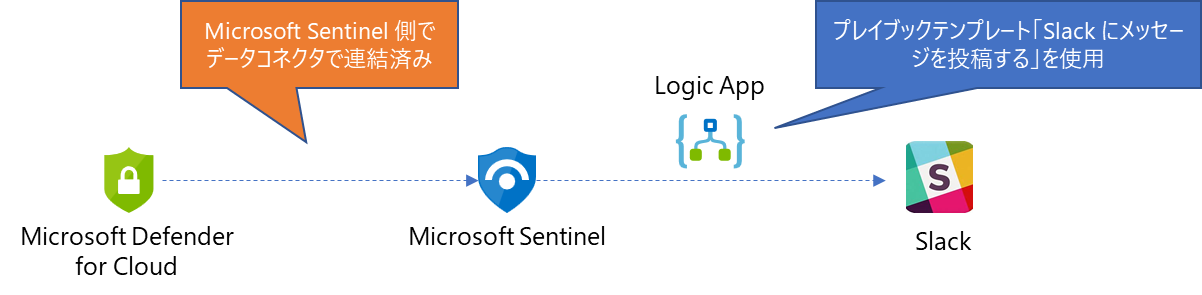

2. 構成図

本構成のシステム構成図を紹介します。

目的は Microsoft Sentinel を運用監視する際に、高インシデントが発生したタイミングで Slack にインシデント情報アラートを発行することです。

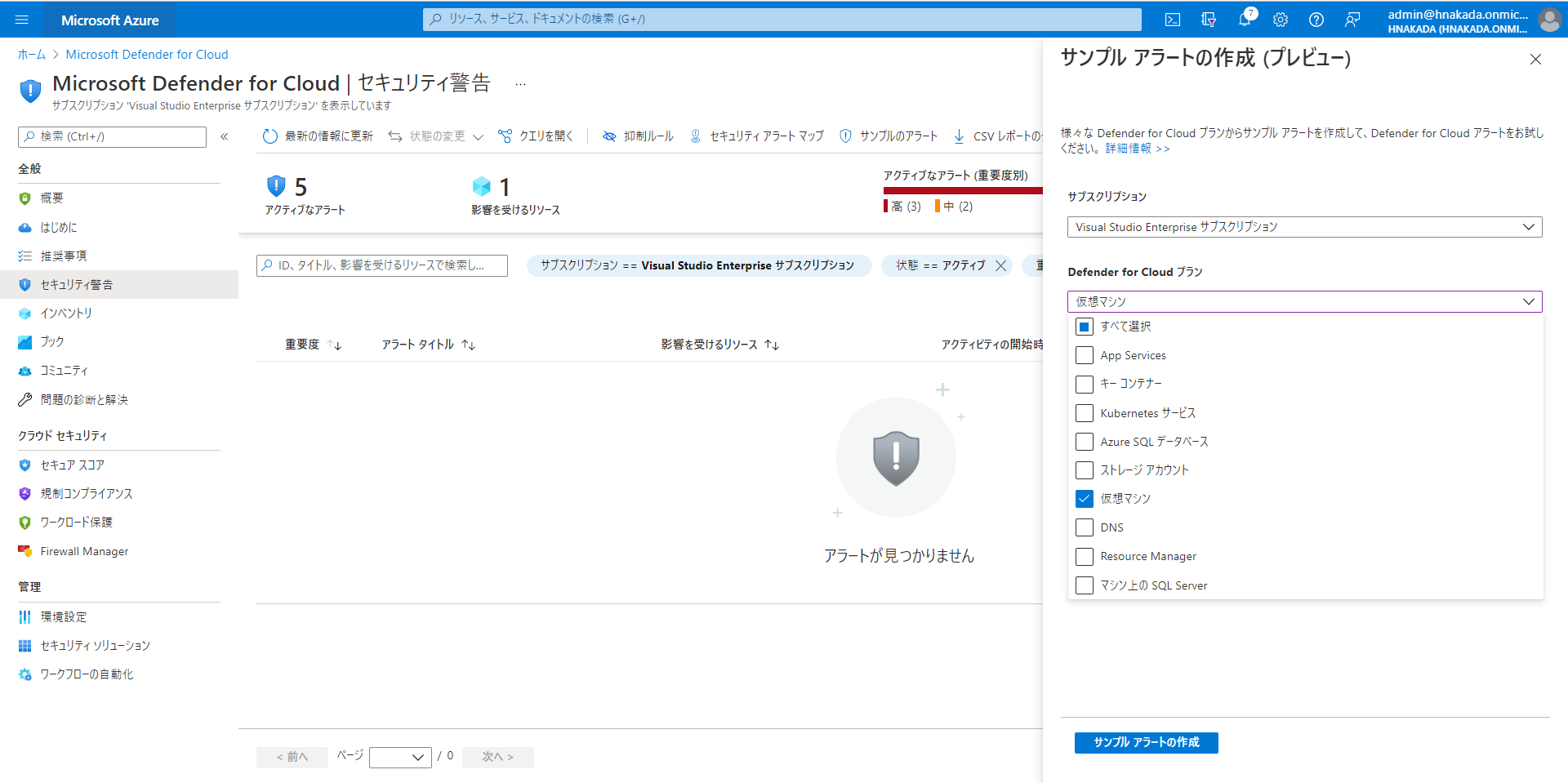

Microsoft Defender for Cloud は Microsoft Sentinel に対する脅威アラート生成として、今回はサンプルアラート機能を用いて検証を行っています。

3. 設定方法

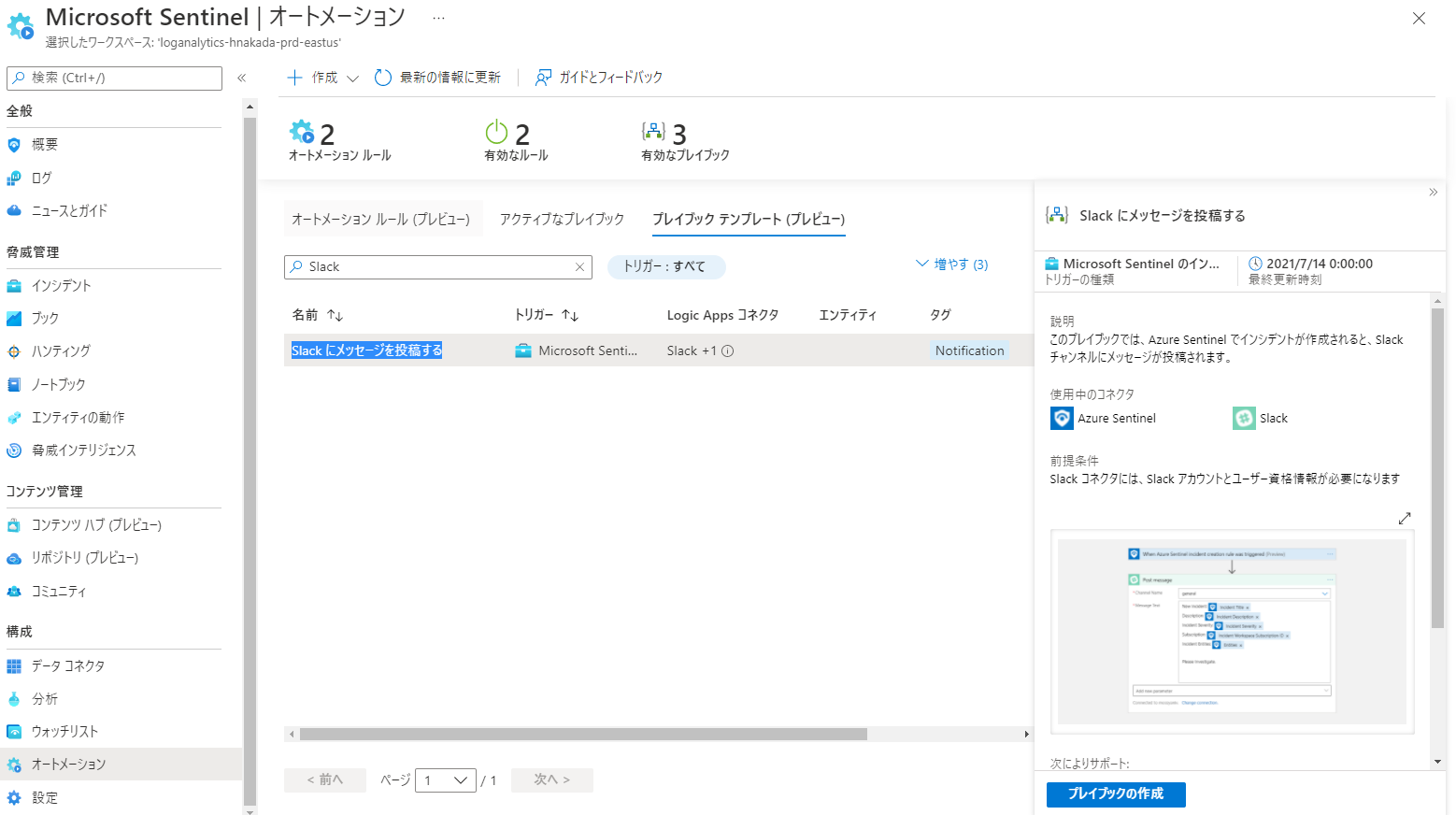

- Microsoft Sentinel より、オートメーションにて、「プレイブックテンプレート」から 「Slack にメッセージを投稿する」を選択します。

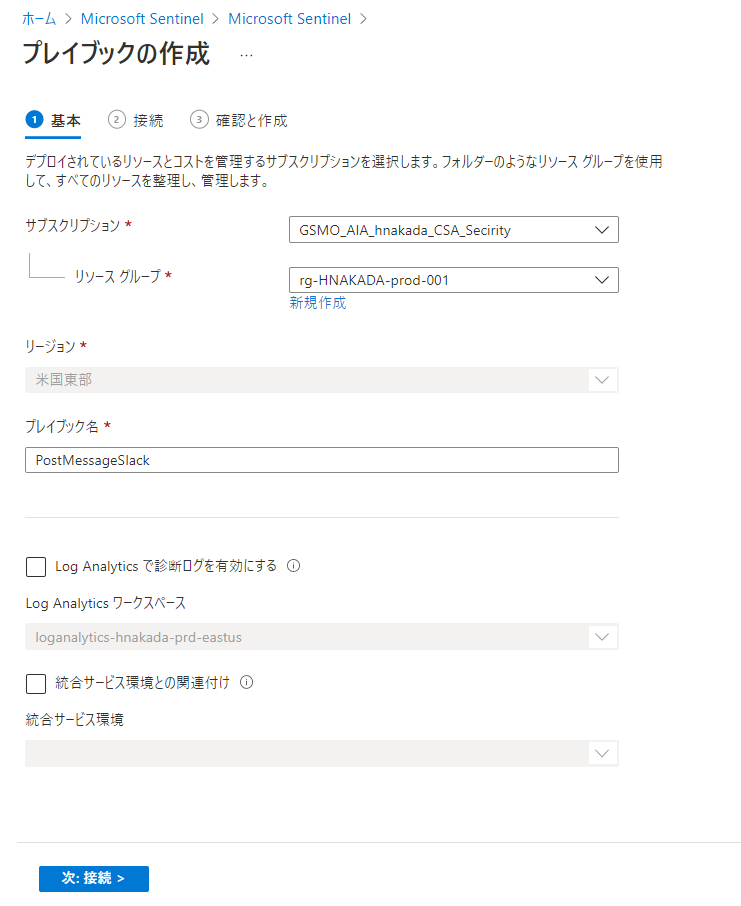

- プレイブックの作成から、必要なパラメータを記載してデプロイを行います。

-

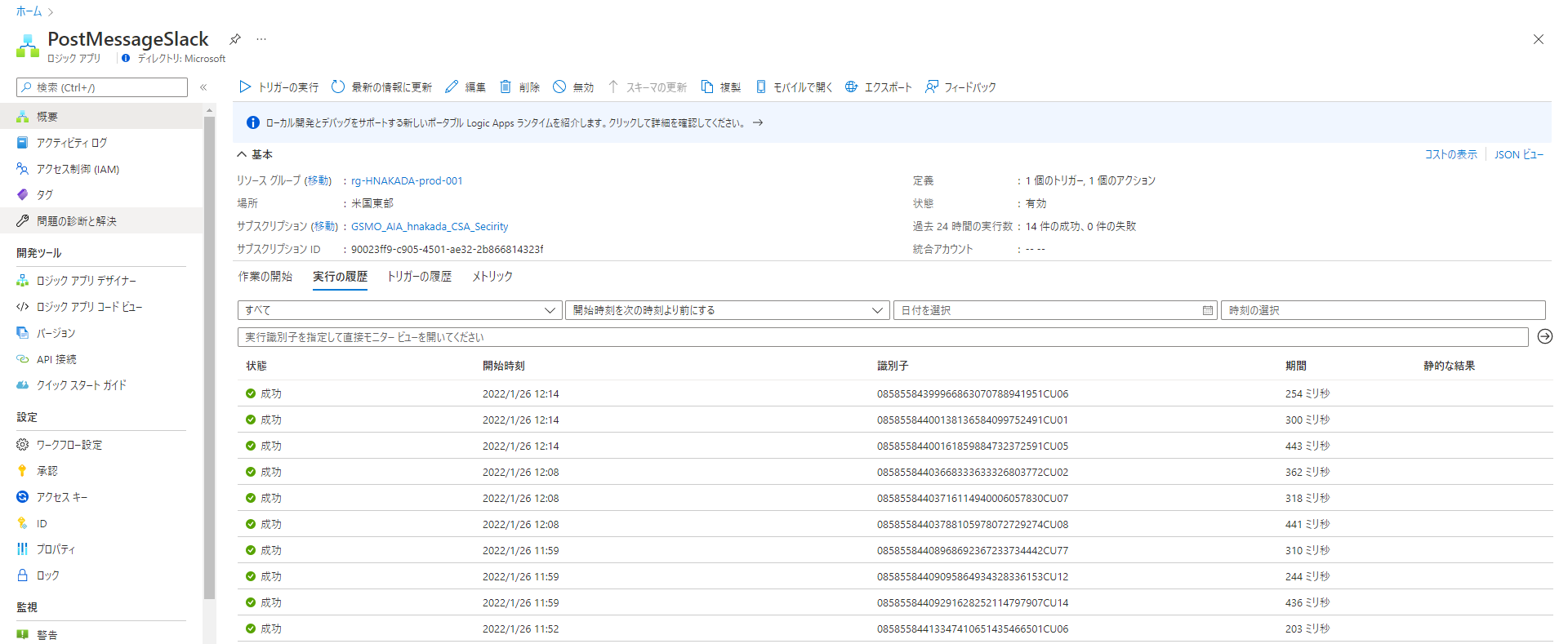

- ロジックアプリにて、「PostMessageSlack」が作成されたことを確認します。

- デプロイすると、ロジックアプリに移動し、Slack への接続が赤い色で表示されます。

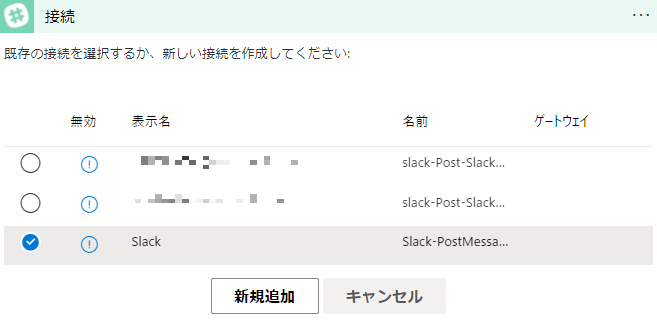

- クリックすると、Slack の認証画面がポップアップしますので、対象のアカウントでサインインします。

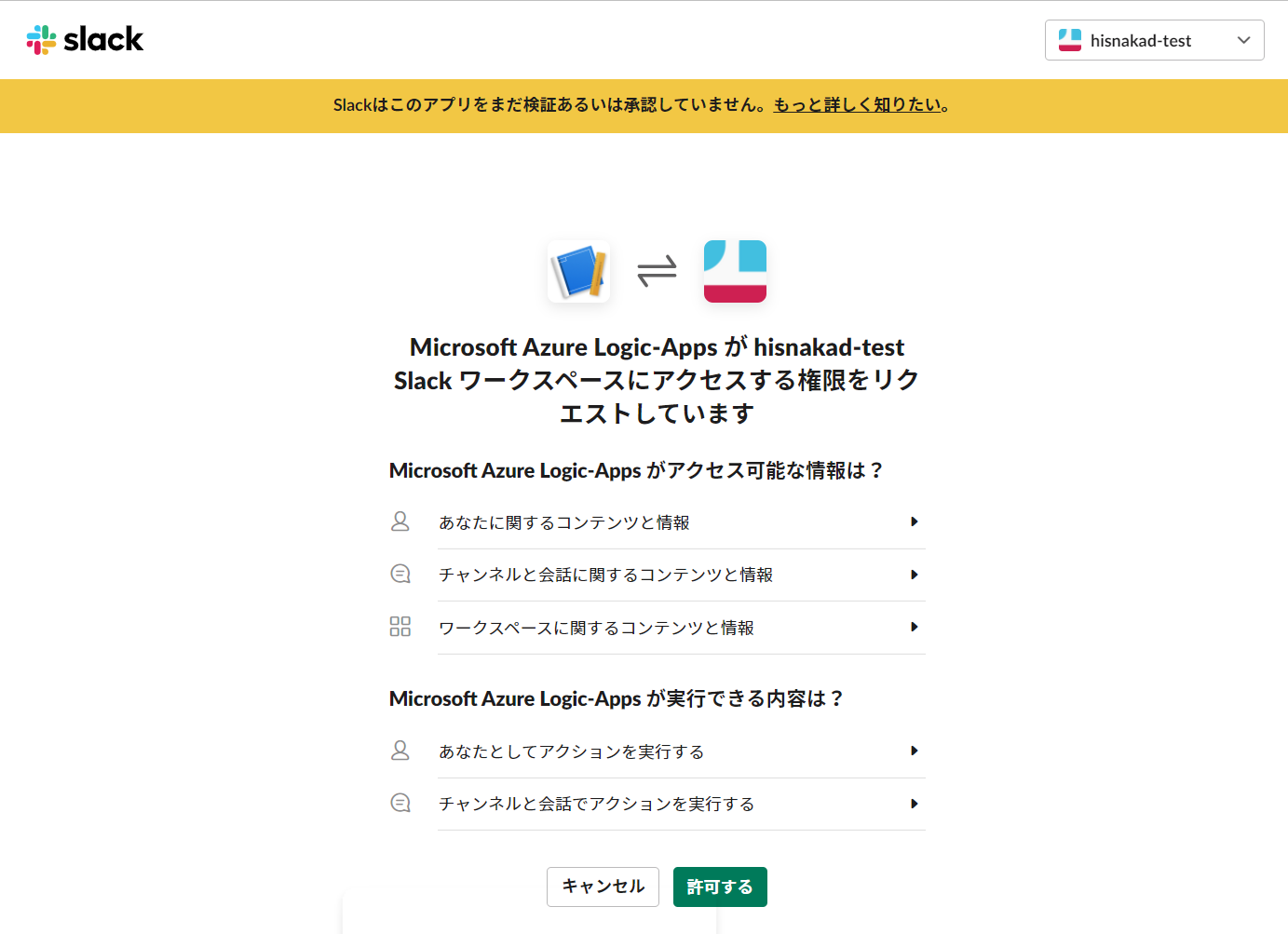

- サインイン後に Microsoft Azure Logic-Apps と Slack のアクセス権限承認を許可します。

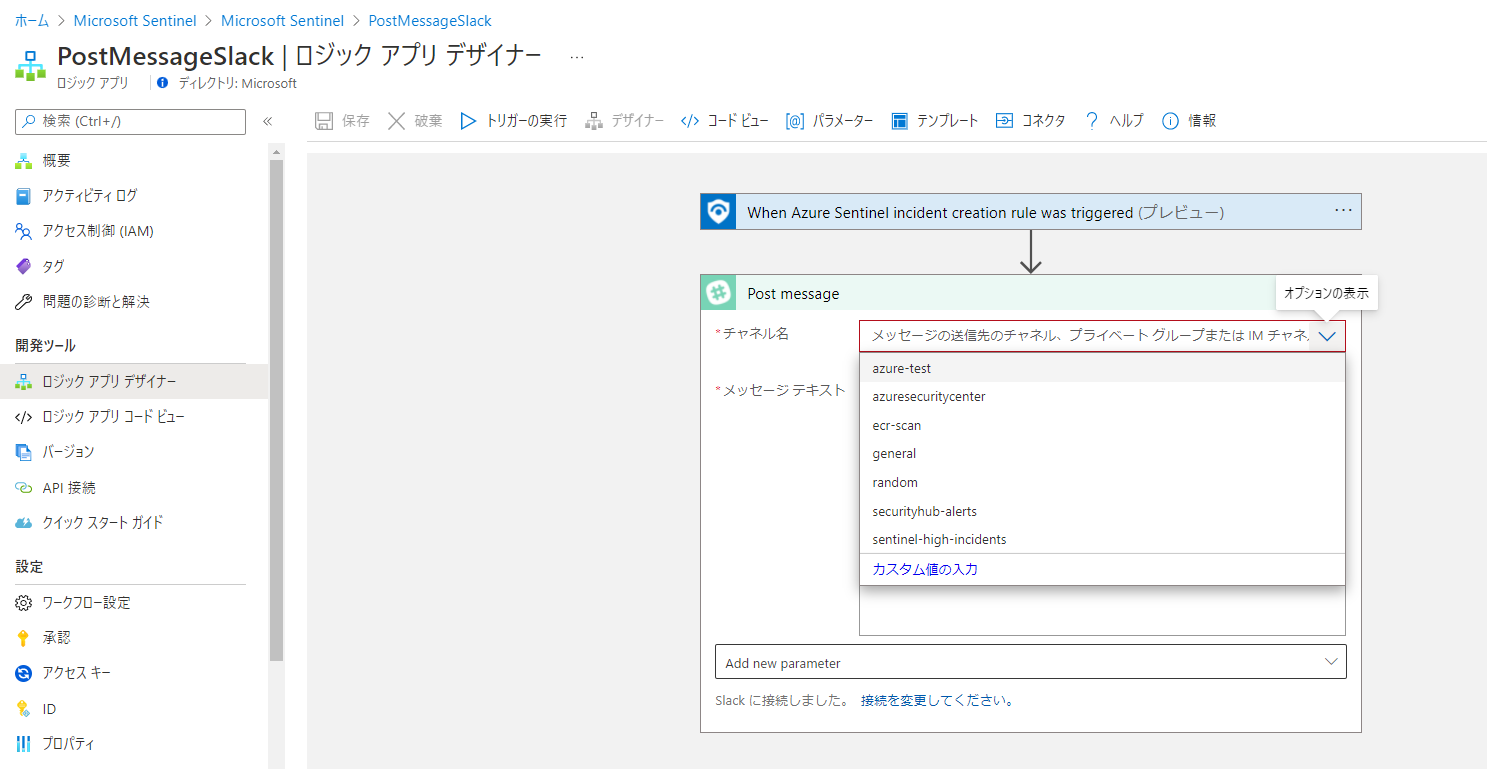

- 無事接続が出来ると、Logics Apps 側から Slack のチャネルを読み出して選択が出来るようになります。

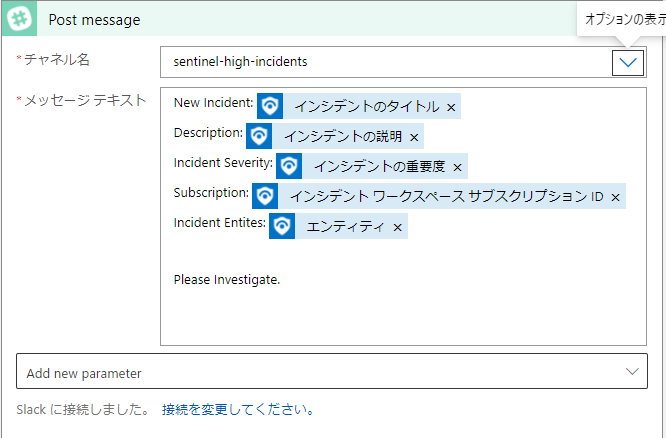

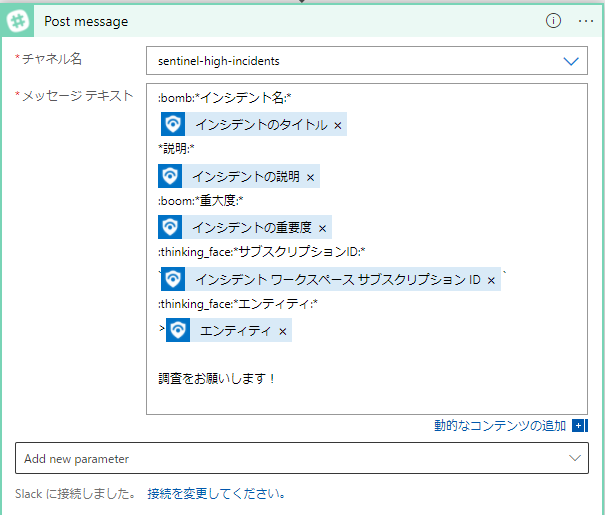

- 投稿する先のチャネルを選択すると、Slackに投稿する内容を確認することが出来ます。

- 「保存」をして Logic Apps 側は完成です。

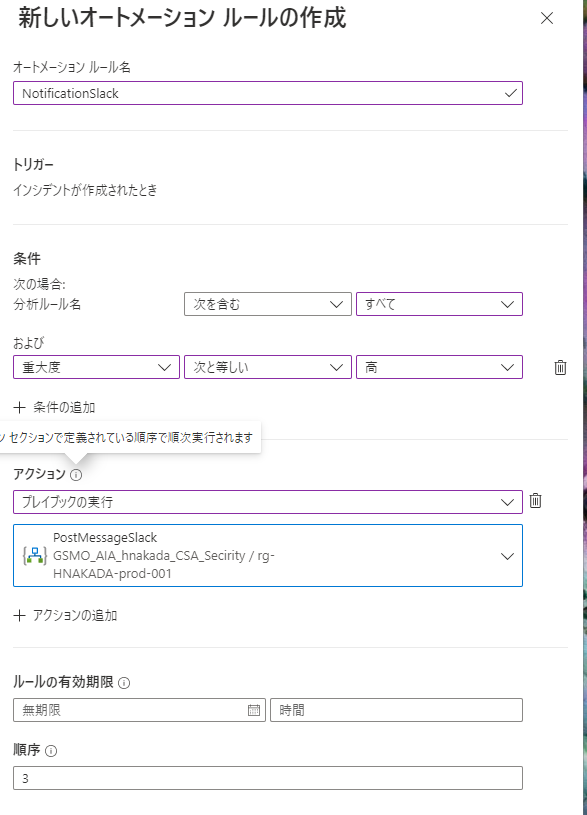

- Microsoft Sentinel に戻り、「オートメーション ルール」の作成を行います。

4. 試してみる ~ 動作確認

今回は Microsoft Sentinel のアラート通知のため、Microsoft Defender for Cloud のサンプルアラート機能を用いました。

Microsoft Defender for Cloud では、IaaS/PaaS 環境に対する保護として Microsoft Defender シリーズの構成、導入を行える機能(CWPP - Cloud Workload Protection Platform)があり、サンプルアラートを生成する機能があります。

- 本機能を用いてサンプルアラートを生成すると、Microsoft Defender for Cloud からは、「セキュリティ警告」にサンプルのイベントが生成されます。

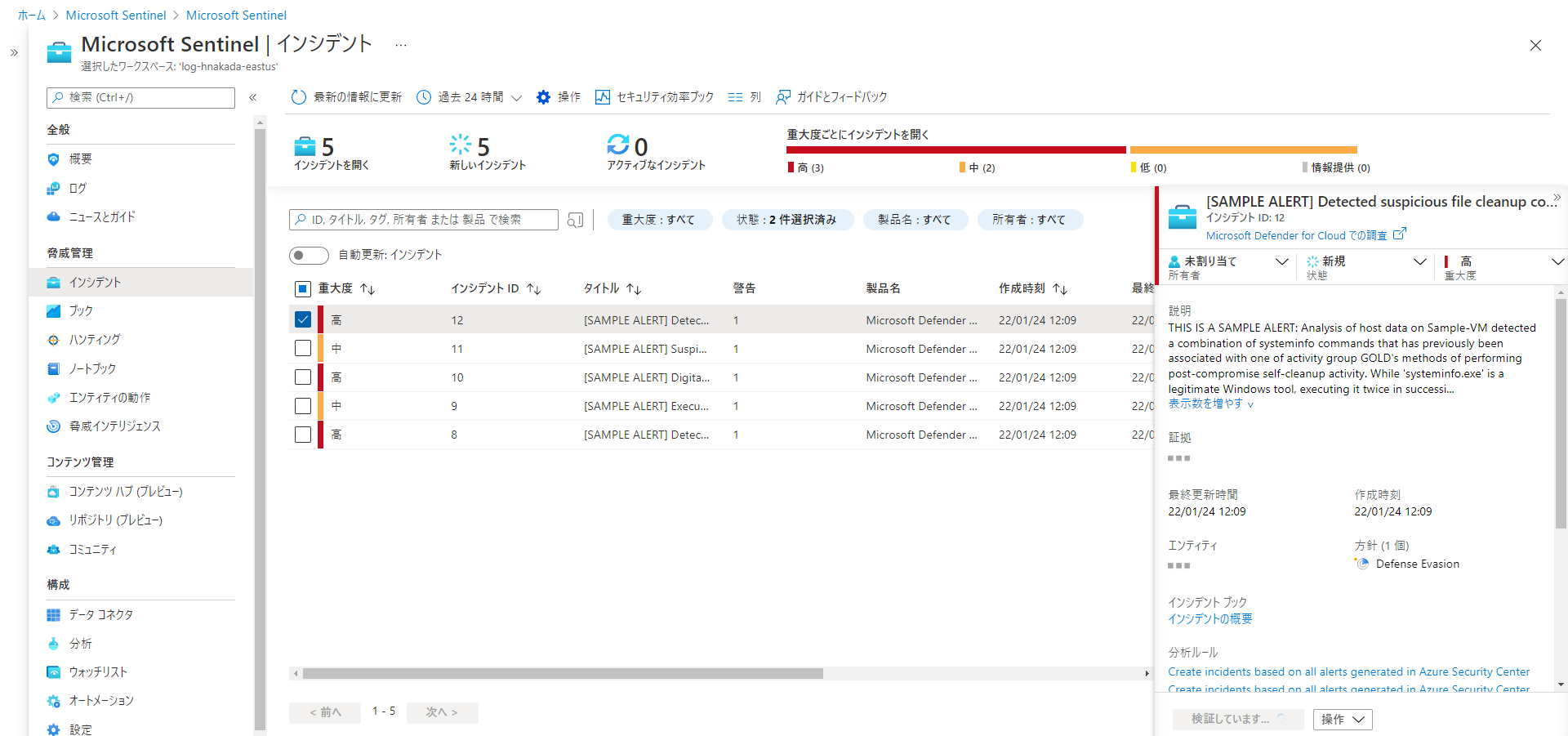

- Microsoft Sentinel 側でコネクターを有効にしておくと、Microsoft Sentinel 側でも脅威イベントのイベントをインシデントとして検知することが出来ます。

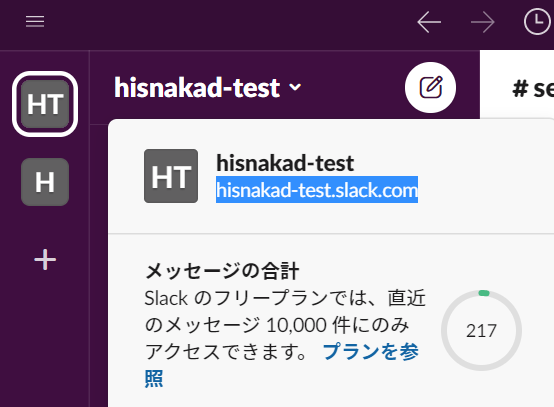

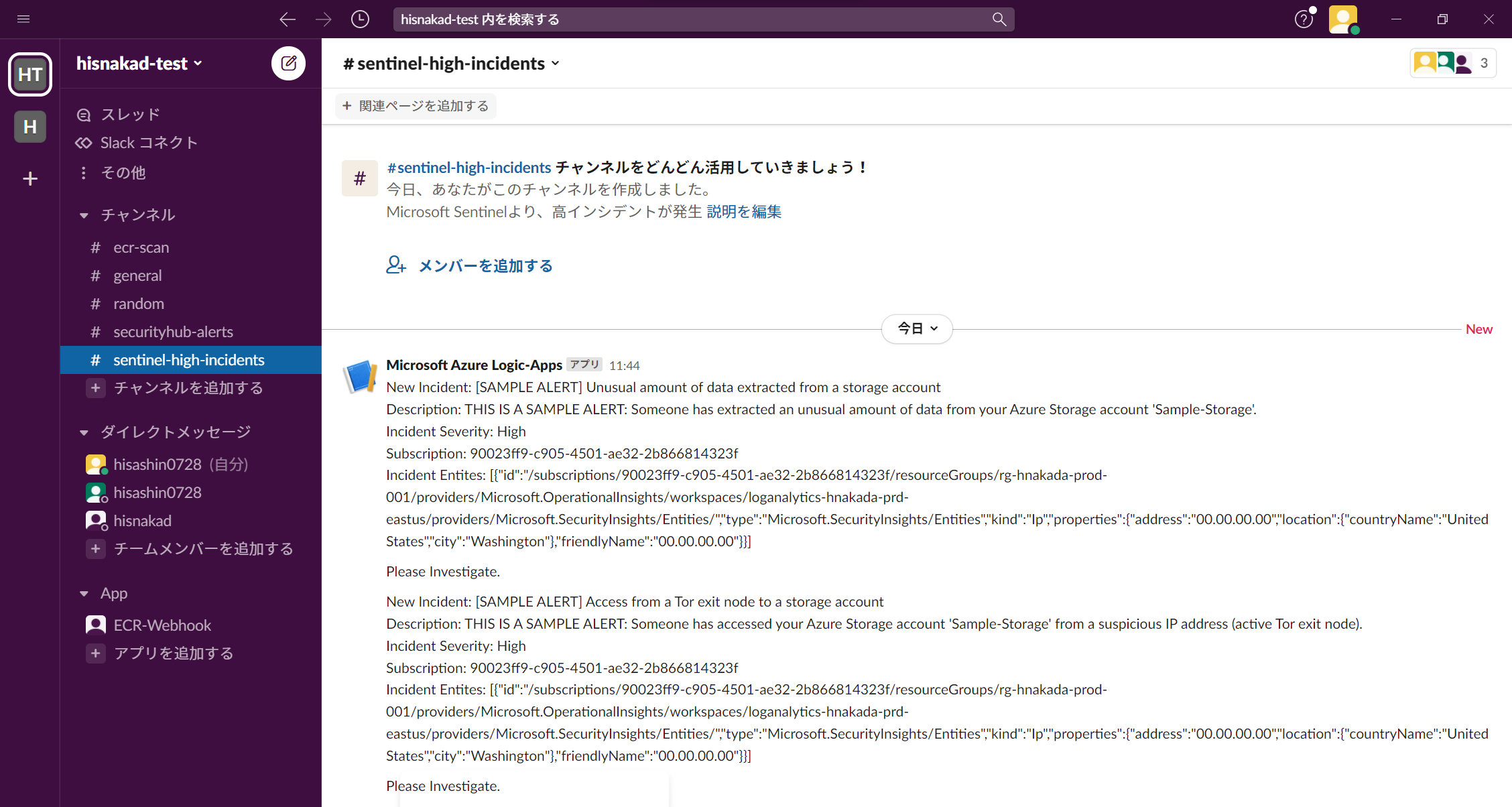

- サンプルのインシデントを通じて、Microsoft Sentinel のオートメーション機能から Slack の通知が行われているか確認します。

5. カスタマイズしてみる ~ Slack をより使いやすく

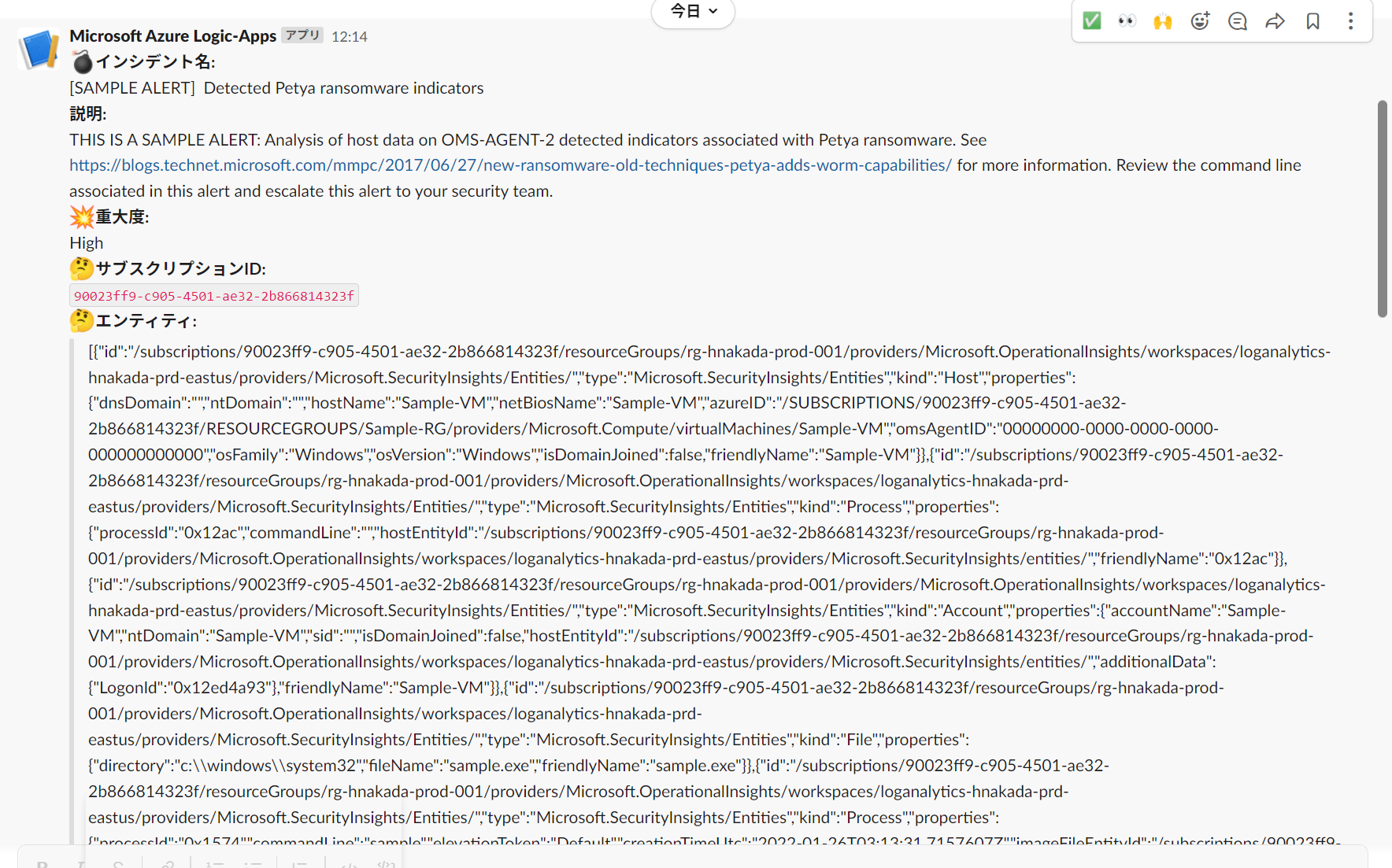

- 標準のテンプレートだと、味気ない通知しか出ないため、カスタマイズしてみました。

- Slack のドキュメントを見たところ、TEXT 形式でも Markdown 書式に対応しているため、Azure Logic Apps の成型時に MarkDown のフォーマットを用いることで容易にカスタマイズが出来ます。

- カスタマイズ例

6. 注意事項など

当方の環境では、個々のイベント(今回の1インシデント)が 200 -500 msと、電子メールや Microsoft Teams 通知方式と比較して高速に処理されていました。HTTP POST 通知だけなので比較的高速に通知されているように思われます。

ただしインシデントの通知が大量に発生する環境では、イベントの遅延やリソース課金などの影響も考えられるため、今回のような通知に対する閾値を考慮した運用通知設計を考えて頂くのが良いのではないかと思います。

7. まとめ

以上、Microsoft Sentinel のセキュリティインシデントを Slack に通知する設定例でした。

どなたかの参考になれば幸いです。

*本稿は、個人の見解に基づいた内容であり、所属する会社の公式見解ではありません。また、いかなる保証を与えるものでもありません。正式な情報は、各製品の販売元にご確認ください。