はじめに

前回に引き続き、気になったサービスや機能を実際に動かしてみます。

前回記載もしていますが、こちらベースでみていきます。

今回はNetwork Intelligence Centerの新たな機能について見ていきます。

Network Intelligence Centerに関するGA

上記の記事ベースでは5つの機能がGAとして紹介されています。

- Network Intelligence Center 向けネットワーク アナライザは、VPC ネットワーク構成を自動的にモニタリングし、構成ミスや最適でない構成を検出するもので、一般提供となりました。

- Network Intelligence Center は、Recommender API と統合されています。

- Network Intelligence Center 向けパフォーマンス ダッシュボードは、Google Cloud ネットワーク全体のパフォーマンスおよびプロジェクトのリソースを可視化します。

- Network Intelligence Center ネットワーク トポロジが強化され、新たに「トップトーカー」ビューが追加されました。

- Network Intelligence Center 向けのファイアウォール インサイトには IPv6 ルールのサポートやカスタム インサイトの更新サイクルなどの機能強化が含まれ、プロジェクトのシャドウルールの分析情報を生成できます。

順番に内容について見ていきます

ネットワーク アナライザ

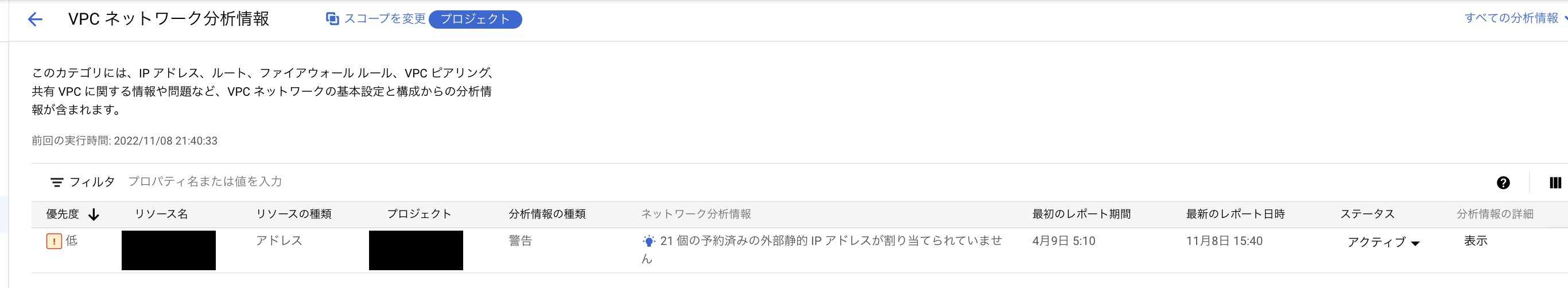

ネットワーク アナライザは、VPC ネットワークの構成を自動的にモニタリングし、構成ミスや最適ではない構成を検出します。

例えばどのような情報が提供されるのかというと、ファイアウォール ルール、ルート、構成の依存関係、サービスとアプリケーションへの接続に関する分析情報を提供します。

例えば現在テスト的に作っている環境で、どのような情報が出ているか確認したところ、以下のような状態でした。

※外部IP開放しないとですね

ドキュメントに記載がありますが、構成されてから10分後ないし、1日1回は分析処理が走るようなので、構築時や構築後は最終チェックとしてやってもいいかもしれません。

Recommender API との統合

Recommender とはそもそも何かですが、以下にある通り、リソース使用に関する推奨事項を提供するもので、

それと統合され、分析情報をコマンドで出力することが可能です。

パフォーマンスダッシュボード

パフォーマンス ダッシュボードは、Google Cloud ネットワーク全体のパフォーマンスと、プロジェクトのリソースのパフォーマンスを可視化します。

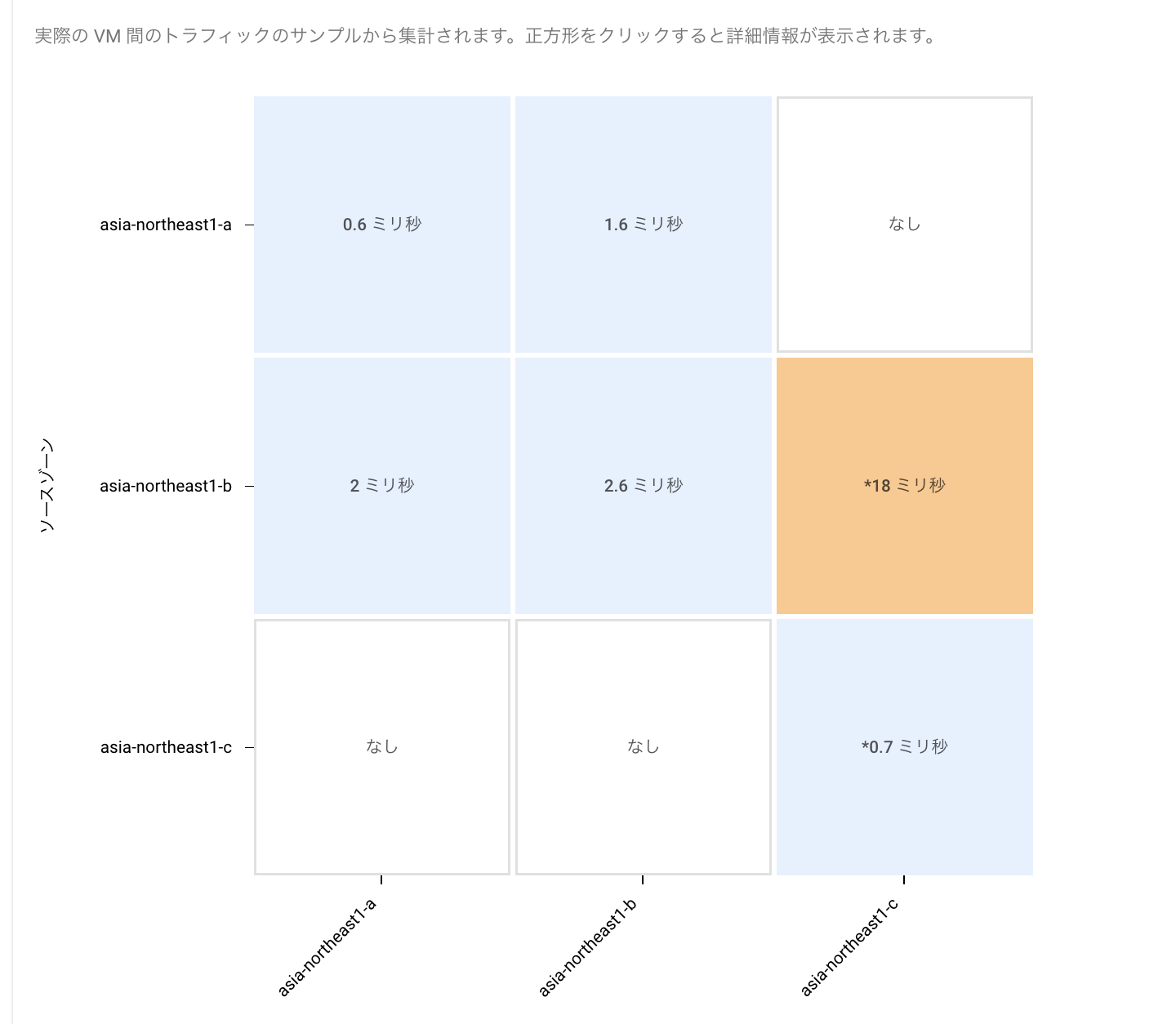

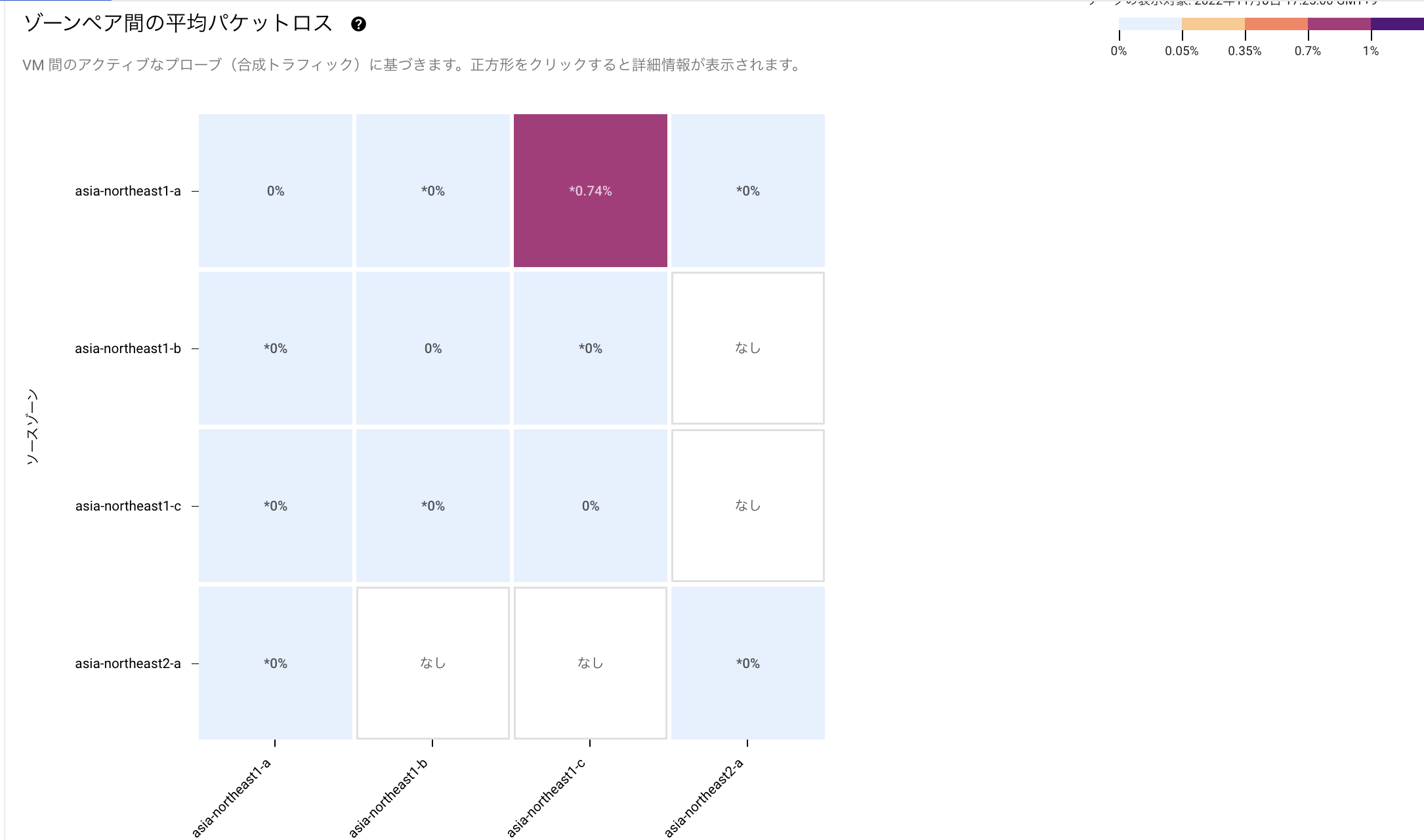

VMが存在するゾーン間のパケットロスの指標が表示されます

テスト環境で表示したところ以下のような状態でした。

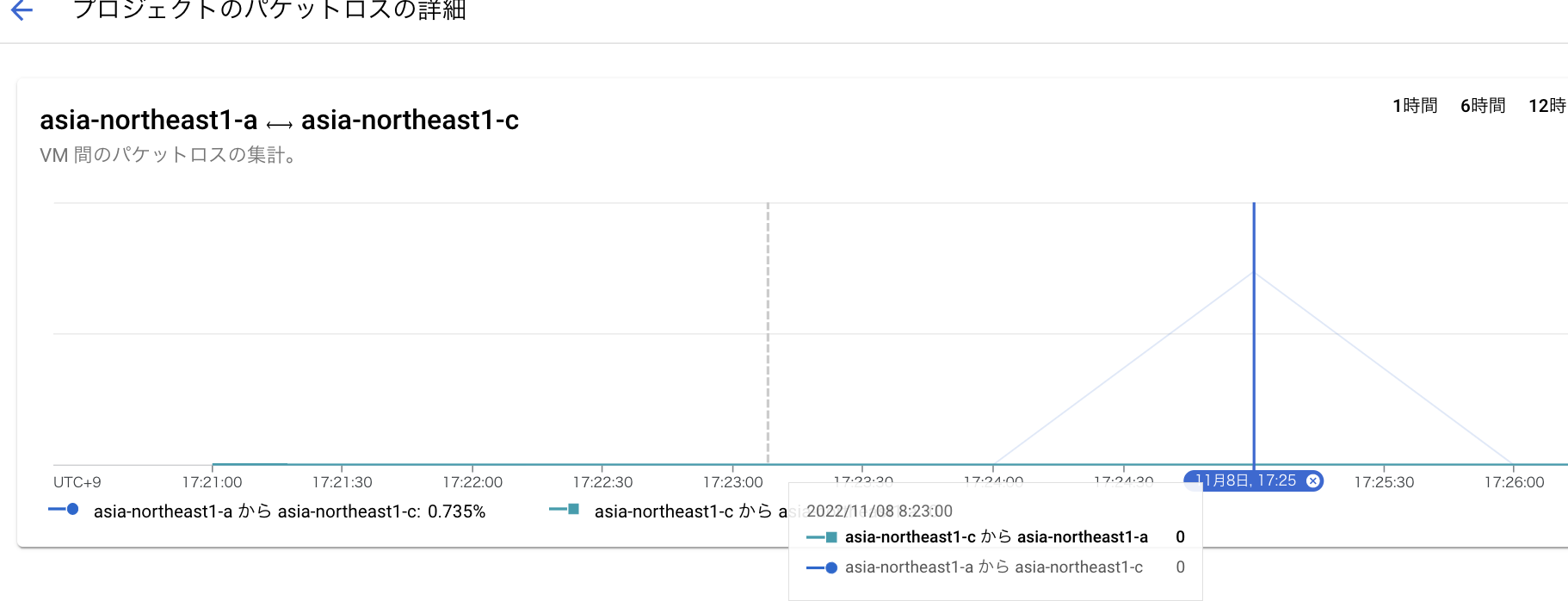

こちらはパケットロスの状態です。

こちらは時間単位で見やすい形となっており、その例えば以下のようにロスしている当該時間に視点を合わせます。

そうすると以下のようにゾーン間で明解にしたものが表示され、

この図だとasia-northeast1-aと1-c間においてパケットロスが発生しているということがわかります。

更にその紫箇所をクリックすると、、、

ちなみにレイテンシの場合も以下のように表示されます。

特定の時間に視点を合わせます。

ここでの解析情報を元にサポートに問い合わせたり、対象VMの特定や事象の切り分けに役立つかと思います。

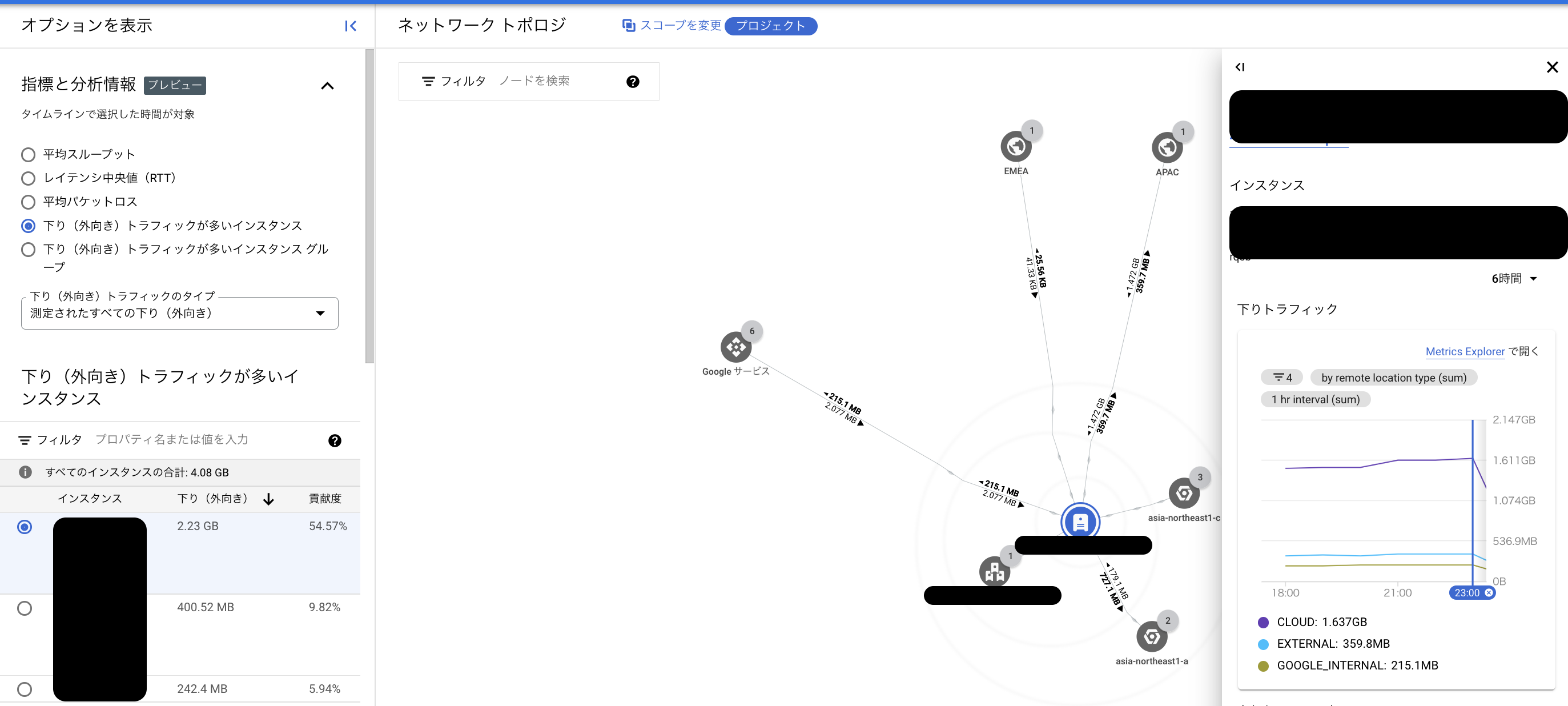

ネットワークトポロジ

下り向きの通信の要因の特定が可能になるとのことで、実際に「トップトーカー」自体が何を指しているか、を明記していないのですが、

下りが多いインスタンスが表示され、どこに対してどの程度のトラフィックが流れているか表示されます。

※もし以前から表示されていて、本来ここを指している、というのがあればご指摘ください

実際は以下のように表示されます。

左ペインではインスタンス単位で下りのボリュームが確認でき、対象のインスタンスを選択すると、真ん中ペインでトポロジ図が表示され、対象との間のトラフィック情報が表示され、ノードを選択すると、右ペインのように詳細が表示されます。

こちらも事象に基づき調査する切り分け方法としては、有効なケースがあると思うので覚えておきたい機能です。

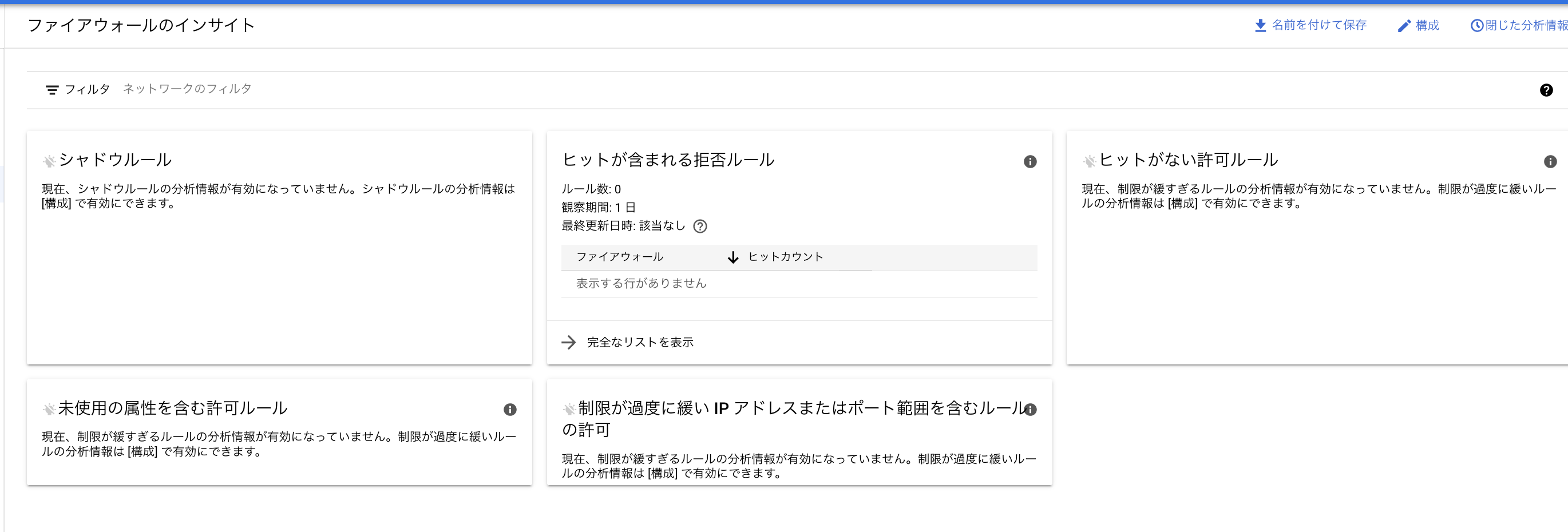

Firewall insight

制限がゆるいファイアウォールのルールを分析してくれたり、明示的に許可されていないものの、

隠れているシャドウルールの状況を分析します。

画像内では有効化されていないため、表示されていませんが、こちらに気にすべきルール情報が表示されます。

※なお有効化については右上の「構成」にて、対象機能の有効化が可能です

ルール数やロギング数で金額が加算されてしまうので、新規プロジェクトではなく、

既存のプロジェクトで有効化される場合、気をつけたほうが良いかもしれません。

所感

Google Cloud では運用系のサービスに対してフォーカスがあたることが少ないように思いますが、

セキュリティ面やこういった分析面において、確実に機能が充実してきており、今回のGAされたものだけではなく、

過去に遡って、実際に動作させてみるなど、実施してみたいと感じました。

今回の情報は構築時や運用における設定変更時にチェックを行うだけで、重要な脆弱箇所に気付けると思うので、

運用フローに組み込むなど、構築時に試験に組み込むなど、考慮したいと感じました。