はじめに

本文書ではUiPath Automation Cloud (以降 AC と略す) へのサインインおよびユーザー・グループ管理においてMicrosoft Entra ID (旧 Azure Active Directory) と連携するメリットと手順について説明します。

ACへのサインイン方式の違い

-

Entra ID連携の前提知識としてACへのサインイン方式の違いについて説明します。

- ACへのサインインは管理者がAC管理画面へアクセスする際、もしくはユーザーが対話型サインインする際の両方を想定しています。

-

- メールアドレス: メールアドレスとパスワードの組み合わせによる基本認証です。AC管理者がローカルユーザーを登録する際メールアドレスに招待メールを送り、ユーザーが招待メールのリンクをクリックしてパスワードを設定します。この認証方式はなりすましや不正アクセスのリスクがあるため、ACの 認証設定 によって禁止することもできます。

- Microsoftアカウント: 個人または企業のMicrosoftアカウントを使用してサインインします。サインインするユーザーはあらかじめACにユーザー登録しておく必要があります。

- SSO: Microsoft Entra IDまたはSAML2.0に準拠したIDプロバイダーと連携してディレクトリユーザーとしてサインインします。本文書ではこのサインイン方式におけるEntra ID連携について説明します。

-

サインイン方式の詳細は次のサイトを参照してください。

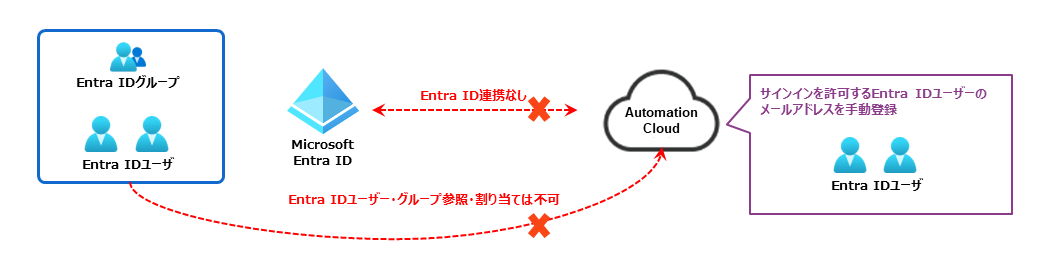

Entra IDとの連携有無の違い

- Entra IDと連携しない場合・する場合でどのような違いがあるかについて説明します。

Entra IDと連携しない場合

- 既定値ではACはEntra IDと連携しません。連携しない場合でもMicrosoftアカウントによるEntra ID認証は可能ですが、あらかじめサインインするユーザーアカウントをACに登録しておく必要があります。AC管理者はEntra IDのユーザー・グループ一覧を直接参照することはできないため、各ユーザーのメールアドレスをそれぞれ登録します。

- ユーザーアカウントの追加手順は アカウントとグループを管理する を参照してください。

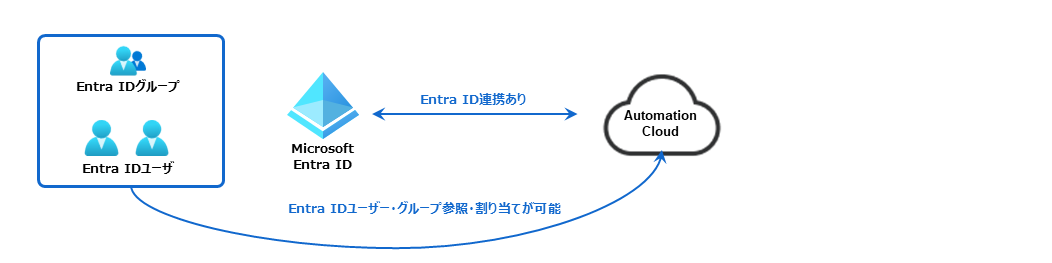

Entra IDと連携する場合

- ACはEntra IDと連携することによってメールアドレスによるユーザーアカウント登録が不要になります。ユーザー管理はEntra IDで集約され、AC側ではユーザーまたはグループ単位で権限割り当てを行うことによってアクセス制御することができます。

Microsoft Entra IDとの連携手順

- 実際にACとEntra IDを連携する手順について説明します。

前提条件

-

Automation Cloud: Microsoft Entra ID連携するためにはACのEnterpriseライセンスが必要となります。Communityライセンスでは連携できない点にご注意ください。

-

Microsoft Entra ID テナント: AC連携するための Microsoft Entra ID テナントを準備します。検証用には新規テナント作成するには クイックスタート: Microsoft Entra ID で新しいテナントを作成する を参考にします。

-

管理者権限: ACとMicrosoft Entra ID テナントの管理者権限が必要です。別々のユーザーでも可能です。

-

その他の前提条件は Azure AD 連携を設定する > 前提条件 をご参照ください。

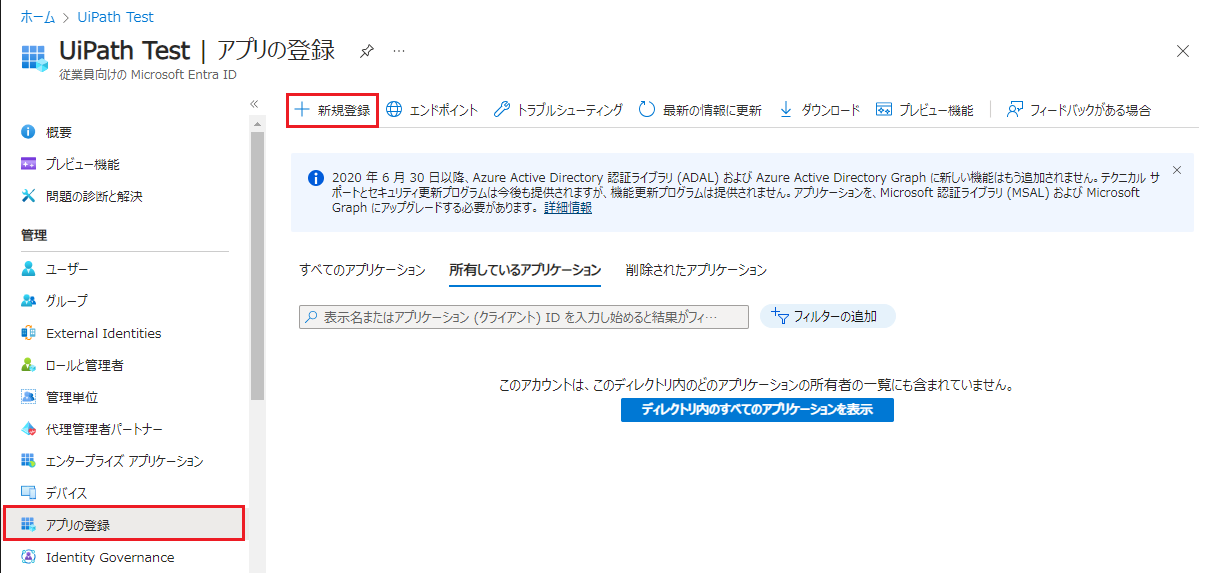

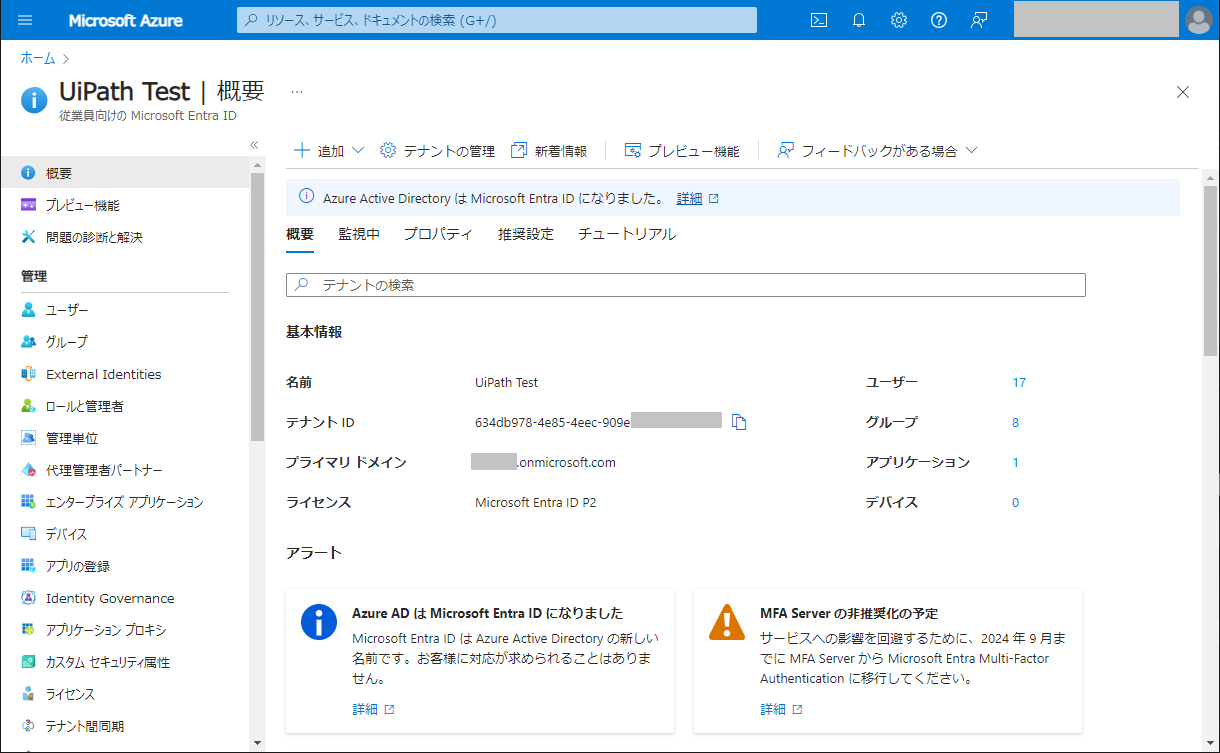

Entra IDの設定

-

Entra ID管理者で Microsoft Entra ID 概要画面 を開きます。

-

アプリケーション名を入力し、リダイレクトURIとしてWebを選択、

https://cloud.uipath.com/identity_/signin-oidcを指定し、[登録] をクリックします。

-

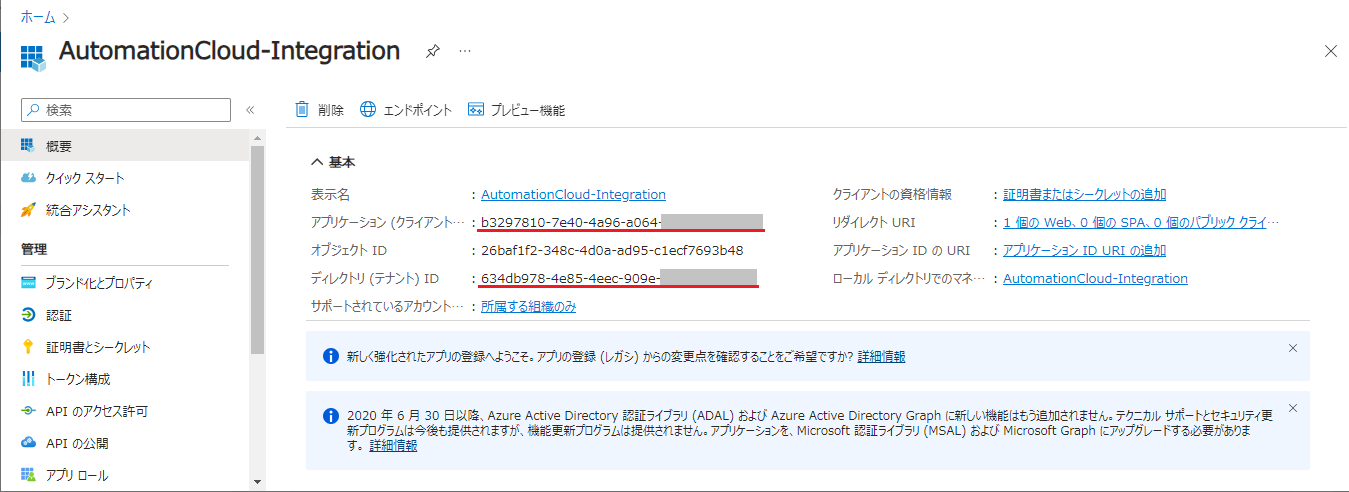

概要 ページで [アプリケーション(クライアント)ID]と [ディレクトリ(テナント)ID] の値をコピーしてメモします。

-

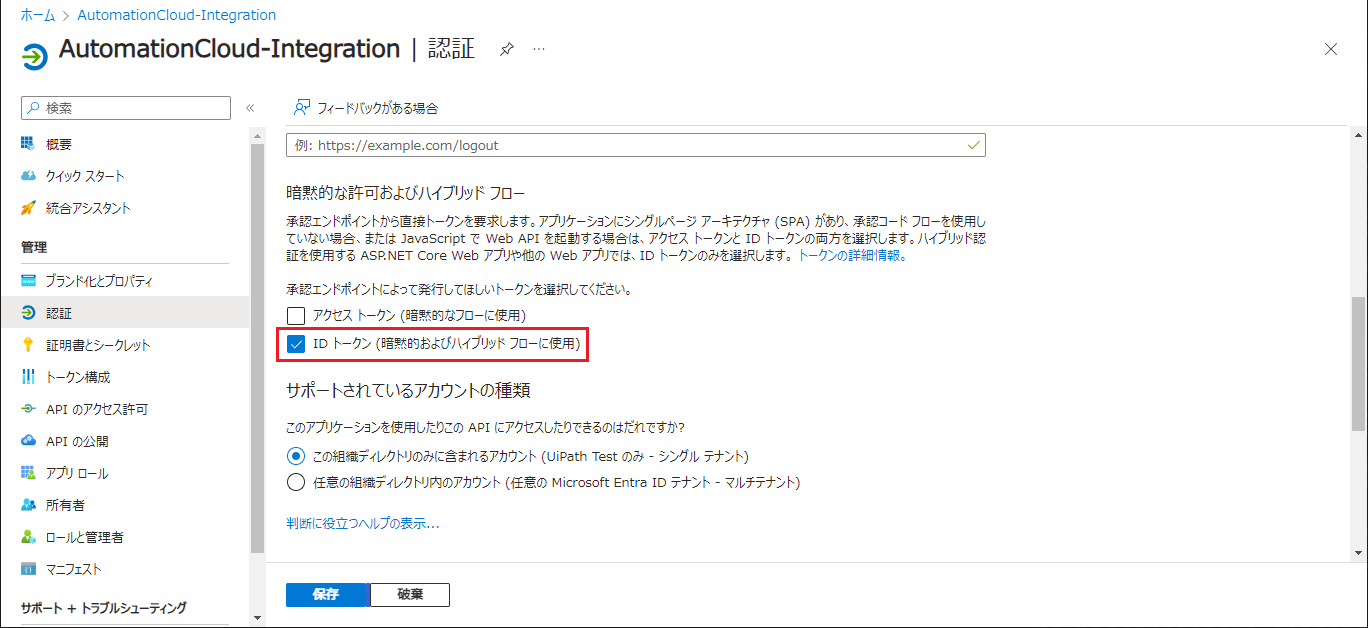

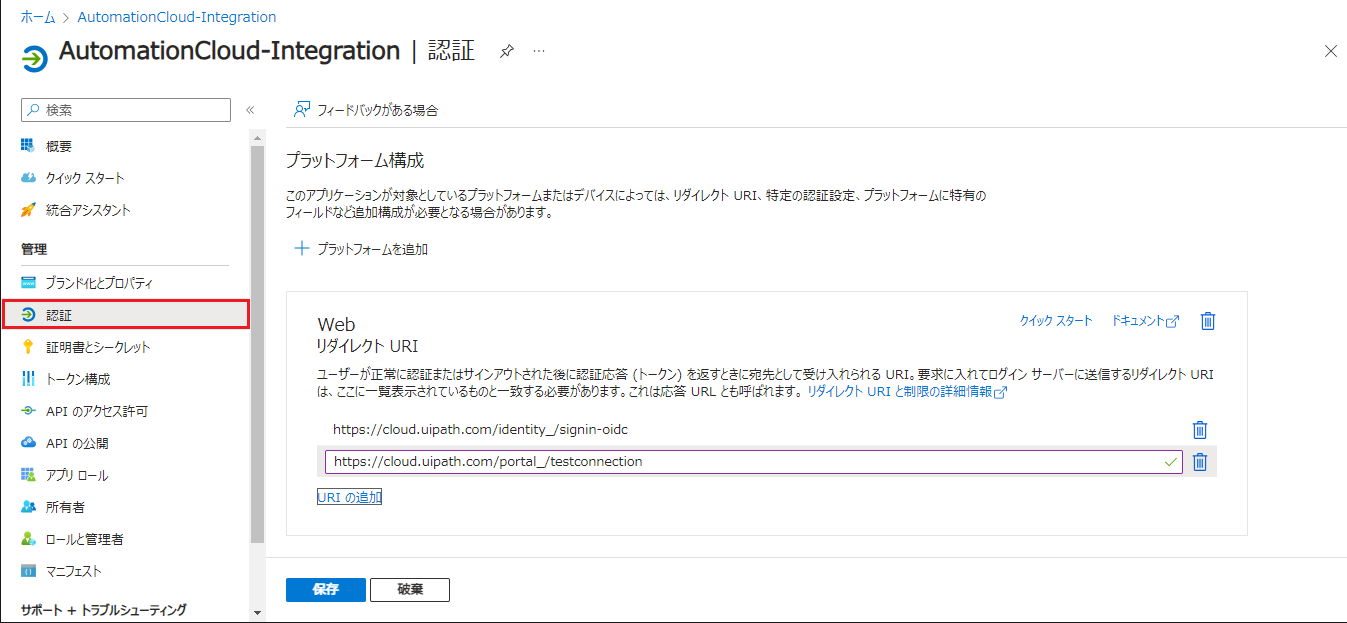

認証 をクリックし、[URIの追加] をクリックして

https://cloud.uipath.com/portal_/testconnectionを追加します。

-

トークン構成 をクリックし、[オプション要求の追加] をクリックします。トークンの種類として [ID] を選択し、

family_name,given_name,upnのチェックボックスをオンにし [追加] をクリックします。

-

[Microsoft Graph profile のアクセス許可を有効にします] のチェックボックスをオンにし [追加] をクリックします。

-

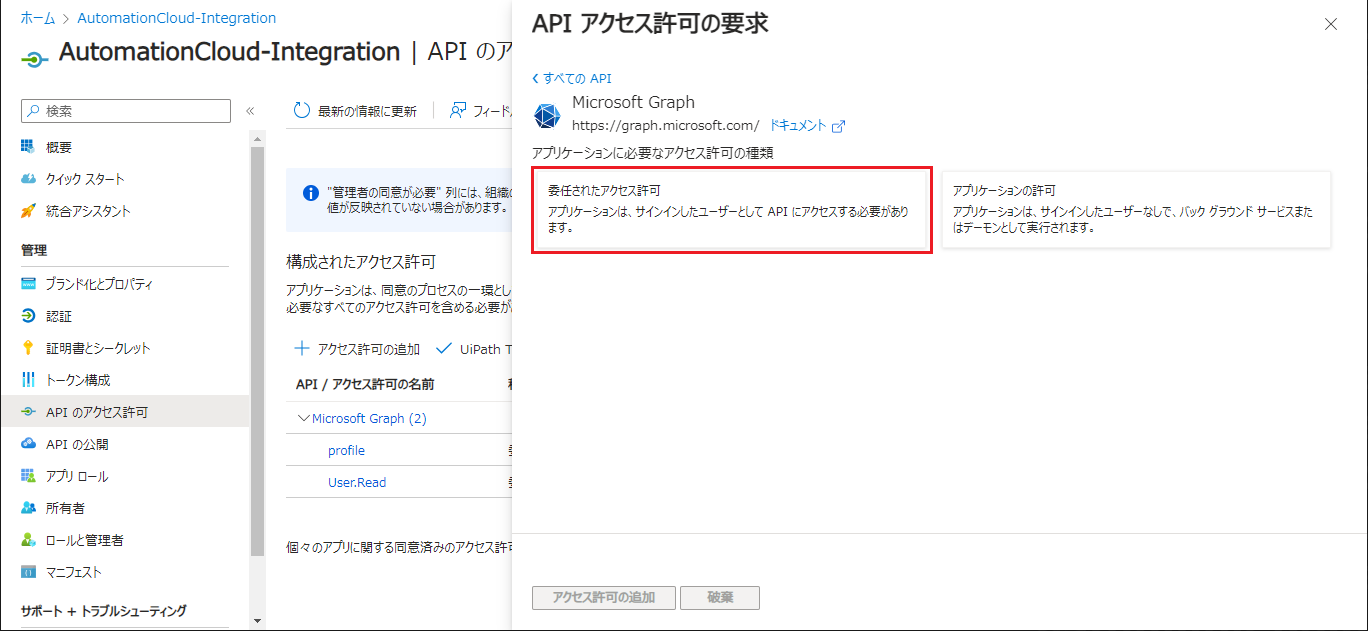

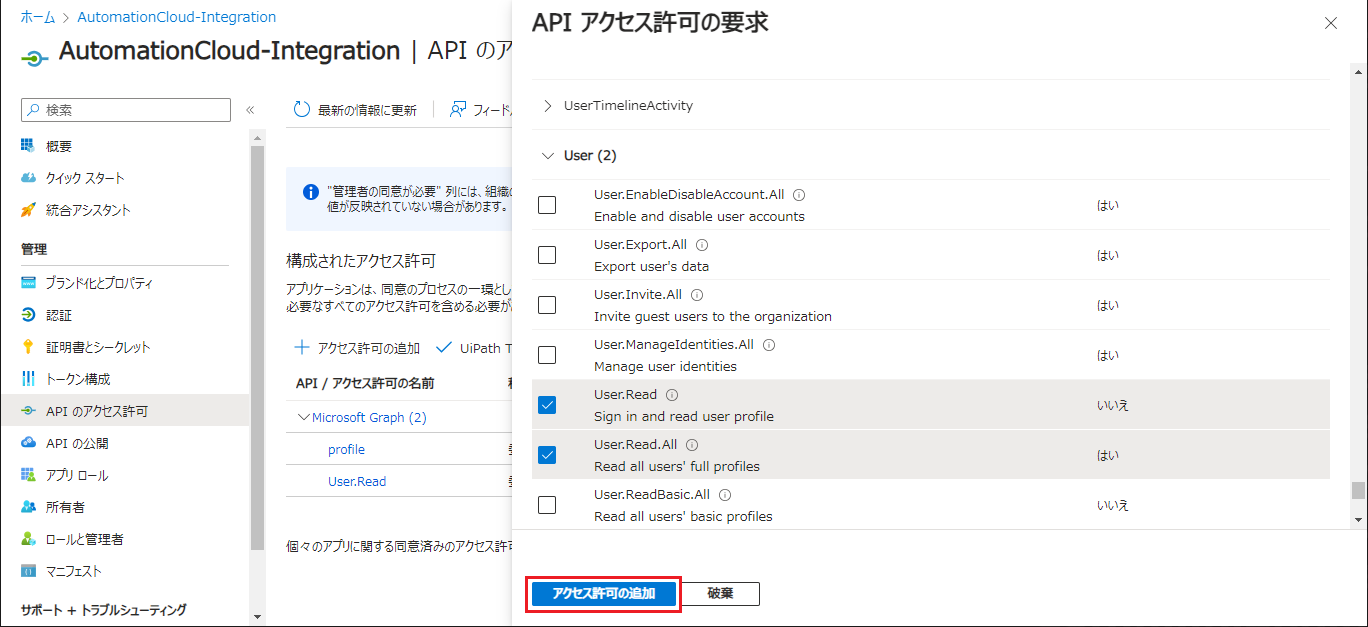

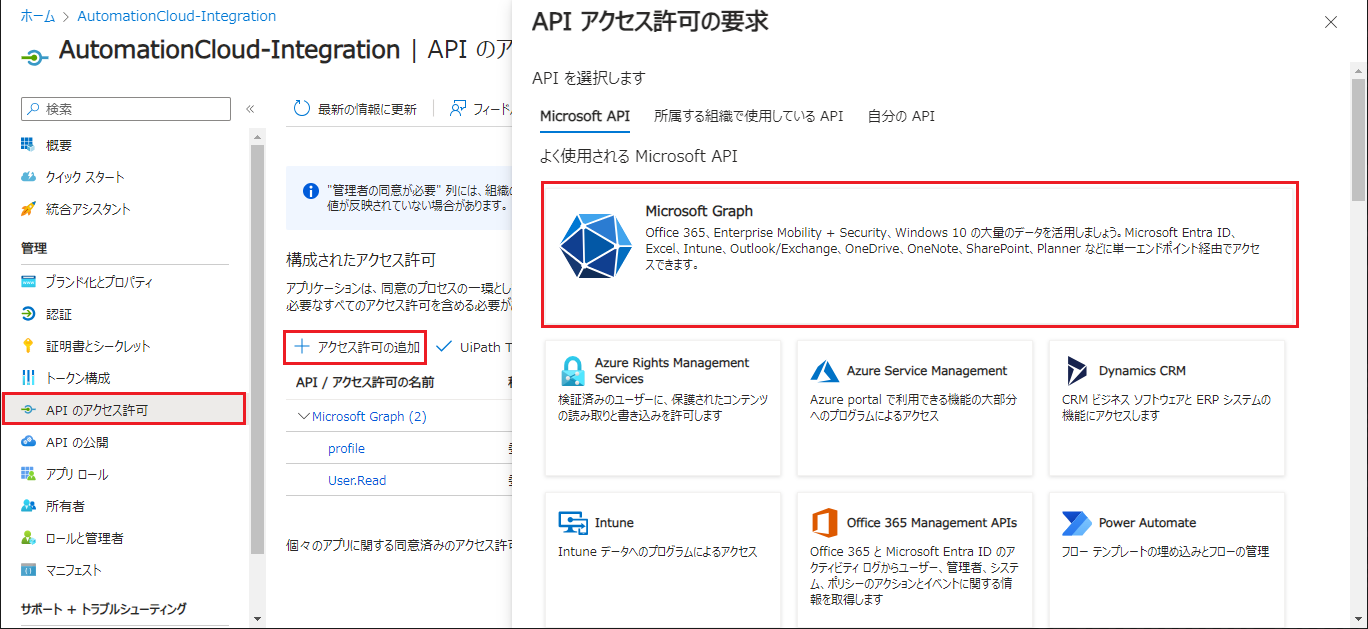

APIのアクセス許可 をクリックし、[アクセス許可の追加] をクリックします。[Microsoft Graph] を選択します。

-

次の項目を追加します。

-

[アクセス許可の追加] をクリックします。

-

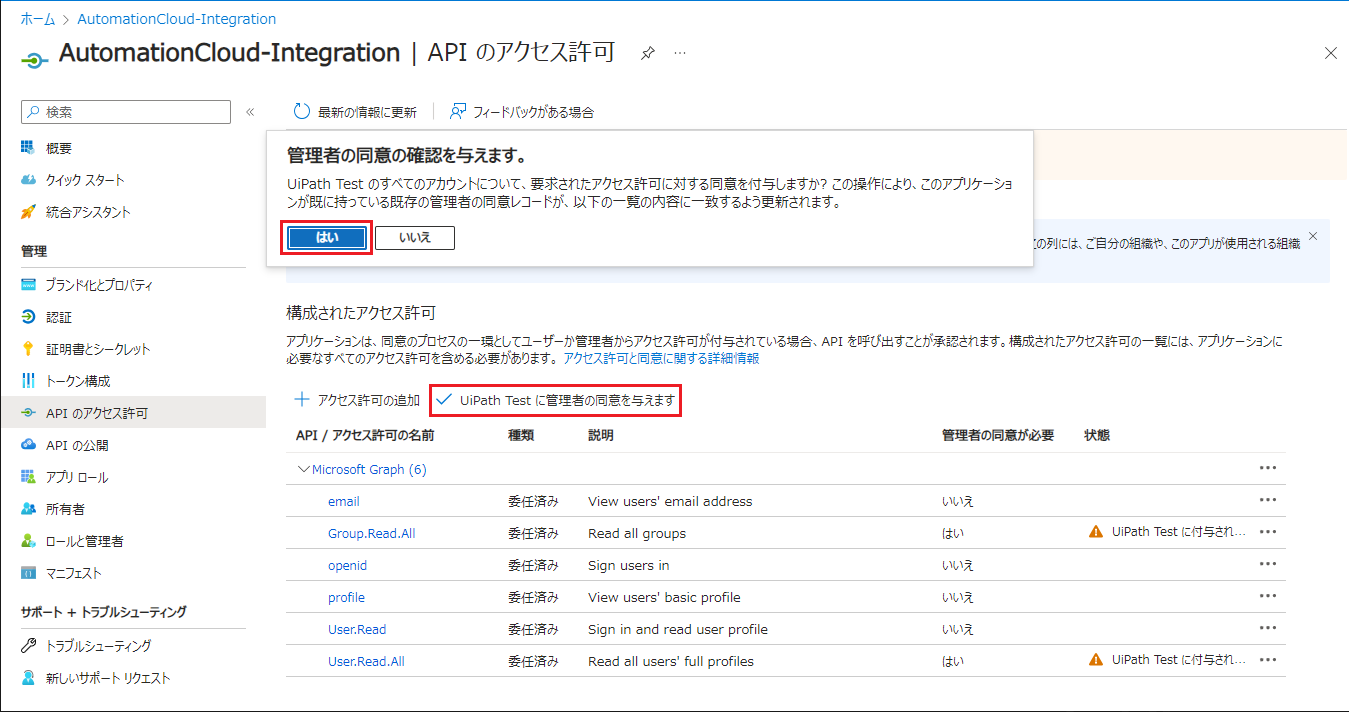

[{Microsoft Entraテナント名} に管理者の同意を与えます] をクリックし、続けて [はい] をクリックします。

-

同意の付与に成功することを確認します。

-

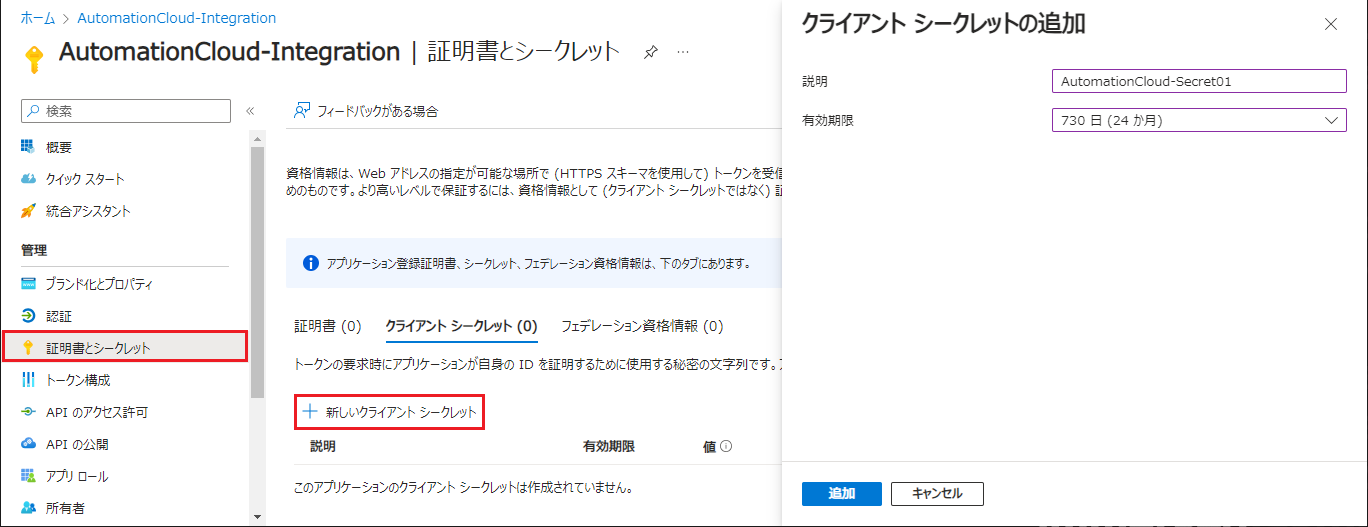

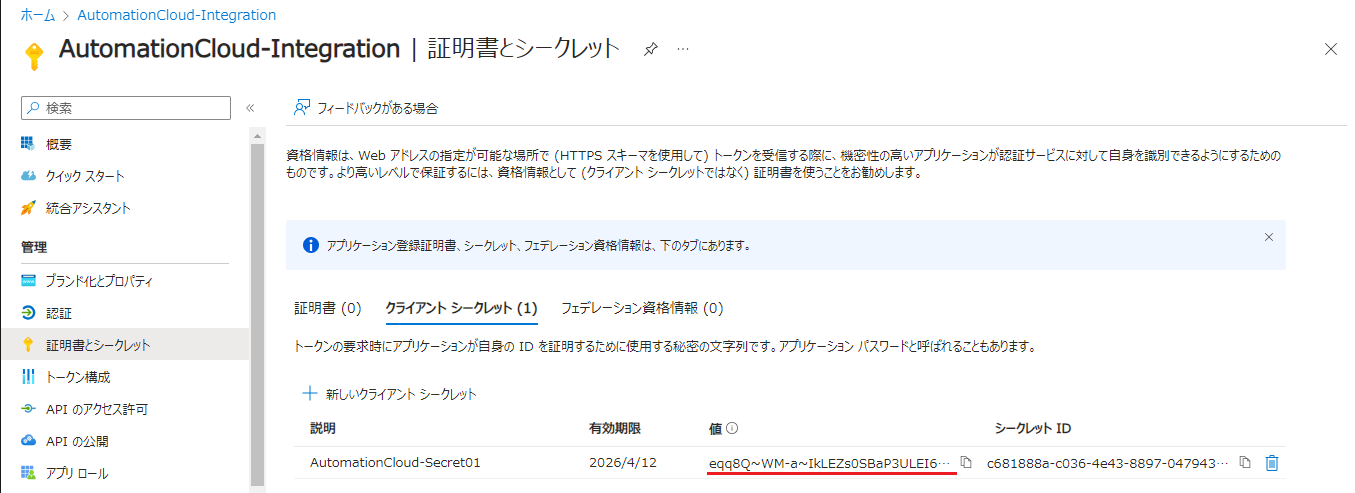

証明書とシークレット をクリックし、[新しいクライアント シークレット] をクリックします。

-

生成されたシークレットには有効期限があります。有効期限が切れてしまいますとACとの連携が正常に動作しなくなります。有効期限切れとなる前にシークレットを再作成してACに再登録する必要があります。

以上でEntra ID側の設定は完了です。引き続きAC側の設定を行います。

Automation Cloud の設定

-

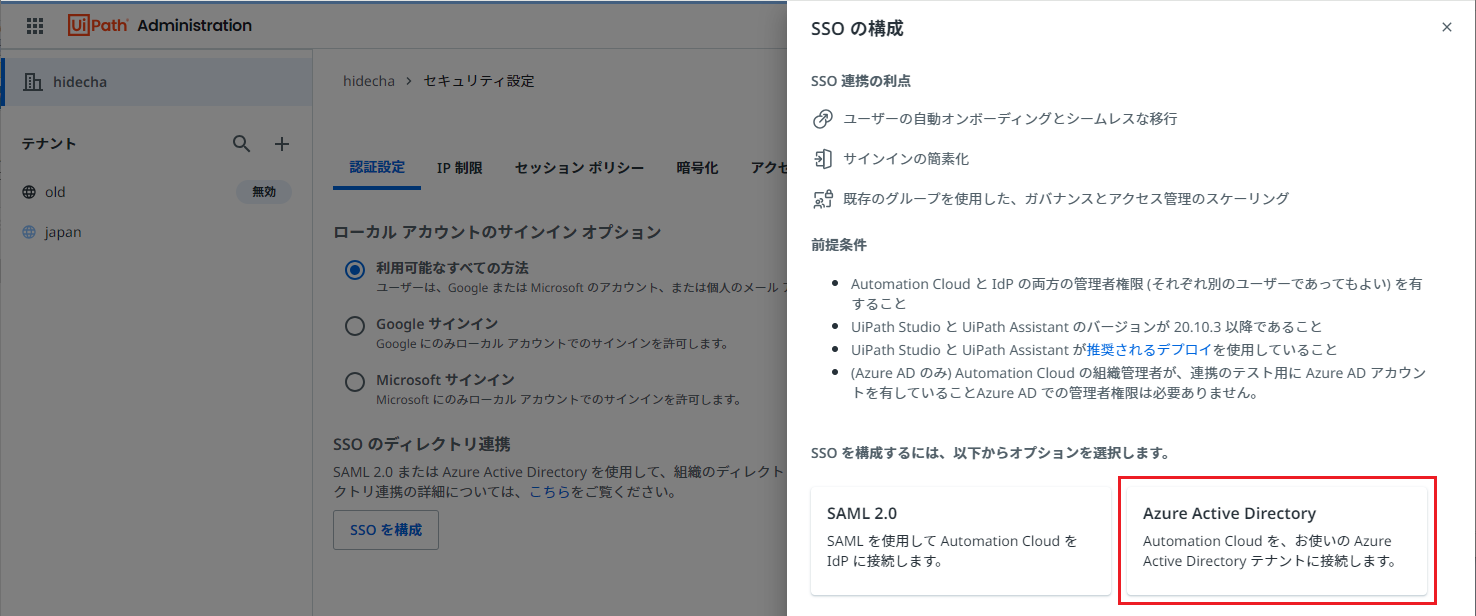

Automation Cloud に管理者でサインインし、管理 > セキュリティ をクリックします。

-

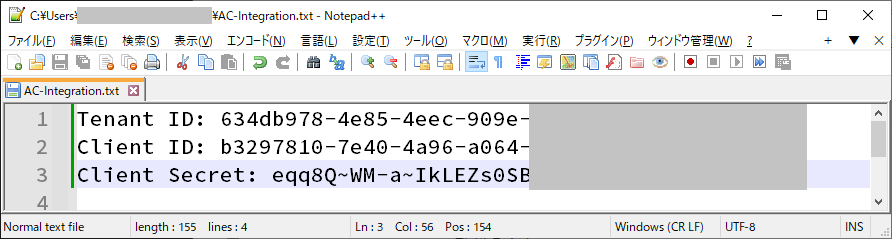

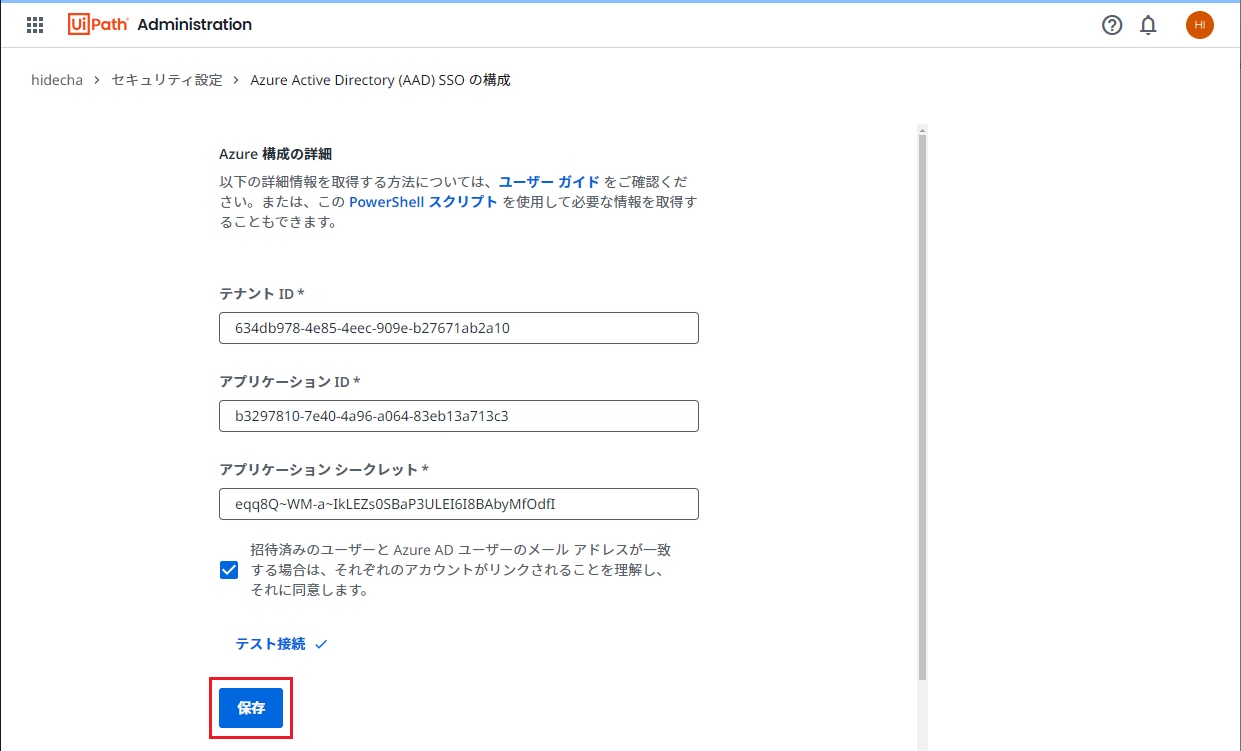

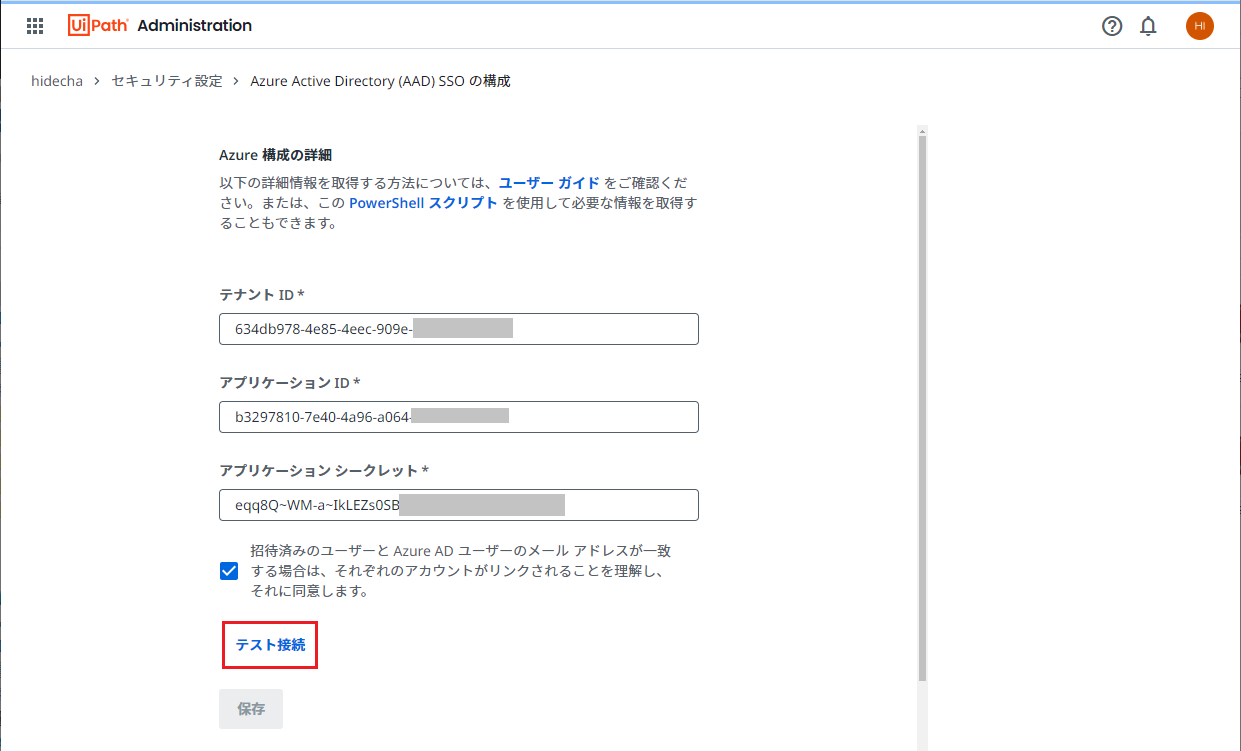

テナントID (ディレクトリID)、アプリケーションID (クライアントID)、アプリケーションシークレット (クライアントシークレット)を先ほどのメモからそれぞれコピーします。 -

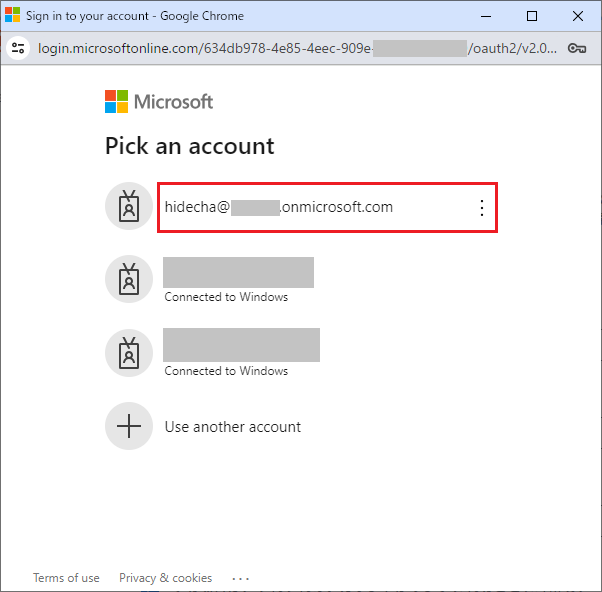

「招待済みのユーザーと Azure AD ユーザーのメール アドレスが一致する場合は、それぞれのアカウントがリンクされることを理解し、それに同意します。」のチェックボックスをオンにして、[テスト接続] をクリックします。

-

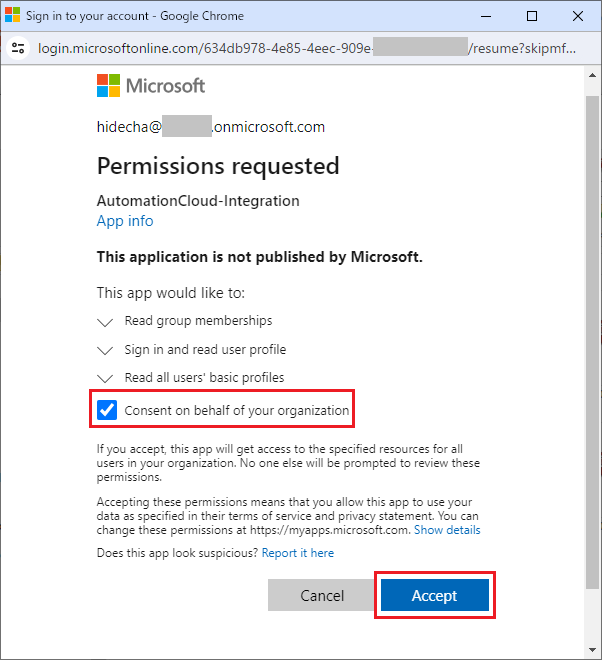

[Consent on behalf of your organization(組織の代理として同意する)] のチェックボックスをオンにし、[Accept(承諾)] をクリックします。

-

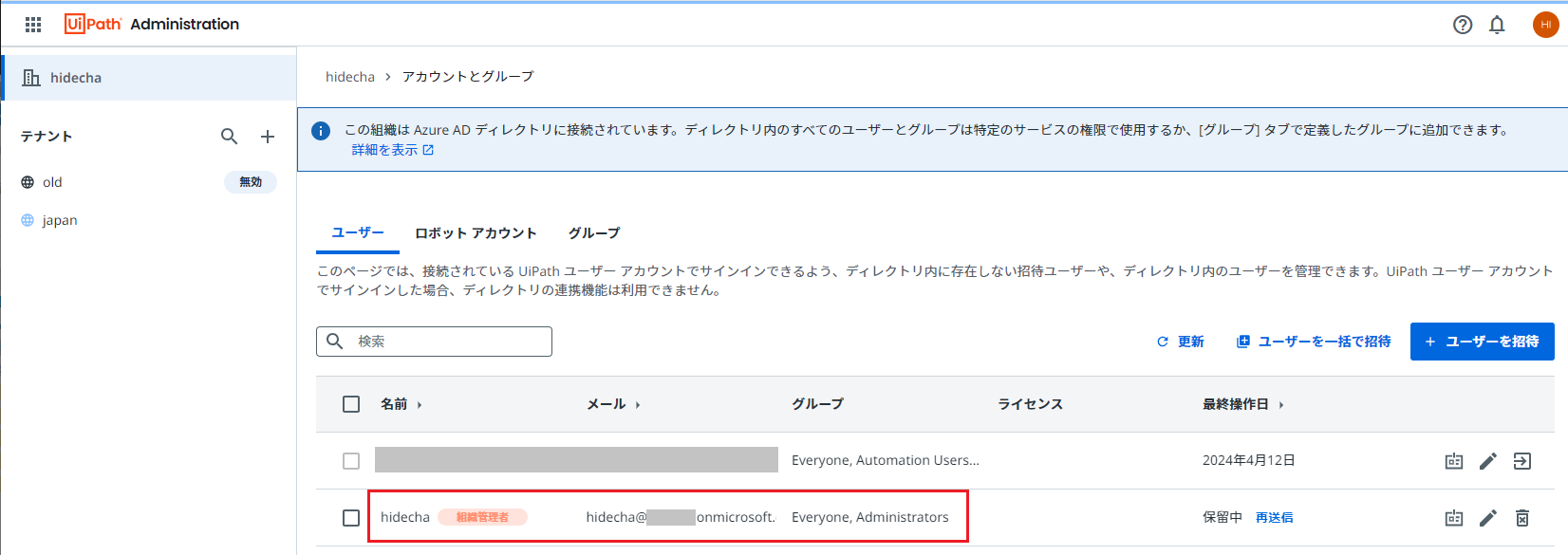

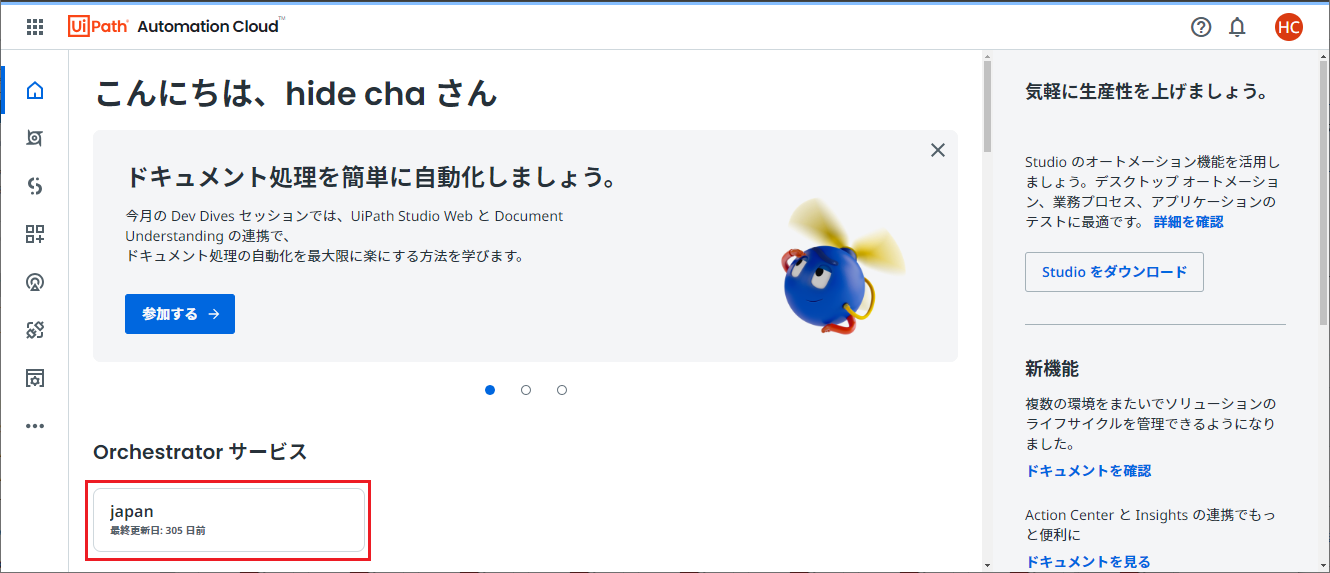

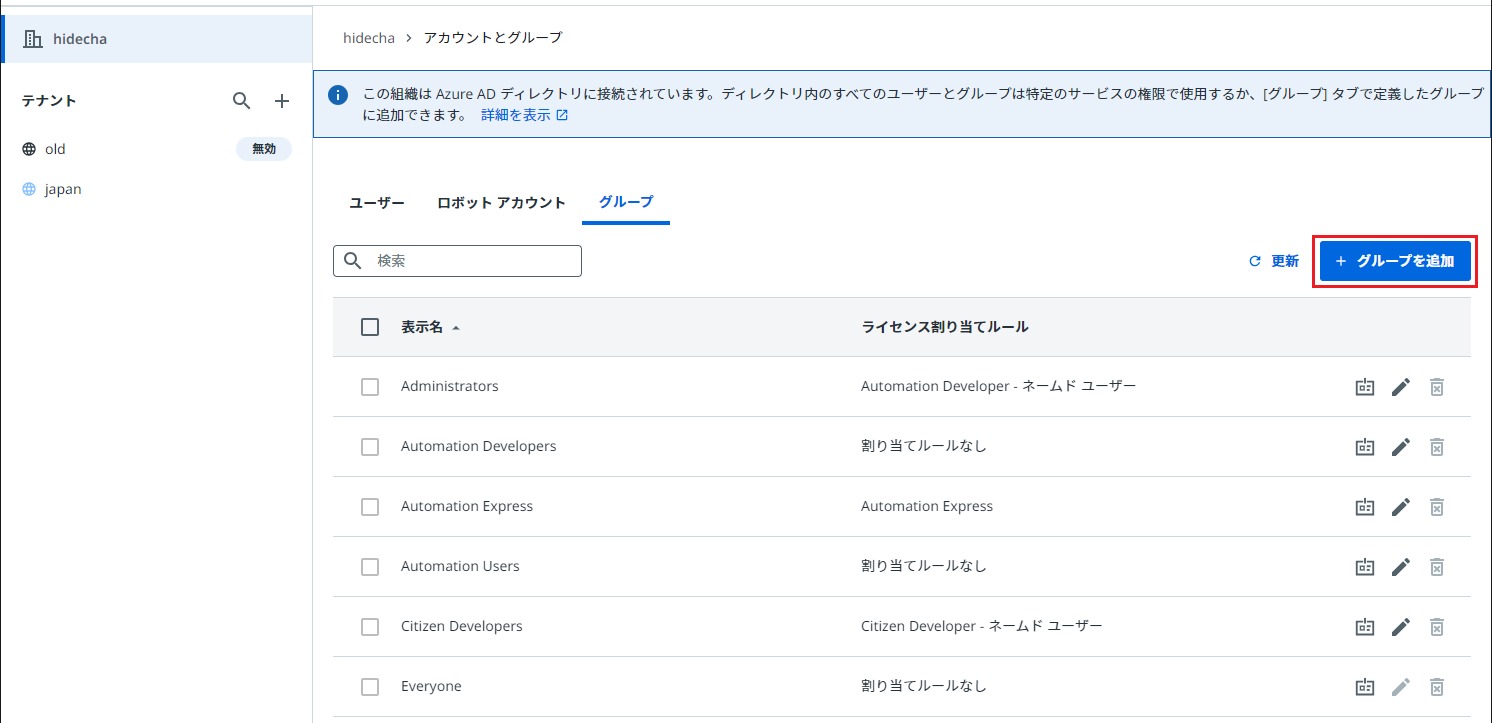

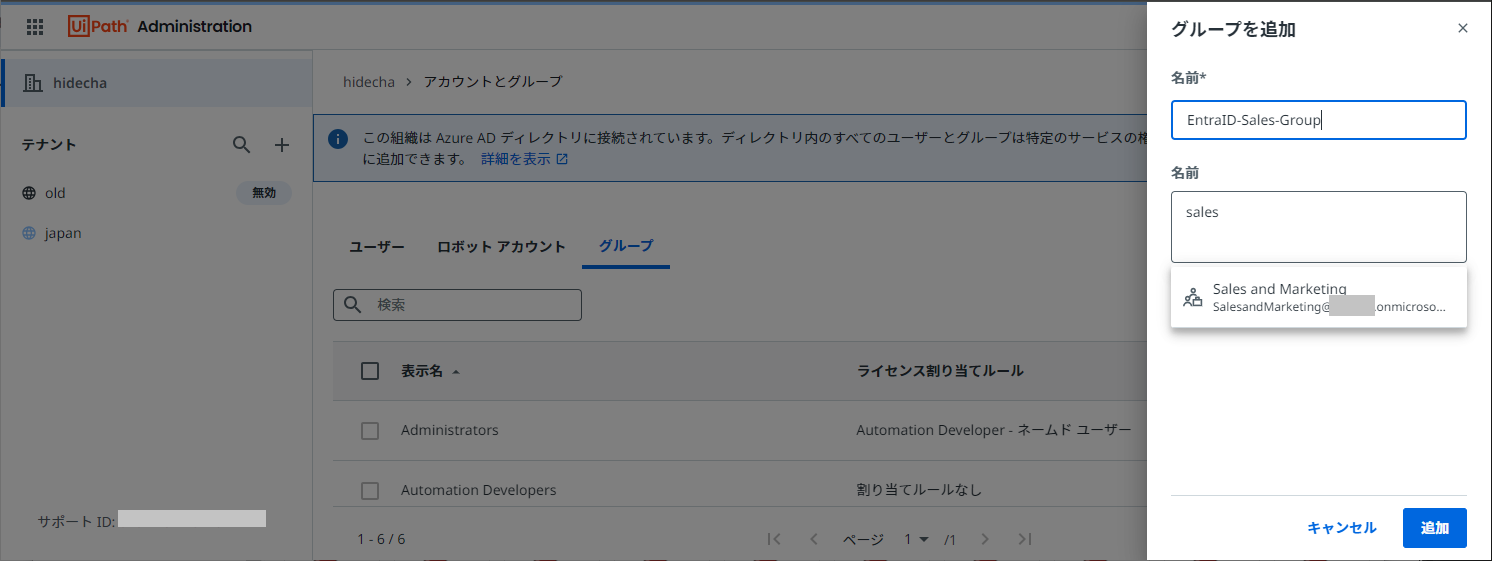

管理 > アカウントとグループ をクリックします。

Automation Cloud 権限割り当て設定

-

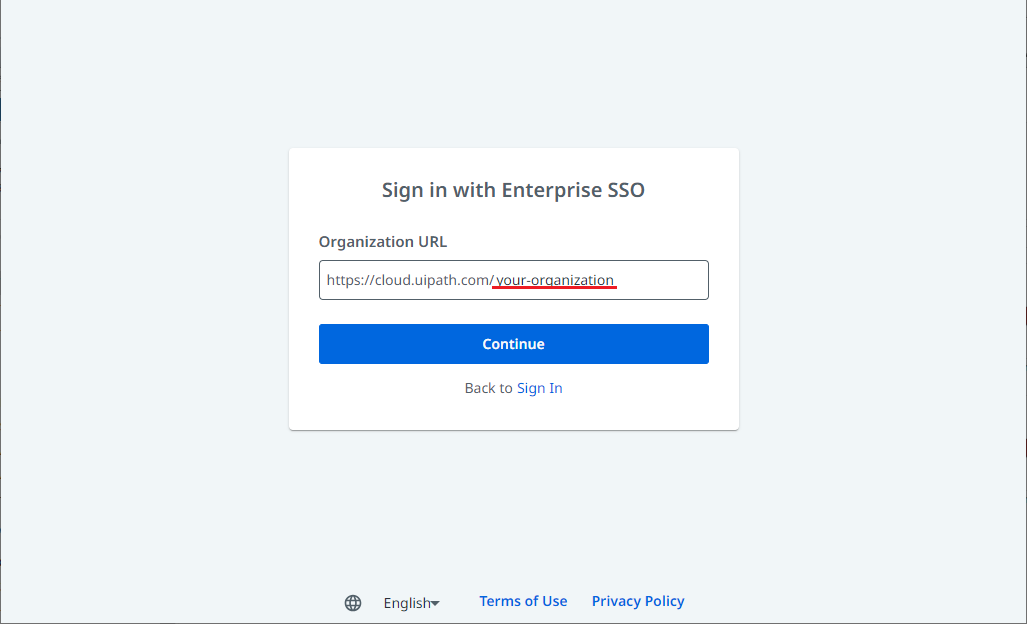

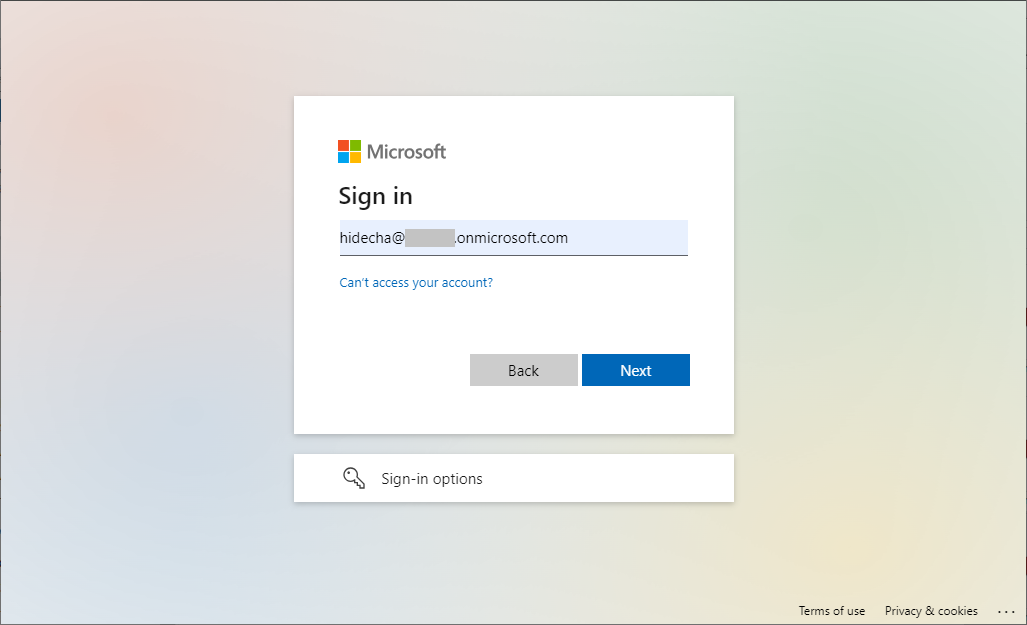

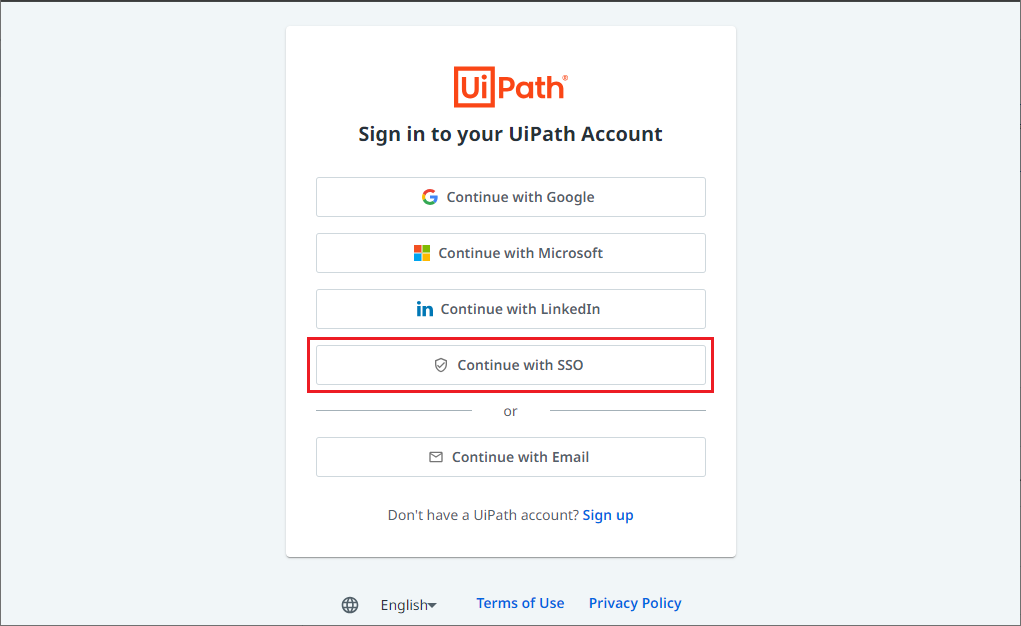

ブラウザーのシークレットモードで Automation Cloud にアクセスし、[Continue with SSO] をクリックします。

-

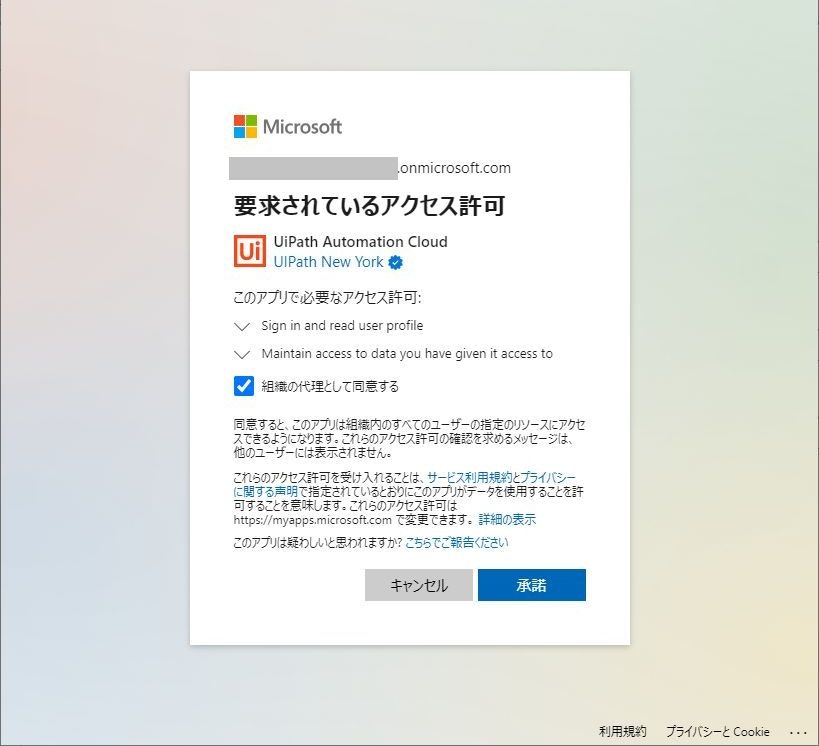

「要求されているアクセス許可」が表示される場合には [組織の代理として同意する] のチェックボックスをオンにして [承諾] をクリックします。

-

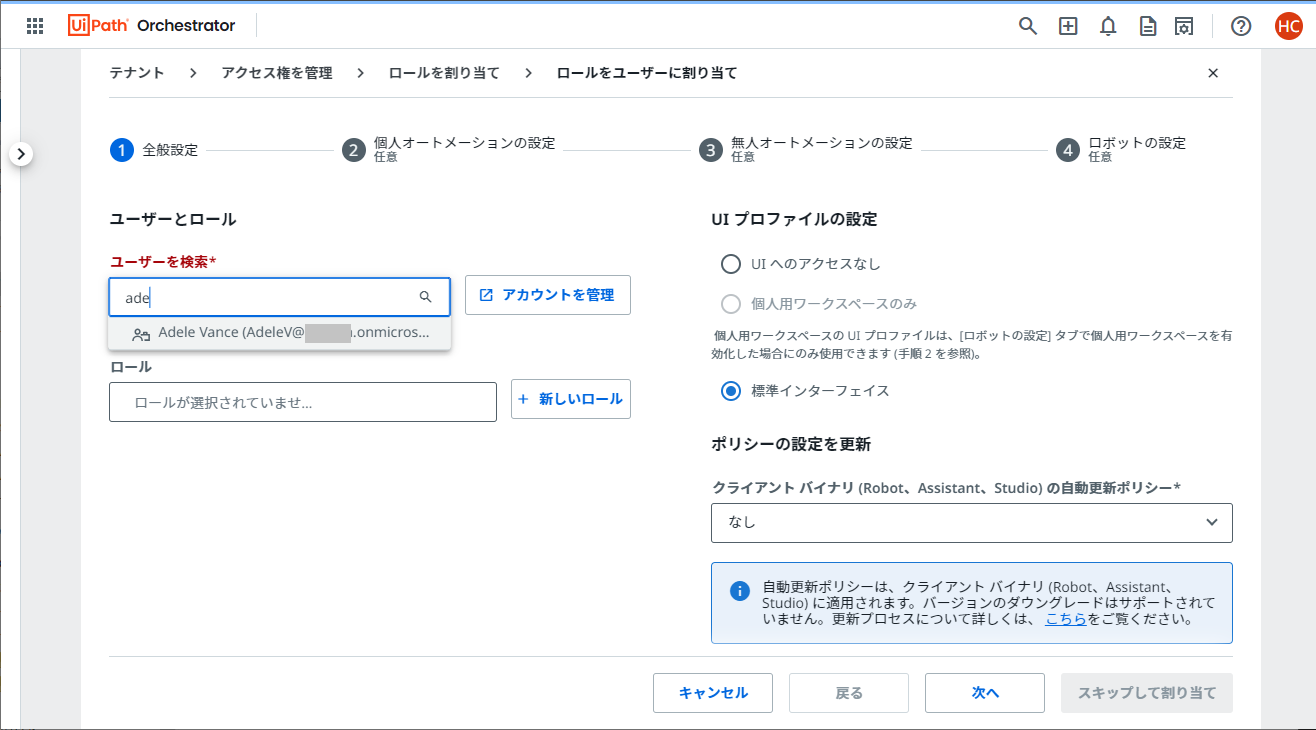

テナント > アクセス権を管理 > [ロールを割り当て] > ユーザー(またはグループ) をクリックします。

-

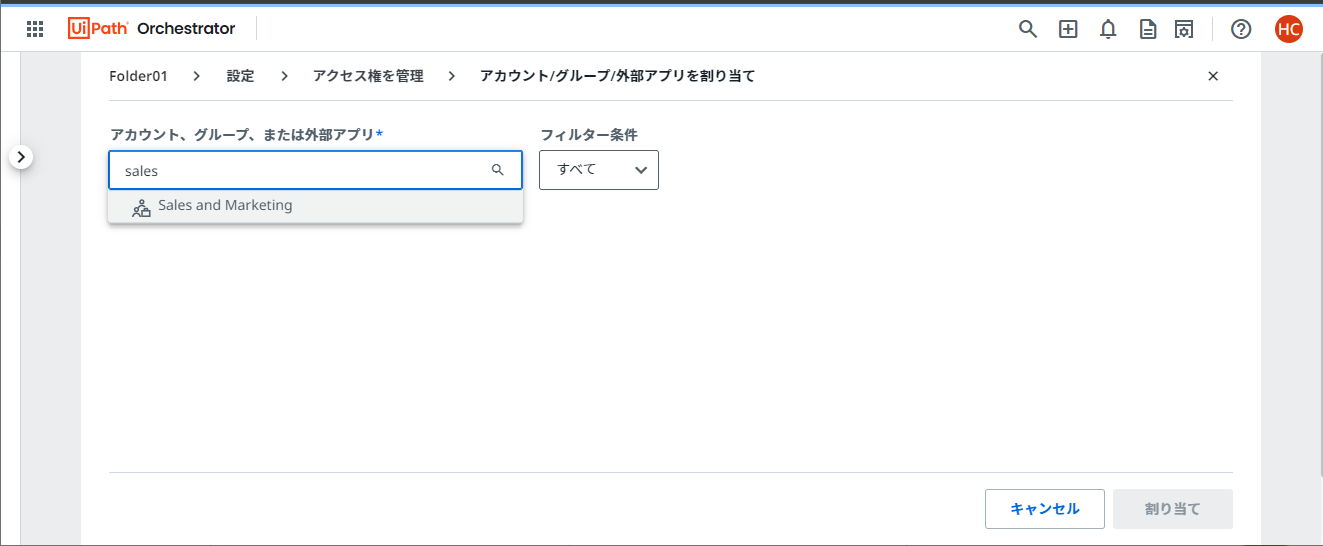

フォルダーへのアカウント割り当てにおいてもEntra IDユーザーまたはグループにロールを割り当てることができます。

Entra ID ユーザーやグループを検索してロールを割り当てるためにはサインイン画面にて [Continue with SSO (SSOで続行)] を選択してサインインする必要があります。[Continue with Microsoft (Microsoftで続行)] を選択してサインインした場合にはEntra IDユーザーやグループは参照できないことに注意してください。

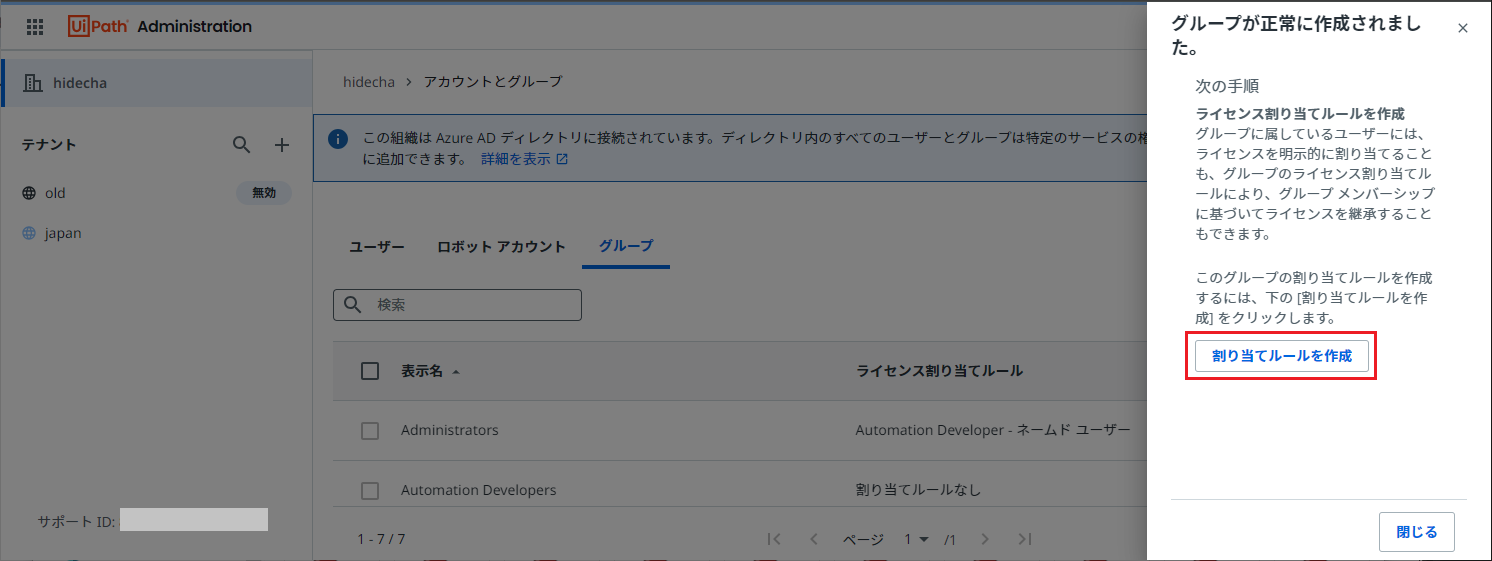

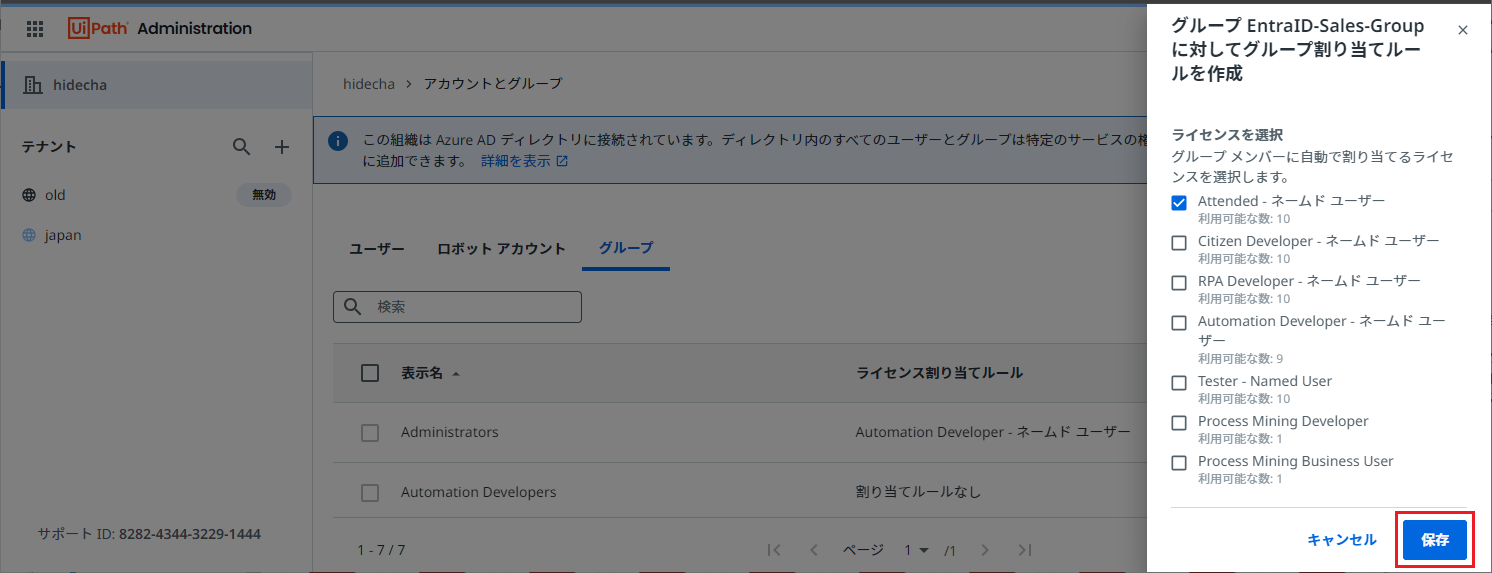

Entra IDグループへのライセンス割り当て

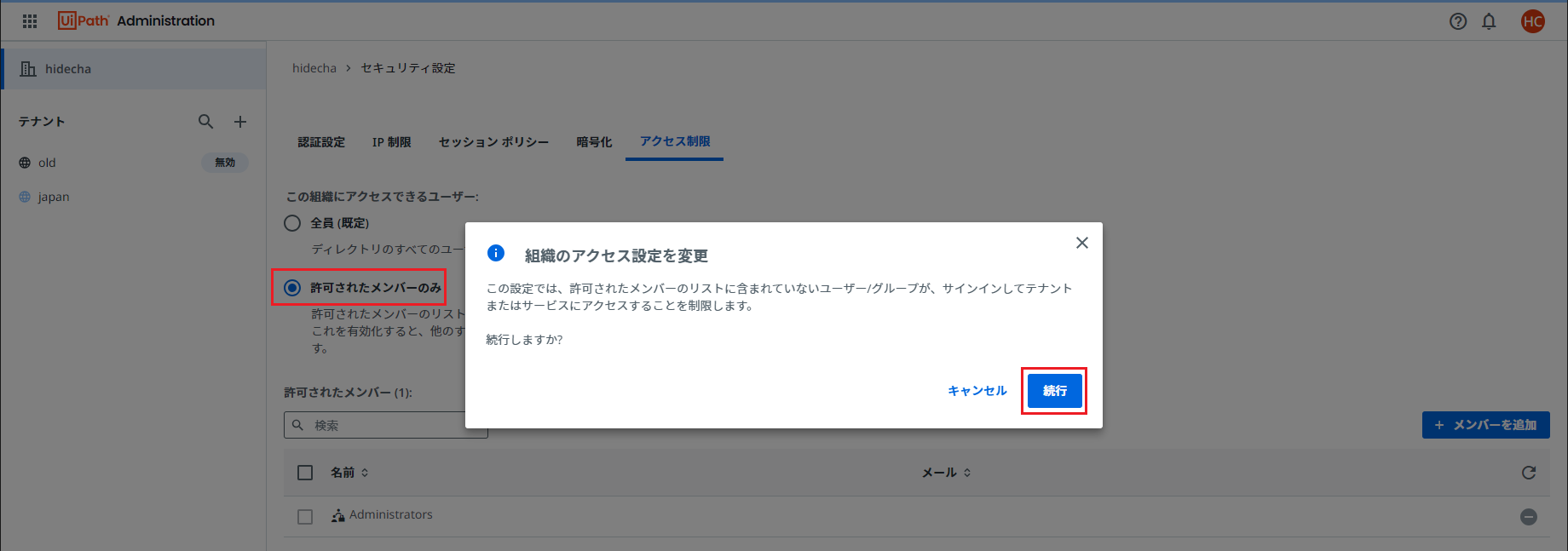

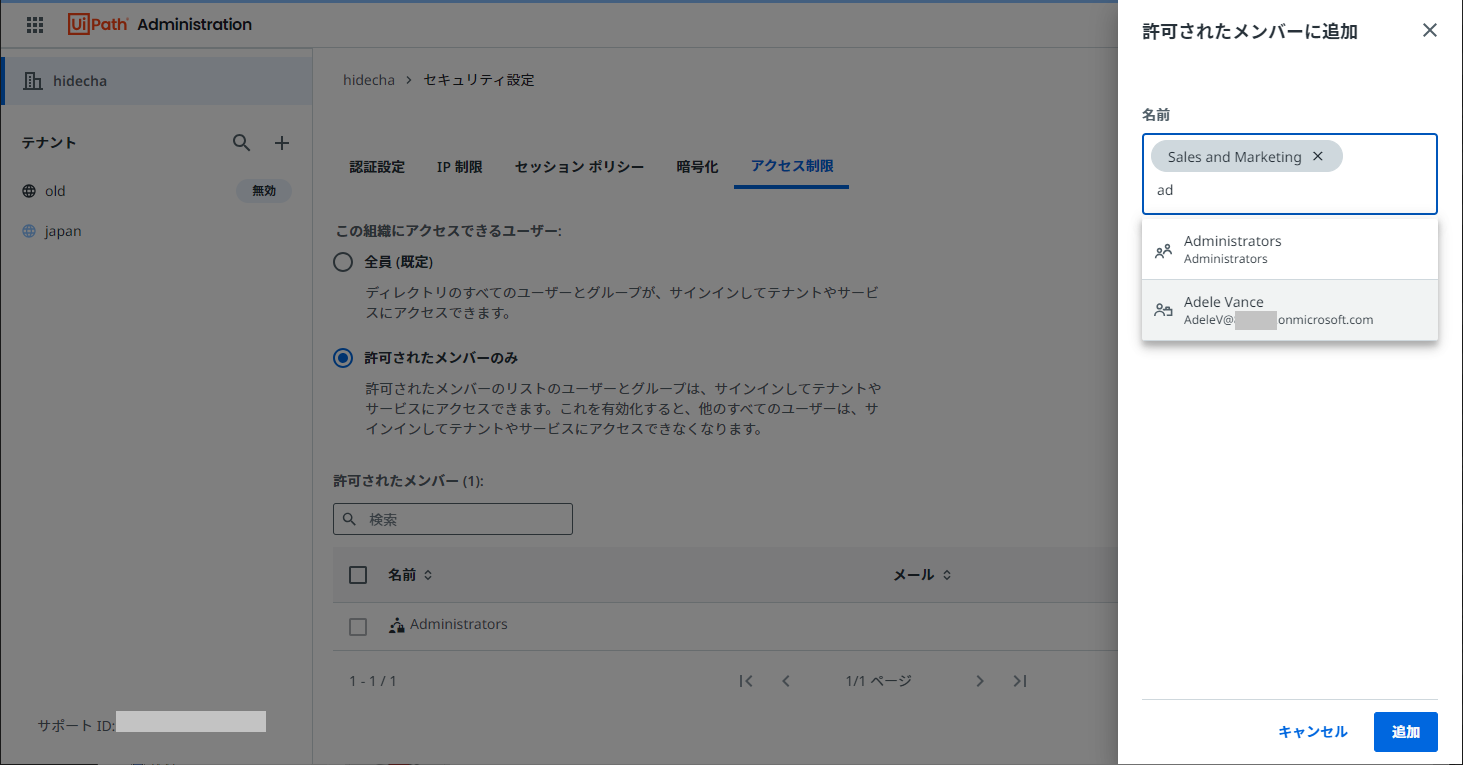

Entra ID ユーザー・グループのアクセス制限

-

ACにサインインできるEntra IDユーザー・グループを明示的に指定することもできます。これによって指定されていないユーザー・グループは暗黙的にACへのアクセスを禁止することができます。

-

Automation Cloud に管理者でサインインし、管理 > セキュリティ > アクセス制限 をクリックします。

アクセス制限の設定は以上となります。詳細は次のサイトを参照してください。

Automation Cloud 一般ユーザーによる動作確認

-

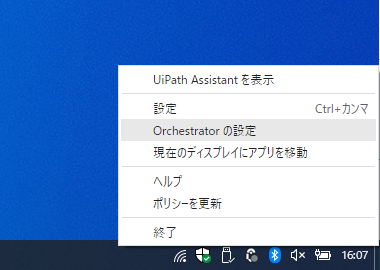

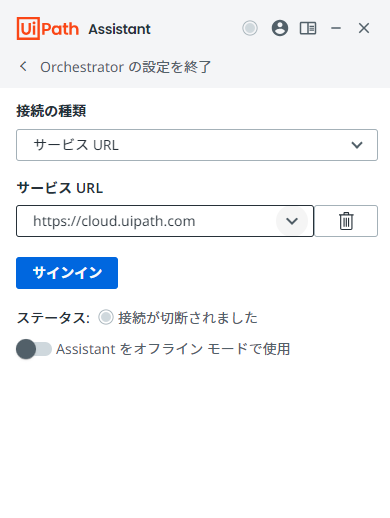

次にAC一般ユーザーのUiPath AssistantマシンにWindowsログインしてます。Assistantを起動して通知領域のアイコンを右クリックして Orchestratorの設定 を開きます。

-

接続の種類として サービスURL を選択し、サービスURLとして

https://cloud.uipath.comを指定して [サインイン] をクリックして対話型サインインを実行します。

-

既定ブラウザーが起動してACに [Continue with SSO (SSOで続行)] を選択してサインインします。組織名を入力して続行します。

-

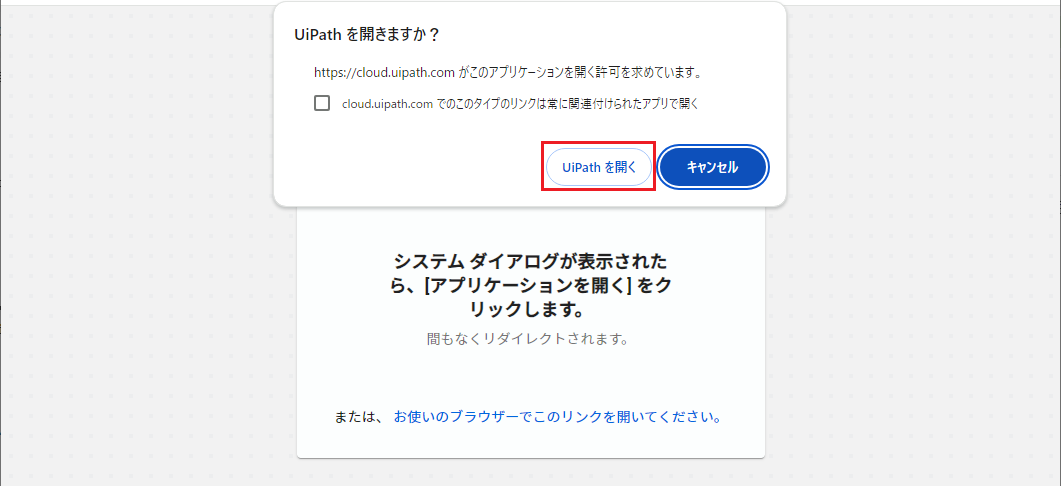

サインインに成功すると「UiPathを開きますか?」のポップアップが表示されるため [UiPathを開く] をクリックします。

-

サインインユーザーにAttendedロボット設定およびライセンス割り当てを行っている場合にはAssistantが利用可能になります。

以上でAC一般ユーザーによる動作確認は完了です。

おわりに

- 本文書ではAutomation CloudをMicrosoft Entra IDと連携して、ユーザー・グループの権限設定を行うメリットと手順について説明しました。Entra IDをお使いのお客様はこれらの連携を是非ご検討ください。