俺です。

クラスメソッドさんが提供している、私のAWSアカウントやばすぎ..?をチェックしてくれるサービスInsightwatchが気になってたので使ってみました。

アカウント登録

- サインアップを終わらせて会社情報を設定します。

- ホーム画面

組織の登録

- メニューの組織一覧をクリックします

- 組織一覧の右に表示されている[+]をクリックします

- かっこいい組織名を登録します

組織へプロジェクトの割当

- 作成した組織の中にプロジェクトを作成します

- かっこいいプロジェクトコードを設定します

- プロジェクトにAWSアカウントを連携させます

- IAM Roleを作成ボタンをクリックします

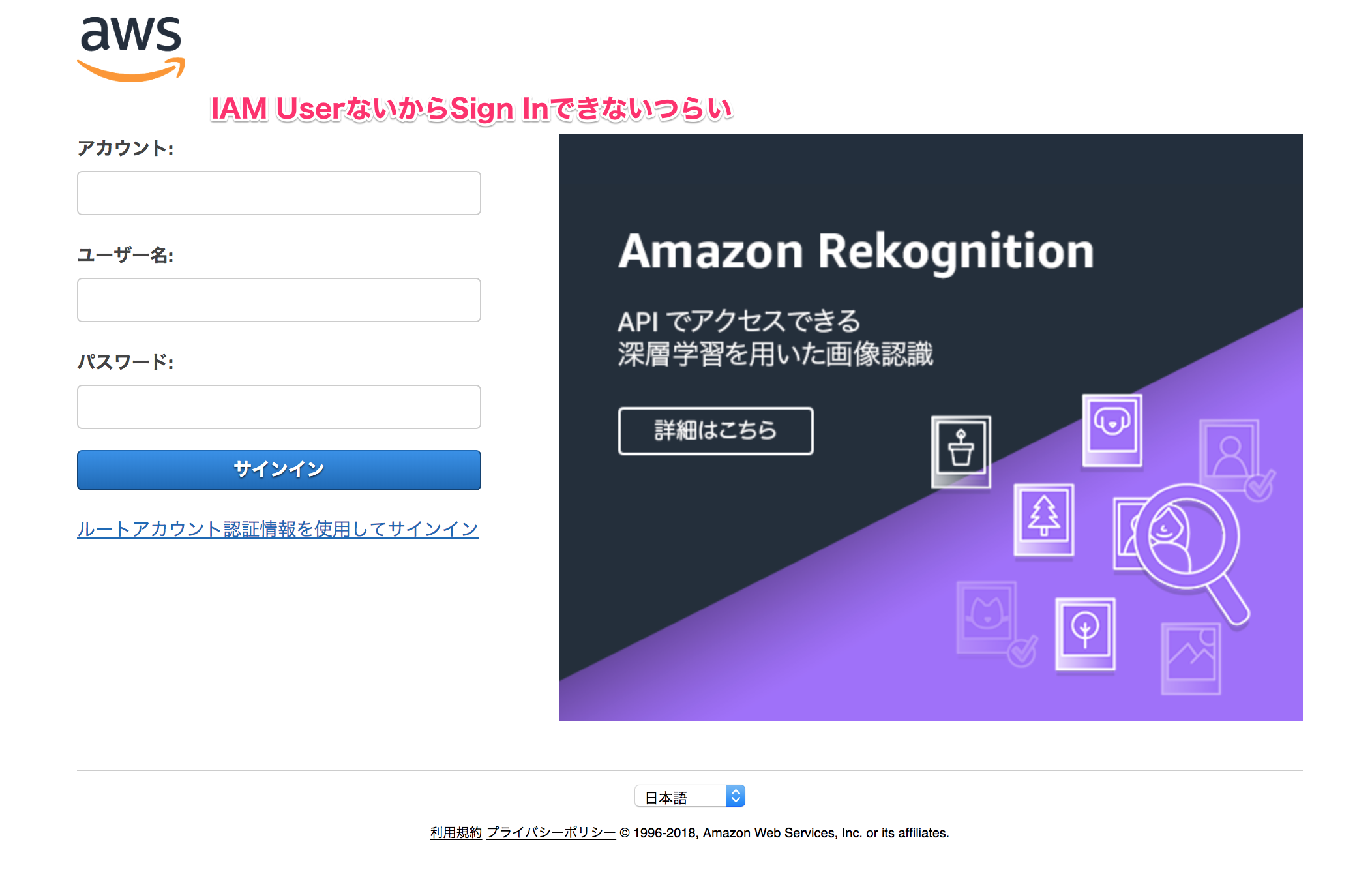

- ウチの会社IAM UserじゃなくてPing Identity社の提供しているPingFederate使ってたからログインできねーわ

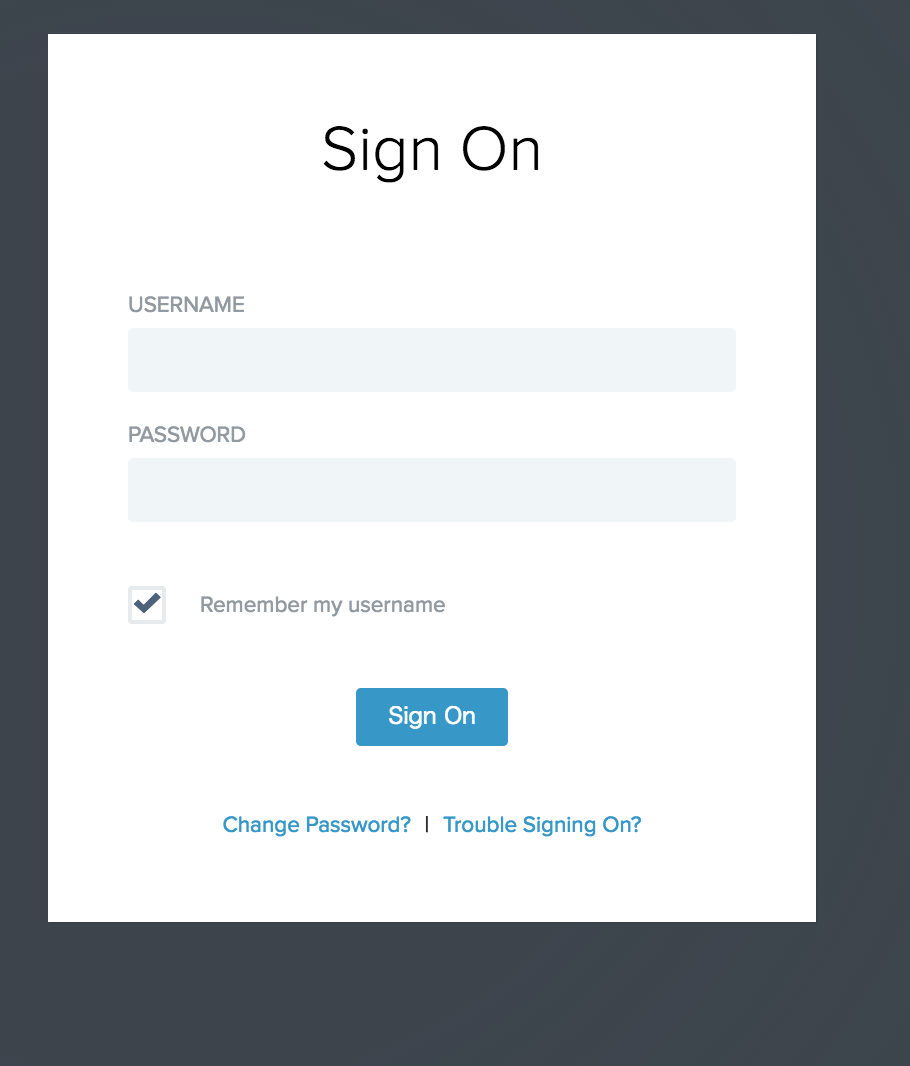

PingFederateな俺向け

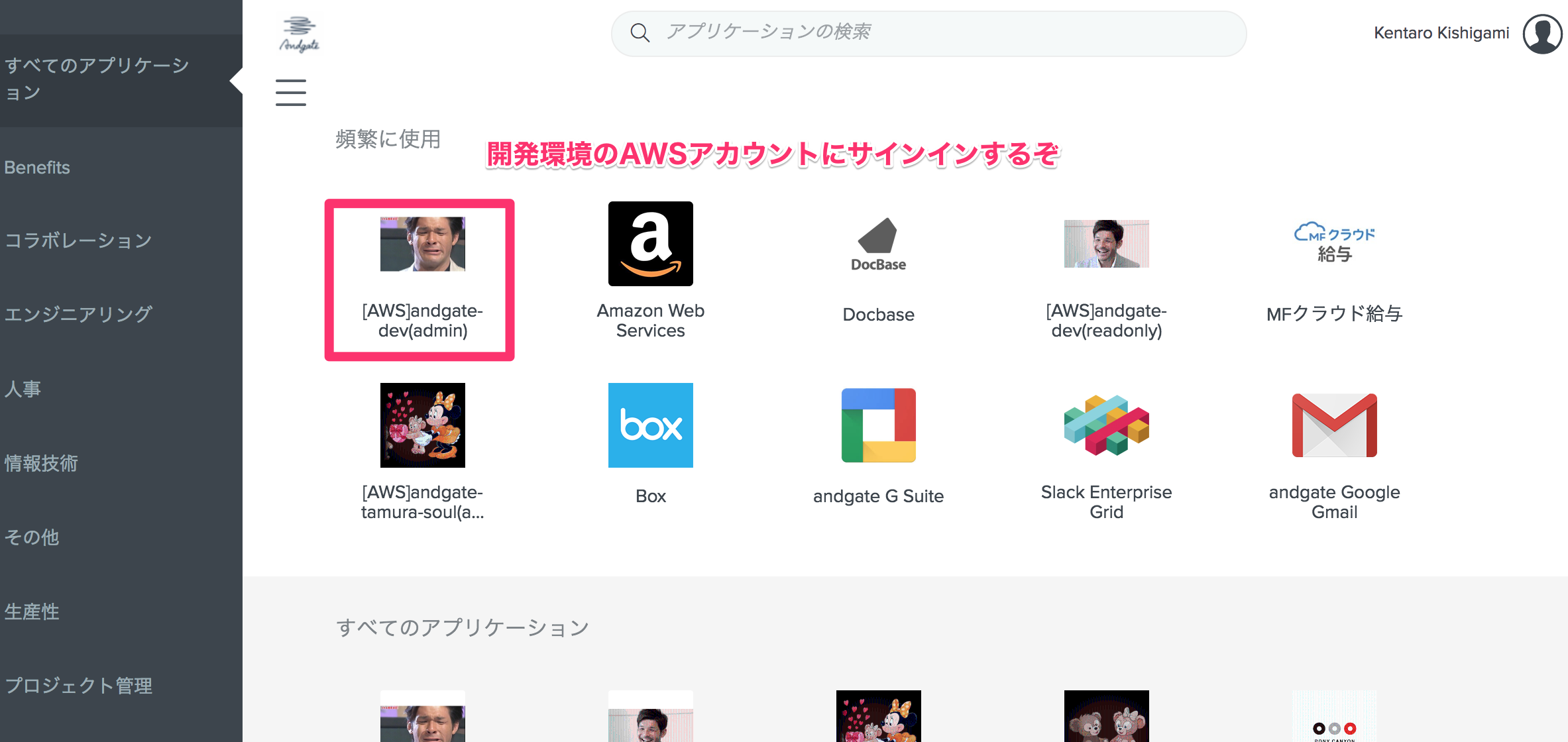

ということで別タブでターゲットAWSアカウントへのセッションはります

- PingFederateログイン

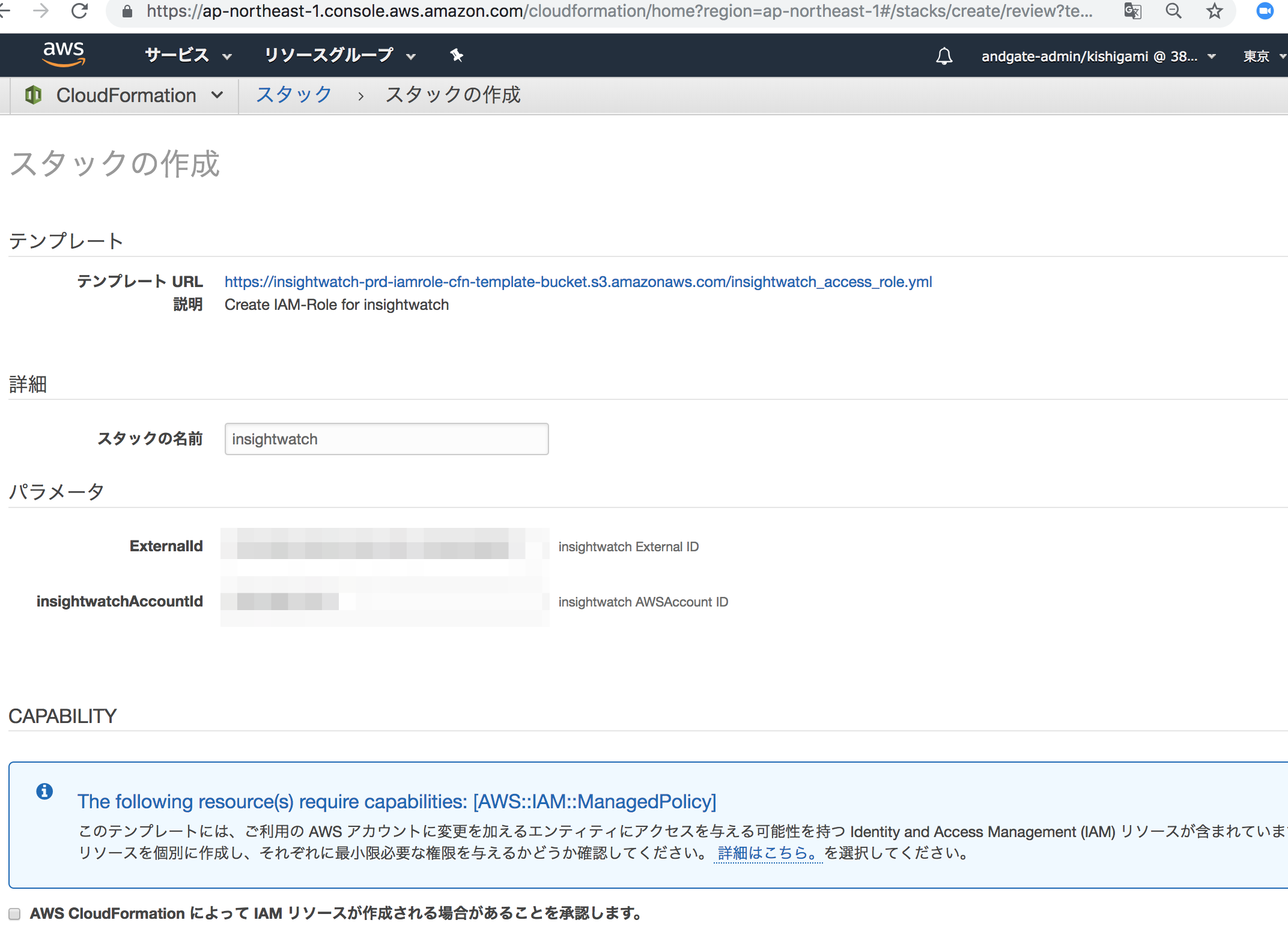

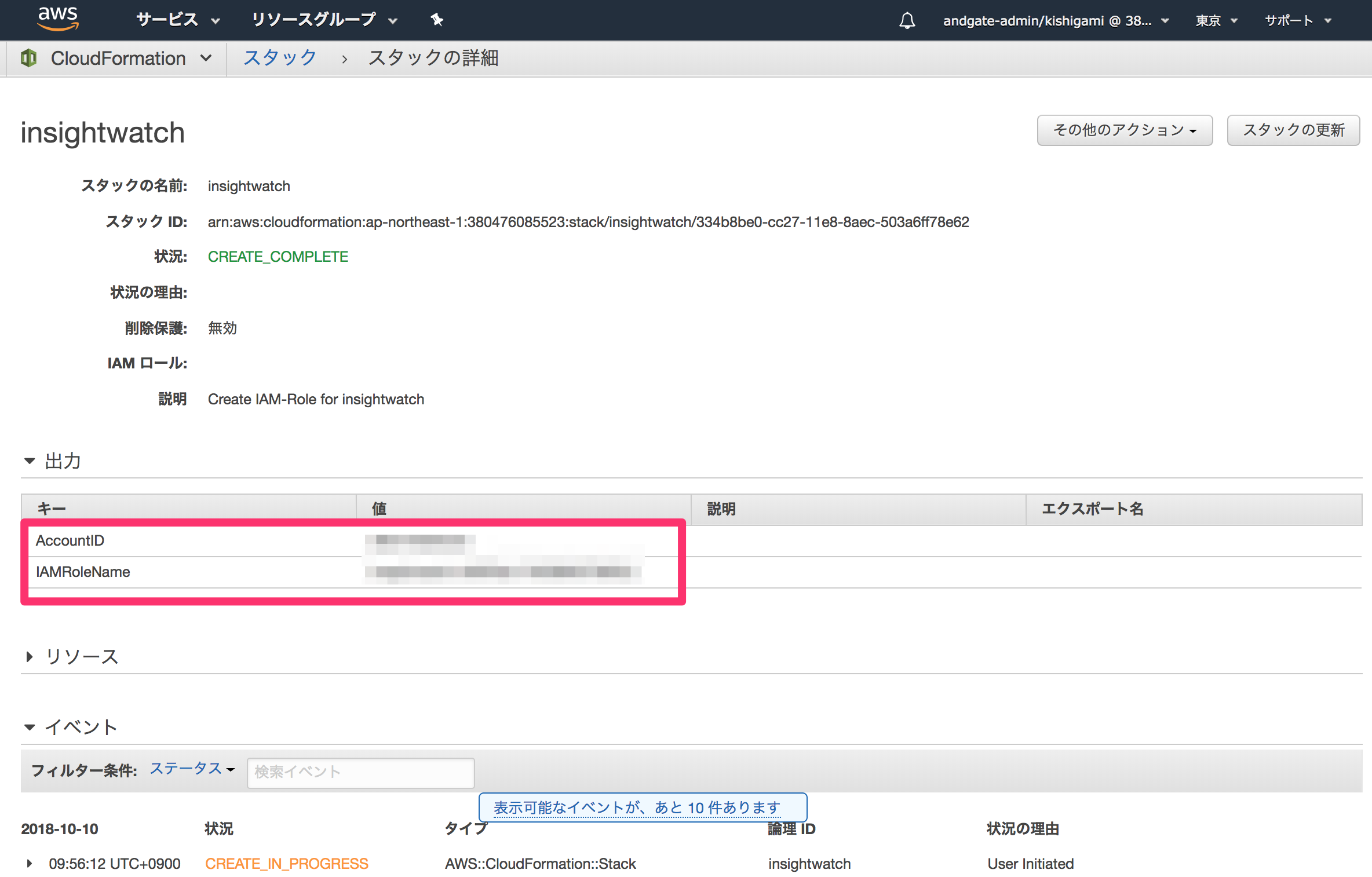

Insightwatchが利用するIAM Roleの作成

IAM Roleを作成のボタンを右クリックしてリンクのアドレスをコピーします

- AWSへログインセッションを張ったブラウザでURLを貼り付けます

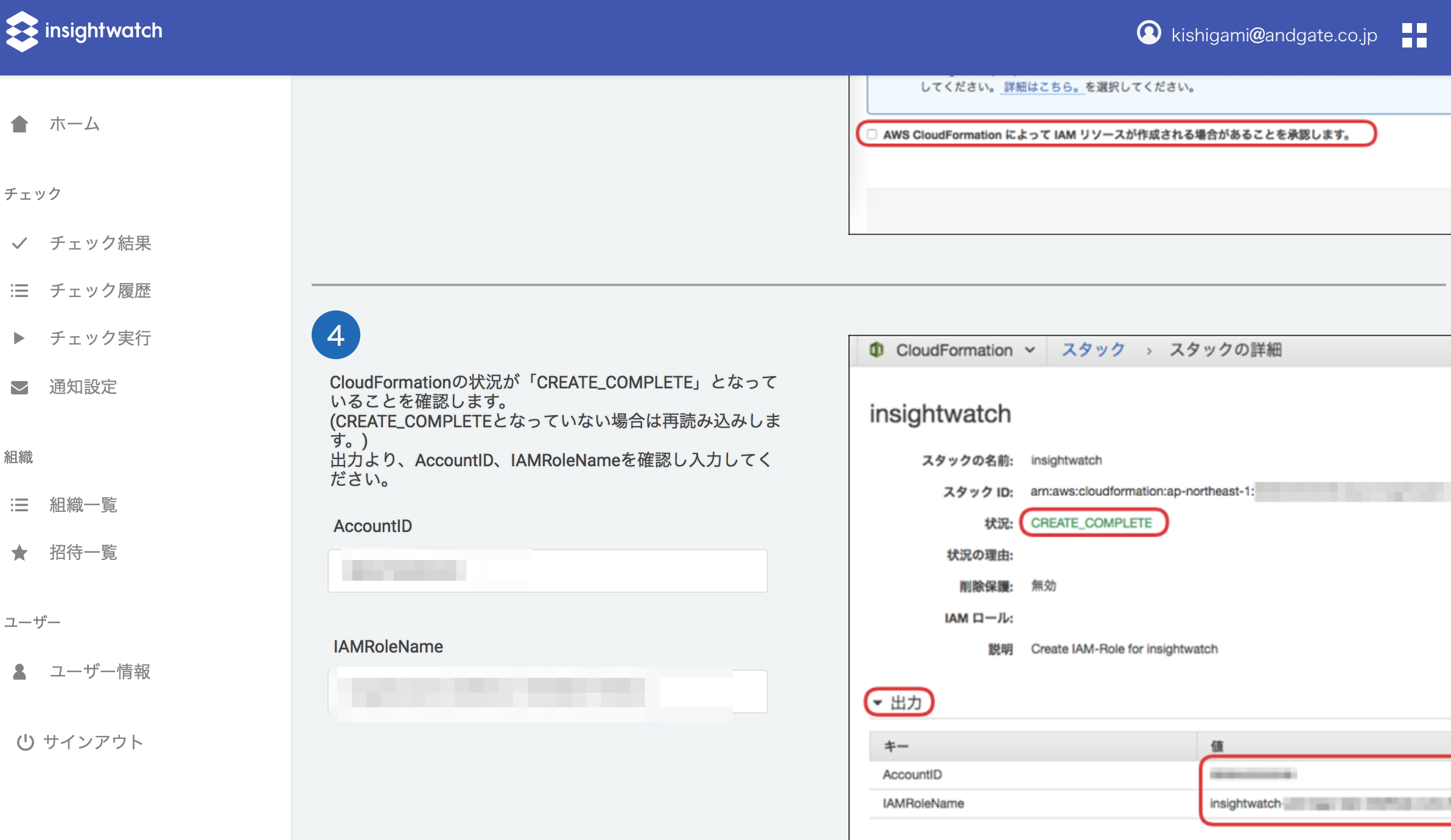

- InsightwatchとクロスアカウントアクセスをおこなうIAM Roleを作成します

- CloudForrmationの出力に表示されているAccountIDとIAM RoleNameをInsightwatchのAccountIDとIAMRoleNameに貼り付けます

- AWSアカウント名を入力して作成ボタンをクリックします

- Insightwatchからおれのさいきょうのアカウントを登録することができました

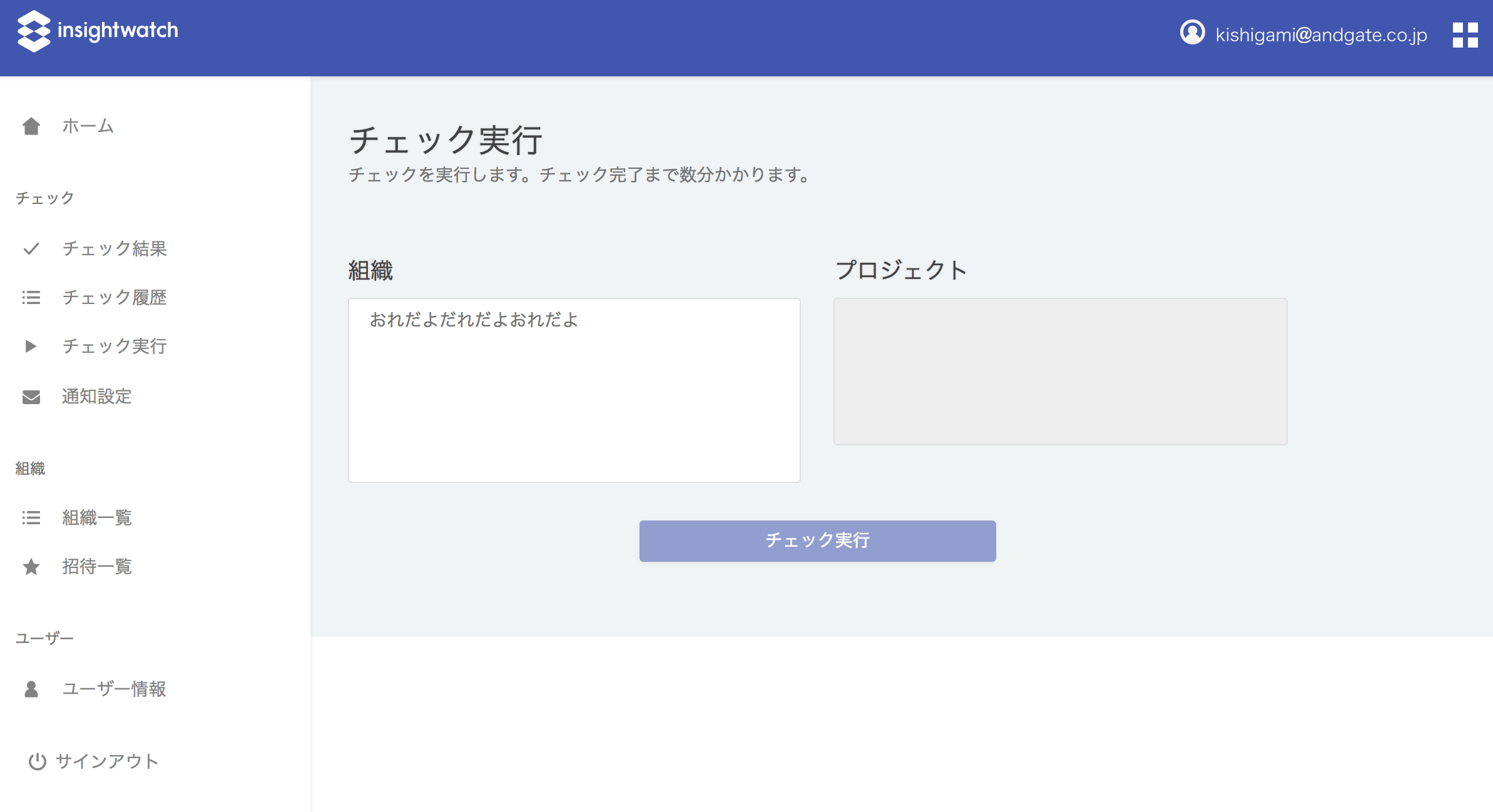

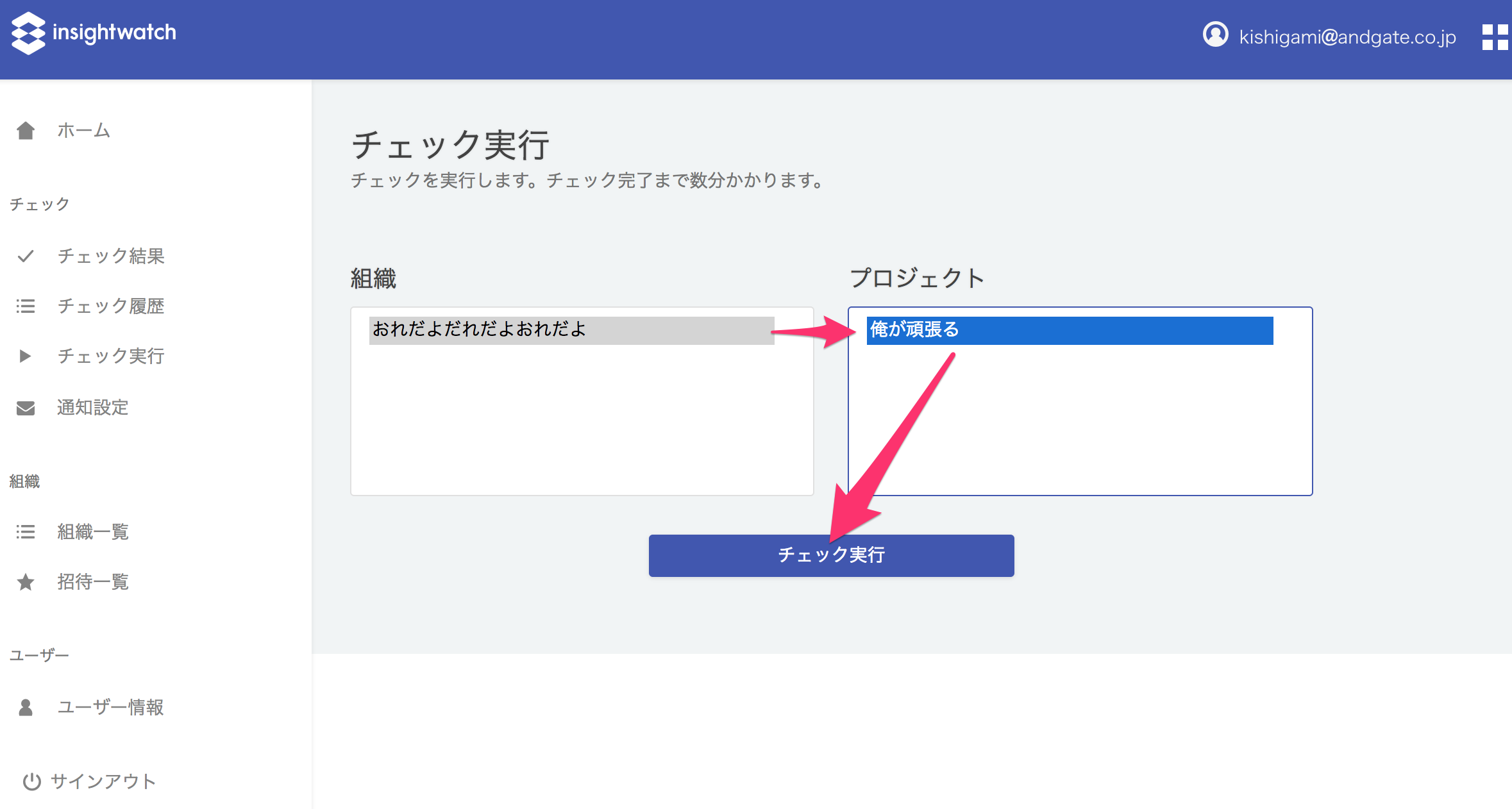

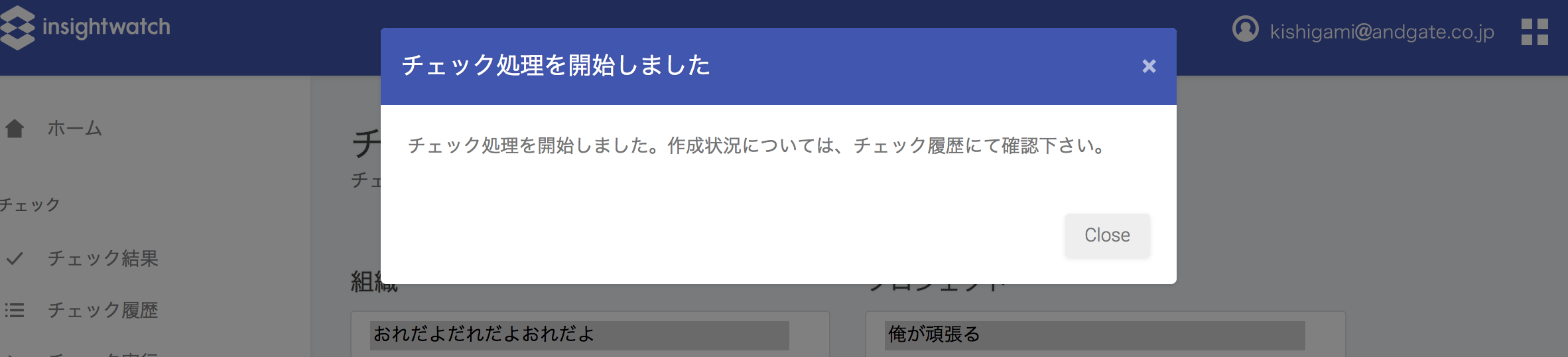

チェック実行してみましょう

チェック実行がクリックできないかなC

と思ったら組織とプロジェクト選択が必要でした

- 果報は寝て待てまつぜ

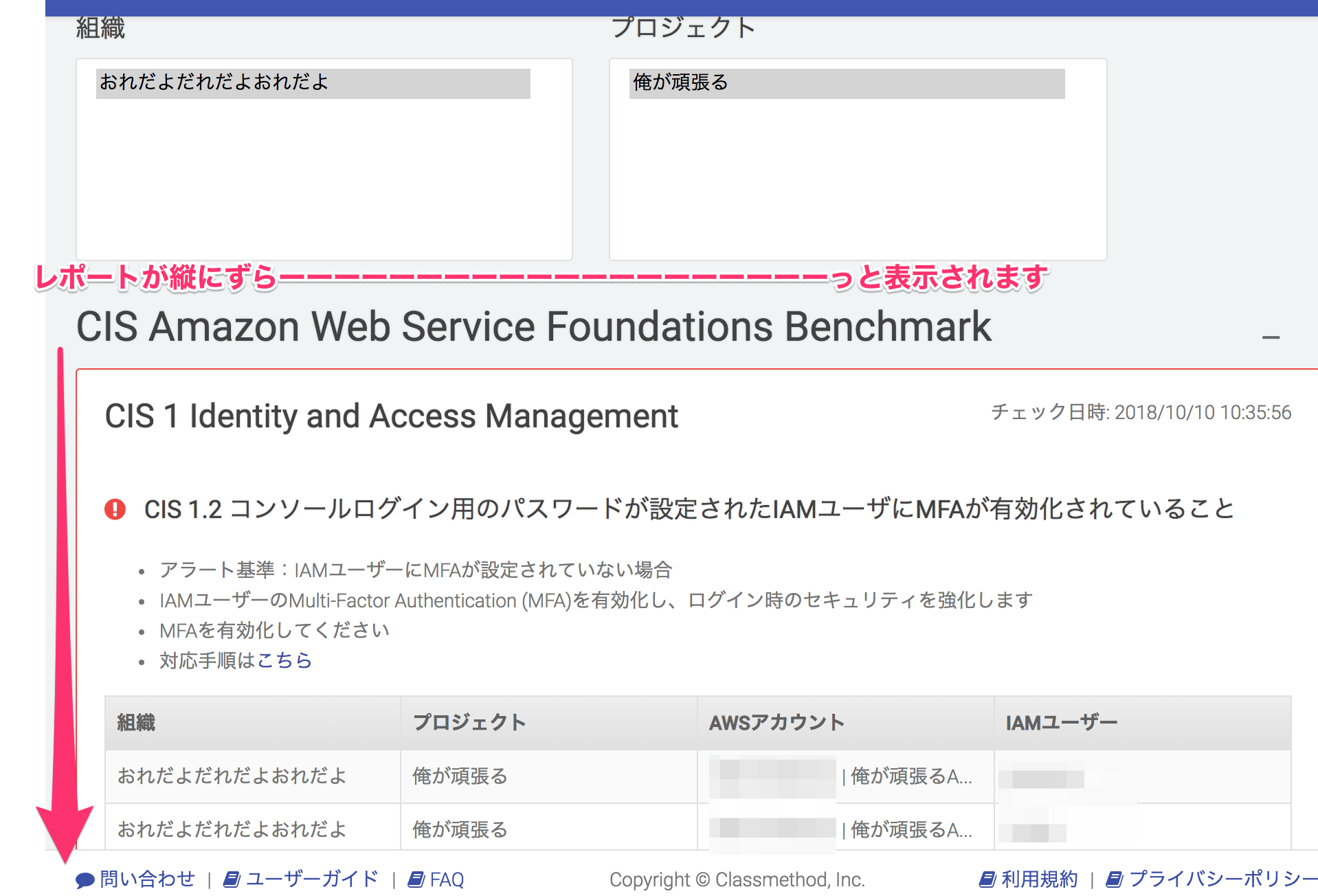

- チェック実行完了後にチェック結果を確認します

PingFederate移行前のIAM User残ってたダサすぎ...

このツールで指摘される重要項目は、予めCFn StackSetsで潰せるようにしておくとよさそうですね。

超弊社的な話だとPingFederate使ってるのでInsightwatchへのログインはSSO対応してほしいところです。

appendix

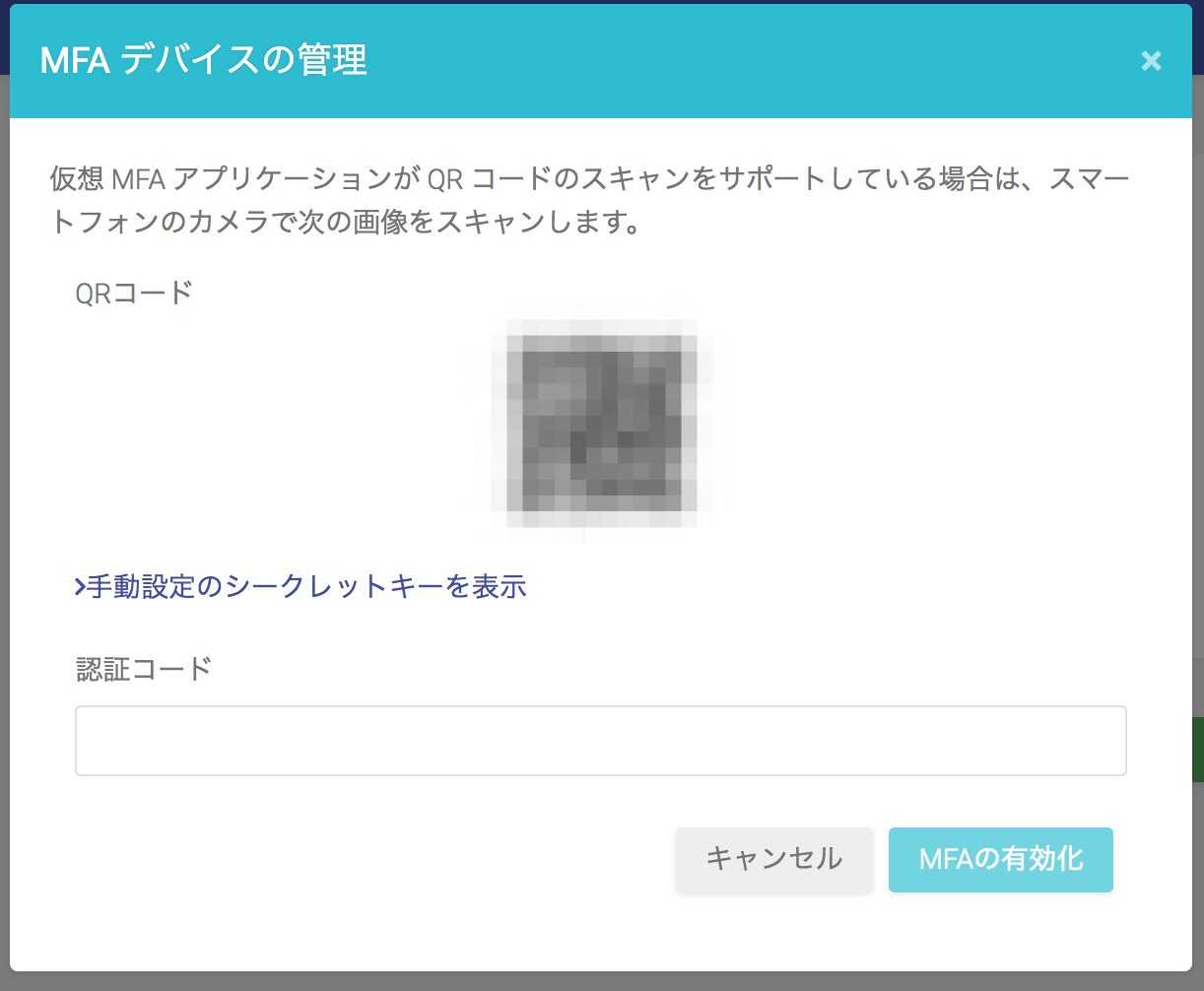

MFAの設定

QR読み取りが仮想MFAアプリケーションと連携します。

自分ところはPingFederate連携できたらありがたいところだけども、とりあえずAuthyを使いました。

バーコードリーダーを使いQRコードをよみとります

完