こんばんは、オークファンの @dz_ こと大平かづみです。

Prologue - はじめに

Azure Web Apps は、.NET、Java、PHP、Node.js、Python をサポートし、ブルーグリーンデプロイの仕組みなどを備えた商用利用が可能な PaaS です。

実は、 Web Apps には無料や低価格のプランもあり、プロトタイプを作りたいときにも重宝します。

そんなとき、パブリックに公開するのではなく、特定のメンバーだけが見えるように認証をかけたいと思いませんか?

Azureの機能だけで、簡単にできちゃうんです。さっそくやってみましょう!

概要

どういう仕組みかといいますと、 Web Apps は「認証/承認」を設定することができ、以下の「認証プロバイダー」を選択できます。今回は「Azure Active Directory」を利用します。

- Azure Active Directory (Azure AD) ← 注目

- Microsoft アカウント

Azure Active Directory は、連携するアプリケーションを登録することができ、さらに利用するユーザーを個別に割り当てることができるので、利用ユーザーを限定できるようになります。

大まかな流れ

Azure のアカウントがあることを前提に進めます。まだアカウントがない方は、「無料の Azure アカウントを今すぐ作成」から無料で利用を開始することができます。

- Web App を作成する

- Web App で「認証/承認」を設定する

- 「高速」で設定する

- 「詳細設定」で設定する

- 認証の動作確認をする

- Azure AD でユーザーを割り当てる

5. Azure AD の「構成」>「割り当てが必要」を有効に

6. 対象のユーザーを割り当てる

手順

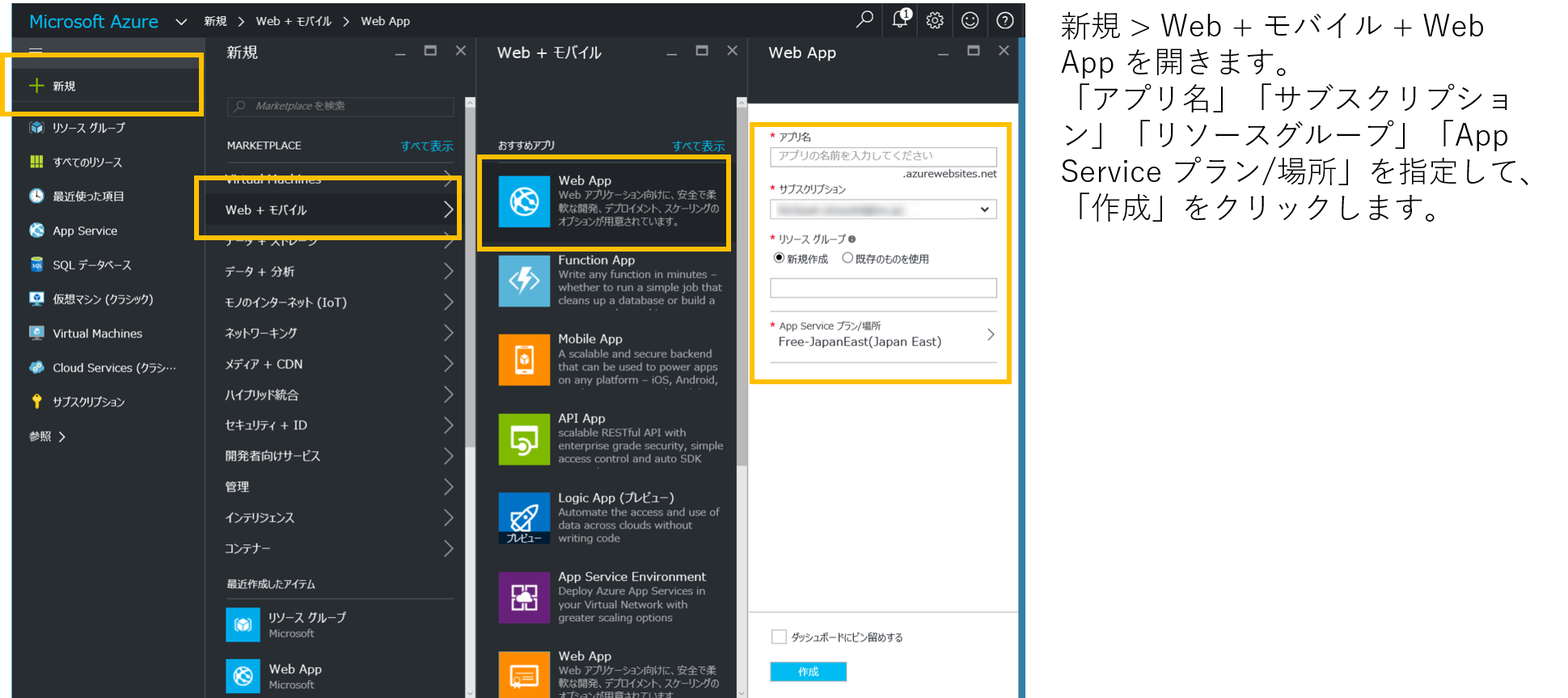

Web App を作成する

まず Web App を作成します。または、テンプレートから Web App を作成したい方は、「Azure App Service を使ってみる」をご利用くださいませ。

まず、ポータル で、「新規」>「Web + モバイル」>「Web App」を開きます。必要事項を記入して、作成してください。

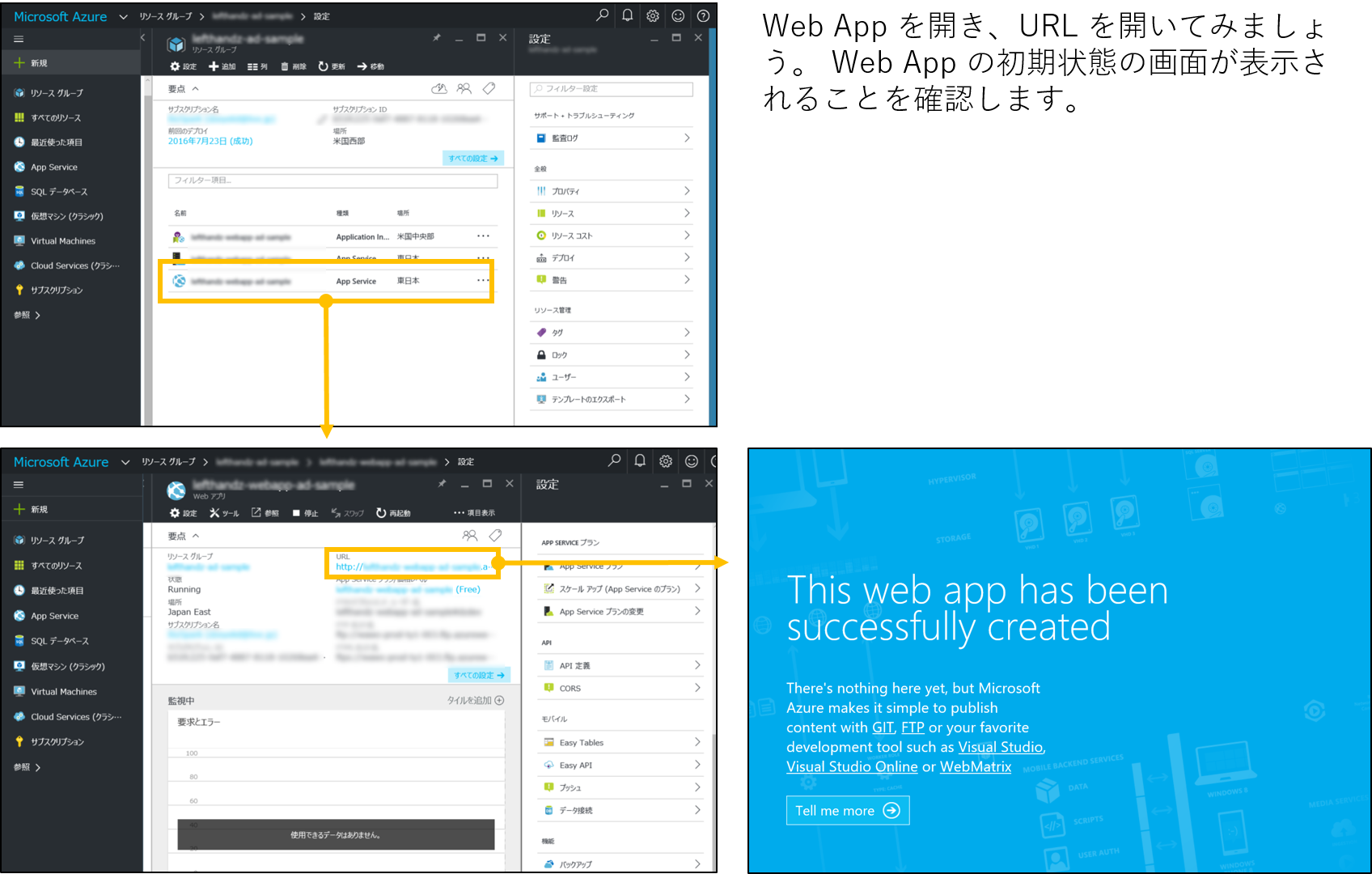

Web App が作成されたら、URL を開いてみましょう。特に制限はかからず、ウェブページが表示されることを確認します。

Web App で「認証/承認」を設定する

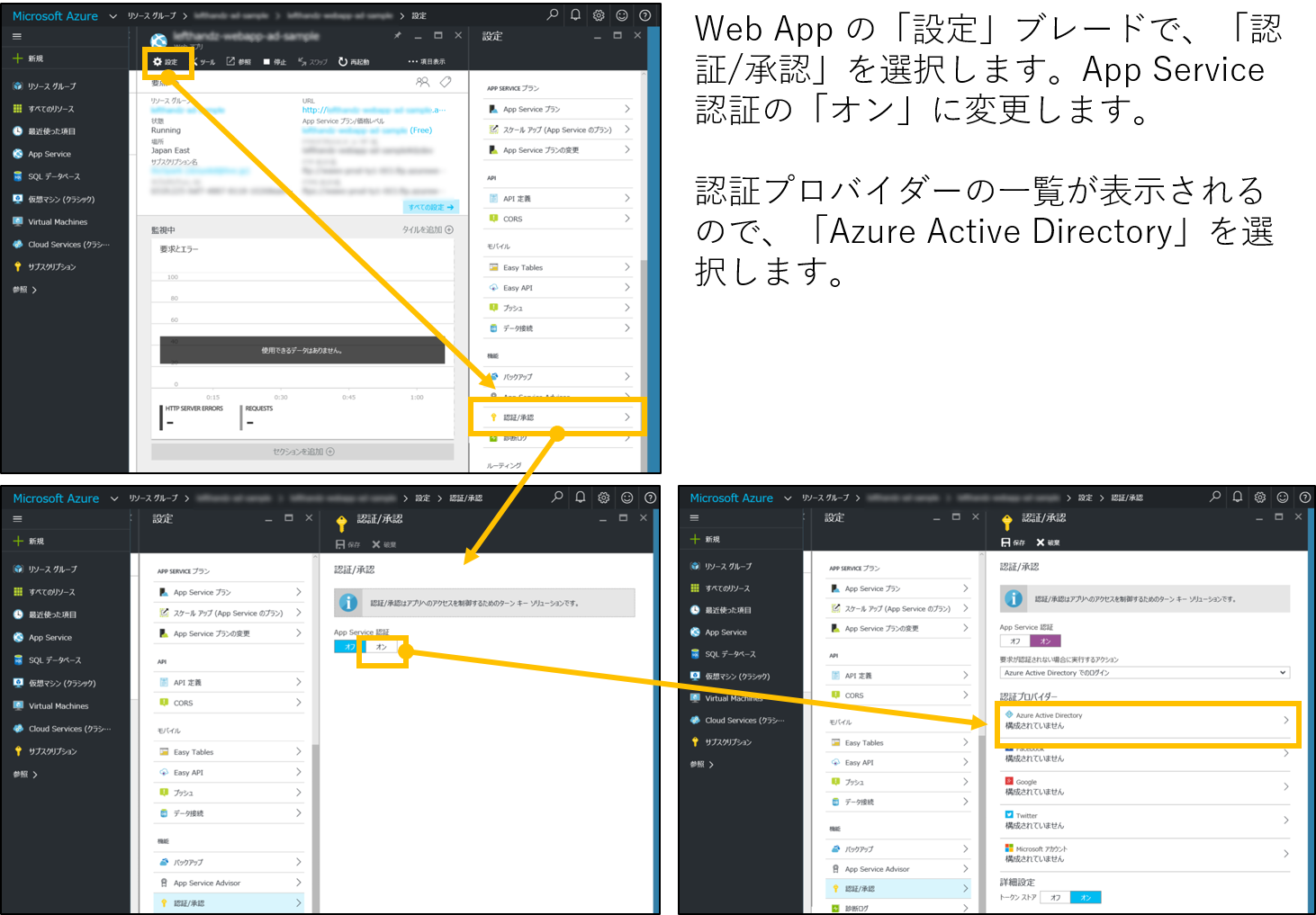

それでは、「設定」>「認証/承認」に進みましょう。

App Service 認証を「オン」に変更すると、認証プロバイダーの一覧が表示されます。「Azure Active Directory」を選択します。

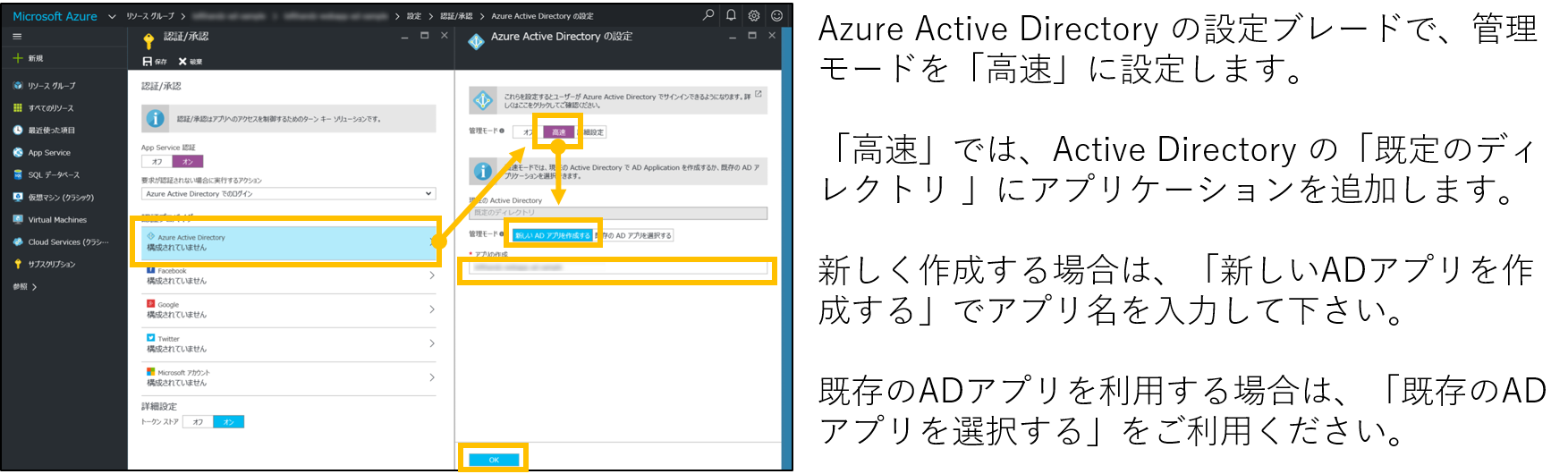

Azure Active Directory との連携には、「高速」と「詳細設定」の2通りの設定方法があります。

「高速」で設定する

より簡単に設定したい場合は「高速」を選びます。

「高速」では、もともと用意されている Azure Active Directory の「既定のディレクトリ」にアプリケーションを追加することになります。新規にアプリケーション登録をするか、既存のアプリケーションとして登録します。

「詳細設定」で設定する

「詳細設定」では、「既定のディレクトリ」以外のディレクトリのアプリケーションを指定することができます。

少し複雑なので、別途記事に書こうと思います。

認証の動作確認をする

「認証/承認」が設定できたら、確認してみましょう。

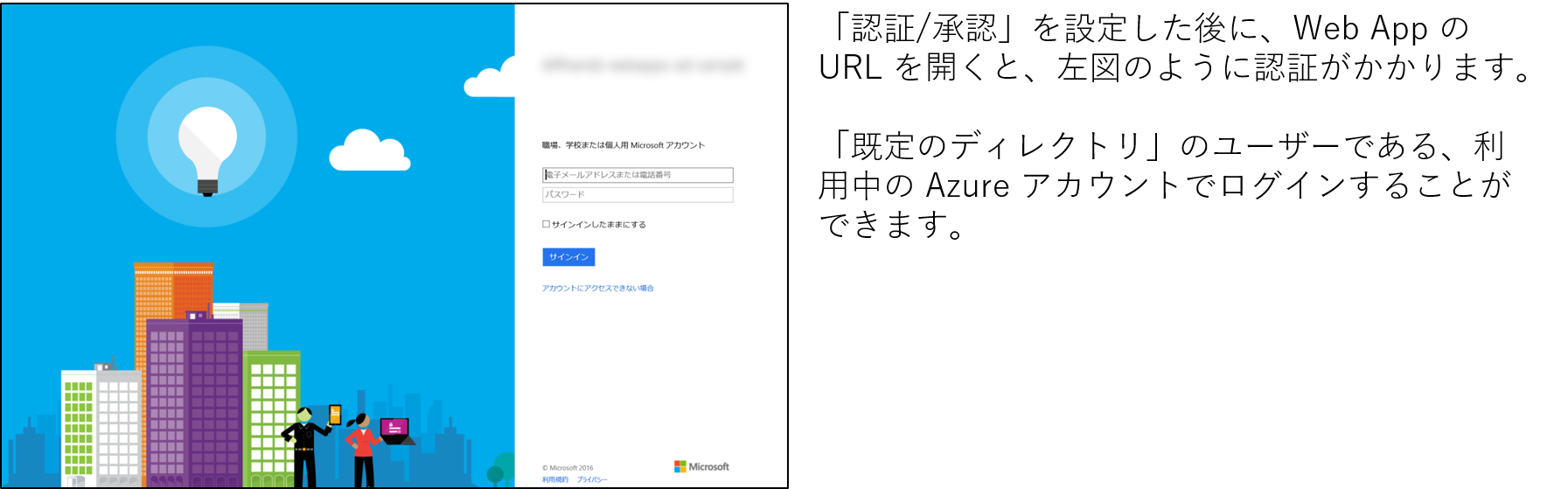

「高速」で設定した場合、少なくとも1ユーザー、すなわち Azure を操作しているアカウントそのものでログインできるようになっています。

動作確認をする際は、シークレットブラウズ(シークレットウィンドウ)を使うと便利です。シークレットブラウズで、 Web App の URL を開いてみましょう。

すると、下図のように認証を求められるようになります。設定したディレクトリにあるユーザーでログインできることが確認できましたね!

Azure AD でユーザーを割り当てる

Azure AD のディレクトリにアプリケーションを登録すると、自動的にディレクトリに登録されているユーザーが適用されます。

もし、ディレクトリ全体ではなく特定のユーザーだけを許可したい場合は、ユーザーの割り当てを行います。

「アプリケーション」のユーザーの割り当て

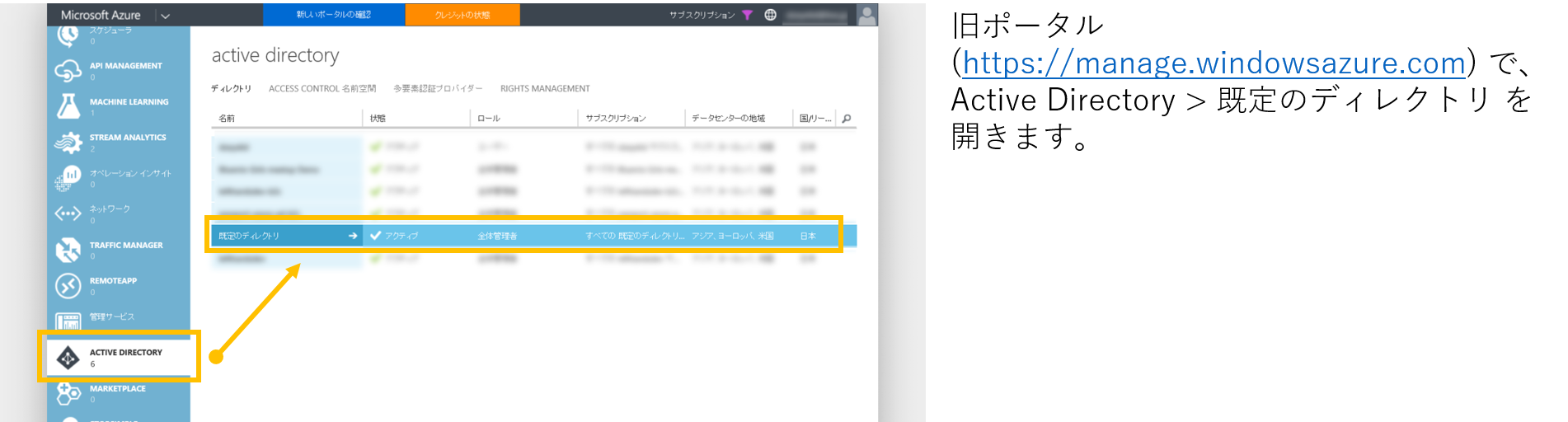

Azure AD の操作は旧ポータル ( https://manage.windowsazure.com ) から行います。Active Directory で対象のディレクトリを開きます。

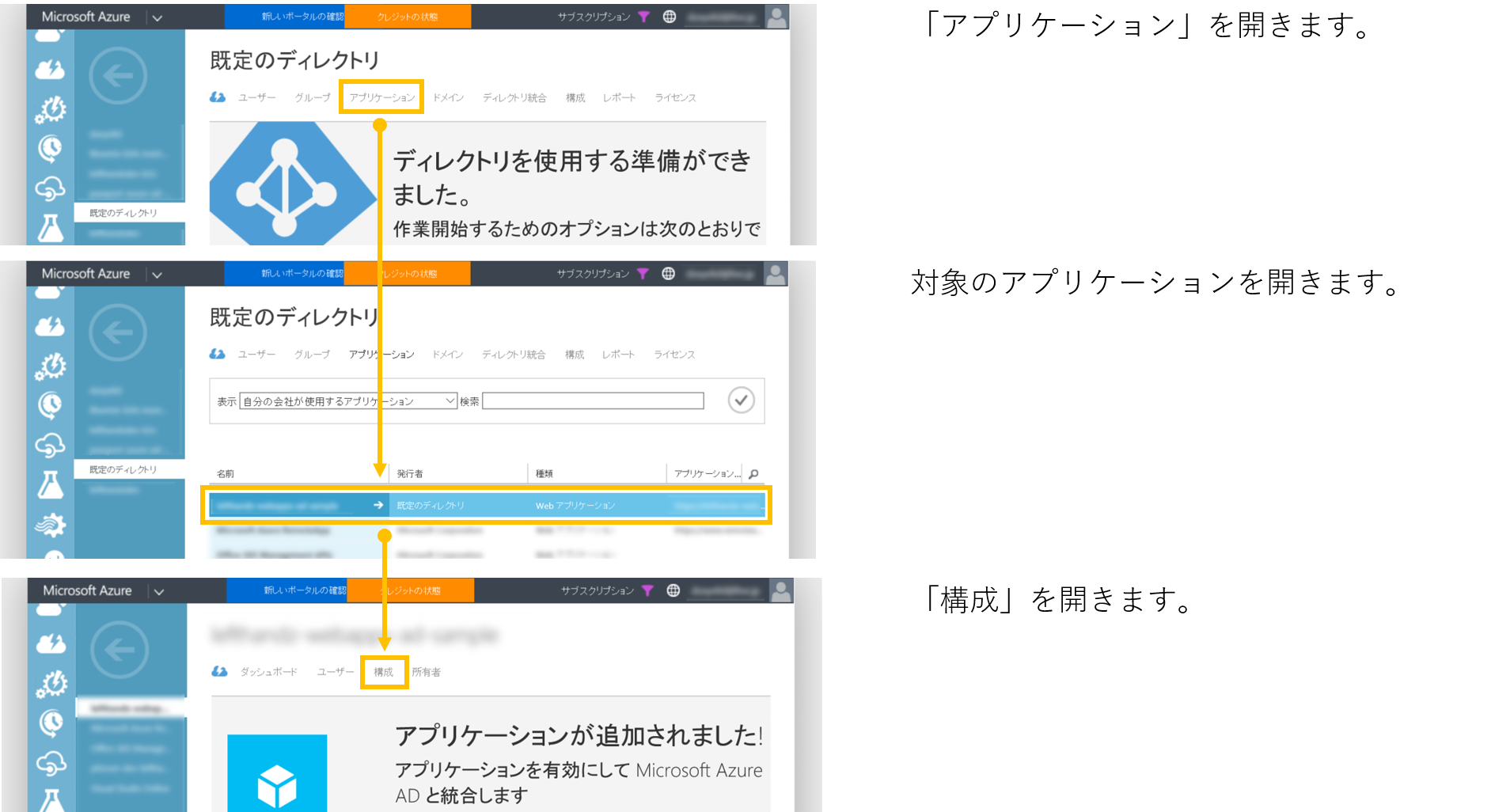

「アプリケーション」を開き、対象のアプリケーションの「構成」画面を開きます。

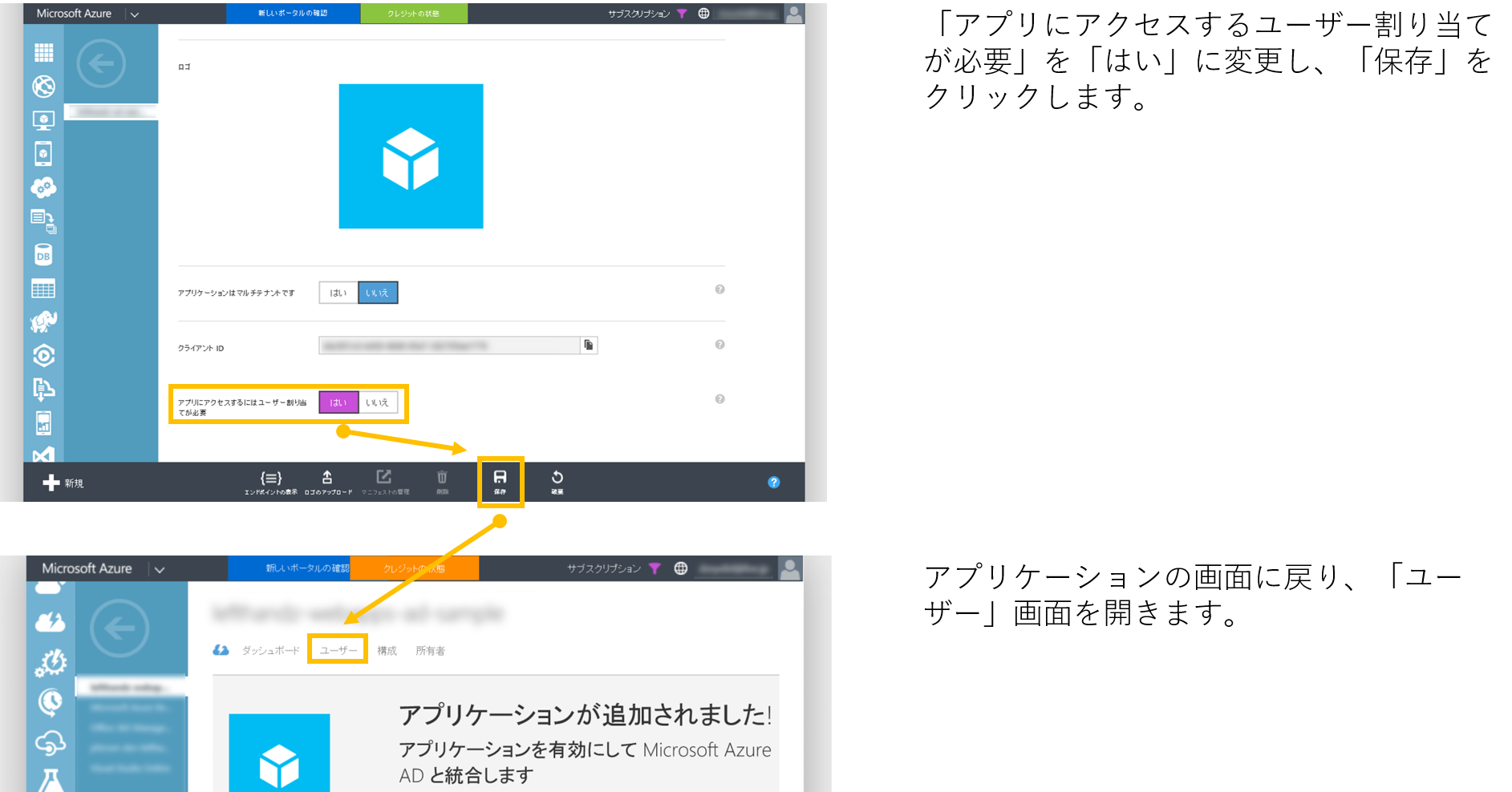

「アプリケーションにアクセスするユーザー割り当てが必要」を「はい」に変更し保存します。次にアプリケーションの「ユーザー」画面を開きます。

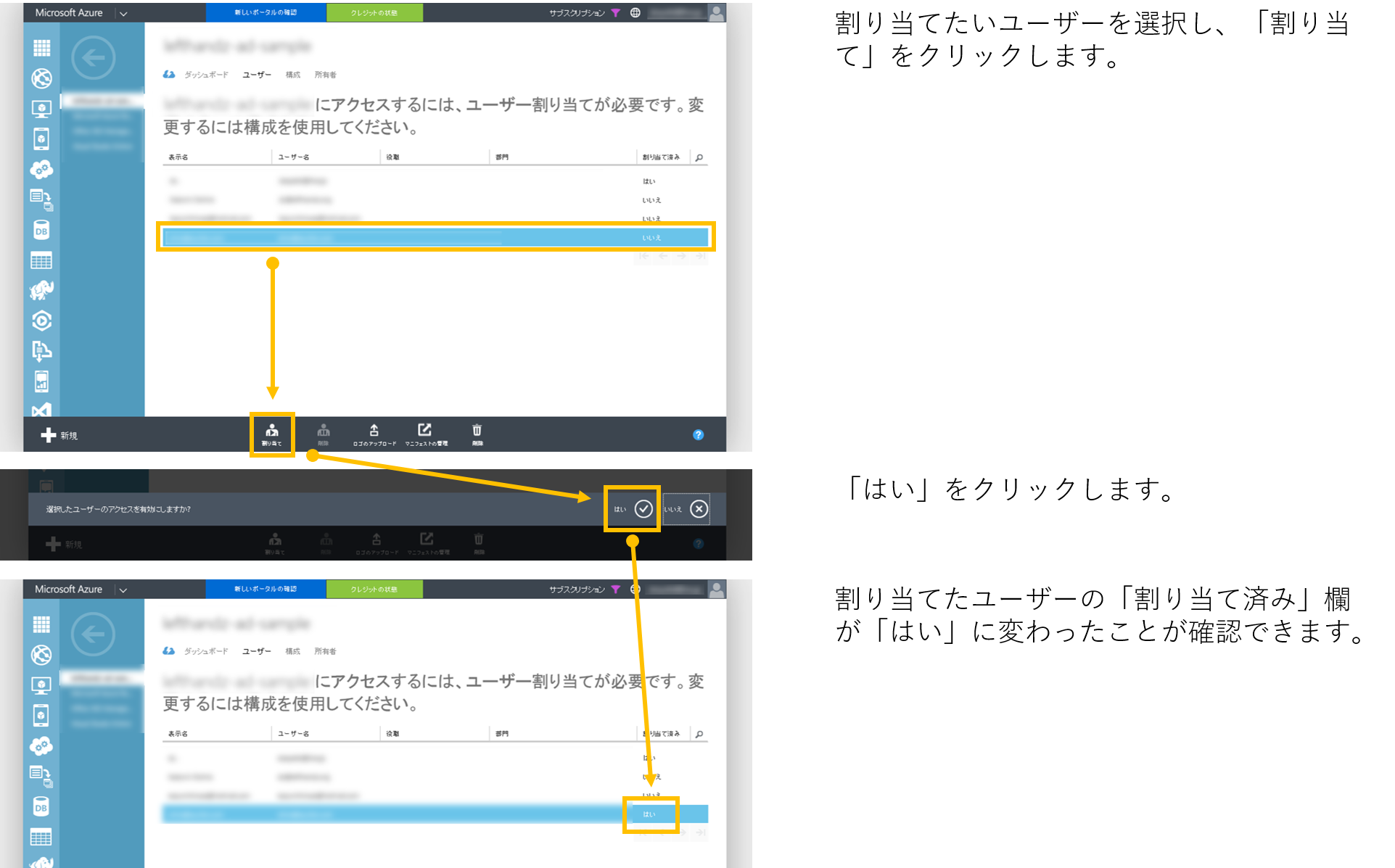

割り当てたいユーザーを選択し、画面下部の「割り当て」をクリックし、「はい」をクリックします。これで、ユーザーの割り当てが完了です。

割り当てたユーザーでログイン確認

割り当てが完了したら、シークレットブラウズで動作確認してみましょう!割り当てたユーザーでログインできれば完了です。

Epilogue - おわりに

この手順を覚えておくと、アプリをさくっと作って、さくっと組織にだけ公開することができるようになります。ぜひお試しくださいませ~ヾ(o´∀`o)ノ