Windows Server 2012 R2で動くドメインコントローラがDirectory Serviceで使えるようになりました!!!

これでまた一歩、EC2から離れることができますw

というわけで、実際に環境を構築してみました。

環境構築

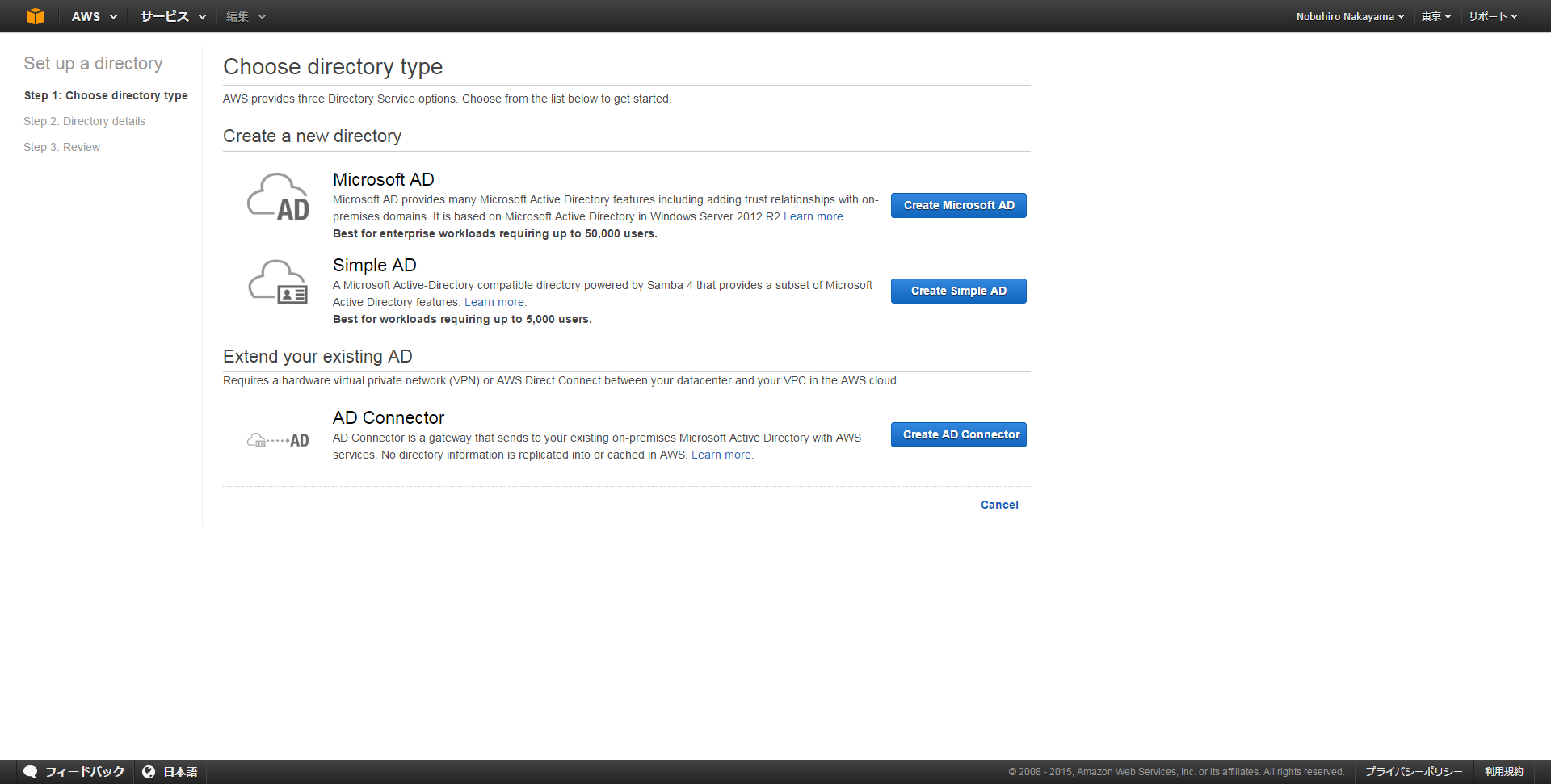

ディレクトリの種類を選択

Microsoft ADが選べます!

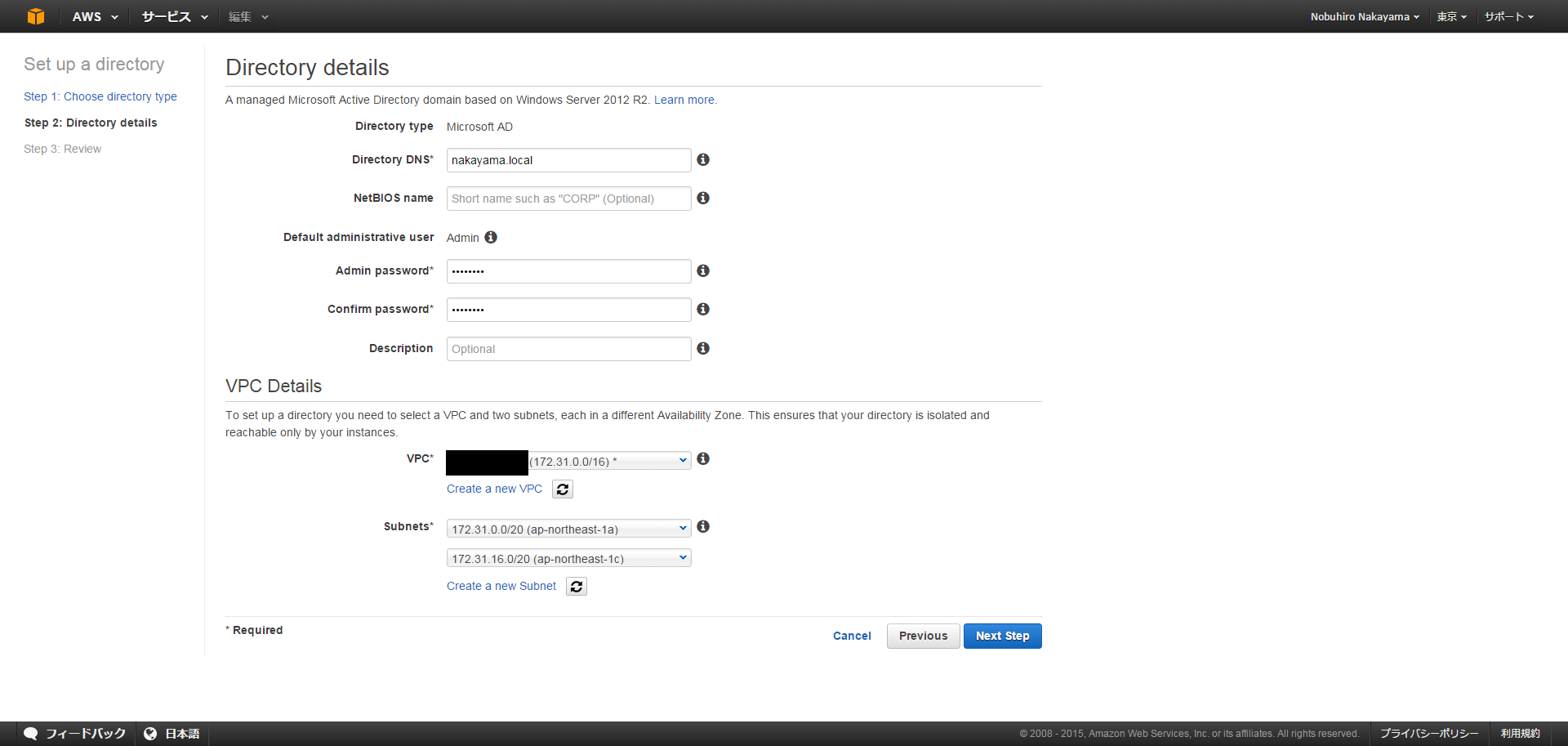

詳細設定

ここはSimple ADとほぼ同じですね。

管理者のユーザ名がAdminなので、Domain Adminsの権限は付与されないんだろうと想定。

Managed Serviceなので当然ではありますね。

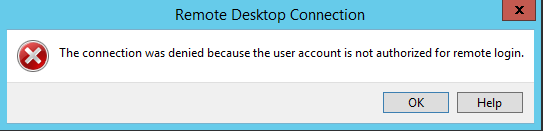

たぶんRDPでの接続も無理でしょうね、たぶん。

(あとで確認します。)

異なるAZに1インスタンスずつできるのも同じですね。

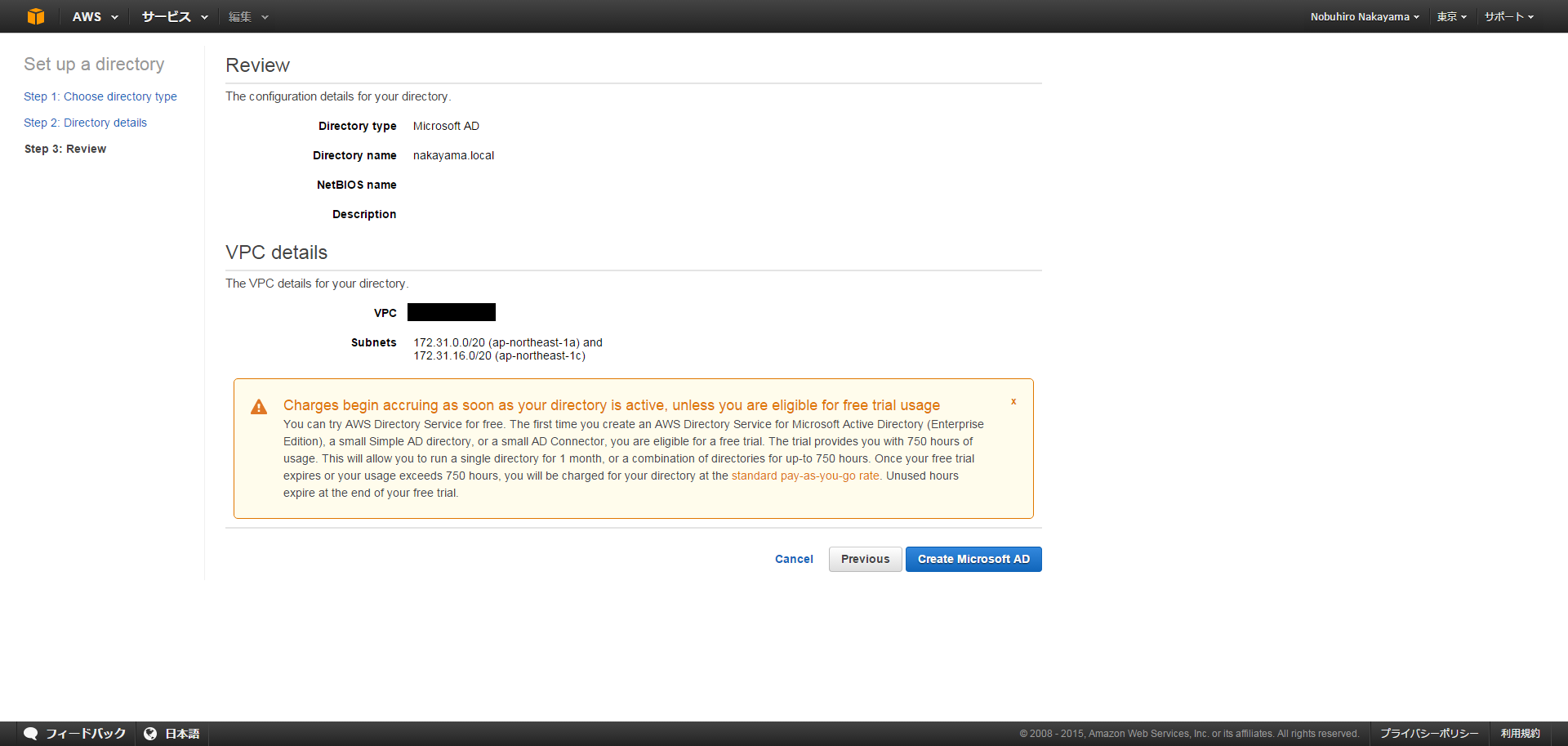

確認

無料枠あるみたいですね!

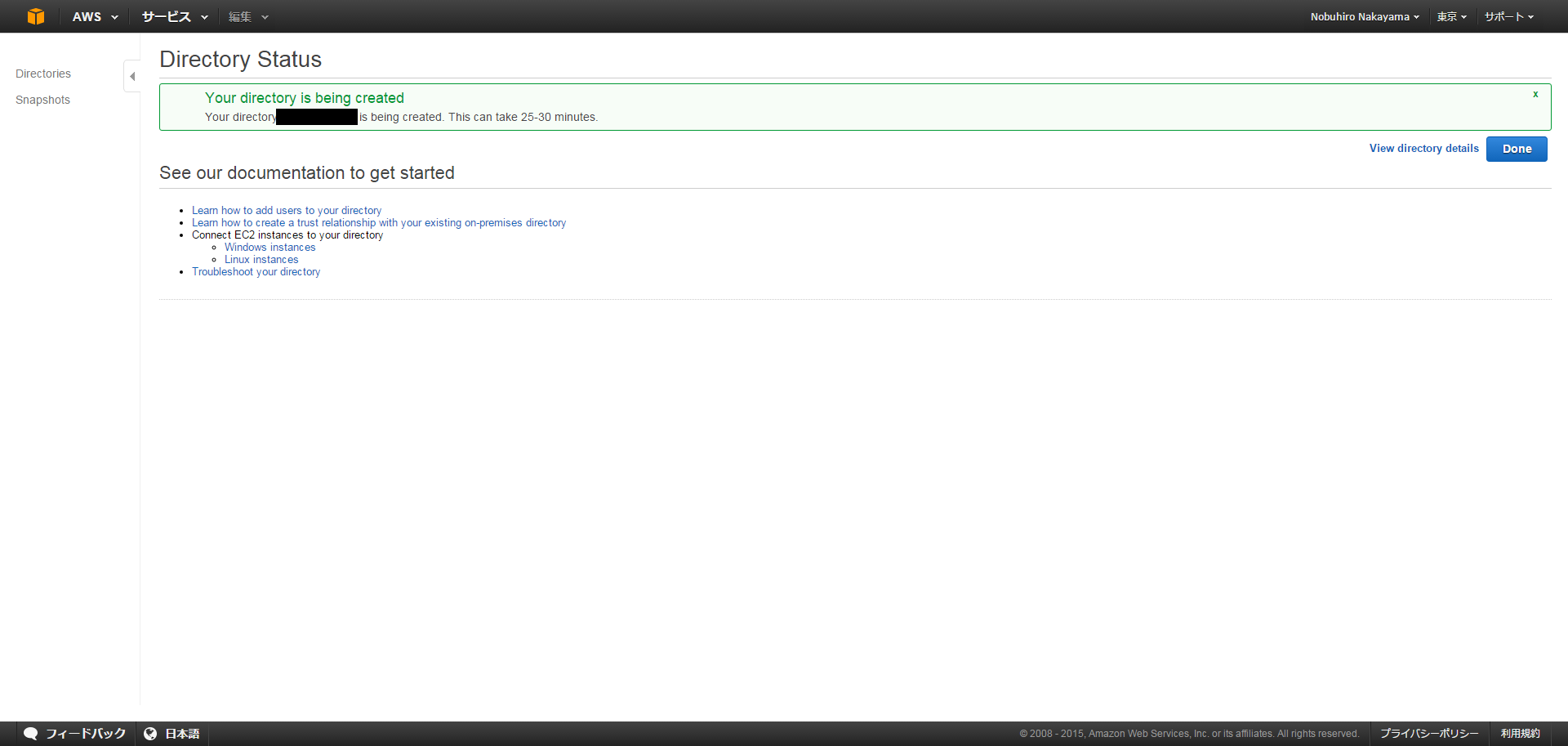

あとは待つだけ

これだけ。

簡単すぎワロタw

作成には30分程度かかりそうです。

ドメインに参加

普通にできました。

事前にDNSサーバにドメインコントローラのIPアドレスを設定しておきます。

本番環境ではVPCのDHCP Optionの利用も検討しましょう。

できないこと

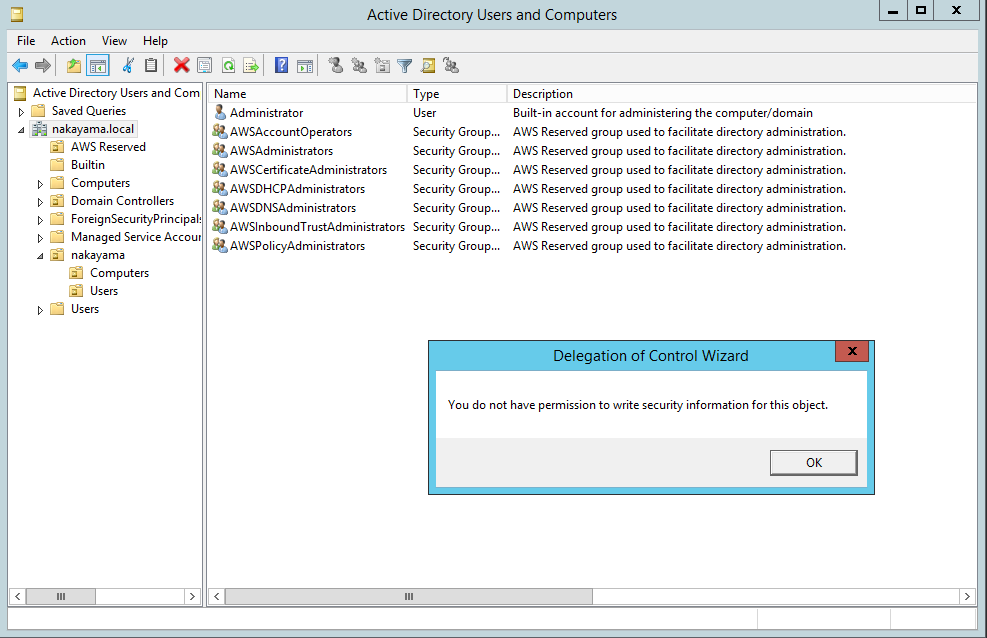

結論を言うと、Adminにはあまり権限がありません。

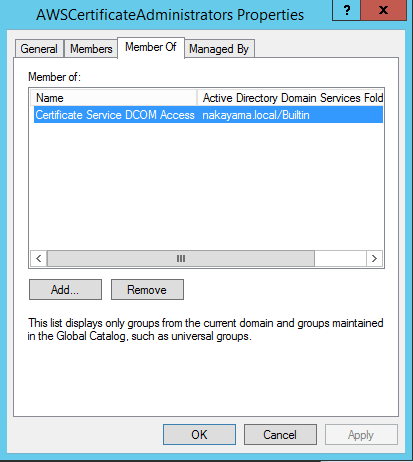

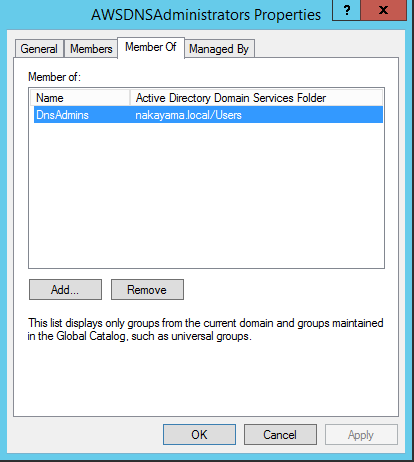

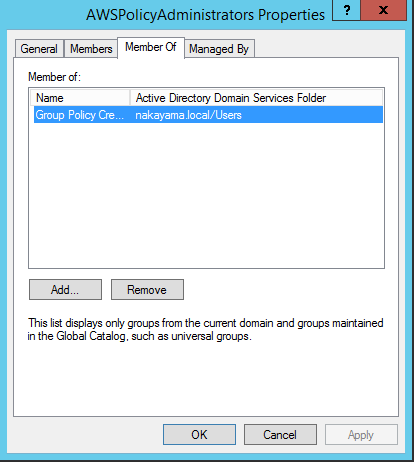

確認できた権限(メンバーになっているビルトイングループ)は以下の通り。(ざっくり確認しただけですので、もっとあるかも。)

- Certificate Service DCOM Access

- DNS Admin

- Incomming Forest Trust Builders

- Group Policy Creator Owners

- Domain Users

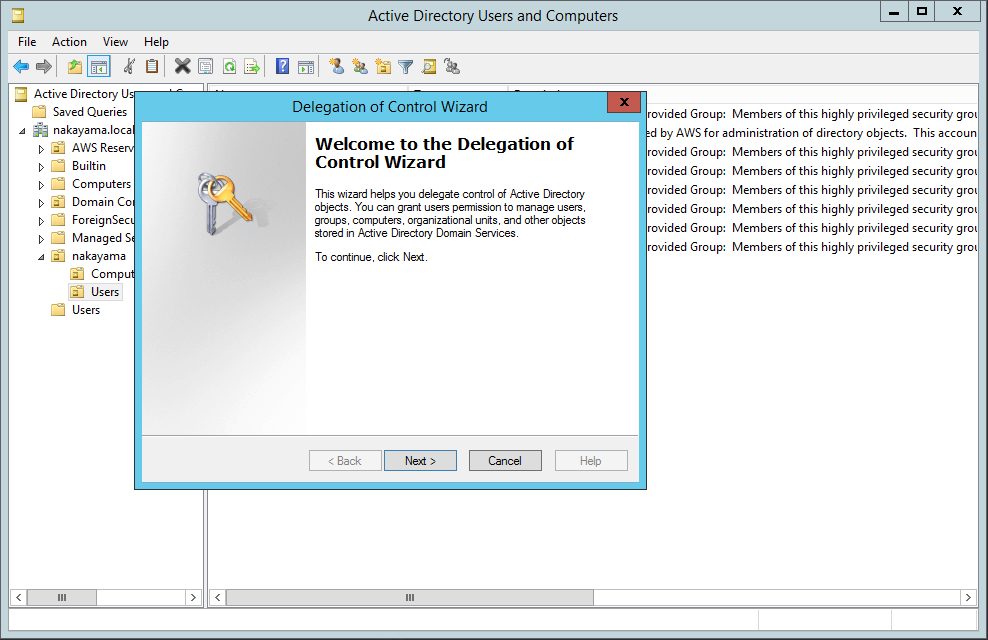

権限の委任設定もできませんでした。

特定のOUに対しては可能でした。

リモートデスクトップ接続もだめ

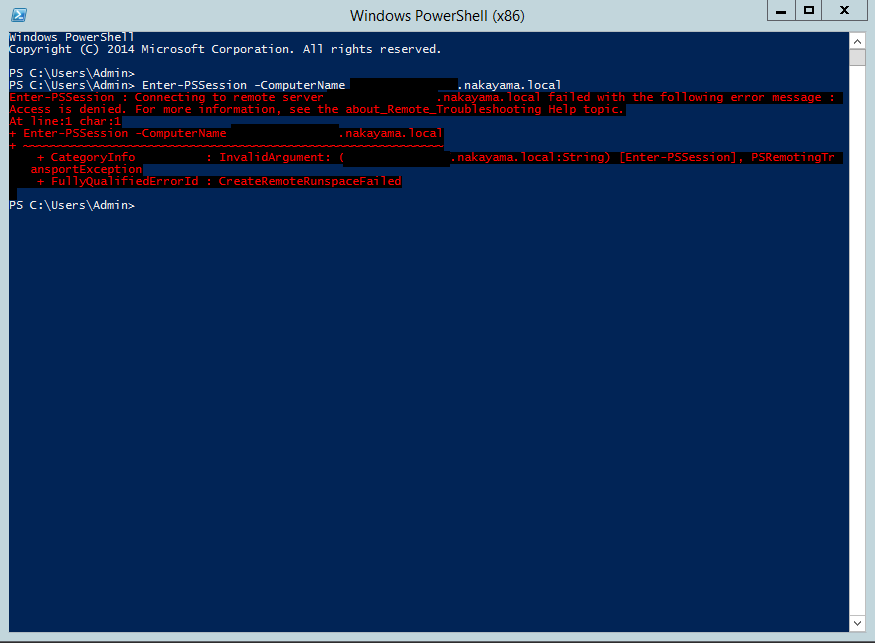

(追記)PowerShellもダメだったwww

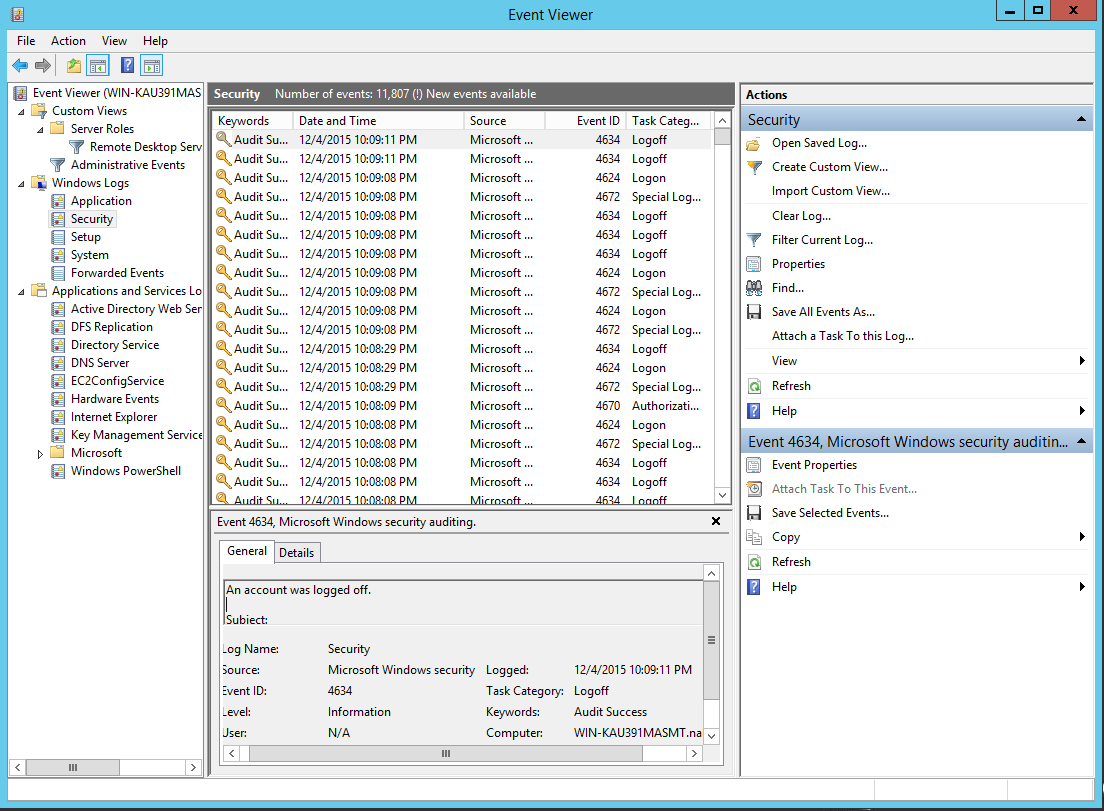

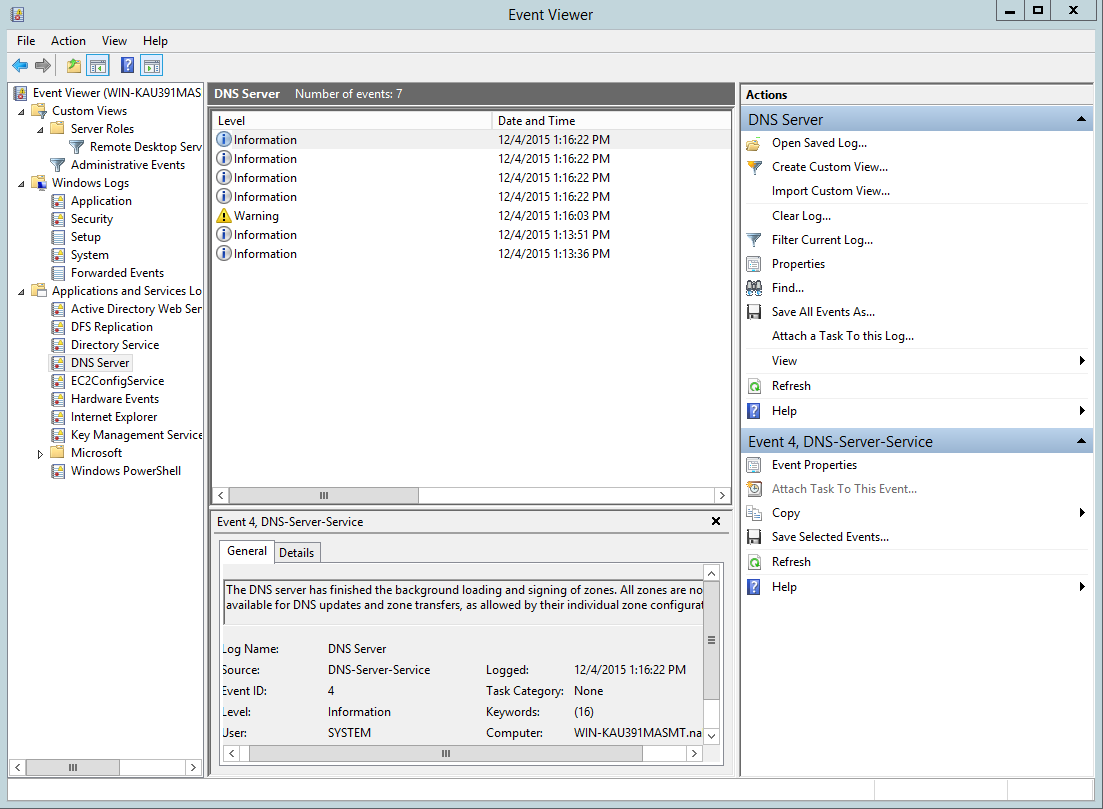

(追記)ログの閲覧

Event Log Viewerでドメインコントローラに接続してみましたが、

「DNS event logs」「security event logs」のみ閲覧可能でした。

あとは軒並みAccess Denied!

その他

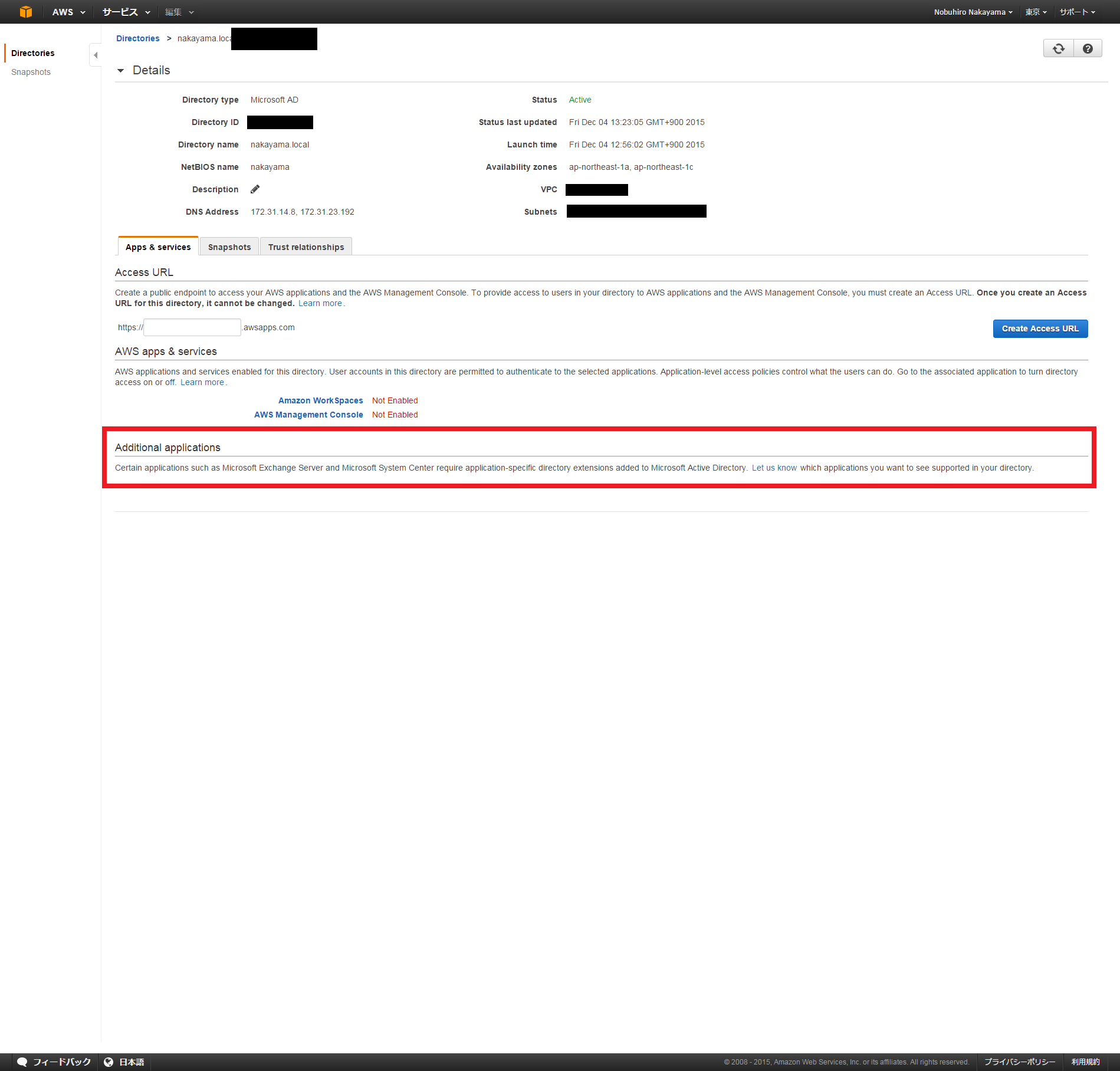

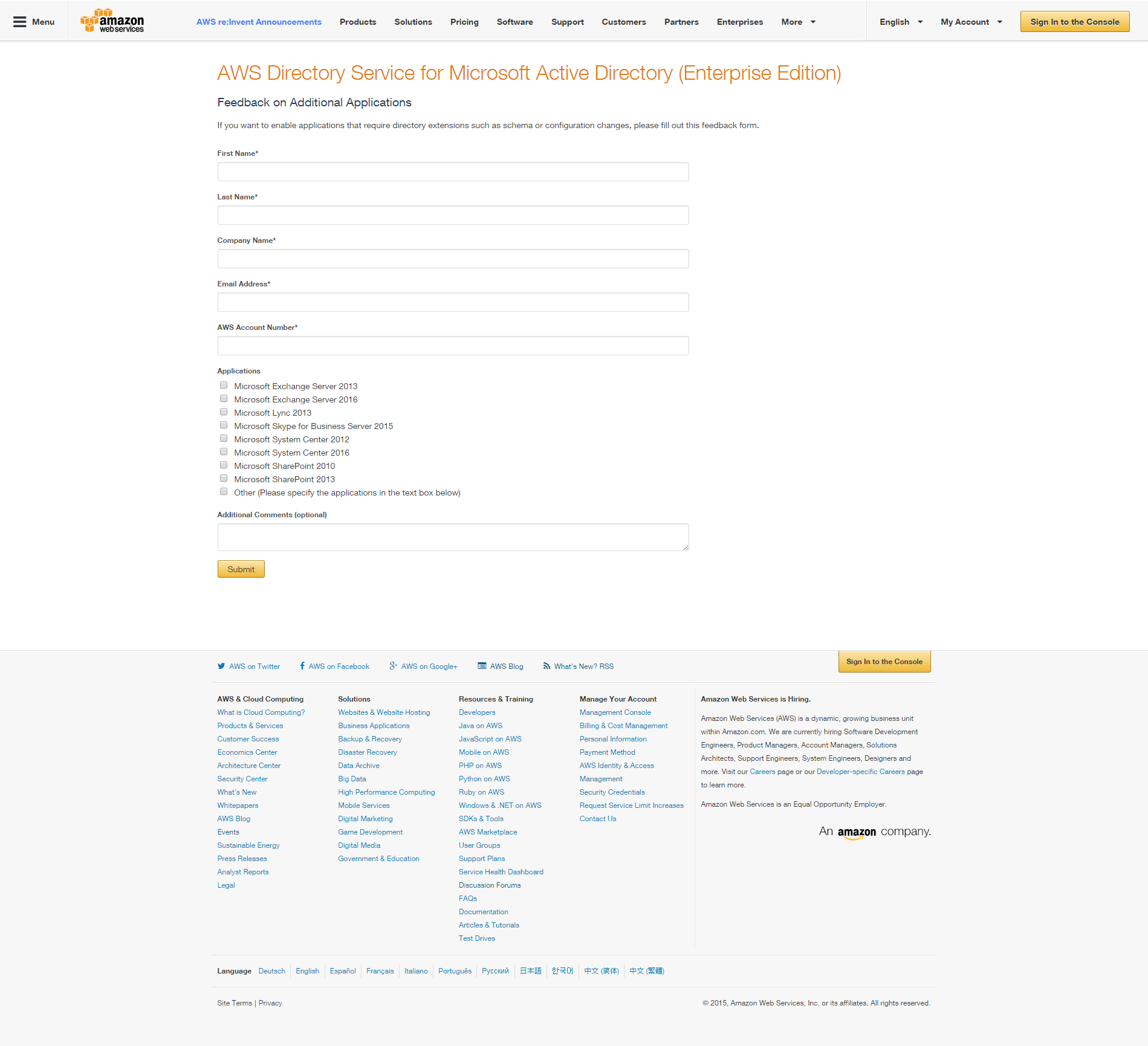

スキーマ拡張

スキーマ拡張もしてくれるのかな?

これは責任の線引き難しそう・・・

(追記)個別に申請するようです!

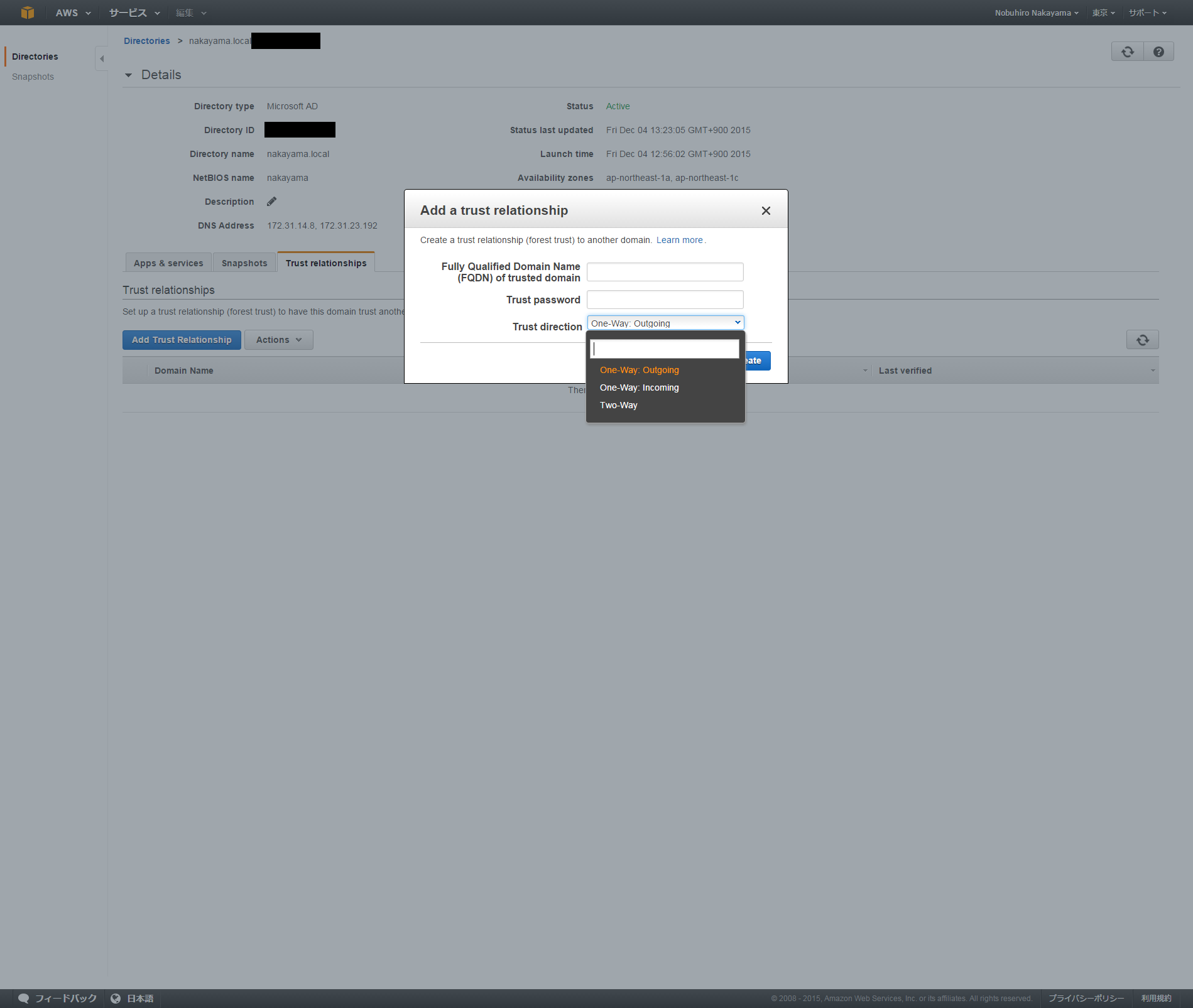

フォレスト間信頼

いいですねー!

まとめ

- 互換性を気にしなくて良いので、かなり導入の敷居は下がった

- 権限はあまり付与されていないので、その点は検証が必要

- フォレスト間信頼でオンプレADとの連携ができるっぽい

- スキーマの拡張、誰か人柱になってwww

要望

- Managed ADFSはよ!!!!!

- オンプレADからのマイグレーションはよ!!!!!