先日、こちら( https://circleci.connpass.com/event/134220/ )に参加してきて、GitHub社の方がおっしゃれていたDevSecOps(デブセックオプスと呼ぶらしい)という聞きなれない言葉が出てきたので、以下まとめてみた。

DevSecOpsとは

DevOpsにSecurityの観点を含めて自動化していくという考え方の事だった。

DevSecOpsが生まれた背景

2018/11/26 node.jsのイベントストリームというオープンソースソフトウェアにバックドアが仕込まれた。(ビットコイン関連のマルウェアソース)

→気づくのに2ヶ月かかったのを非常に重く受け止めて改善策の検討・実行を本格的に開始したとの事。

開発者に関係あるGitHubのSecurity機能

詳細はこちら:

https://github.blog/jp/2019-05-24-introducing-new-ways-to-keep-your-code-secure/

■セキュリティ脆弱性アラート(ベータ版)

リポジトリの依存関係ツリーを完璧に書けるという強みをGitHubは生かして、怪しいライブラリーを洗い出す機能を作成した。

去年1年で26,923,394件のセキュリティアラートを送信した。

また、WhiteSourceと提携して、セキュリティ洗い出し機能を強化している。

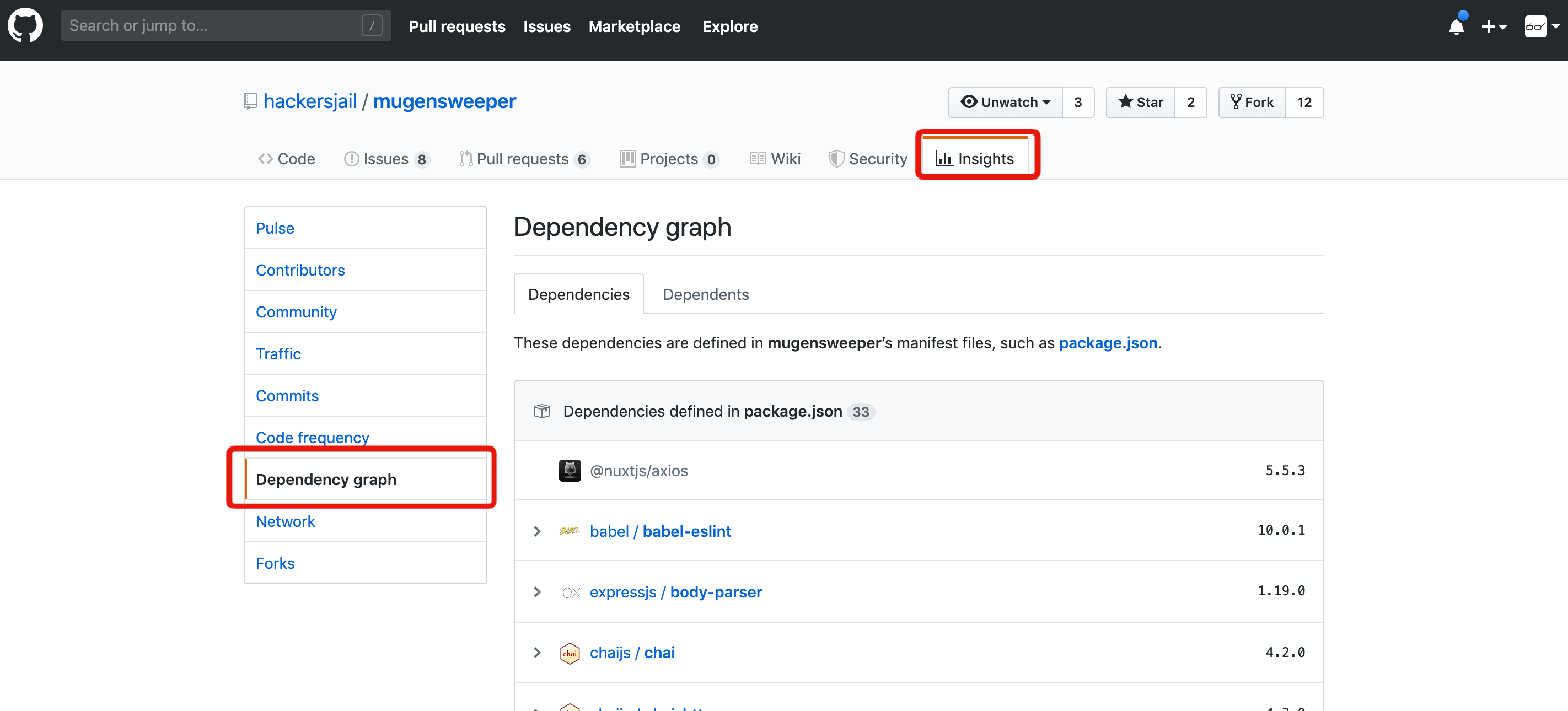

■ディペンデンシー・インサイト

プロジェクト内の依存関係から、セキュリティの脆弱性を可視化できるツール。

GitHubのInsightタブから依存しているライブラリーのグラフが見えるそうだが、手元の適当なリポジトリを見てもグラフは見えなかった。。。

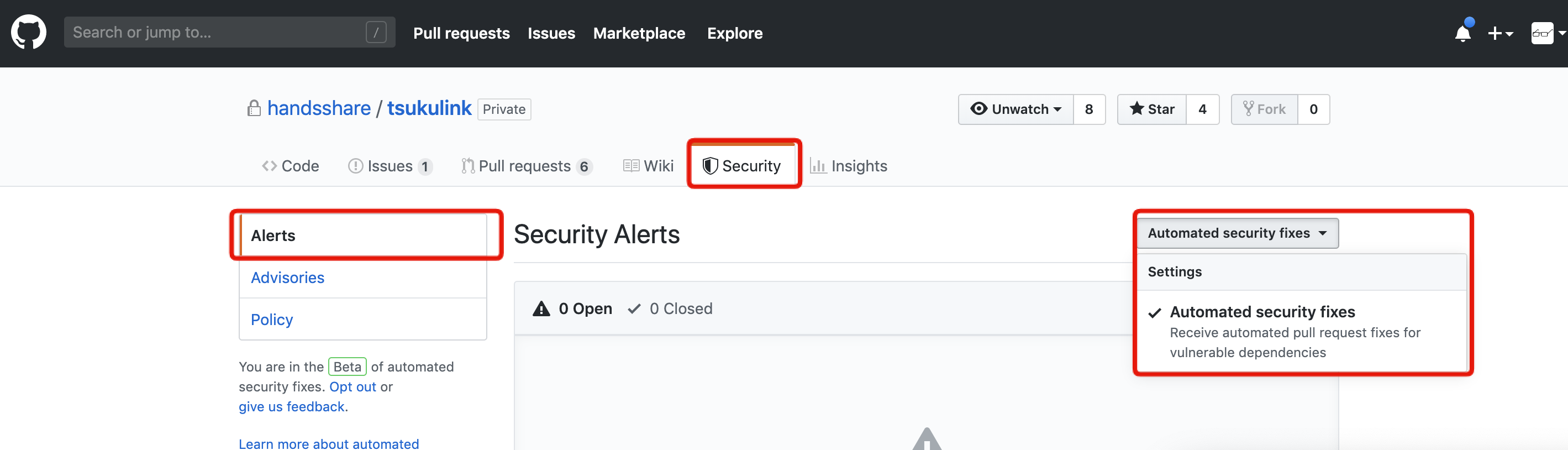

■Dependabotによるセキュリティパッチの自動化

最近、PRの中に謎のContributorが登場したのを見た事がないだろうか?

実はこれは、Dependabotによる利用中のライブラリのの依存関係を洗い出して、セキュリティパッチを自動生成してPRを出すツールとの事。

GitHubのSecurityタブから、Automated security fixesというものをONにしておくだけという優れものだ。

自動だけではなく、その場で手動でセキュリティパッチを作成する事もできるとの事。

まとめ

開発者がそこまで意識しなくても使えるようにしてあるものばかりだ。今後、DevSecOpsがバズワードになるのか業界の隅っこで見守っていく。