まずは、仮想マシン(インスタンス)を構築する。

AWSのElastic Compute Cloud(以下、EC2)サービスを用いてインスタンスを作成する。

-

「Launch an instance」ページで以下の設定を行う

- 名前: 任意の名前を指定する

- インスタンス数: 1を指定する

-

アプリケーションおよび OS イメージ(Amazon マシンイメージ): 「クイックスタート」 → 「Amazon Linux」を選択し、「Amazon Linux 2023 AMI」を指定する

- アーキテクチャ: 「64bit(Arm)」を選択する。

-

インスタンスタイプ: 「t4g.nano」を選択する。

-

キーペア(ログイン): 「新しいキーペアの作成」を選択し、新規キーペアを作成する。

- キーペア名: 任意の名前を入力する。

- キーペアのタイプ: 「RSA」を選択する。

-

プライベートキーファイル形式: 「.pem」を選択する。

設定後、「キーペアを作成」ボタンを押すとプライベートキーファイルがダウンロードされる。

- ファイアウォール(セキュリティグループ): 「セキュリティグループを作成」を選択する。

-

からのSSHトラフィックを許可: チェックボックスをオンにし、[自分のIP]を選択する。

-

ストレージを設定: 容量は8GiB、タイプはgp3を指定する。

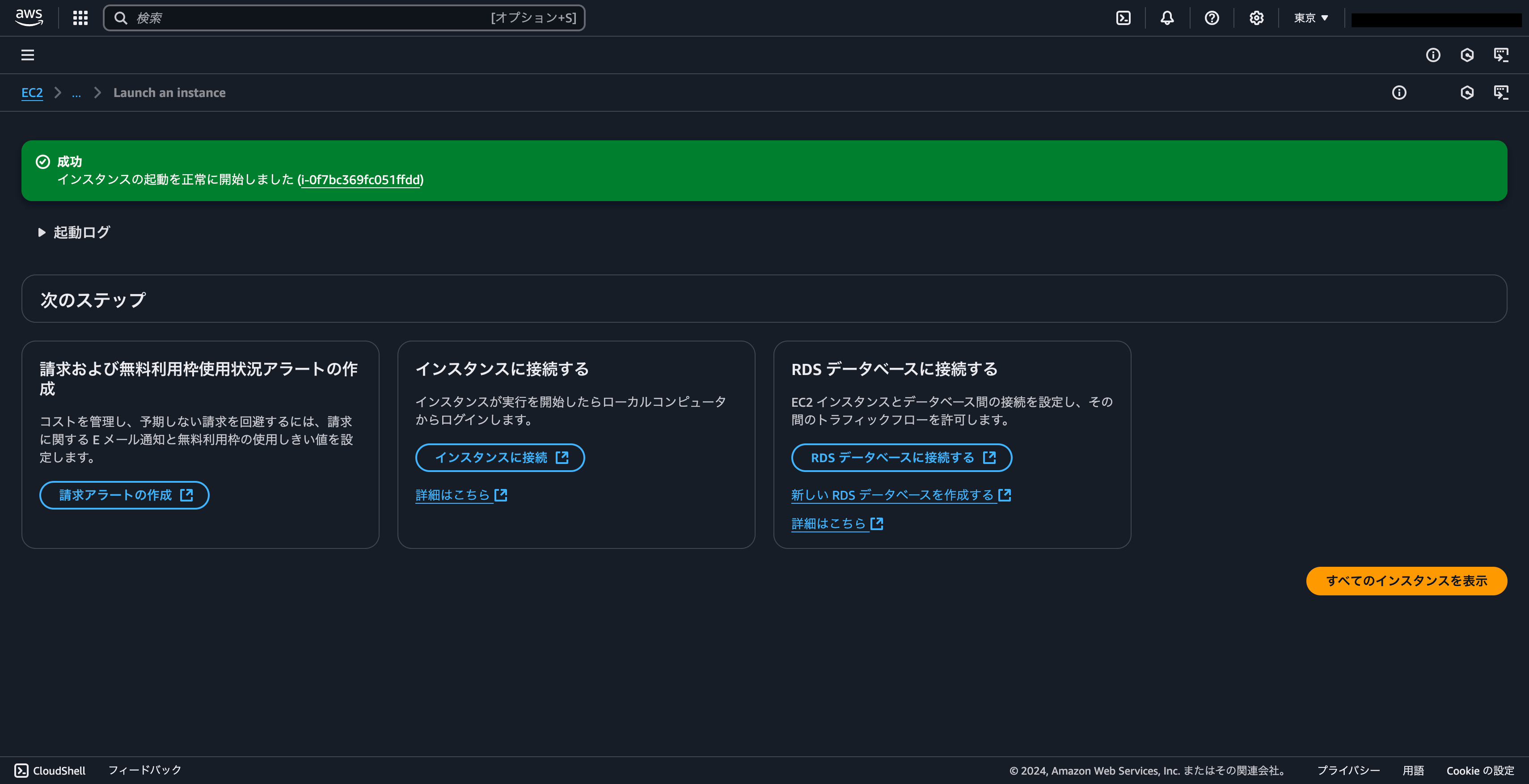

以上を設定後、[インスタンスを起動]を押下する。

AWSアカウント作成から1年以内で無料利用枠が利用可能な場合、インスタンスタイプとしてt2.microを推奨する。その際はアーキテクチャを「64bit(x86)」に変更すること。筆者は無料利用枠期間を過ぎているためt2.microを選択していない。

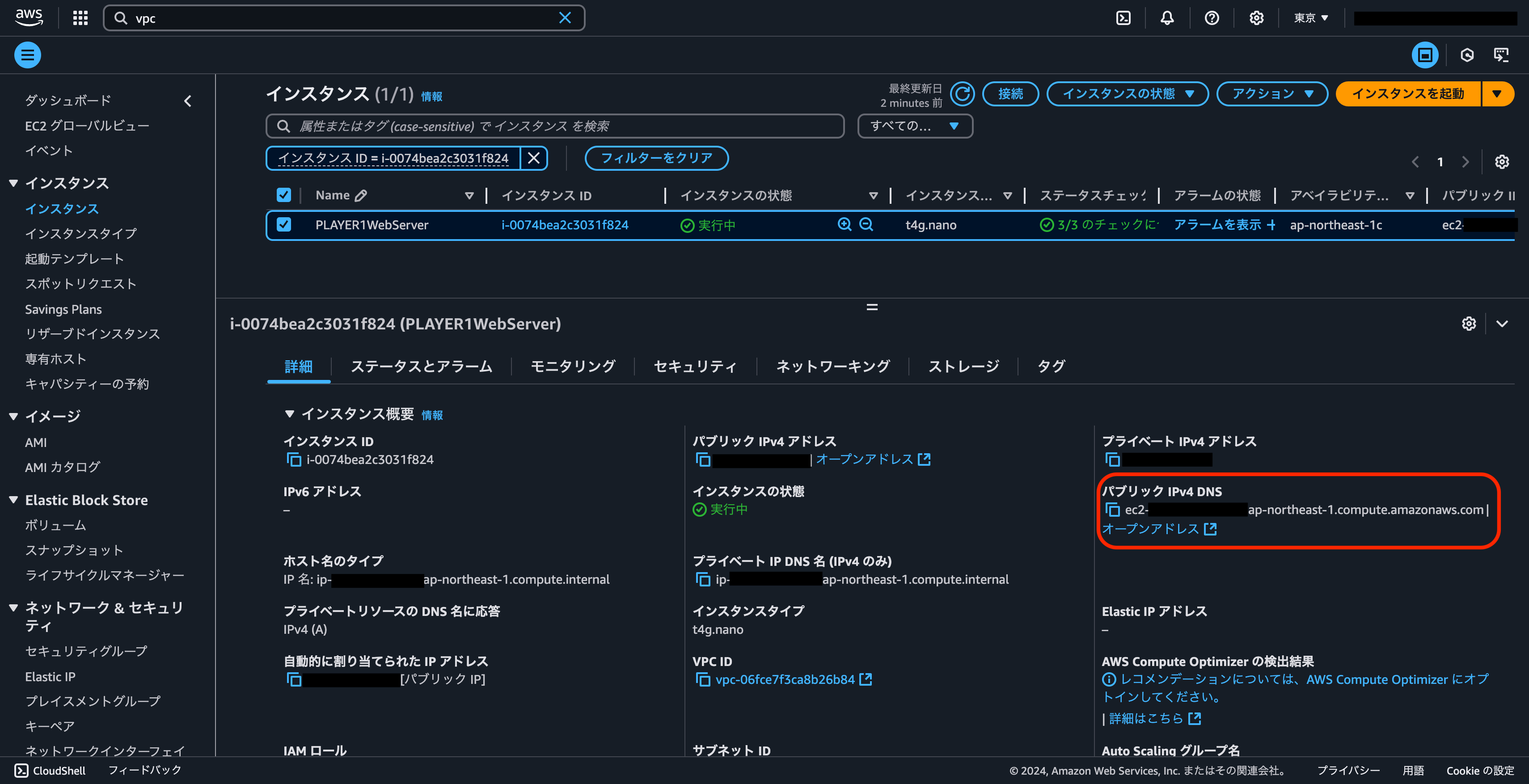

5. インスタンス一覧から作成したインスタンスを選択し、パブリックIPv4 DNSを確認する。

6. 手順3でダウンロードしたプライベートキーファイルの権限を変更する。

% chmod 400 "<プライベートキーファイルの格納場所>"

7. SSHクライアントを用いてインスタンスに接続する。

% ssh -i "<プライベートキーファイルの格納場所>" ec2-user@<パブリックIPv4 DNS>

Windows環境ではTeraTermやPuTTYを用いる例が多いが、Windows 10以降は標準でOpenSSHクライアントが提供されるため、それを有効化して利用できる。

8. 以下のメッセージが表示されたら「yes」と入力する。

The authenticity of host 'ec2-xxx-xxx-xxx-xxx.ap-northeast-1.compute.amazonaws.com (xxx.xxx.xxx.xxx)' can't be established.

ED25519 key fingerprint is SHA256:xxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxx.

This key is not known by any other names.

Are you sure you want to continue connecting (yes/no/[fingerprint])?

本来はインスタンスのフィンガープリントを事前に取得し、一致を確認する必要があるが、今回は動作確認のみのため、この手順は省略する。

9. 以下の表示とともにインスタンスへ接続される。

Warning: Permanently added 'ec2-xxx-xxx-xxx-xxx.ap-northeast-1.compute.amazonaws.com' (ED25519) to the list of known hosts.

, #_

~\_ ####_ Amazon Linux 2023

~~ \_#####\

~~ \###|

~~ \#/ ___ https://aws.amazon.com/linux/amazon-linux-2023

~~ V~' '->

~~~ /

~~._. _/

_/ _/

_/m/'

以上で、インスタンスの構築は完了である。

この記事は、2020年にnoteで投稿した「Hello, AWS! ~ はじめに」を、2024年12月現在の状況に合わせて改訂したものである。今回は、新たにAWSのEC2サーバーを運用するにあたり、過去の関連投稿を再検証し、現行環境にふさわしい内容へと更新した。

しかし、ただ改訂するだけでは味気ないため、過去の記事をChatGPTで校正するという現代的な試みも行っている。また、初版も併せて掲載しているので、改訂前後の違いを比較していただければ幸いである。なお、校正にはo1モデルを使用し、2回の校正を経た結果が本記事となっている。

以下、元記事。