■進捗

Kali Linux、Metasploitableの環境を構築し、初期設定を実施しました。

■Kali Linuxのダウンロード

ダウンロードサイトからKali Linux VMware 64-Bitをダウンロードします。

※使用する仮想マシン基盤によってダウンロードするファイルは異なります。

https://www.offensive-security.com/kali-linux-vm-vmware-virtualbox-image-download/

■Metasploitableのダウンロード

■ESXiサーバーに仮想マシンとして登録

上記ダウンロードサイトからダウンロードできるVMware用の仮想マシンイメージは仮想マシンファイルと仮想ディスクファイルの組み合わせとなっており、一つ一つのファイルをサーバーにアップロードするのが非常に面倒です。

そこで、今回はVMware vCenter Converter Standaloneというアプリケーションを使用しました。

https://www.vmware.com/jp/products/converter.html

※Macでは動かせないため先にWindows Serverの仮想マシンを起動させて、そこで実行しました。

下記のような感じで、Kaliの.vmxファイルをブラウジングし、全て初期設定のままESXにアップロードすると1時間ほどで仮想マシンがサーバー上にコンバートされて起動してきます。

とても便利!

同様に、Metasploitableの方もESXの仮想マシンに変換して起動します。

■環境への接続情報

ハッキングラボ環境は、下記のようなネットワーク構成にします。

-

Kali Linux 2020.1

- 10.0.0.2/24

- kali/kali

-

Metasploitable

- 10.0.0.3/24

- msfadmin/msfadmin

-

Windows Server 2016

- 10.0.0.4/24

-

ゲートウェイ

- 10.0.0.1

■Kali LinuxのIPアドレスの変更

Kaliの左上のマークで、「network」などと検索をすると「Advanced Network Configuration」というメニューが表示されるので、選択します。

Advanced Network Connectionで「Wired Connection 1」を選択し、「IPv4 Setting」タブを編集して任意のアドレス情報を入力するだけでIPアドレスの設定は完了です。

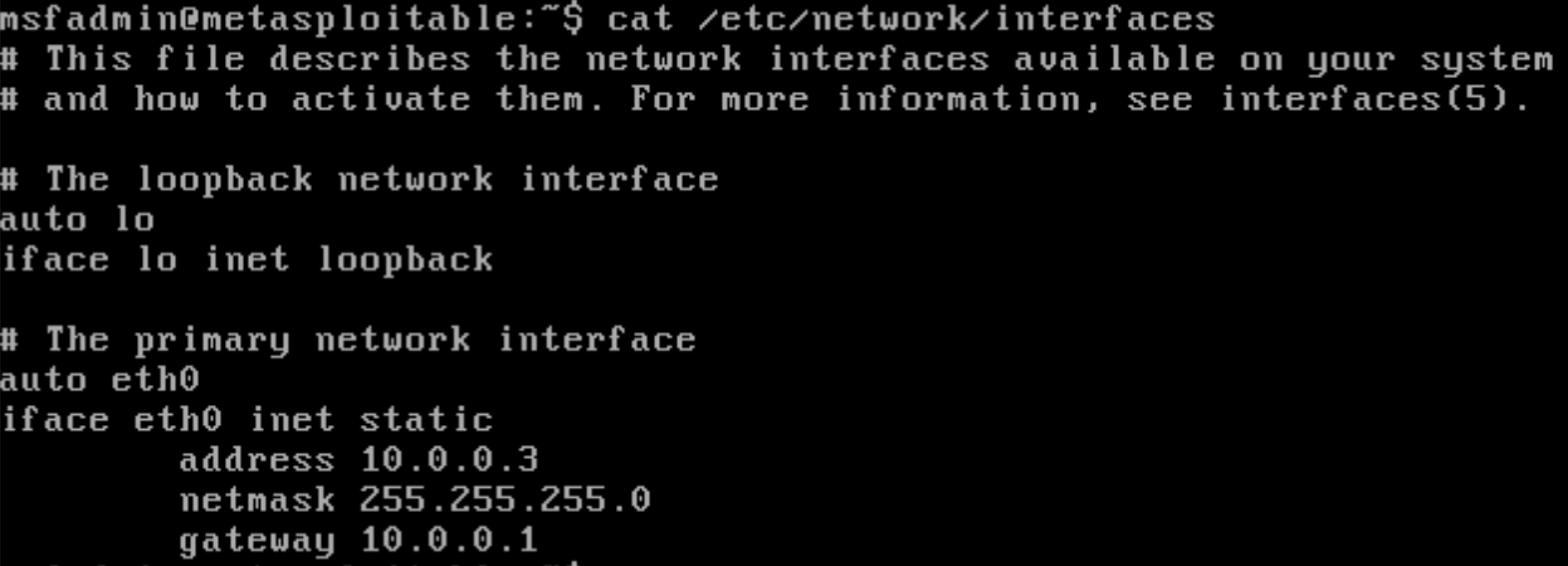

■MetasploitableのIPアドレスの変更

/etc/network/interfacesというファイルが設定ファイルとなっています。

msfadminの権限では編集ができないのでroot権限を実行して設定します。

$ sudo vi /etc/network/interfaces

画像のように「iface eth0 inet static」に変更の上、下に「address」「netmask」「gateway」などの必要情報を入力して保存します。

ネットワークを再起動すると設定が反映されるようですが、私は面倒だったのでOSごと再起動しました。

$ shutdown now

OSが起動してきたら、以下のコマンドでIPアドレスを確認します。

$ ifconfig

eth0のinet addrが10.0.0.3になっています。

■お互いのネットワーク疎通を確認

KaliからMetasploitableとWindows Serverにping

無事にネットワーク上で接続できているようです。

■Kaliのタイムゾーン変更

画面右上の時計を右クリックします。

Propatiesをクリックします。

TimeZoneをクリックし、「Asia/Tokyo」を選択します。

このあたりはRed HatやCentOSとほぼ同じで楽ちんですね!

■Metasploitableのタイムゾーン変更

デフォルトではESTになっているため、JSTに変更する必要があります。(EST統一にされる場合は不要です)

私は時刻の計算が苦手なので予め全ての構成でJSTを使用することにしています。

Ubuntuでの変更方法に従い、変更します。(timedatectlは使えない)

Linux/Ubuntuのタイムゾーン"time zone"を簡単に変更する

https://blog.goo.ne.jp/takuminews/e/da9ac23b8429cfe566583c6cc6b8191e0

Metasploitableで下記を入力し、表示される選択肢の中からAsia/Tokyoを選ぶだけなのでとても簡単です。

$ sudo dpkg-reconfigure tzdata

キャラクター表示の選択画面が現れます。以下を選択。

Asia->Tokyo

■言語設定

私は英語画面および英語キーボードのまま実践するので割愛しましたが、下記の投稿が詳しく記述されていて大変参考になりました!

https://qiita.com/Big/items/5d2c289a522beb071074

■最後に

ここまでで基本的な初期設定は終了です。

次回からは一つ一つのツールの紹介やエクスプロイトの実験をやっていきたいと思います!