IAMについて

前回以下の記事でプロトコル・ポートレベルでのアクセス制限を書きました。

Azureの仮想マシンの外部からのアクセスを制限する方法(ネットワークセキュリティグループ)

仮想マシンや仮想ネットワークを中心としてそこへのアクセスの出入り口をどのようにするか?というのがNSGだったわけですが、

利用させるユーザー目線で設定するのがIAMです。

設定の利用シーンはActiveDirectoryなどでの権限設定を思い浮かべると想像しやすいかもしれません。

仮想マシンのリソースに開発者だからといって全員がアクセスできるというのも問題です。

会社とAzureのリソースを結ぶVPN設定などは特定社員だけで良いはずです。

また、弊社では管理系の人間が経理ソフトを利用するために仮想マシンにアクセスしますが、

普通のアクセス権限だとリソースを誤って削除などしてしまうリスクもあるかもしれません。

設定の概要

ユーザー

Microsoftアカウント(個人)と組織アカウント(AzureAD)のユーザーとそのグループに権限を割り振ることができます。

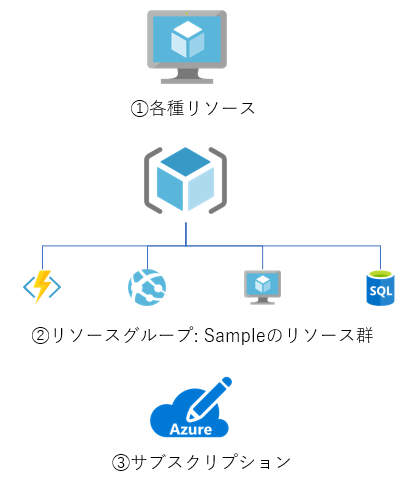

IAMの対象

①VMやAzureSQLといった各リソースごとや②それらを一つにまとめるリソースグループと③Azureのプランそのものであるサブスクリプションに設定することができます。

リソースグループというのは複数のサービスをまとめるメーリングリストのようなものです。

設定方法

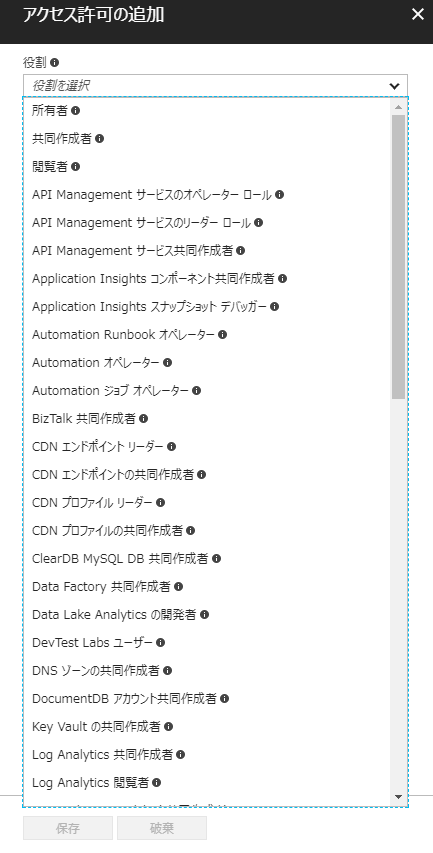

新ポータル(portal.azure.com)の各種リソースにアクセスすれば、「概要」のすぐ下に「アクセス制御(IAM)」とあるのがわかると思います。

「+追加」という箇所をクリックしてみましょう

既にある権限レベルがたくさん出てきます。

すべてを把握しておく必要はございませんが、幾つか一般的に利用しそうなものをチョイスしておきます。

| 役割 | 権限内容 |

|---|---|

| 仮想マシン管理者・閲覧者 | 仮想マシンの各種設定ないし閲覧 |

| 共同作成者 | アクセス権限以外のすべての設定 |

| 課金管理者 | 課金情報を閲覧したり支払い情報などを編集できる |

| セキュリティ管理者 | アクセス権限の編集 |

後はユーザーかグループ名を入力し、出てきた候補で保存をすれば設定可能です。

※参考1: ロールベースのアクセス制御を使用して Azure サブスクリプション リソースへのアクセスを管理する

※参考2: Azure ロールベースのアクセス制御の組み込みロール