- ① まえがき

- ② 現在のトレンドの技術のうち簡単に学べて実践も簡単なツール

- ③ 現在のトレンドの技術のうちエンタープライズ向けの特集

- ④ 最新ツールの活用

- ⑤ 日本で2028年以降に浸透していきそうな技術

- ⑥ 個人開発で部分最適を重ねて[IdaaS+MS365自動化ツール+SAM]の統合基盤ツールを作った

- ⑦ 水面下のSaaSの管理技術開発とSaaS管理統一という未来予想図

- ⑧ 最後に

① まえがき

技術流行やこれから流行る技術を網羅的に紹介した記事, 本, 動画などは、日本にほとんどありません。

よくある記事は以下のようなものです。

・初心者向けのピンポイントな活用例

・マーケティング記事

・MAMAA(過去にGAFAと呼ばれたくくりの最新)の最先端トレンドについてなぞったもの

今回は技術トレンドについて横断的な情報を書きました。

大多数のITエンジニアに必要な内容にするために、淡々と情報を載せるだけでなく、以下の内容を含めています。

- 実務ベースの話

- 大多数の企業の課題を解決する汎用的な考え方

- [リモートワーク環境の導入]のように需要と役員からの導入が命令された技術

- レガシーシステムや手作業の課題解決

内蔵される基礎技術は説明に含めていません。二つ例を挙げます。

-

SaaSに内蔵され始めている、ログ監視、問い合わせ対応、ワークフロー判断などのAI判断支援によるトリガー実行などは、SaaSの一つの機能として実装されていきます。

-

iPaaSはPaaSの連携機能のことです。PaaSの機能の一つとして実装されます。MS365のPower Automateで他SaaSアプリの業務フローを組んだり、SlackでJiraと同期するなどです。

言語のトレンド記事は世の中にたくさんあるので省略しています。

GO, Python, TypeScriptなどの流行から、いつまでも最前線でアップデートし続けるJavaまでいろいろあります。どの言語から始めるかの議論はあちこちで語られており、新しい技術や実際のコードはGitやZennなどの専用コミュニティで情報交換されています。ハンズオンで学びたいなら、Udemyが一番おすすめされると思いますが、勉強会やYoutubeなども様々な情報があります。

② 現在のトレンドの技術のうち簡単に学べて実践も簡単なツール

導入方法や実践結果がWebでに見つけられるツールの特集です。

アルバイトや副業などの案件が多く、空いた時間に実務経験を積めるのが特徴です。

ツールなので操作に慣れれば仕事では即戦力扱いです。成果物の品質は、経験とセンスや企画力に依存します。

②-1 動画編集ソフト

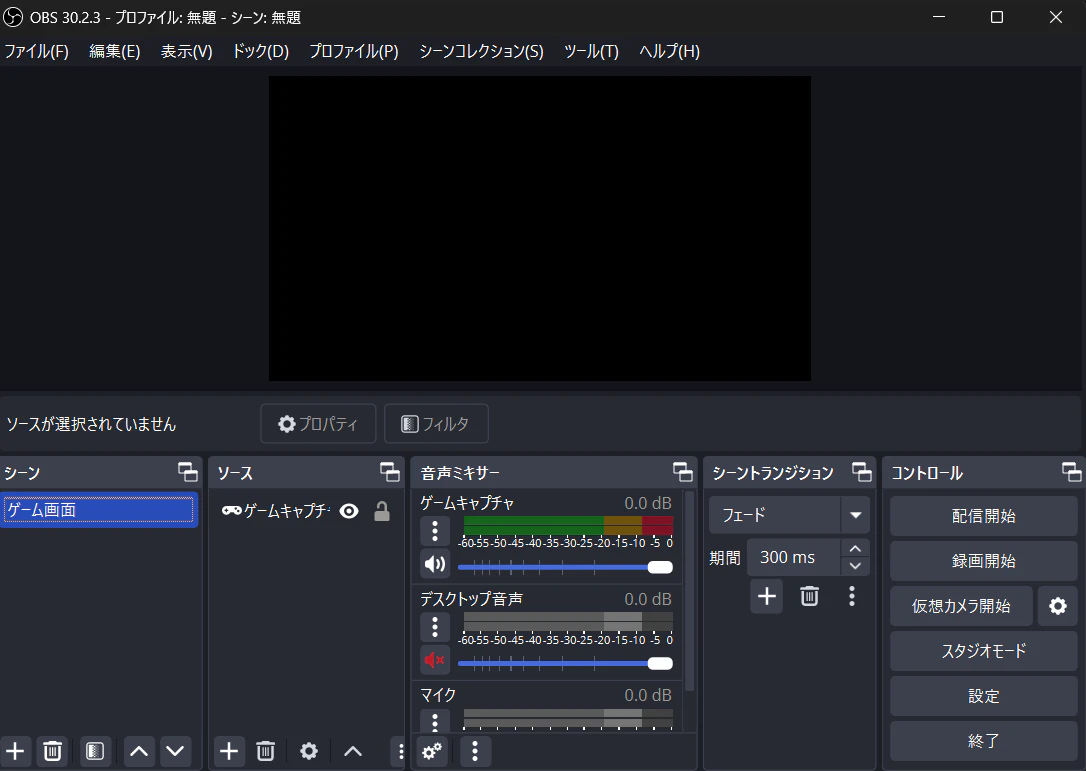

無料で使える圧倒的シェアNo.1は動画編集ソフトはOBS Studioです。ご存じのとおり動画をキャプチャ(録画)して編集できます。

インストール作業は簡単で、ノートパソコンで十分に機能します。

録画対象の画面を設定できたり、PC, マイク, 別ウィンドウの音を別々に録音できるなど、基本機能がひととおりそろっているツールです。

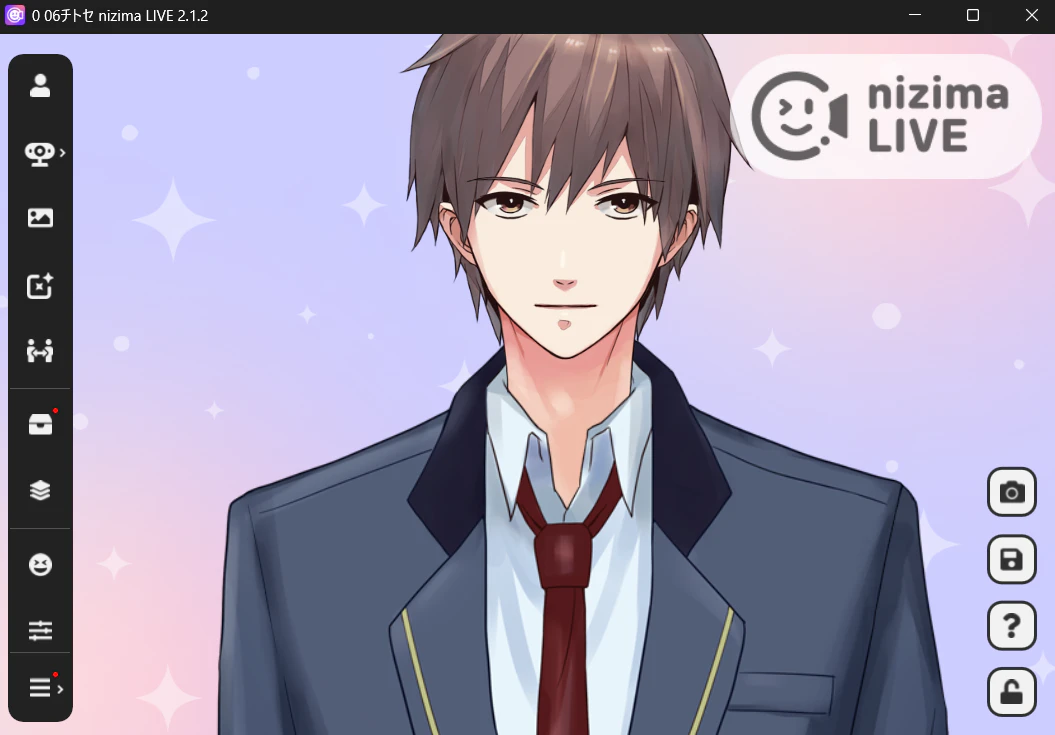

②-2 VTuberソフト

VTuberのアバターはデザイナーから買うことがスタンダードでした。

オリジナルアバターのオーダーメイドには、デザイナーから10万円や20万円で買うのが普通で、人気デザイナーだともっと高い場合もあります。

最近はスキンのパーツを変更して安価にオリジナルアバターを作れるものも主流です。

ライブ配信までの設定は難しくありません。

導入方法紹介(日本語): https://www.youtube.com/watch?v=mCW6-00bNs0

Vtuber配信ソフトは、黎明の時流に乗ってnizima LIVEやVtube Studioなどの日本製ツールで日本人がよく使う状況です。

日本が内需向けに日本製ツールを盛んに作る強市場は昔からよくあります。この場合各社がツールに独自機能を日本人向けにたくさん追加して、シェアを分け合う傾向があります。時代が進んで世界中でVtuberソフトを使うことが一般的になるとき、日本メーカーは衰退して、海外メーカーが世界共通のUI, UXを実装して、世界圧倒的シェアNo.1ツールができるはずです。

本来ここに書くべきではありませんが、デフォルトで使用するカメラの設定が動画編集ソフトやVTuberソフトになります。大事なWeb会議でカメラが使えるようにしてください。

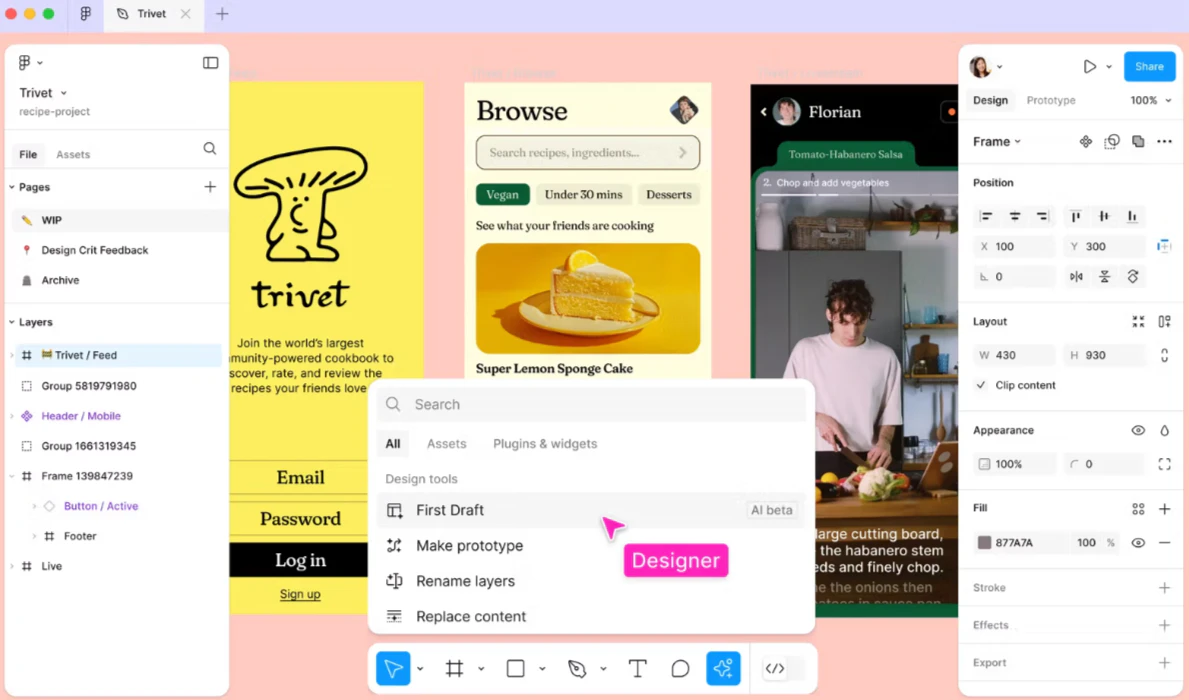

②-3 万能デザインツール

最近は業界を問わず、学習コストの低いFigmaとCanvaが一番手近な存在になってきました。

FigmaはPhotoshopと同じように要素のレイヤーを重ねて使います。モダンなUIです。

CanvaはGUIがPowerPointのように民主的になり、デザイナーでなくても直感的に使えるようになりました。

FigmaとCanvaは無料で基本的な機能を使えるので、浸透しています。

PhotoshopやCanvaには画像生成AI搭載されています。

Illustratorは動画まで何でも使えるプロ向けツールです。

このように新しい製品も昔からある製品も、機能追加が続いています。

デザインツールは、印刷物, UI/UXデザイン, ワイヤーフレーム作成などができるものです。Webデザイナーやフロントエンドだけでなく、Web系のPMに求められる技術にもなってきています。

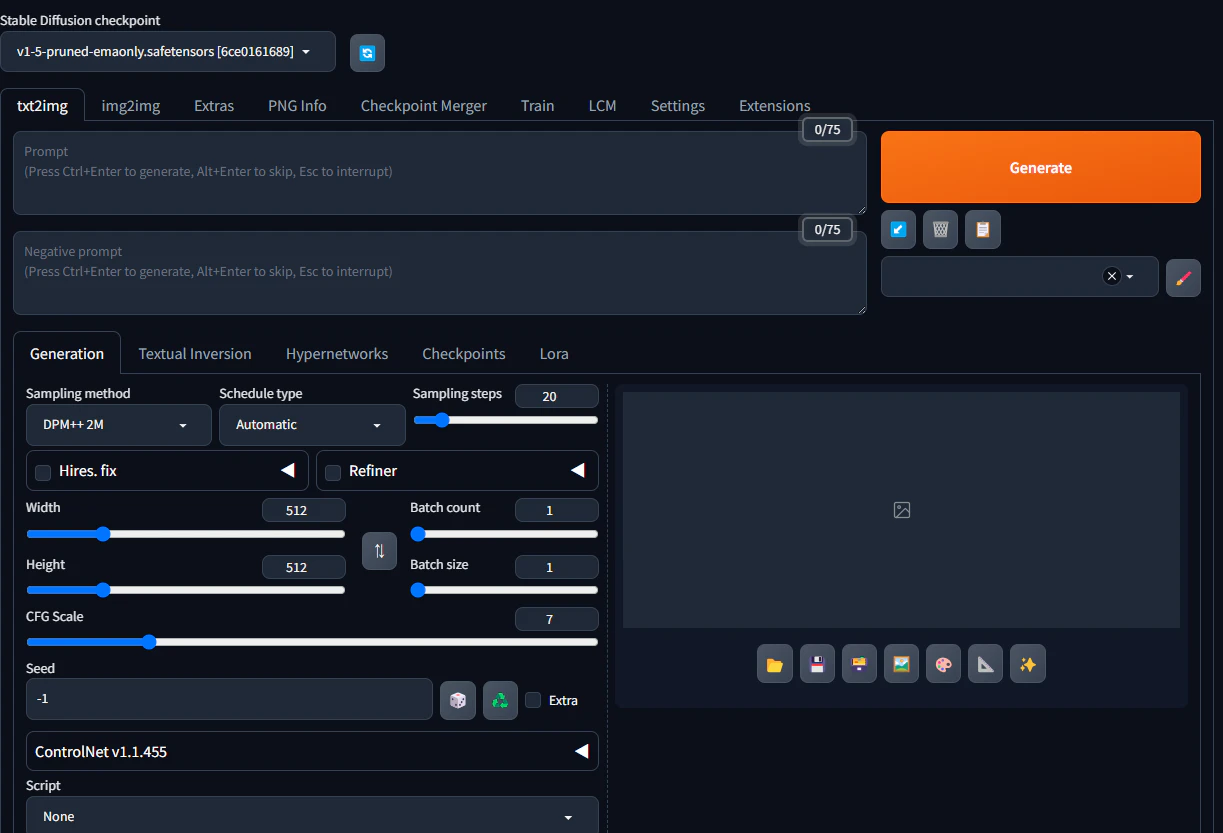

②-4 生成AI(文章生成, 画像生成, 動画生成, 音楽生成, 音声合成)

さまざまなアプリが競っています。日進月歩で成果物がランダムなので、一番優れているAIについて明確な正解はありません。

文章生成以外は、端末にインストールする場合にマシンスペックが必要です。GPUで処理するためにグラフィックボードが必要で、スペックの高さが作業スピードに直結します。インストール失敗時のトラブルシューティングにはIT知識が必要です。しかし、課金してWebUIを使うことでそれらの問題をスキップできることが多いです。

画像/動画生成ソフトのStable DiffusionのUI

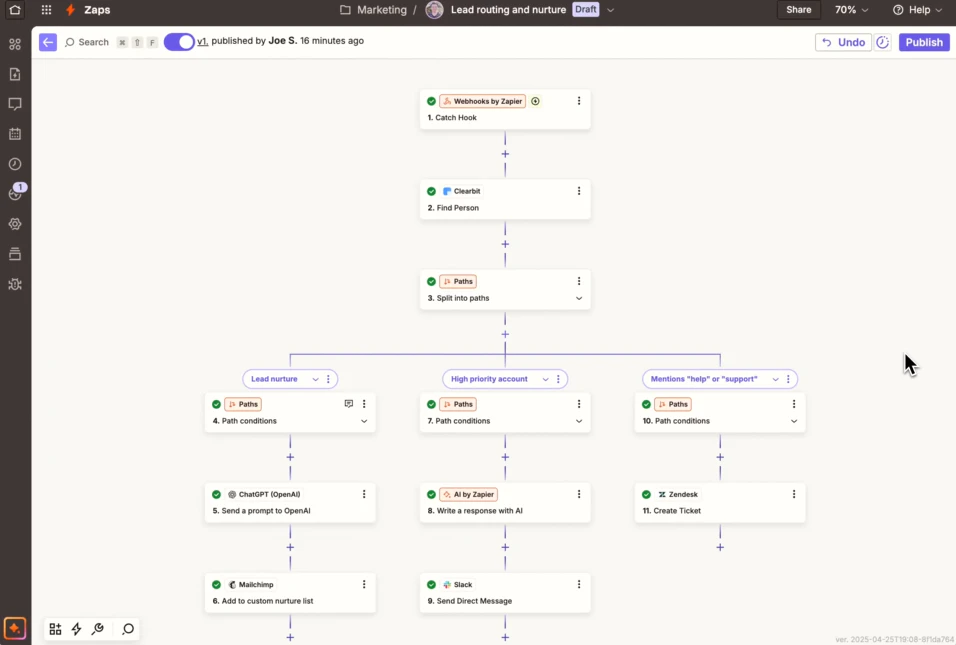

②-5 中小企業向けローコードツール

APIやAIと連携できる万能ローコードツールでは、Zapierが圧倒的なシェアを維持しています。

導入事例と方法(日本語): YouTube

これを中小企業向けと定義した理由は、セキュリティ設定が甘いためです。また、セキュリティが厳しいところではWeb上のChatGPTなどを使用することも厳しいため、大手企業では採用されないことが多いと思われます。

SaaSアプリと既存のAIやAPIが連携したらこんなことができるはずだということが実現できます。

③ 現在のトレンドの技術のうちエンタープライズ向けの特集

2019年以降の日本では、コロナ禍を理由に経営層がリモートワーク環境構築を推し進めたことで、情シスが劇的にレベルアップしました。土台のほとんどをMicrosoft製品で構築できるため、大企業でも抵抗なく導入が進みました。導入された主な技術は以下のとおりです。

③-1 ゼロトラストセキュリティ端末構築(VDI, MDM, ZTNA)

ローカルのWindows端末にデータを残さないために、VDI(仮想端末)で作業をする技術が広まりました。

仮想端末を導入するための物理的なサーバーの用意と管理は難しいので、Azure上にVDIを構築して、アカウント管理もAzure上のEntra ID(旧AAD)移行して、さらにZscalerというツールで安全な接続を確保して、VPN設定や接続元IP制限を行うようになりました。

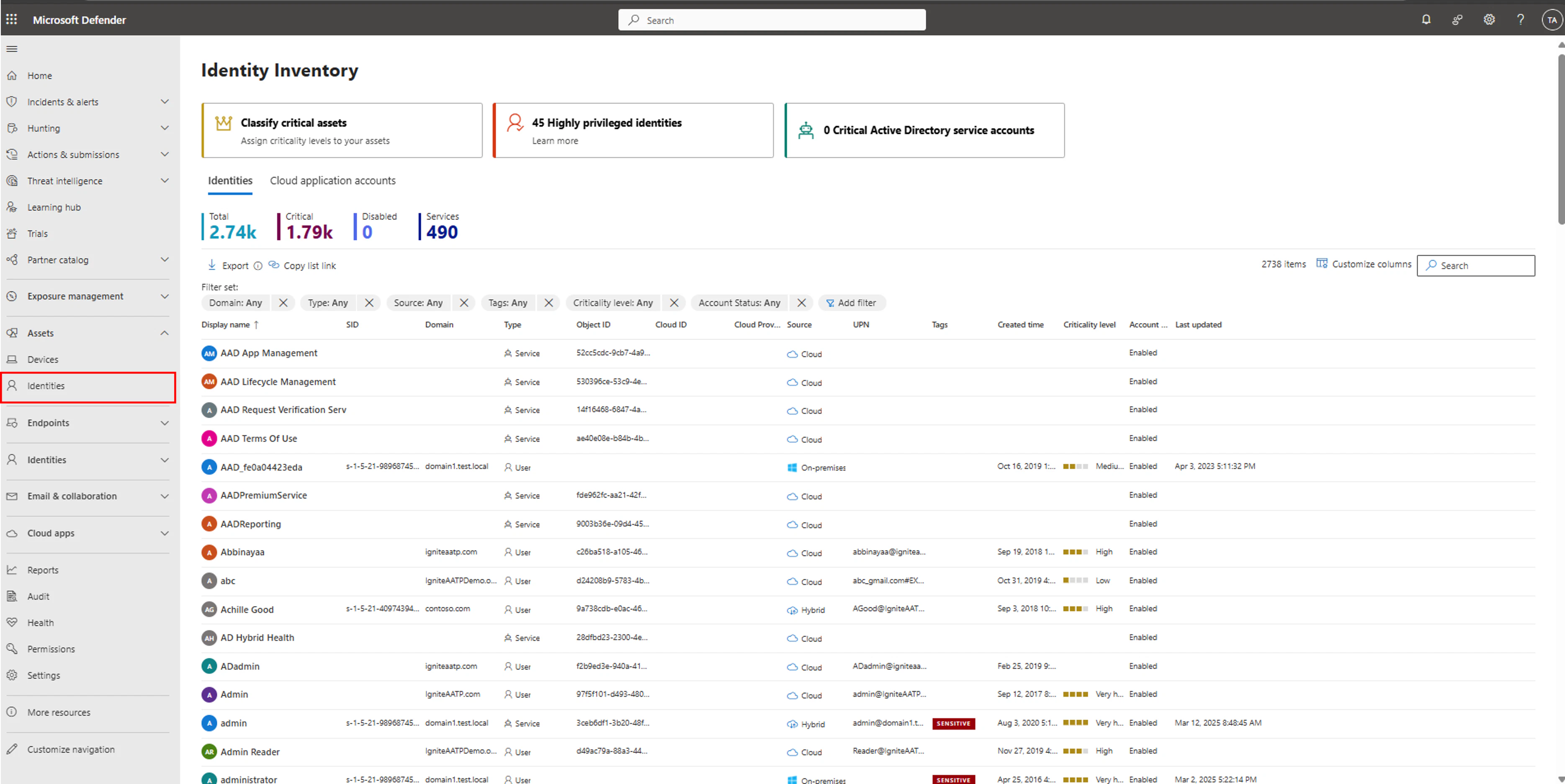

ここからさらに、モバイル端末管理をMDMで行い、SaaS導入後にSSO認証の導入が完了すると、クラウドに関するゼロトラストセキュリティの導入が視野に入ります。MSのDefender for IdentityとCisco Duo Securytyが大きなシェアを持っています。

Defender for Identityを導入することにコスト的なメリットは無く、セキュリティを求められる大企業向けです。

③-2 MFA(多要素認証)

端末へのログインや、SaaSアプリへのログインではアカウント名とパスワードのみで行うことが普通でした。これに本人確認のために、SMSやメールアドレスをログイン時に求める多要素認証が追加されるのが当たり前になりました。

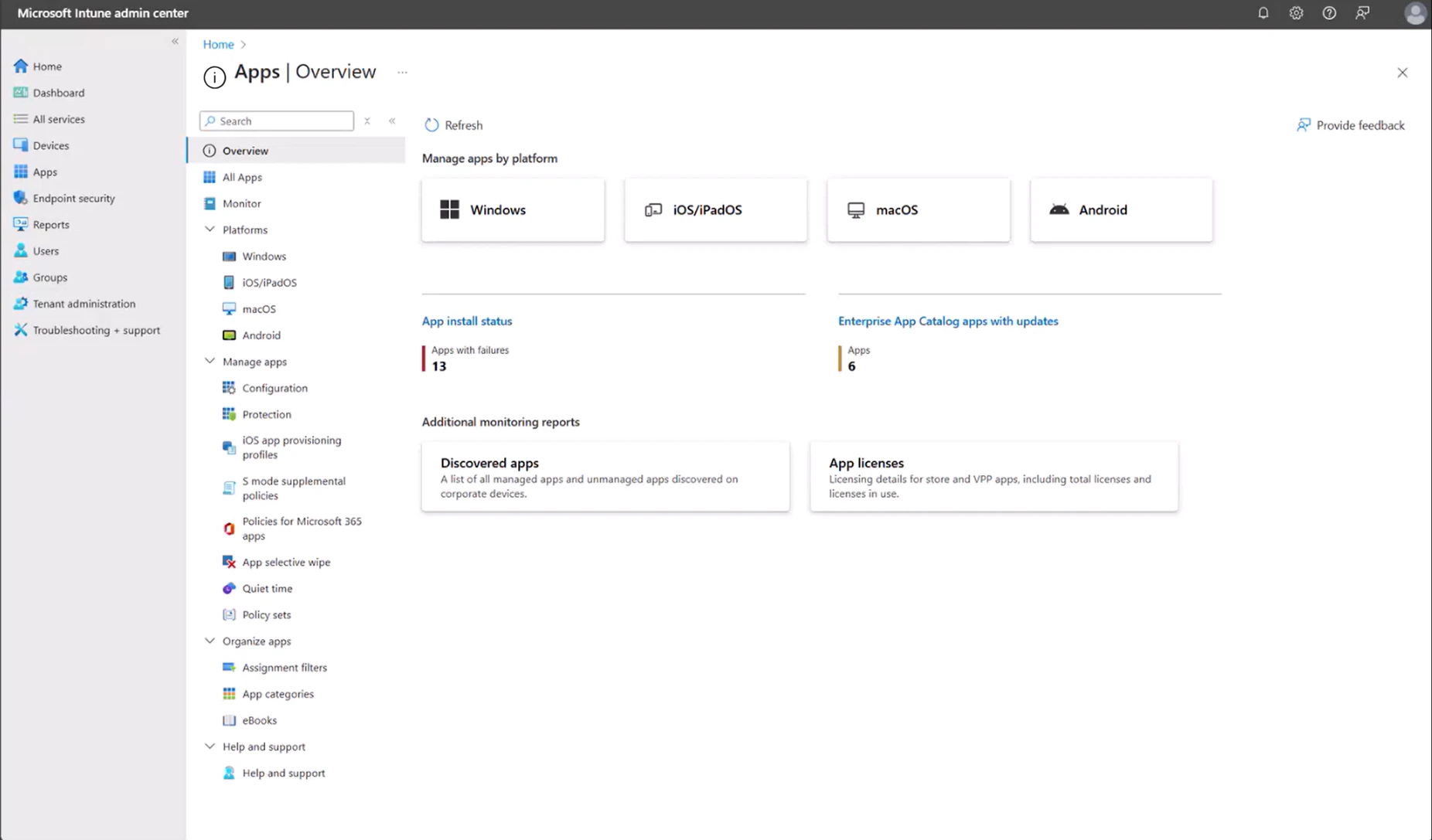

③-3 IntuneやJamfなどによるMDM(モバイル端末管理)と端末のアプリ管理

MDMとアプリ管理は別の機能ですが、Intuneで一体化されているため同じ項目にしています。どちらも共通して、遠隔でパソコンの設定や状況を操作できます。

IntuneのMDMでは、ノートパソコンやスマホのセキュリティ設定, MFAの設定, データコピーのルール設定などを、強制的に実現させることが可能で、いつでも変更できます。

今までは難しかったWindows11の更新プログラムの適用について、適用したいバージョンを任意のタイミングで更新予約させることができます。

端末を紛失した場合に、遠隔でロックする機能も付いています。

IntuneやJamfによって、情報システム部が用意したアプリのインストーラしかダウンロードできないように制限できます。端末起動時に強制的にインストールするものと、任意でインストールするものを設定できます。

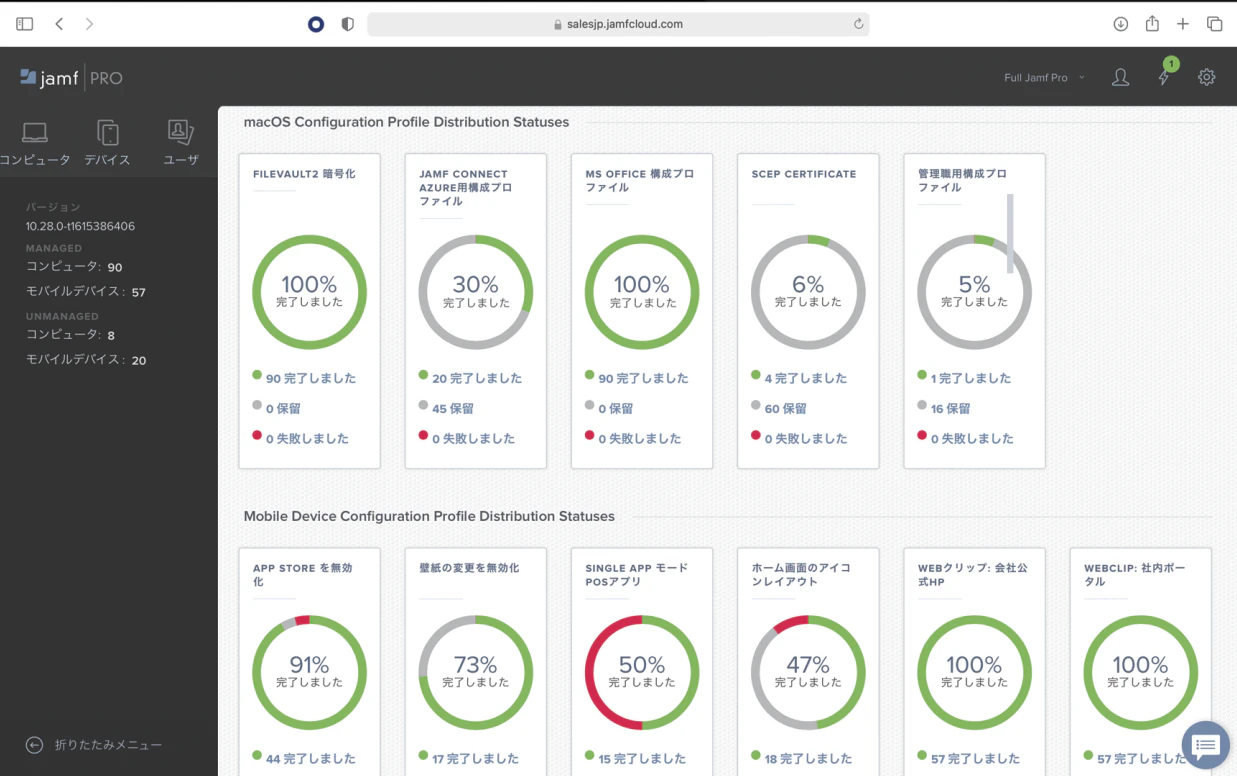

JamfはApple製品のみ対応しています。

Jamfの強みは、キッティング作業を完全自動化できる点です。Apple社から端末を出荷する段階でJamfに端末登録とキッティング内容の登録をしておくだけで、端末を起動してWifiにつながった瞬間にキッティングが始まります。

Intuneに比べて設定可能項目が多いという特徴

④-1 Figmaと連携したCSS, HTML, Reactの自動生成

Figmaと連動して、[Dev Mode + Codegen]という技術の組み合わせで、CSS, HTMLさらにはReactの自動生成もできるのがこれからのトレンドです。

Reactとは、jQueryのようなに要素をゆっくり移動させたり、画面推移を独特な表現するような実装ができるものです。Reactが選ばれた理由は、コーディングの設計思想がシンプルで、要素の変化の定義が柔軟に行えるためです。

Dev Modeの開始ページ: https://www.figma.com/ja-jp/dev-mode/

Code genの紹介ページ: https://www.figma.com/blog/figma-dev-mode-codegen-plugins/

Webデザインの歴史を紐解くと、[WordPressのテーマやひな型のテンプレート-->SCSSとBEMの設計思想-->レスポンシブデザイン解禁とBootStrapでの高速開発-->Tailwind CSSによる高速開発-->Figma-->Figmaとの連携(Design Tokenなど)]という変遷になっています。

上記は大雑把な説明で、他にも無数に技術があり、今でも通用する技術がたくさんあります。

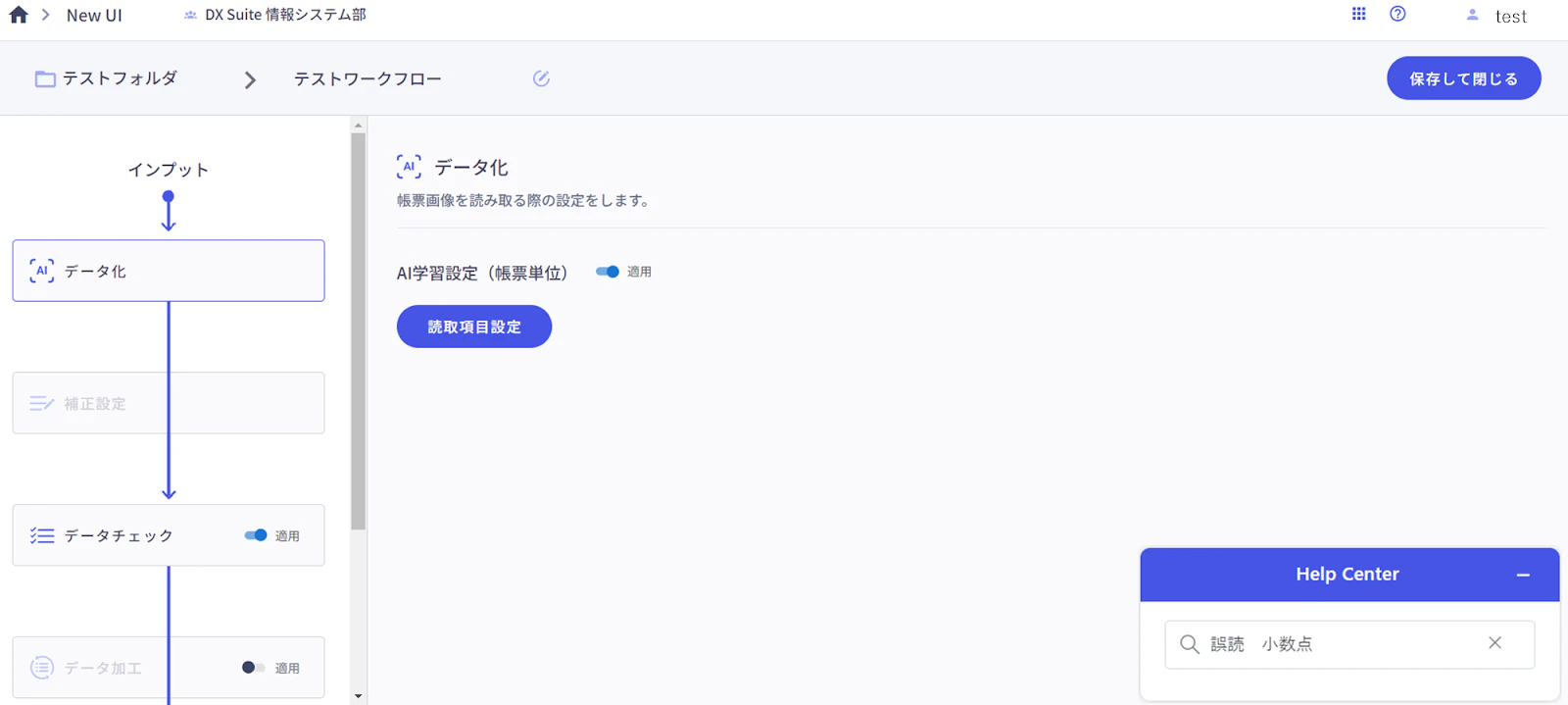

④-2 AI-OCR(文字認識)

旧型のルールベースOCRは、定義された認識方法で読み取りを行うものです。

AI-OCRは手書きの判別が可能です。さらに書式の理解が可能になるので、読み取り場所の指定が不要になります。

ABBYYというOCRソフトが有名で、大企業ではすでにルールベースOCRが導入済みの場合が多くあります。AI機能を売り文句にしていますが、補助的に生成AIを使っているハイブリッド型です。

日本では自社オリジナルの帳票を使うことが多いので、零細~中小企業にはOCR技術が普及していません。

手書き文化が根強く書類が多い医療では、AI-OCRの対応が加速しています。他に手書きが多いのは金融や政府系です。

AI-OCRはDX Suiteというソフトが、すでに日本でシェアNo.1で、今後も続く見通しです。

手書きや、様々なパターンの帳票対応が容易で、ノーコード運用も可能で、日本語でのサポートに優れているDX Suiteの知名度が上がっていくと、導入する企業が増えていく見通しです。

ルールベースとAIのどちらのOCRも、ここ最近は普及中でのため直近のトレンド技術となります。

⑤ 日本で2028年以降に浸透していきそうな技術

まだ日本にほとんど浸透していない技術の特集です。

⑤-1 ブロックチェーン対応の電子署名

日本では法改正による義務化により、大手企業でクラウドサイン、GMOサインといった電子署名が一般的になりました。

月間の契約数が少ない中小企業では導入メリットが少ないと思われているため、導入が進んでいません。実際には導入コストをペイできる可能性が高く、新入社員との契約書や発注書など、中小企業でも利用シーンが想定できる契約書の効率化が可能です。

ブロックチェーンによる暗号化の強化がされて、データの改ざんができない電子署名が今後広まってくるものと考えられています。既存の電子署名アプリがブロックチェーン対応となる可能性もあります。

アメリカのブロックチェーン対応の署名ソフトは、2003年から会社があるdocusignというアプリがあります。

WebサイトやアプリのUIが日本語にローカライズされており、NTTデータや伊藤忠テクノソリューションズなどのSIerが代理店から日本語での営業サポートが受けられます。

docusignのUI

使い方紹介: https://www.docusign.com/ja-jp/blog/how-to-electrically-sign-and-seal-with-docusign

⑤-2 IdaaS(複数SaaSの統合アカウント管理アプリ)

シェアNo.1はOktaです。KintoneやSlackなどのSaaSアカウント管理とSSO(シングルサインオン)をWebUIで管理できます。

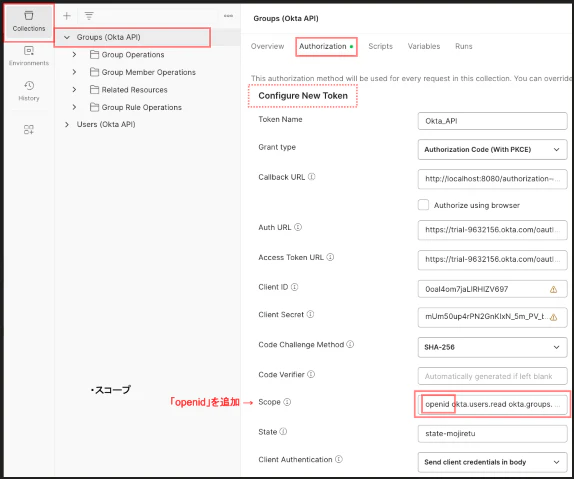

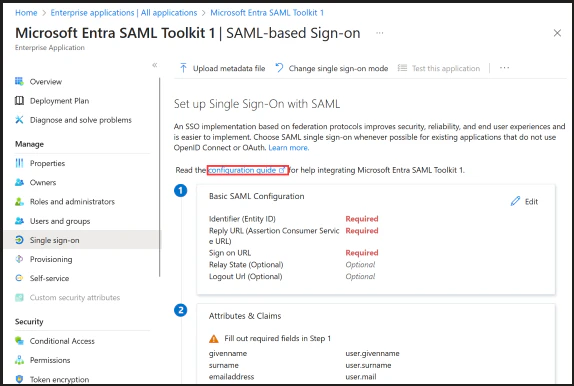

前提知識として、SCIMというのは、ユーザー情報をセキュアに管理して、SaaSなど外部のSAMLなどのAPIを持つSaaSなどと連携できるIdPという機能を持ちます。Azure, GoogleWorkspace, SalesForceなどプラットフォームが持っている機能で、これらでユーザー情報を変更すると、連携しているSaaSに動的に連携するというわけです。SSO認証のベースとなっています。

実際にSSO認証するのはSAMLなどの認証で、SSO認証すると設定済みのすべてのサービスやシステムを使うことができるというわけです。

OktaはSCIMを内蔵しており、UI画面のみでSSO認証設定が完了します。これは本来数日がかりの作業でした。また、SCIMやSAMLの連携に失敗するという問題を、SaaSアプリの認証方法パターンを研究し尽くして設定済みテンプレートを提供することで回避しています。

Oktaはプラットフォームではない中立的な立場なので、現在のGoogleWorkspace環境を廃止して、MS365環境へ移行する場合に、SSO認証の設定しなおしが発生するようなベンダーロックを避けられます。

IdaaS市場の世界シェアは以下のようになっています。

1位: Okta(800円~/1アカウント) ※日本国内2位

2位: Entra ID Premium Plan(750円~/1アカウント) ※日本国内7位

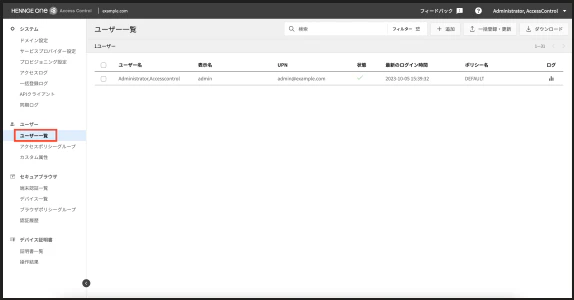

圏外: HENNGE One(300円~/1アカウント) ※日本国内シェア1位の日本製

日本の大手企業では2019年からコロナ禍のリモートワークによりSaaSの導入が活発化しました。日本のIdaaS導入はこれからです。

その他IT先進国は2009年からSaaSの導入が始まり、IdaaS導入は現在注目されています。

導入コストをペイできる可能性が高いのは、複数のSaaSアプリを使っているモダン環境や、運用レポートや監査用レポートなどの多機能さが工数減少になる大企業です。

日本でHENNGE ONEのシェアが1位なのは、格安プランがあるためです。アメリカは物価が高いということもあり、料金プランが高めです。

HENNGE ONEが海外で無名なのは、製品が日本語向けのためです。

日本企業が海外のIdaaS市場で勝負できない理由は、テナントにログインするAdmin IDを扱うので、ブランドの信用が必要という理由もあると思います。日本はIdaaS黎明期で、HENNGE ONEが2021年リリースです。前提として日本資本の大手IT企業でイケてるアプリを開発する会社が少ないので、日本が食い込めずにアメリカが市場を独占する可能性が高いと思います。

Oktaが海外シェアでNo.1の理由は、[信頼性, UI, SSO対応アプリ数, エンタープライズ向けカスタム機能]でぶっちぎり1位のためです。

MS Entra IDは追加機能として利用できるのでシェアが大きいです。MSの戦略はプラットフォームと最低限の機能を提供するスタンスです。できるだけユーザーにPowerShellのGraph APIモジュールでユーザーに独自開発させる方針を取っています。業務の実態を考慮した使いやすさについては進化を期待できません。

注意点として、目先の安さや使いやすさだけではなく、企業規模も考慮してください。

IdaaSアプリは全て、IdP(認証プロバイダー)を内蔵しています。廃業やサーバーダウンでSSO認証ができなくなります。

国内シェア1位のHENNGE ONEが倒産した場合、利用者が設定済みのSSO認証が永久に機能しなくなり、再設定が必要になります。HENNGE ONEのIdP情報を、OktaやEntra IDなど他のIdPに移行する場合に、プログラム移行レベルの手間が発生するので、移行という仕組み自体をおそらく考えていないためです。

IdaaS開発時に、外部のIdP(認証プロバイダー)と連携する設計にすることは可能ですが、IdPを持っているのはIdaaSなので、ライバル製品の機能を使うことになってしまうので、普通は避けるでしょう。

⑤-3 コーヒーブレイク_IdaaS市場でNo.1を取り続けるOktaの正体は理想主義者の美学

OktaやEntra IDなど、現在シェアを占めているIdaaSは2009年~2011年頃にリリースされています。

Oktaを開発したのはSalesForceの元幹部で、SaaSアプリ全てにアカウントが存在するので管理するツールが必要ということに2009年に気づいて開発がスタートしました。

機能を作りこみ、販売支援ツールでシェア1位を取り続けるSalesForceの文化が継承されています。

Oktaは7000のアプリにSSO認証対応しています。SaaSアカウント管理に必要な基本を全て押さえ、セキュリティはクラウドの最先端です。

それに対して日本製のIdaaSアプリは2021年~2024年にリリースされています。2019年のコロナでSaaSの利用が拡大して、SaaSのアカウント管理の必要性に気づいて開発がスタートしているということです。

アメリカ以外にも、北欧やヨーロッパ, シンガポールなどのIT先進国はSaaS導入などの技術革新がアメリカと同じ時期なので、日本は1週回って遅い印象があります。日本の情シスのほとんどがIdaaSを知るのは、2028年ぐらいなのではないかと思いました。

ほとんど真似できないOktaの技術が2つあります。

1つ目は、自社のフルスクラッチアプリに関して、指紋認証などのすべてのMFA(多要素認証)をOktaのUIで登録できることです。Auth0を買収して実現しました。

2つ目は、7000ものSaaSアプリの全ての認証方法の仕様を入手して分析したことです。7000のSaaSにはOAuth, SAML, OpenID Connectなど複数の認証方法について独自仕様があるので情報をまとめるまでに莫大な工数がかかっているはずです。

⑤-4 ITAM(ハードウェア資産管理ツール)

LANSCOPEのシェアが日本では高く、ウイルス対策やクライアント端末の不正利用監視などの機能があります。

ハードウェア資産管理機能を備えていると謡っており、安価に非IT部門でも理解できるUIで以下のような情報を取得できます。

・PC名、IPアドレス、OS、CPU、メモリ、ストレージ

・インストールされているアプリ一覧

・利用者アカウント、部署名

しかし、LANSCOPEの資産管理機能はおまけレベルであり、本格的に監査に必要な導入年月, 償却日, 入れ替え予定日, リース情報など、機械的に取得できないデータは管理できません。つまり、ITAM基準の機能は備わっていません。

ちなみに、LANSCOPEは日本市場だけの製品です。

ITAM製品はウイルス対策機能や、監視機能が備わっているわけではありません。LANSCOPEの上位互換ではありません。

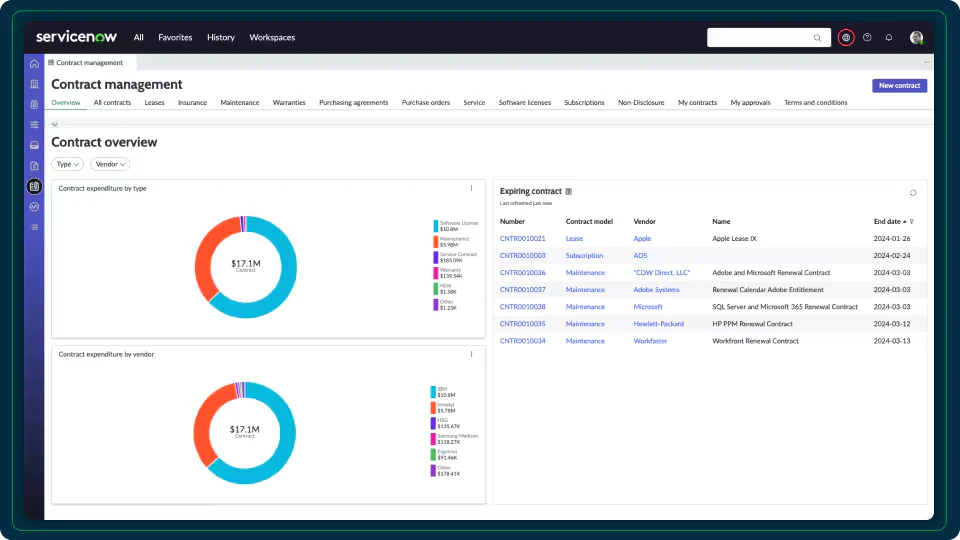

ITAMの世界シェアトップは、ServiceNowです。2位はLansweeperです。

ServiceNow ITAM: ハード/ソフト/クラウド資産まで統合管理。ITSMと統合可能。

Lansweeper: IT資産の自動スキャンが強み(中小企業にも人気)

ハードウェア資産の台帳管理(PC、サーバ、ネットワーク機器など)

ITAMの主な機能は以下のとおりです。

・資産のライフサイクル管理(調達・配備・移動・廃棄)

・資産の棚卸しと状態追跡(貸出状況、設置場所、使用状況など)

・資産とユーザー/部門の紐付け

・保守・保証期限のトラッキング

・コストセンター別の資産配分・減価償却管理

・セキュリティポリシー準拠状況の把握

・リース/レンタル品の管理

・資産取得・処分の承認ワークフロー管理

・データ漏洩防止(不要なデバイスや外部記憶媒体のトラッキング)

日本で導入が広まるのは2030年より後だと思っています。学習コストは高いですが、効率化が実現できるわけではないからです。さらに導入コストは数百万円から数千万円と安くなく、学習コストもかかるためです。

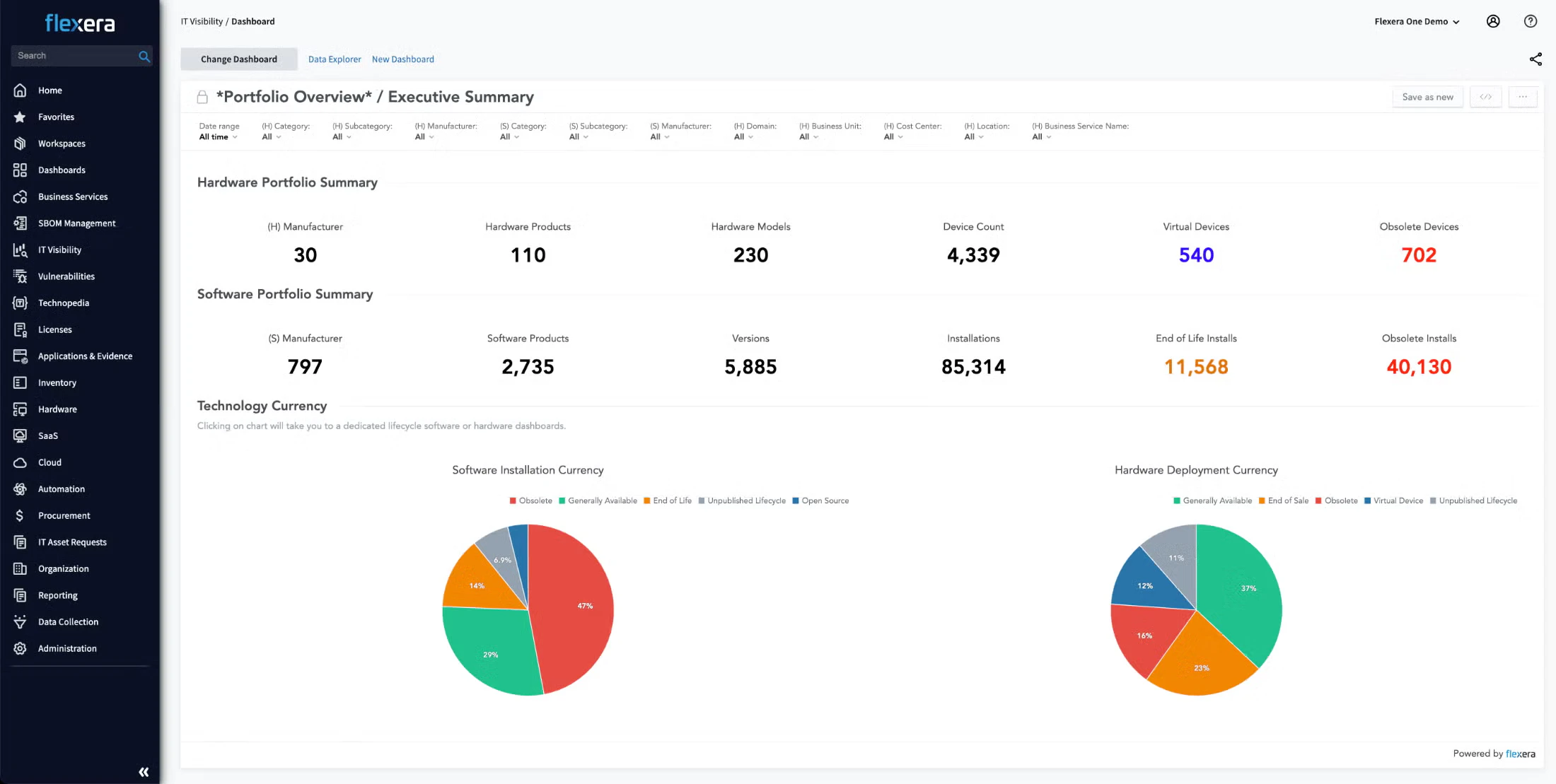

⑤-5 SAM(ソフトウェア資産管理ツール)

ソフトウェアの契約からインストール状況や細かい設定確認までできるのがSAMです。

IdaaSではアカウントの作成状況を一元管理できますが、どういう契約で端末でどのように使われているのかを管理できないのでSAMが存在します。

SAMの世界シェア1位はずっとFlexeraです。

・ソフトウェアのライセンス保有状況の管理(契約数、購入履歴など)

・実際のインストール・利用状況との突き合わせ(コンプライアンス監査)

・過剰ライセンス/未使用ライセンスの検出(コスト最適化)

・ライセンス種別ごとの契約形態管理(Per User, Per Device, Subscription等)

・更新期限・自動更新のトラッキング

・SaaS利用状況の可視化(SSPM機能と連携する場合も)

・シャドーIT検出(許可されていないアプリの使用状況把握)

・ベンダー別ライセンス条件の遵守チェック(Microsoft, Adobeなど)

・ソフトウェア使用に関するポリシー管理・通知

・ライセンス調整・再割当ての実行管理

SAMの導入は、5年以上先になると思われます。ITAMと同様に、導入コストや学習コストが高く、効率化にそこまで貢献しないからです。

ServiceNowやFlexeraが「ITAM+SAM+SaaS監視+セキュリティ設定」まで包括する方向に拡張を試みているため、こういったセキュリティや監査のための技術のコストパフォーマンスはだんだん良くなっていくはずです。

IntuneのSAM対応などの大幅機能アップが起これば、日本で導入率が激増するはずですが、今のところそのような情報はありません。

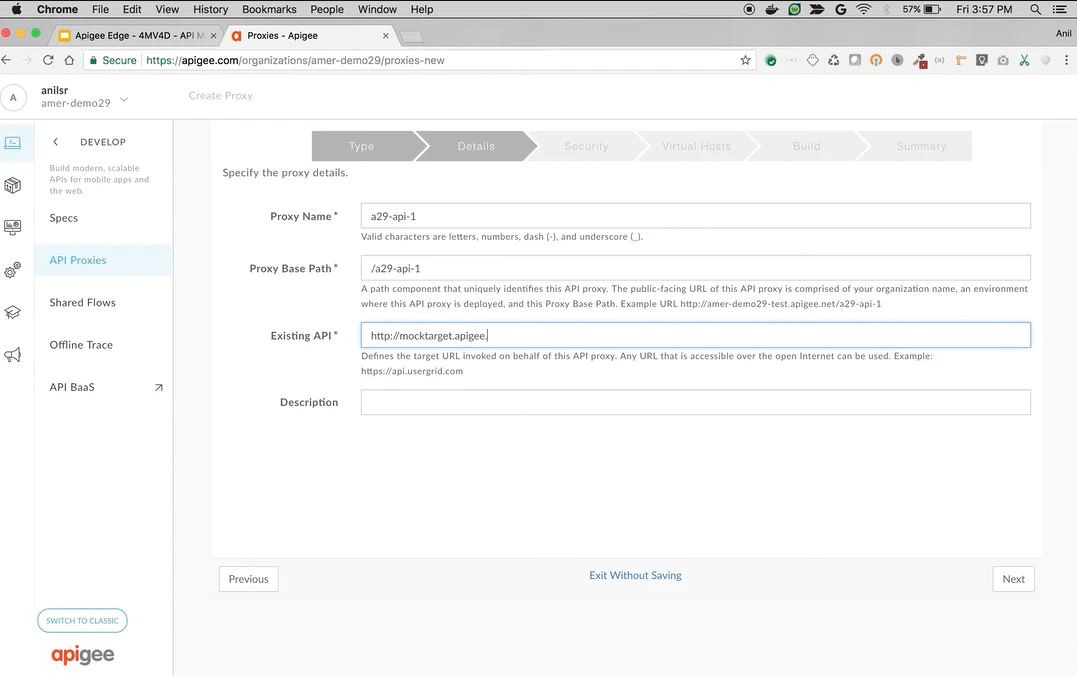

⑤-6 API管理プラットフォーム

APIゲートウェイ, セキュリティ, 監視, 分析, バージョン管理までできるサービスです。世界シェア1位はApigeeです。

AWSでもAPI管理はできますが、Apigeeを使うことで多少追加コストはかかりますが工数は削減されて、多機能です。

AWSのみで開発したときと、AWSとApigeeを組み合わせて開発した場合の例で説明します。

AWSで[API Gatewayでエンドポイント作成-->Cognitoで認証ユーザー以外のブロック設定-->IAMで認証ユーザーの場合Lambdaをキック-->Lambdaが処理して返す処理の実装-->PostmanでAPI動作テスト]までします。

Apigeeのは画面推移が少なくほぼ1画面のUIで設定可能です。[APIプロキシ作成-->認証やIP制限などをドラッグ&ドロップで設定-->バックエンドURLの設定-->APIテストタブでトークン付きテスト実行]

初心者向けに技術を補足すると、API本体がRest APIやLambdaです。処理して結果を返します。Rest APIはだいたい外部に公開されているAPIで、LambdaはAWSで開発した自社アプリの場合が多いです。バックエンドURLはそこへの接続先のことです。

さらに、AWSなしでのトラフィック監視, ClaudWatchなしでの監視可視化を実現できます。

APIのバージョン管理もできます。AWSではない概念です。

複数デプロイ環境切り替えをGUIで操作できるので、laC操作を覚える必要はありません。

このように多機能で工数が削減できるツールは、比較的早く導入が進みます。2027年頃には日本で全国的に導入が進んでいる可能性があります。

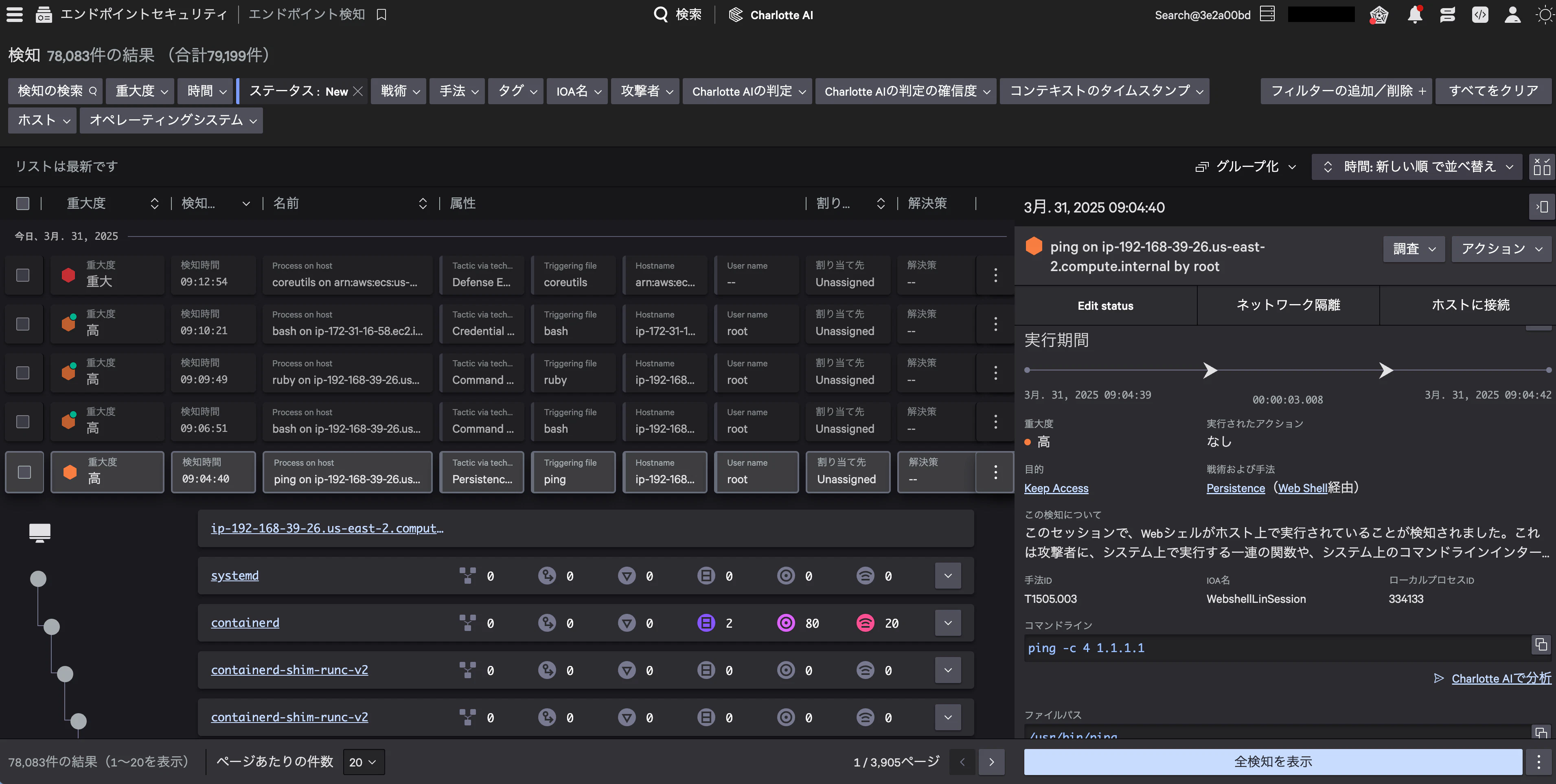

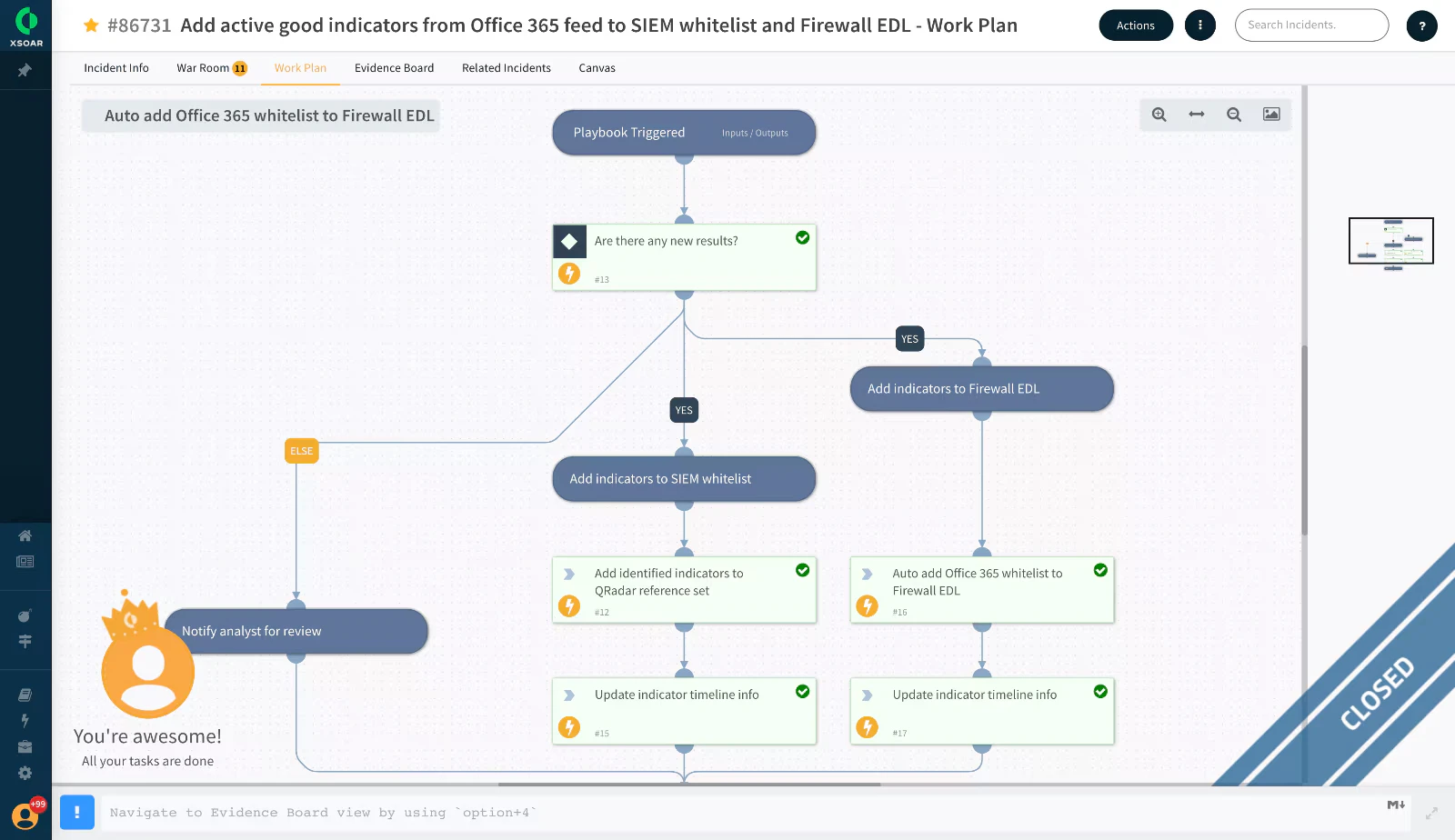

⑤-7 SIEM, SOAR

SIEMは、アプリやデータベースのログを受け取って分析して、検出した脅威レベルを判定してから通知する機能です。

AWSのようなクラウド環境では、CloudWatchやVPC Flow Logs, Lambdaなど、各種ログに対応しています。

SIEMはクラウド型とオンプレミス型の両方があり、IBM Qradarというアプリが有名で、どちらも対応しています。

SIEMの脅威検出ロジックは、パッチ方式でアップデートされます。

メーカー側でパッチを作る際にAIを使われるようになり、異常検出の精度が向上してきています。

SOARは、検知したインシデントに対してアクションを決定します。

攻撃者のIPアドレスを自動で遮断したり、怪しいファイルを隔離したり、外部サービスへの通知などを実行します。

SOARとSIEMは、ウイルス対策ソフトの動きに似ています。

SOARとSIEMが別々のソフトウェアとして存在する理由は、別々に運用される場合があるためです。

検知後の自動対応が不要な場合はSIEMだけを導入し、アラート生成をWAFのIDS/IPSやFirewallなどで行う場合は、SOARだけを導入するパターンがあります。

日本と世界でシェアが大きいSOAR製品は、Palo Alto Networks Cortex XSOARとSplunk SOARです。どちらもクラウドとオンプレを提供しています。

2021年くらいから大企業や官公庁などで導入され始めています。

Palo Alto Networks Cortex XSOARのUI

今後は以下のように進化するシナリオが進行しています。

-

PaaSやSaaSとSIEM, SOARの統合

-->Microsoft Sentinelのように、PaaSの機能の一部としてアラートの自動検知とインシデント対応の一元化が拡大していく流れがあります。また、AWSやAzureなどのプラットフォームは、SIEMやSOARとの連携機能を提供し、セキュリティの可視化と自動化を支援しています。 -

SIEMとSOARの統合

統合されたものをXDR(Extended Detection and Response)と呼びます。

注目はCrowdStrike Falcon XDRで、クラウドとオンプレの両方に対応しています。シェアもそこそこ伸びてきています。Microsoft SentinelやSplunk Security Cloudなどのクラウドも、これまでの実績と信用でこれから市場規模が拡大していくと思われます。

XDR製品は2022年以降にリリースされたばかりで、他のIT先進国の導入が進んでから日本の導入も進むはずです。

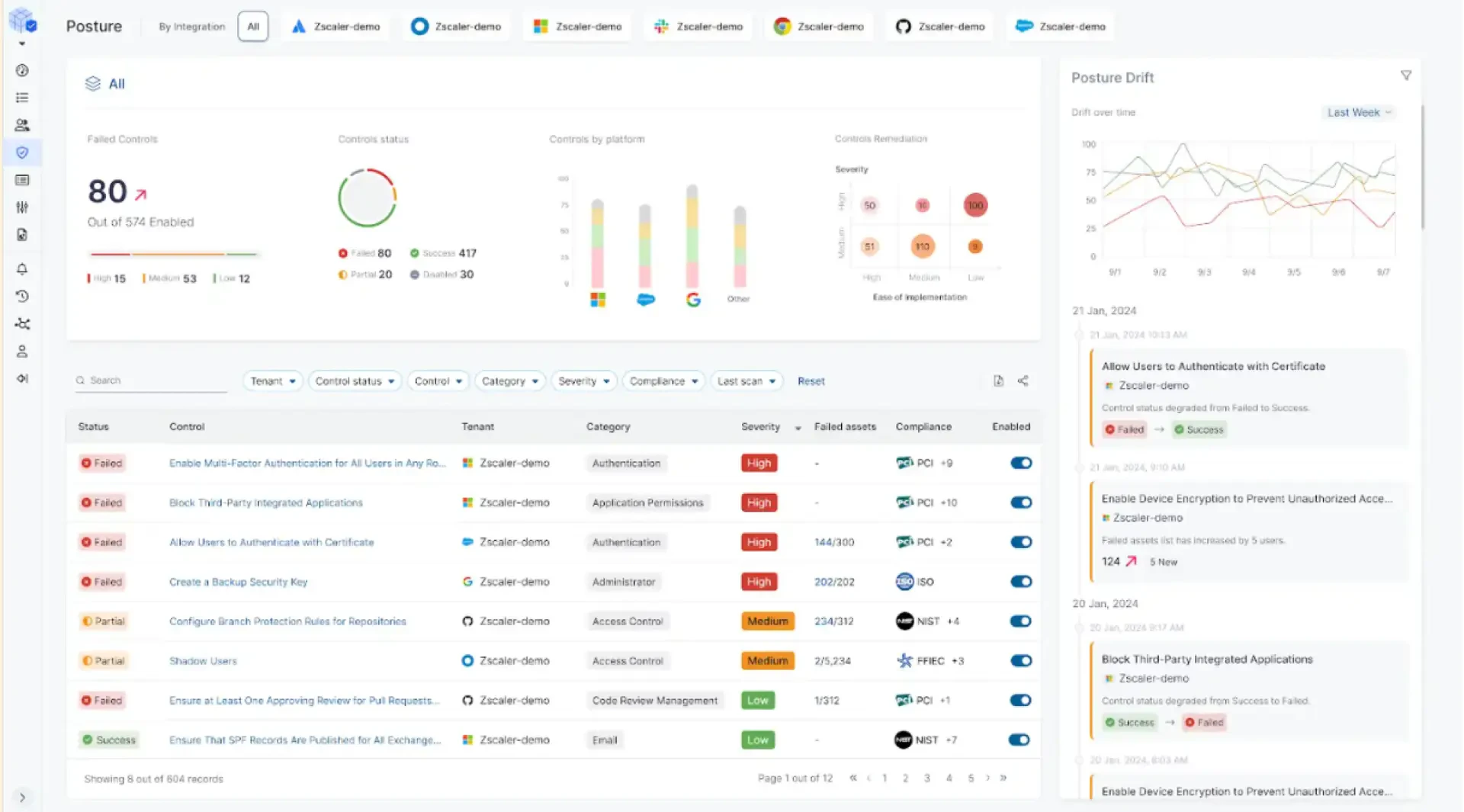

⑤-8 SSPM

SaaSで、GoogleDriveのフォルダ内が誰でも閲覧可能にした操作ミスや、SalesForceのアクセス権限の設定ミスを自動検知して可視化できるツールです。

こういった問題は責任があいまいになりがちなので、意識してツールの導入を検討する必要があります。

たとえば、GoogleDriveのファイルの公開設定に間違いがあるとき、責任は誰にあるでしょうか。[作業者、作業者の上長、GoogleDriveの全体設定の考慮が甘い社内情報システム部、セキュリティ設定を監査するセキュリティ部門]などはっきりしないので、誰が導入すべきかという問題になります。

SSPMツールは新しい技術で、今後一番シェアが伸びそうなZscalerでさえ2024/1に機能追加されました。既存のZscaler Data Protectionスイートを契約中であれば、追加料金なしで利用可能な可能性があります。しかし、Zscalerの管理画面やダッシュボードは多機能気づきにくく、国内事例も少ないので、把握していない企業もたくさんあると思われます。

⑤-9 エッジコンピューティング

データ処理をデータ生成場所に近いところで行うことにより、レスポンス遅延やネットワーク断絶でも動作する設計思想のことです。

今までクラウドやアプリケーションサーバーの応答を待っていたシステムを、操作端末近くのスマートルーターやゲートウェイなどの機器で前倒しで処理して、必要な情報をクラウドに送るようなアーキテクチャです。

スマートルーターというのは、家庭用のルーターと異なり小型PCのような見た目のものが多く、LinuxベースのOSを内蔵しています。

または操作端末自体である車載コンピューターやドローンに処理性能を持たせる場合もあります。こういったハードウェアは、昔は処理スペックがギリギリでC#などで最低限の処理を実装していました。

この技術は、産業用ITを扱う大手の製造, 通信, 流通といった業種で求められることが多いニッチなアーキテクチャです。

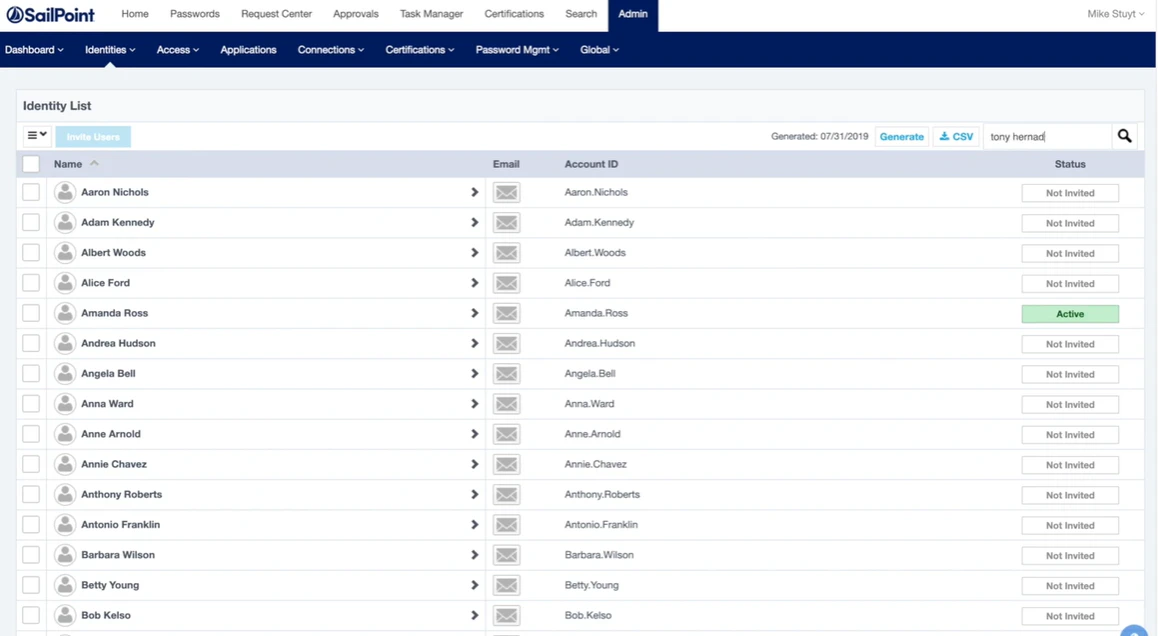

⑤-10 IGA(IDとガバナンス管理), PAM(特権アカウント管理), Secrets Mgmt(アプリやクラウド間の鍵管理)

シェアトップの製品は以下の3つです。

・SailPoint(IGA)

誰がどのシステムにアクセスできるか、どの権限を持っているかを一元的に管理できます。社員が入社・異動・退職するたびに、システムのアクセス権を自動的に付与します。アクセス権の消し忘れのような事故を防げます。

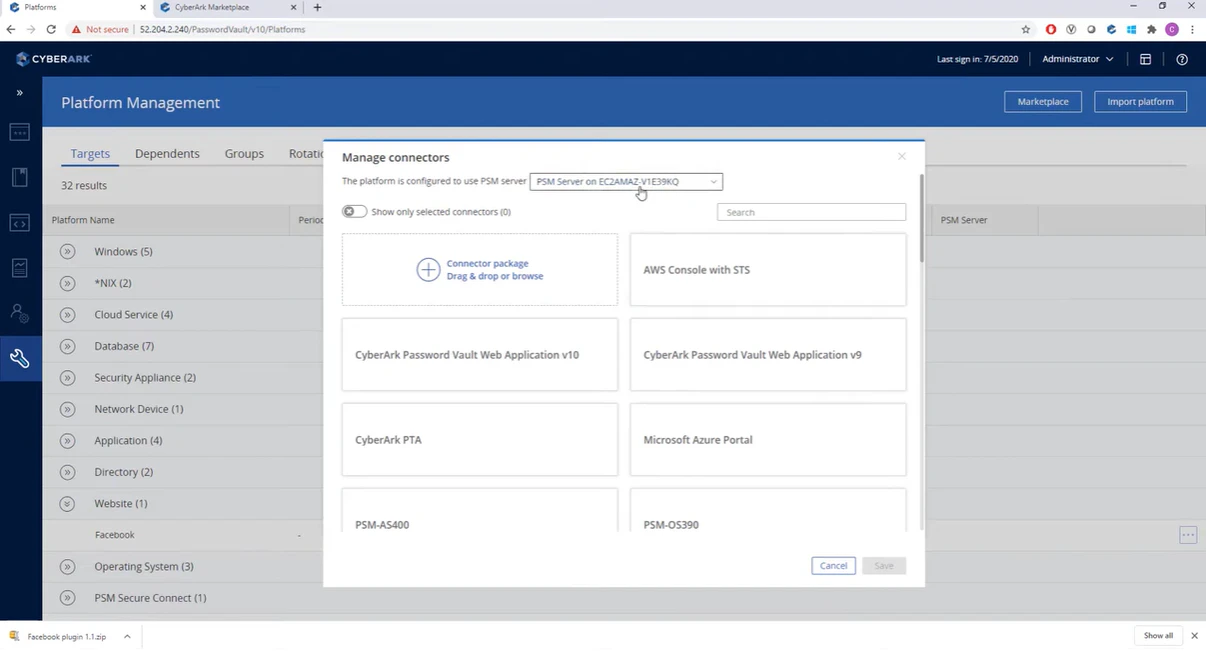

・CyberArk(PAM)は「管理者が何をしたか」を記録・制御します。

サーバーなどの特権ID(Admin権限アカウント)のアクセスや動作を検知して乗っ取りを防止するために、厳格に管理・記録するツールです。

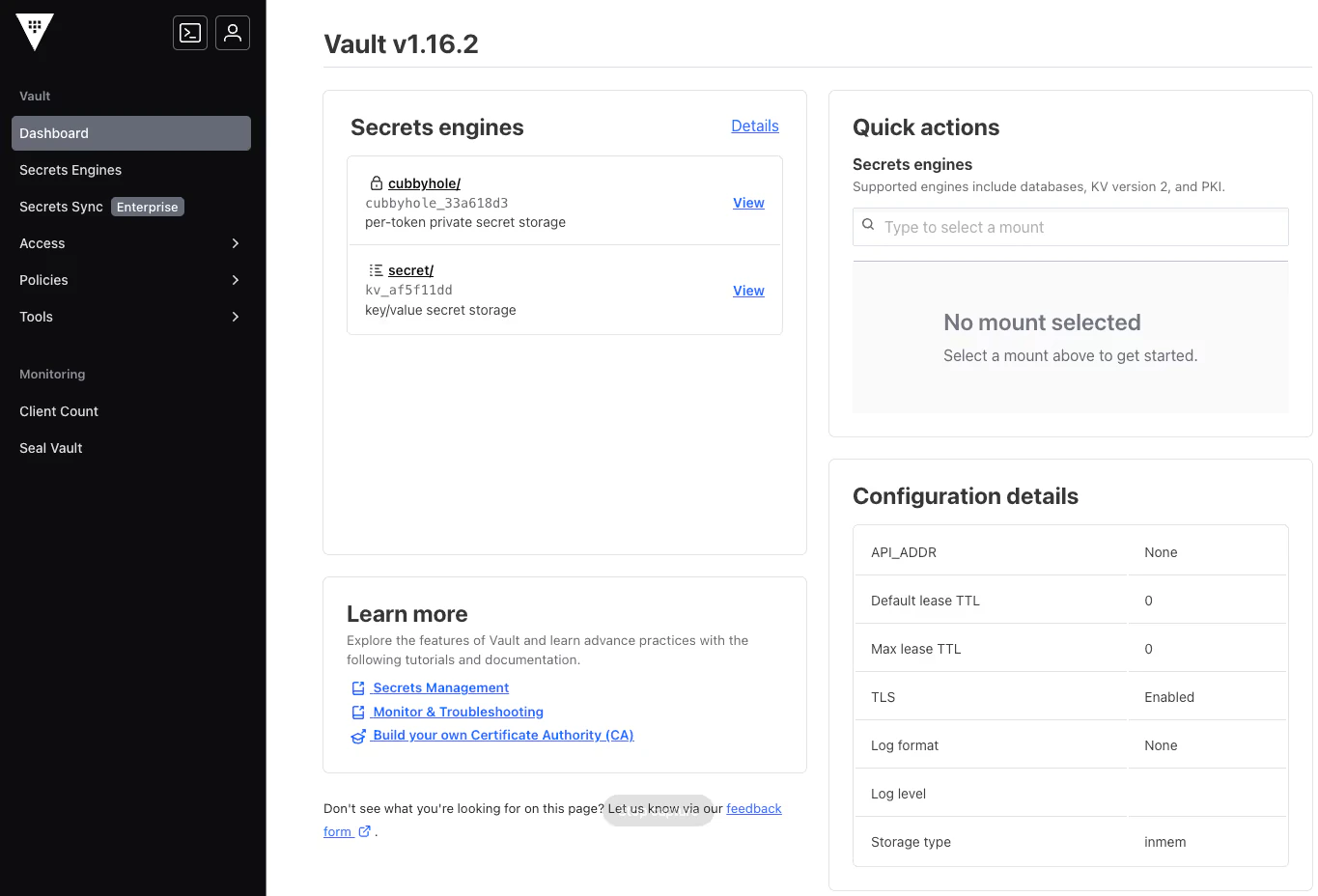

・HashiCorp(Secrets Mgmt)

システムのAPIキーやデータベースのパスワード、暗号鍵などを安全に管理するツール群です。主要機能はVault(ボルトで鍵を安全に保管して、解錠するときにアプリに渡します。

PaaSだけではセキュリティが完全ではないので、これらのツールを並行して使用することが、アメリカの大手企業では当たり前となっています。

Amazon Web Services(AWS)やMicrosoft Azureなどのクラウドサービス(PaaS)は、それ自体にも一定のセキュリティ機能を備えています。しかし、複数のサービスを横断して使ったり、外部の人とも安全に連携したりするには、クラウド単体の機能だけでは不十分です。

たとえば、AWSで業務システムを動かしていても、従業員情報はMS365で管理していることがあります。そこで、ID管理のSailPointで全体の身元情報を統合し、HashiCorpでそれぞれの環境に渡す秘密情報を守り、CyberArkで特権アカウントの操作ログを取得するといった運用がセキュアです。

導入コストは、月額数十万円?数百万円かかり、専門要員の雇用やコンサル費用がかかると数千万円規模になることもあります。PaaSのセキュリティだけだと不安を感じる場合に追加するものなので、追加コストとなります。

アメリカでスタンダードとなりつつある次世代セキュリティですが、日本では導入がほとんど始まっていません。2030年頃にセキュリティ強化が当たり前になるか、法改正があれば導入が進むかもしれません。

これら3つをセットで導入することが理想なので、SailPoint, CyberArk, HashiCorpの機能は徐々に一体化していくと思われます。

⑤-11 データカタログとデータガバナンス

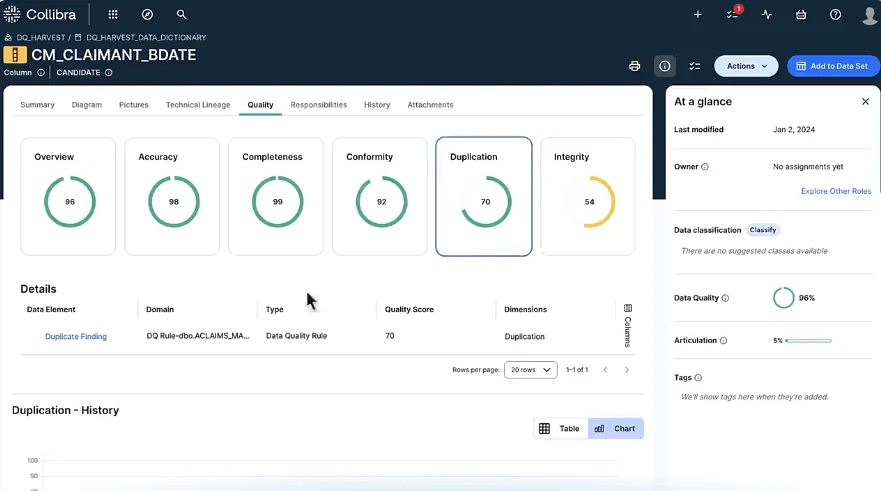

社内のデータを分析する技術で、大企業向けが監査で使うシェアNo.1製品はCollibraです。

社内のあらゆるデータについて設計書を作成し、データ自体を評価する機能を持ちます。

Collibraのデータカタログ機能の一覧

| 機能名 | 概要 |

|---|---|

| データカタログ | すべてのデータ資産(DB、ファイル、BIレポートなど)を一覧化・検索可能にする |

| ビジネス用語集(データ辞書) | 「売上」「顧客ID」などの定義・意味・単位を明文化し、全社で共有 |

| データリネージ(系統追跡) | データの生成元・加工過程・使用先を作図して表示 |

Collibraのデータガバナンス機能の一覧

| 機能名 | 概要 |

|---|---|

| スチュワードシップ(責任の明確化) | 各データ資産に「責任者・管理者・使用者」などの役割を割り当てる |

| データ品質ルールの管理と監視 | 「NULL禁止」「型一致」などのルールを定義・監視し、品質問題を検出 |

| ワークフロー管理 | 用語追加やデータ変更などの申請・承認フローを自動化 |

| ポリシー管理とコンプライアンス | GDPRなどの外部規制や社内ルールを管理し、アクセスや使用の制御と監査に活用 |

分析対象はオンプレとクラウドの両方で、有名なものはだいたいカバーしています。[DB, ファイルストレージ, BIツール, クラウドアプリのデータ, Entra IDアカウント]などです。BIツールの閲覧者情報を収集したり、SIEM製品と連携してDBへのアクセス者ログを分析するなど、とても多機能です。

Collibraはデータガバナンス機能が必要な、法規制による監査が必要な金融業界, 医療業界, 政府系などで導入されます。

こういったツールを使わずに社内のファイルやDBを監査するには、現場の知識と専門性が必要で、ダブルチェックは難しく再現性がありません。動的な分析が必要だったので、このような製品が生まれました。

監査が必要ない中小企業がCollibraを導入してもコストをペイできません。情報整理のためにデータカタログツールを導入する場合、軽量なオープンソースのDataHubを導入することがあります。500人規模の会社を想定すると、Collibraの導入費用が年間2000万円以上かかる可能性がありますが、DataHubのオープンソース版なら無料で、手軽なSaaS版でも数百万円以内に収まる可能性が高いです。

Collibraは2008年からエンタープライズ向けのデータガバナンス製品として続いており、DataHubはモダン環境でのデータ管理に対応するために、LinkedInによって2020年にオープンソース版がリリースされました。

⑥ 個人開発で部分最適を重ねて[IdaaS+MS365自動化ツール+SAM]の統合基盤ツールを作った

私が2020年までの社内情報システム部で自作したツールは以下の4パターンです。

- 業務の自動化と前後工程の一元化したツール(VBA, VB.net, bat, SQL, タスクスケジューラ, BIツール, JavaScriptなどを使用)

- Windows10/11とWindows Serverのキッティングとパラメーター一覧取得ツール

- PowerShellで開発した簡易なIdaaSツール

- PowerShellで開発したMS365の設定操作ツール

私が開発した簡易なIdaaSツールは、以下のような機能でした。

- アカウント一覧とSaaSアカウント作成日のマトリクス表をCSVでエクスポート

- CSVを修正してインポート

- CSVを参照してPowerShellでEntra ID, Kintone, Google, Backlogのアカウントを自動作成

MS365の専任担当だった時期は、自動設定スクリプトも複数作りこんでいました。以下は一例で他にもたくさんありました。

・MFA設定

・アカウントのシャドーITチェック一覧

・ライセンス付与状況一覧

・機能の利用状況一覧

・ライセンス一覧と保有数と付与状況

ちなみに、MS365設定自動化ツールNo.1は"ManageEngine ADManager Plus"です。MS365管理センターを多機能にして、UIを改善させたものです。私が作ったツールはそれより多機能でした。

私のようなCSVでのインポート/エクスポートに特化した完全自動化を実現する設計思想は他に例がないと思われる独特なものです。非IT部門がCSVにアカウント一覧と付与するライセンスを書いておけば、タスクスケジューラで定期的にアカウント操作を行い、運用と報告に必要なマトリクス表を定期出力してくれるので、完全自動化が実現するので、アカウント管理とMS365の保守は全て自動化できるわけです。

これをAPIアプリにして誰でも使えるようにして、情シスがよく使う30ぐらいのアプリのSSO連携機能を追加することは技術的に可能です。APIと認証機能の実装実績があるバックエンドエンジニアに外注することにはなりますが。ここまですれば機能的には国内の中小企業には刺さるでしょう。

しかし、個人開発では[暗号化, 外部監査, 保守人員配置, 企業規模, 実績]が最低限必要です。日本国内で広く使ってもらおうとするだけでも、保守体制が整った会社との共同開発が現実的なのです。

⑦ 水面下のSaaSの管理技術開発とSaaS管理統一という未来予想図

SaaS管理は黎明期で、SaaSの各機能ごとに管理ツールを充実させている段階です。成熟してくるとUIや機能の統合が活発になります。2045年ぐらいに完成形になるのではないかと思っています。

IdaaSとSAMは、アカウント管理とライセンス管理で近いもので、SaaSから情報を取ってくるが、情報取得の方法が異なります。統合したツールがリリースされた場合、IdaaSとSAMの市場は大きく変わります。さらに、SAMとITAMのツールは統合しつつあります。

社内情報システム部やインフラ管理者は、[ID管理、アカウントの棚卸し、ライセンス最適化、SaaS設定ミスの検知]を同時に情報取得したいので、需要はあります。

IdaaSに特化したOktaがSaaS管理が強い会社を買収したり、現場目線でSaaS管理アプリ(SaaS Ops)を作るBetterCloudが、本格的にIdaaS開発を始めてIdP構築からSSO対応で注目度が上がると、徐々に統一の流れが速くなっていきます。

SCIMとSSO認証(OAuth, SAMLなど)は設定に共通項が多いので、一つのリクエストに対して、OAuthとSAMLのどちらにも変換するようなハブが水面下で開発されています。ユーザーが知りたいのは、どういう認証情報を送信すると、どんなレスポンスが返ってくるかということで、仕様が分かれば動的に共通化するプログラムを開発するのは難しくありません。

これを実現するための情報は、対応PaaSの拡張作業で同時に得られています。

- SSPM --> SaaSごとのセキュリティ設定の差異をデータ化

- SCIM --> Microsoft, Google, OktaがSCIMで一部自動化APIを対応

- SSO認証方式 --> OktaがSaaSの認証方式の仕様を収集

上記のような話は、Google, Okta, Auth0などの内部で昔から話題になっているようで、「認証・アカウント・セキュリティ設定のハブ化」はすでに水面下で進んでいるプロジェクトがあるそうです。現在は技術的や法的に難しい部分も多いと思います。

この流れに今から関与している日本企業は無いと思うので、エンタープライズ機能開発は2050年になっても主導権は日本以外のIT先進国となっているはずです。

⑧ 最後に

私はフロントエンドやデザインは専門外なので、技術を網羅しきれていないところはあります。この分野は技術が出てくるスピードが早く、アンテナ感度の高いエンジニアがどんどん試して情報を発信していると思います。

過去に作ったMS365とPaaSの管理ツールですが、時間があるときにまた作ってみようと思っています。しかしその前に、SailPoint, CyberArk, HashiCorpは私がこれから担当する技術なので、効果的な運用フローが出来上がったらまた情報発信できればと思います。

この記事を書こうと思ったきっかけは、自分の技術を棚卸ししようと思ったときに、ピンポイントの技術記事はネット上にたくさんあるので、最新技術のまとめのほうが需要が高いと思ったからです。IT業界はモチベーションが高い若者が多い職種で、アンテナを張っているインフラ系も一定数いると信じているので、ためになるといいですね。

私が紹介した自動化ツールはどの会社でも有用な設計思想だと思います。しかし導入するには、どの会社でもIdaaSやMS365自動化もCSVで管理するのが一番だということを証明する必要があります。情シスの業務に対する成果物を一覧にして、成果物のベストプラクティスのひな型と効率的な運用方法について説明資料を用意しないと、使いこなせないと思います。

私がツールを作ったのが2019年なので、現在のMS365のE3ライセンスとE5ライセンスの機能差などについても再調査が必要ですね。

社内情報システム部の網羅的な業務説明やノウハウについては、同様に技術系記事やセミナーがほぼ無いので情報が得られません。業務全体の流れや必要書類を紹介し、内容の詳細とコツが実践形式とスクリーンショットで説明されているような情報が無いのです。それによって、個人に依存した業務品質になっているのが実態です。病欠リスクを想定して人員をが多いために、自動化されなかったり、業務が細分化されて仕事がブラックボックス化しているという課題もあります。

情シスの業務全体の解説とノウハウをまとめたらこの記事の4倍ぐらいのボリュームになりそうですね。