はじめに

まず、Power Apps のアプリや Power Automate のフロー等のリソースは、環境という場所に保存されます。また、Dataverse のデータベースについても環境に紐づいているため、Dataverse のテーブルも環境に保存されます。

Microsoft 365 のライセンスの範囲内で、既定 (Default) の環境のみを利用している場合、市民開発者が Dataverse を利用した Power Apps キャンバスアプリを作成して共有するような運用は発生しない認識です。しかし、Power Apps の有償ライセンスを購入し、個別の環境を市民開発者に提供して Dataverse を活用したアプリを作成してもらう場合、環境の概念や環境に対するアクセス権の付与などについて、市民開発者に理解してもらう必要があります。

実際に「Power Apps の有償ライセンスを購入し、個別の環境で Dataverse を利用した Power Apps キャンバスアプリを作成したが、他のユーザーと共有するにはどうすればいいのか?」といった相談を受けることがあるため、この点について情報を整理したいと思います。

Dataverse を利用するキャンバスアプリを利用するために必要なことは

まず、Dataverse を利用する Power Apps キャンバスアプリにアクセスして利用するために必要なことは主に以下の 3 つです。

- 環境へのアクセス権がある

- アプリが共有されている

- アプリが利用するテーブルへのアクセス権がある

それぞれについて説明していきます。

環境へのアクセス権がある

上述の通り、アプリやフロー等は、環境に保存されます。テナントに必ず一つ存在する既定の環境の場合、すべてのユーザーが環境へのアクセス権があるためあまり意識しませんが、個別の環境を利用する場合は、こちらについて考慮が必要になります。

Microsoft 365の「テナント」とは、一言で言えば、あなたの会社や組織が Microsoft 365 を利用するための「専用のスペース」です。ある会社が Microsoft 365 を契約すると、その会社専用のテナントが作られ、そのテナントの中で全ての作業が行われます。

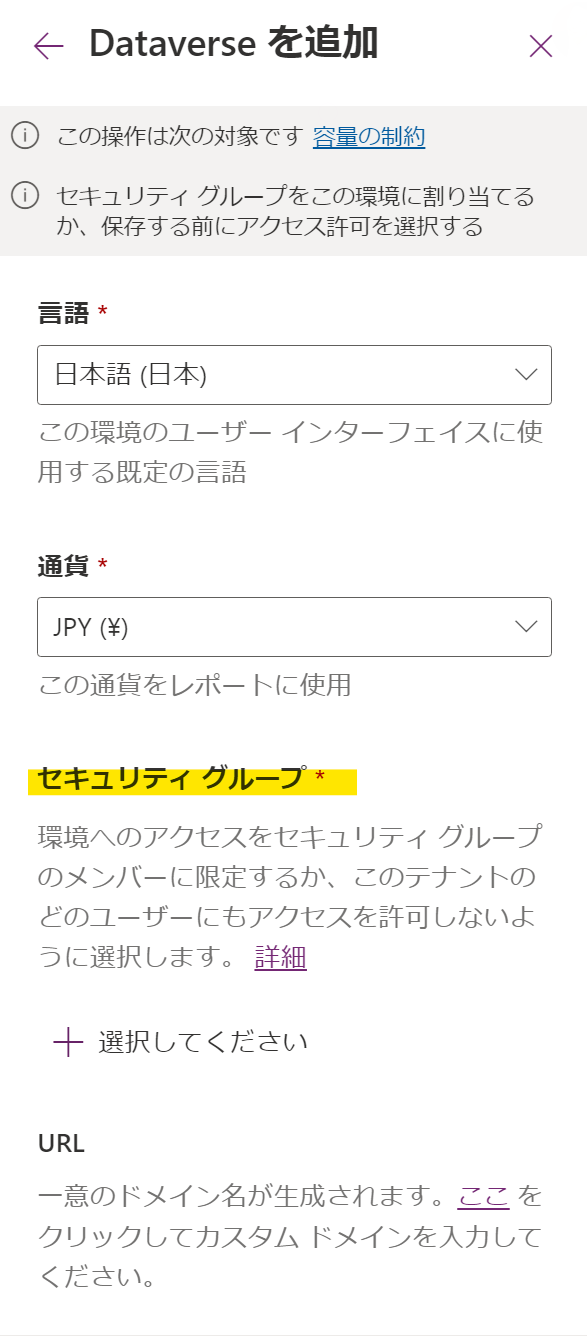

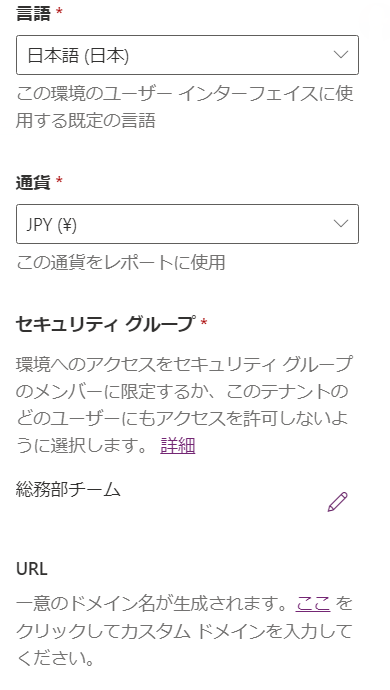

以下は、環境を作成する際に、環境へのアクセスをセキュリティグループのメンバーに限定するか制御する箇所になります。こちらの箇所でセキュリティグループを設定している場合は、セキュリティグループのメンバーではない人は環境へのアクセス権がないことになります。逆に、特にセキュリティグループを指定しなければ、テナント内の全ユーザーが環境に対してアクセス権があることになります。

こちらの設定において注意することとしては、こちらでセキュリティグループを指定しなかったとしても、テナント内の全ユーザーがその環境でアプリを作成したり、アプリを実行できたりするという訳ではない点です。これらのことができるようになるためには、後述の要件も満たす必要があります。

逆に言えば、例えば、全社でアプリを利用したい場合、上記箇所でセキュリティグループを指定すると、そのセキュリティグループのメンバーに対してしかアプリを共有できなくなることになります。

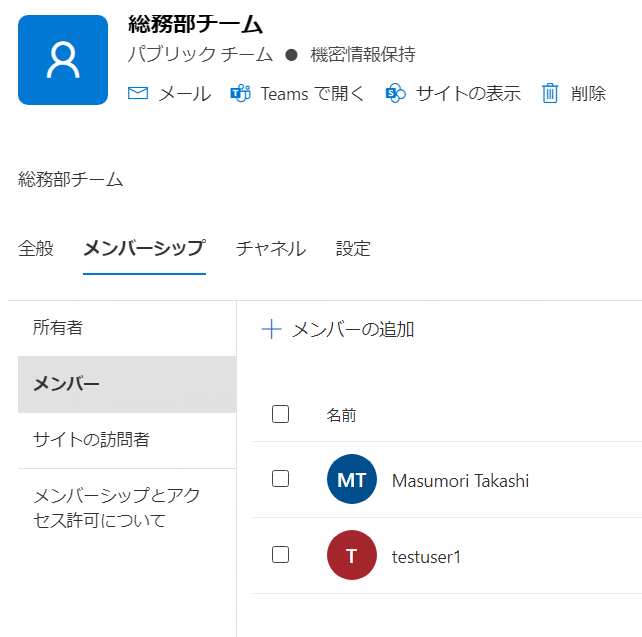

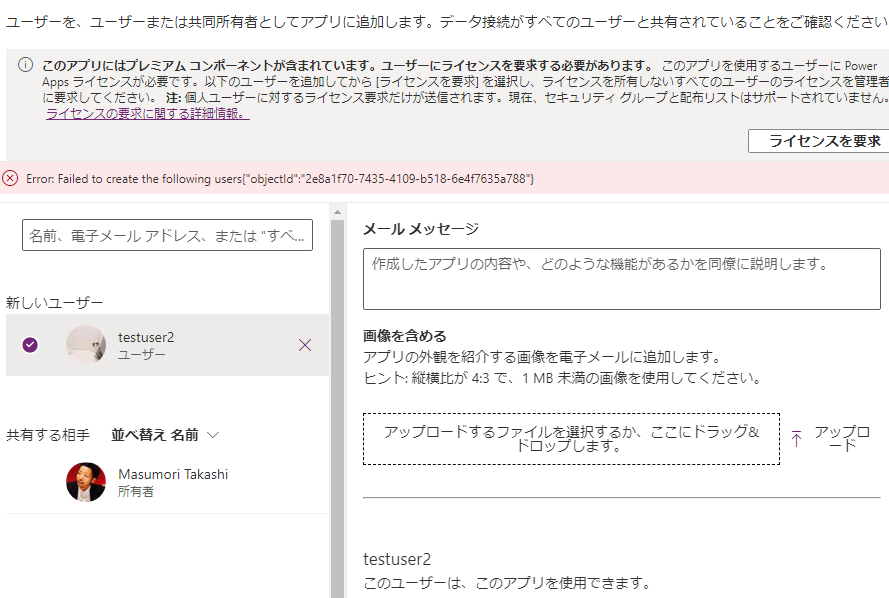

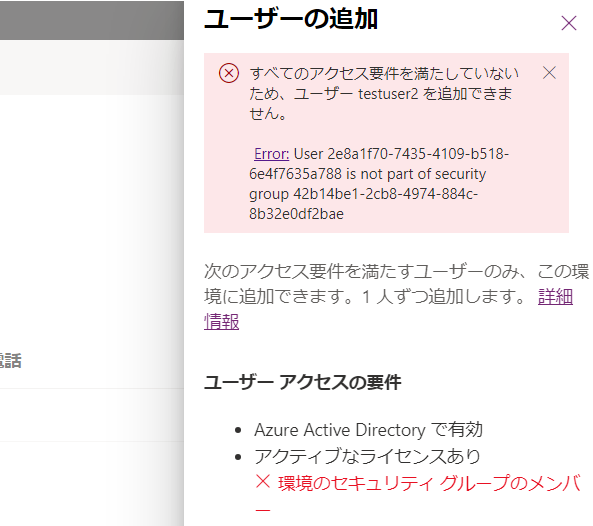

以下は、環境へアクセス可能なユーザーをセキュリティグループ (総務部チーム) にした際、グループに所属していないユーザー (testuser2) にアプリを共有しようとした際にエラーとなってしまった際の画面ショットです。

もちろん、Power Platform 管理センター側で環境にユーザーを追加しようとした際も以下のような結果になり、ユーザーを追加できません。

そのため、最終的にどのユーザーに対してアプリを共有したいかを踏まえ、必要に応じてセキュリティグループを指定する必要があります。

また、もちろん、環境を作成し、Dataverse を追加した後にもこちらの設定を行うことができます。この場合、Power Platform 管理センターにアクセスし、環境を選択して、以下の個所から設定をします。

アプリが共有されている

こちらは、Dataverse を利用する、利用しないに関わらず必要な操作です。

しかし、Dataverse を利用するアプリの場合、単にアプリを共有しただけでは、アプリは正しく動作しません。

こちらは、SharePoint リストをデータソースにしたアプリを他のユーザーに共有する際、アプリを利用するユーザーに対して SharePoint リストへのアクセス権を付与する (リストを含むサイトへのアクセス権を付与する) のと同じ考え方です。

Microsoft Dataverse の場合は、アプリを利用させるユーザーに対して、アプリが利用するテーブルへのアクセス権を付与する必要があります。

アプリが利用するテーブルへのアクセス権がある

上述の通りアプリを共有したとしても、アプリは正しく動作しません。そのため、アプリを利用するユーザーに対して、アプリが利用するテーブルへのアクセス権を付与する必要があるのですが、Dataverse の場合、セキュリティロールというものを介してテーブルへのアクセス権を付与します。

セキュリティロールについては、以下の記事がとてもわかり易いので参考にしていただければと思いますが、端的に言うと、テーブルに対するアクセス権の詰め合わせのようなものです。

アプリを利用するユーザーは、セキュリティロールを介してテーブルへのアクセス権が付与されることで、最終的にアプリを利用できるようになります。

そのため、アプリ作成者は、アプリの利用に必要なテーブルのアクセス権を付与するために、アプリ専用のセキュリティロールを作成することで、アプリを利用するユーザーに対して必要最低限のアクセス権を提供することが可能です。

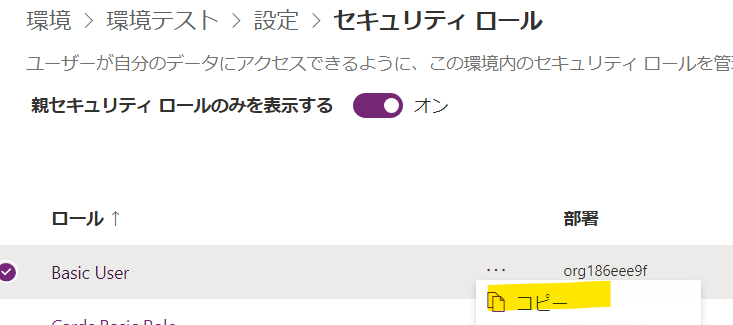

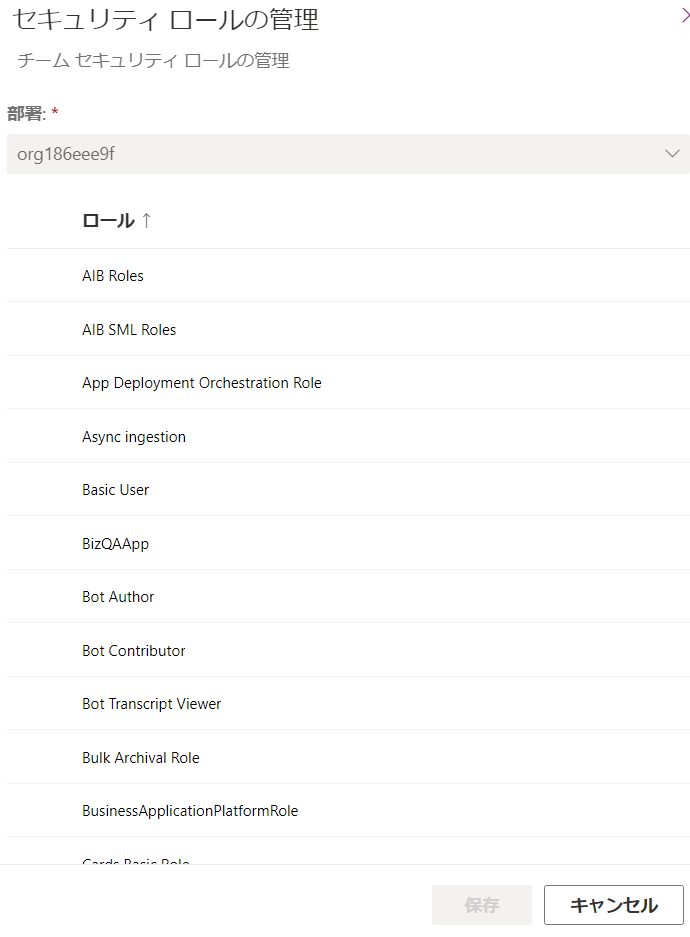

そのためには、まず、Basic User またはアプリ オープナーという事前定義されたセキュリティロールのテンプレートをコピーし、コピーして作成したセキュリティロールを編集して、アプリで利用するテーブルに対してアクセス権を付与します。

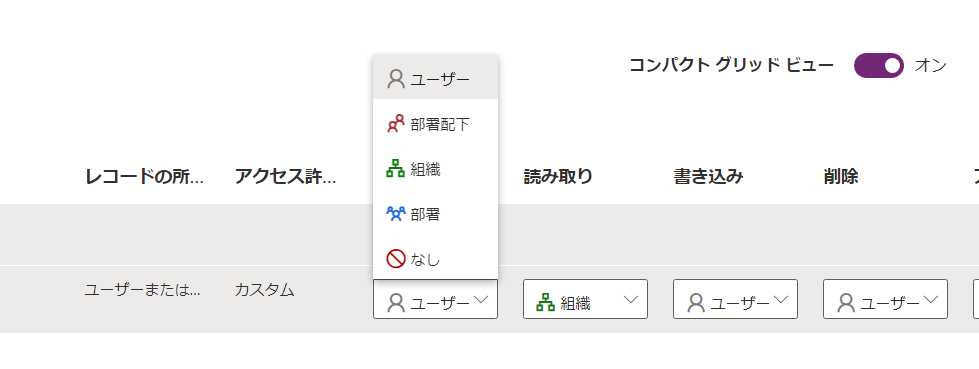

以下の例では、勤務状況をシェアするアプリで使用するテーブルにアクセス権を付与しています。

特権 (作成、読み取りなど)、アクセスレベル (ユーザー、部署、組織など) についても上記記事が参考になります。端的に言うと、特権は、テーブルに対して、新しい行が作成できたり、読み取りできたりするという意味で、アクセスレベルは自分が作成した行に対してのみ操作ができるのか、他の人が作成した行に対しても操作が出来るのかという意味です。例えば、 ユーザーは、自分が所有 (基本的にデータを登録すると自分がそのレコードの所有者になります) しているレコード (行) のみ操作可能、組織は、誰が作成した行であってもその操作が可能という意味になります。

そのため、例えば、自分が作成した行について、アプリを利用する人は誰でも読み取り可能ですが、変更や削除は自分 (アプリの管理者は除く) しかできないようにしたい場合は、読み取りを組織にして、それ以外はユーザーにするみたいな感じで設定します。

"なし"はその操作ができない、"部署"、"部署配下"は Dataverse 特有の仕組みであり、複雑であることや、市民開発では利用しないケースも多いため、こちらの記事での説明は割愛いたします。

Power Platform の環境に対する操作をするためのセキュリティロールも存在します。例えば、環境自体を管理するシステム管理者、その環境内でアプリやフローなどのリソースの作成が可能になる環境作成者 (環境自体が作成できるわけではないです) などの事前定義済みセキュリティロールがございます。こちらについても上述の記事で紹介されております。

そのため、アプリを共有されて利用するだけ (アプリを利用するためのセキュリティロールを付与されただけ) のユーザーは、そのアプリを利用することはできますが、環境作成者のセキュリティロールは付与されていないため、その環境でアプリやフローを新規に作成することはできないことになります。このようにすることで、環境において、アプリを利用するだけのユーザーとアプリやフローを作成することができるユーザーを分離することが可能です。

最後に、作成したセキュリティロールの割当について紹介します。セキュリティロールは、ユーザーに対して割り当てる方法、グループに対して割り当てる方法があります。

ユーザーに対して割り当てる

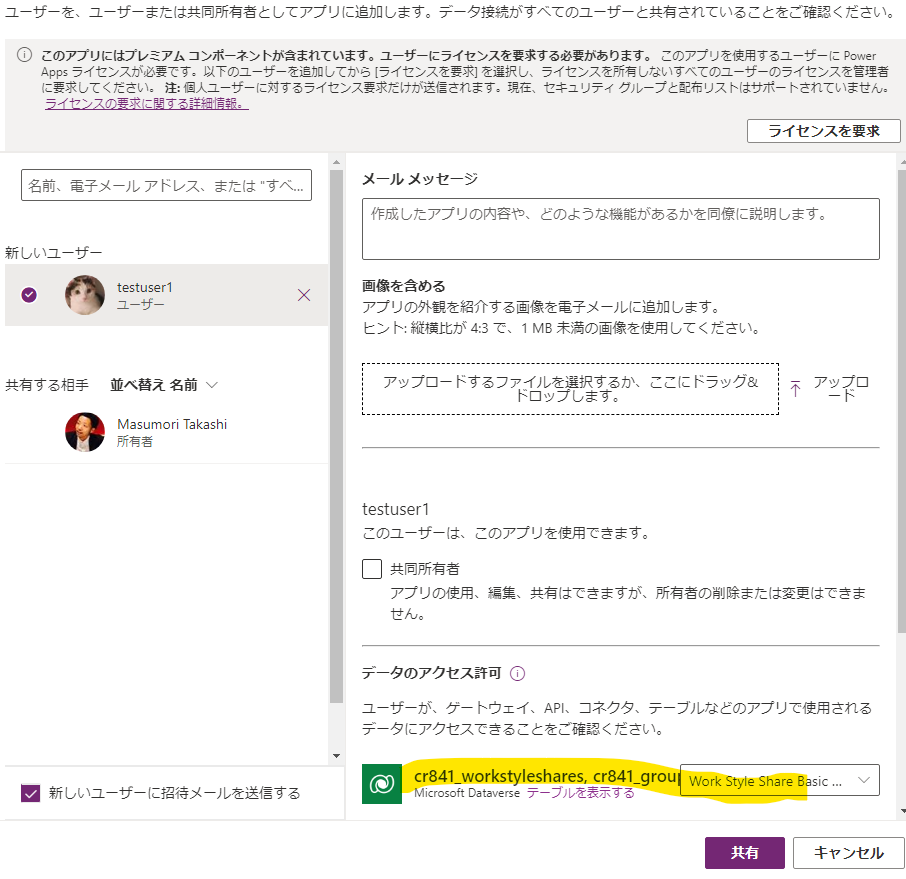

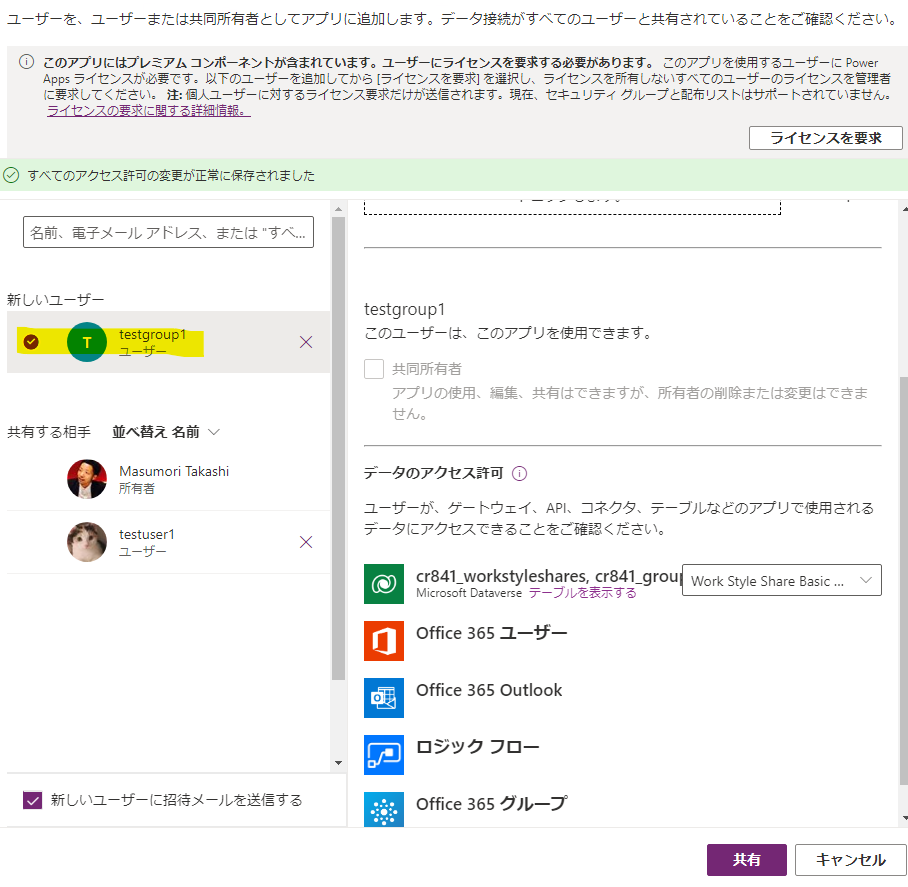

ユーザーに対してセキュリティロールを割り当てる方法は二つあります。一つ目は、以下のようにアプリを共有する際に合わせてユーザーにセキュリティロールを付与します。Power Apps のアプリを作成したことがある人であれば、こちらの方法でセキュリティロールを割り当てる方法が分かりやすいと思います。

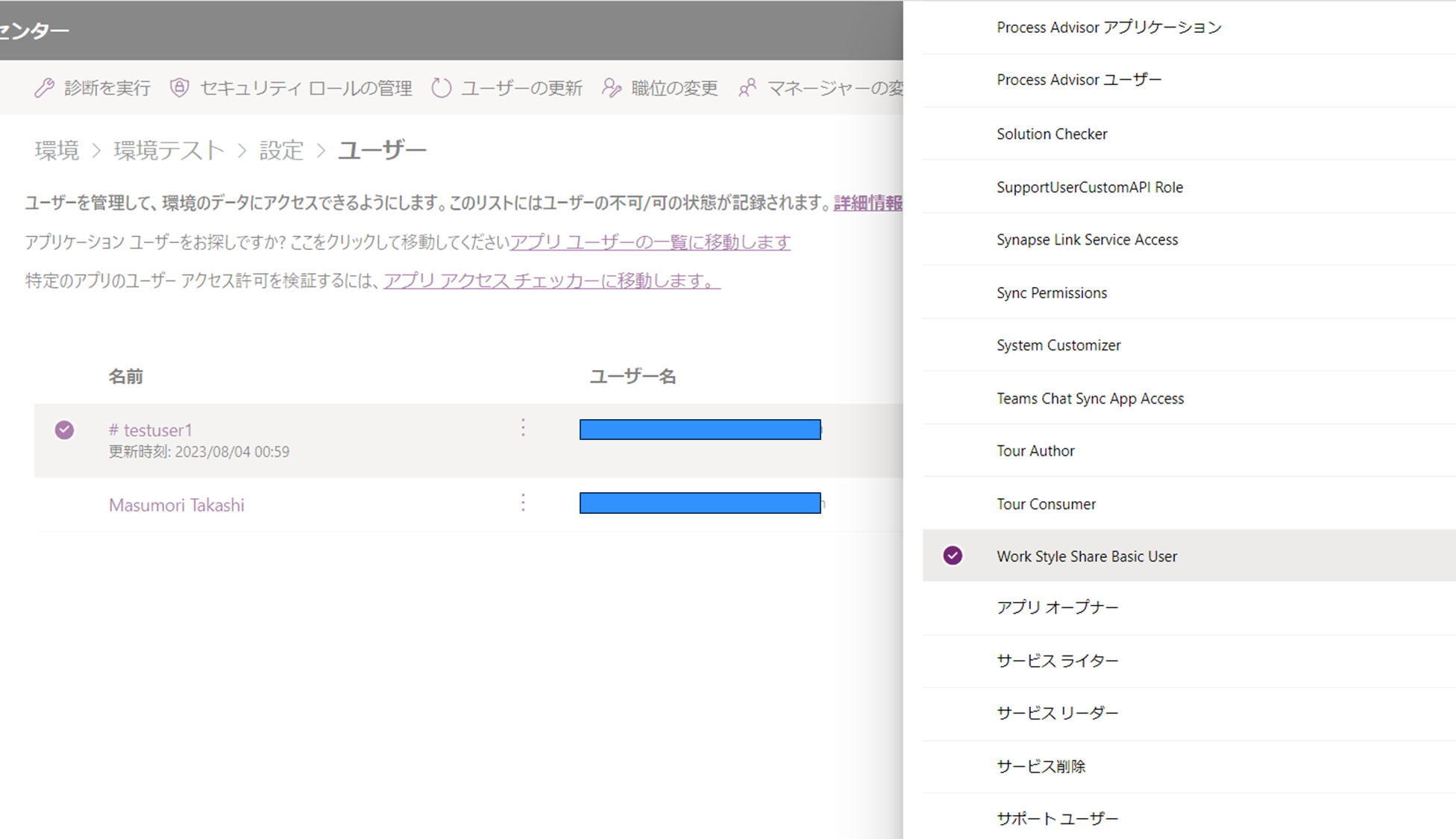

また、Power Paltform 管理センター側でも以下のようにしてユーザーに対してセキュリティロールを割り当てる事が可能です。

グループに対して割り当てる

多くの人に共有するアプリの場合、ユーザー一人一人にセキュリティロールを付与することは、現実的ではありません。そのため、グループに対して割り当てると非常に楽です。

幸い、Microsoft 365 を利用している場合、既に、部署や Teams のチームに紐づくグループ (Microsoft 365 グループ) が作成されており、特に前者の場合、組織の変更があった際も正確にメンテナンスも行われていることが多いため、アプリ作成者の方からすると、このようなグループを利用するのが一番楽だと思います。

こちらについても、ユーザーと同じように、アプリを共有する際にグループを検索して選択してセキュリティロールを割り当てることが可能です。

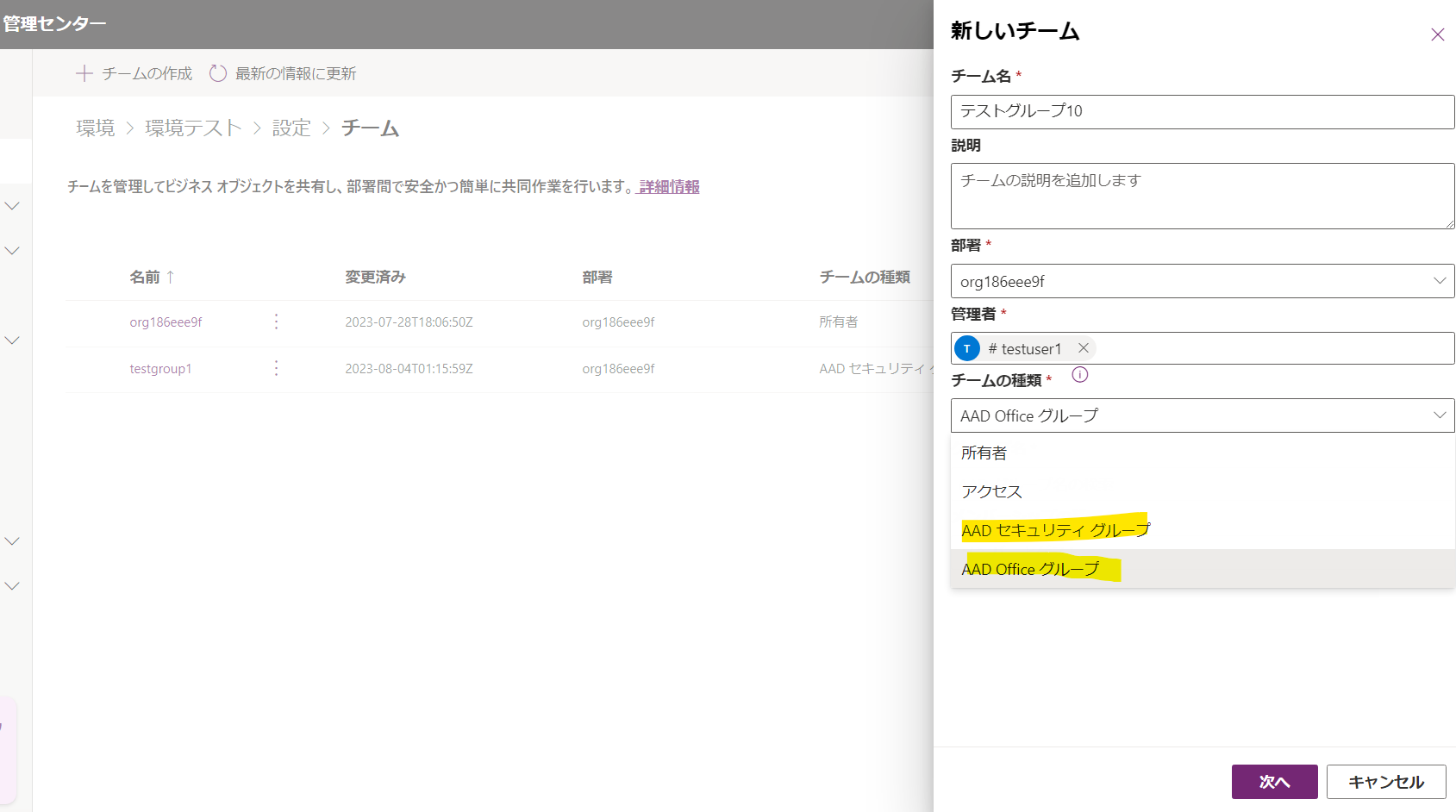

Power Platform 管理センターからも割当可能です。こちら、チームの作成画面にて、以下いずれかのグループを選び、チームに対してセキュリティロールを割り当てます。

AAD Office グループは、Microsoft 365 グループ (Teams のチーム作成時にも作成されます) を意味します。

アプリの共有画面では直接グループを指定してセキュリティロールの割当ができるのに、Power Platform 管理センターではチームを介さないとグループにセキュリティロールを割り当てられないの?と不思議に感じたかもしれません。

こちらについて、実は、アプリの共有画面でグループに対してセキュリティロールを割り当てた場合、裏でチームが作成されてセキュリティロールが割当たっております。

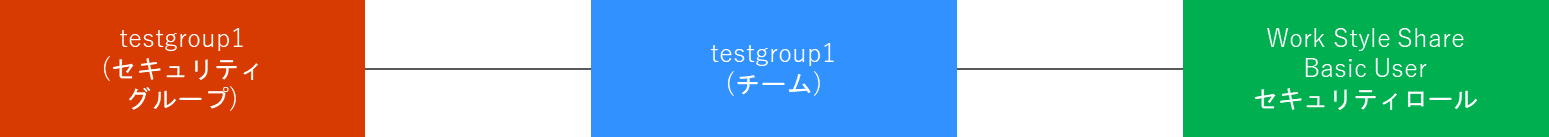

そのため、いずれの場合においても、以下のように、セキュリティグループや Microsoft 365 グループ (Teams のチーム作成時にも作成されます) に対してセキュリティロールを割り当てる場合、チームを介して割り当てていることになります。そのため、いずれかの方法でグループに対してセキュリティロールを割り当てていただければと思います。

まとめ

今回は、Dataverse 環境で Power Apps キャンバスアプリを共有する方法について紹介しました。アプリの作成者側の視点で言うと、以下のようなことを実施する必要があります。

環境、セキュリティロール、テーブルへのアクセス権付与、チームなど、Dataverse のない環境では意識しなかった概念、用語も沢山あり、混乱してしまう、理解に時間を要す場合もあると思うので、こちらの記事が理解促進に少しでもつながれば幸いです。