※本投稿は過去にMKIナレッジに掲載した内容を再編集したものです。

はじめに#

BoxとはBox社が提供するSaaS型のストレージサービスです。

単にファイルをクラウド上に保存するだけでなく、コラボレーションや共有リンクを使用することで内部/外部とシームレスな情報共有を行えることが大きな特長です。世界的に広く活用されており、日本国内でも現在導入企業は10,000社を超えています。

近年Boxのようなクラウドサービスの活用は各企業で進められていましたがコロナ禍でのリモートワークの拡大によりさらに導入が進み、その活用はもはや当然のこととなっています。一方クラウドサービスの広がりにより、社内ネットワークをファイアーウォールで囲い込んでセキュリティを担保した従来型のセキュリティ施策はあまり意味をなさなくなりました。現在は、インターネット上に情報が保存・展開されることを前提とし、常にアクセスを監視して脅威を検出することが主流となっています。いわゆるゼロトラストという考え方です。

Boxでもゼロトラストを見据えたセキュリティ対策を行っていますので、今回はそのいくつかを紹介させて頂きます。

Box Shieldについて#

以下にご紹介するものはBox Shield(以下 Shield)と呼ばれる有償オプションです。

これは機械学習を利用したセキュリティ機能で、データ漏洩を防ぎ、潜在的な脅威を素早く検出することができます。

Shieldには以下のような機能があります。

脅威検出####

異常なダウンロード、不審な場所からのアクセス、不審なセッションからのアクセス、マルウェアの検知とダウンロードの制限を行うことができます。

- <異常なダウンロード>

- AIを利用してユーザがコンテンツに対してどのような振る舞いをするか予測し、過去の振る舞いと比較して、普段利用していないコンテンツをユーザが大量にダウンロードした場合に異常なダウンロードとして検知します。この機能を利用することにより、例えば退職予定者がテナント内の重要コンテンツを大量に持ち出すことを検知することが可能です。

- <不審な場所からのアクセス>

- 事前に登録した「信頼できない場所」、「リスクの高い国」からのアクセスを検出できます。この機能を利用することにより、特定の国やIPアドレスから自社テナントにアクセスしていることを検知することが可能です。

- <不審なセッションからのアクセス>

- ユーザID情報が盗用され、悪意のある第三者が自社テナントにアクセスしていることを検知することが可能です。

- <マルウェアの検知とダウンロードの制限>

- 内部または外部ユーザがアップロードしたファイルを分析して潜在的なマルウェアを検出し、ダウンロードを制限することで拡散を防止できます。

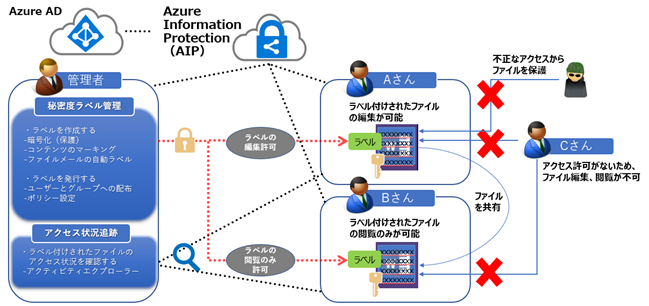

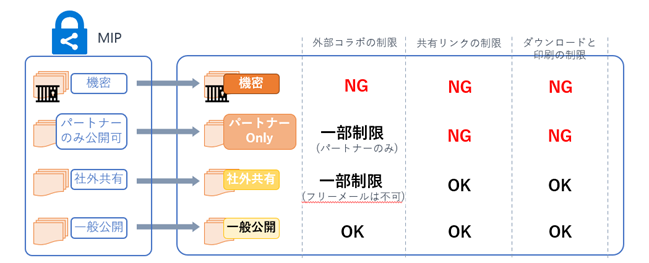

ここでAIPについて、簡単に説明します。AIPとはAzure Information Protectionの略で、Microsoftが提供する情報保護サービスMIP(Microsoft Information Protection)に含まれる一つの機能です。秘密度ラベルを管理者が事前に定義し、利用者がファイルを作成する際に付与することでコンテンツの表示や編集、印刷、メールによる転送といったアクセス権限を制御することができます。また、ファイルを暗号化することで事前に許可されたユーザのみが閲覧できるように制御することができます。暗号化されたファイルはTeamsチャットなどの画面共有で第三者に表示することもできません。

このAIPと先に紹介したBoxの自動分類を連携することができるようになりました。設定としてはAIP側の秘密度ラベルとBox側の分類のマッピングを定義することになります。これにより、AIPのアクセス制御に準じた動きをBox側で行うことができます。

ここで注意が必要なのは、AIPの秘密度ラベルで暗号化されたファイルです。暗号化されたファイルをBoxにアップロードして、第三者がダウンロードしてもAIPによる復号が行われていないので中身を表示することはできません。Boxの画面上でプレビューを行うこともできません。

ここまでの話で「AIPの秘密度ラベルだけでアクセス制御は充分なんじゃない?」と思われるかもしれません。しかし、そもそも、AIPの秘密度ラベルはすべてのファイルを暗号化することが目的ではありません。適切なアクセス制御を行うことが目的であり、暗号化はその手段のひとつです。すべてのファイルを暗号化すると、受信者側で最新のOfficeソフト、もしくはAIP専用のクライアントアプリ(統合クライアントアプリ)を用意する必要があり、そのような環境がない人からはファイルが参照できないというケースも発生します。暗号化されていない秘密度ラベルを付与されたファイルはBox上でアクセスを制御する必要があり、この連携機能が非常に重要となります。

おわりに#

いかがでしたでしょうか。

今後もBoxに関する投稿を行っていきたいと思いますので、お読み頂けると幸いです。

ありがとうございました。