前回は、サーバの構築をしました。

次は、保守性を上げるためとセキュリティのためのアクセス制限を実装したいと思います。

GCPの中で通信制御をかけているのが「VPC」となります。

https://cloud.google.com/vpc?hl=ja

VPN(Virtual Private Network)といい、仮想的なプライベートネットワークです。

初期設定では、外部からの直接アクセスは無効となっているのでホワイトリスト形式で

実装するのが良いかと思います。※使用する環境にもよります

国ごとに割り当てられているIPv4アドレスを確認することも可能です。

日本は、世界3位の割当量です。

https://ipv4.fetus.jp/

【外部からのアクセス許可】

①VPCのファイアウォールの設定を開く

②自分ネットワークのグローバルアドレスを確認する

※確認くん(https://www.ugtop.com/spill.shtml)

③ファイアウォールルールの作成

・ポリシー名(test80)

・ネットワーク(default) ※対象のネットワーク選択

・優先度(任意の値)

・トラフィック方向(上り) ※上りが受信通信

・一致したときのアクション(許可)

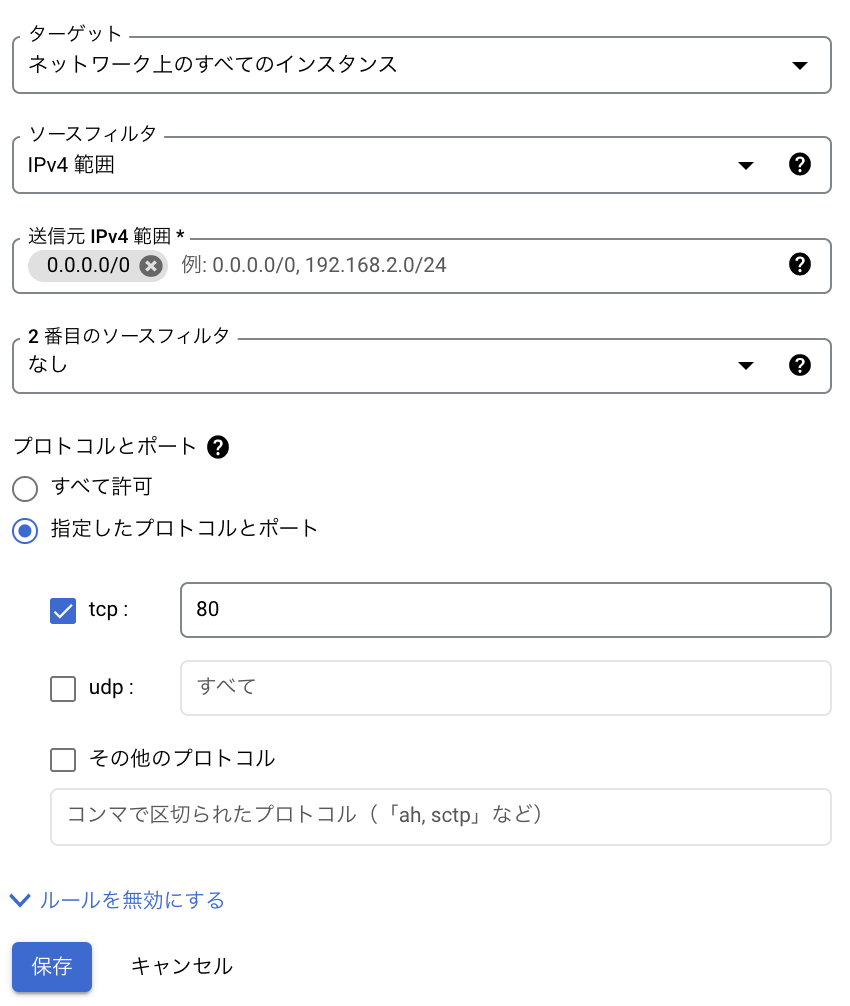

・ターゲット(ネットワーク上の全てのインスタンス)

※GCEのインスタンスにタグをつけて対象を指定できる

・送信元IPv4アドレス(特定のIPもしくは0.0.0.0/0で全て許可)

・プロトコルとポート(tcp/80)

※今回は80番のみを許可

これでポリシーの作成が完了。

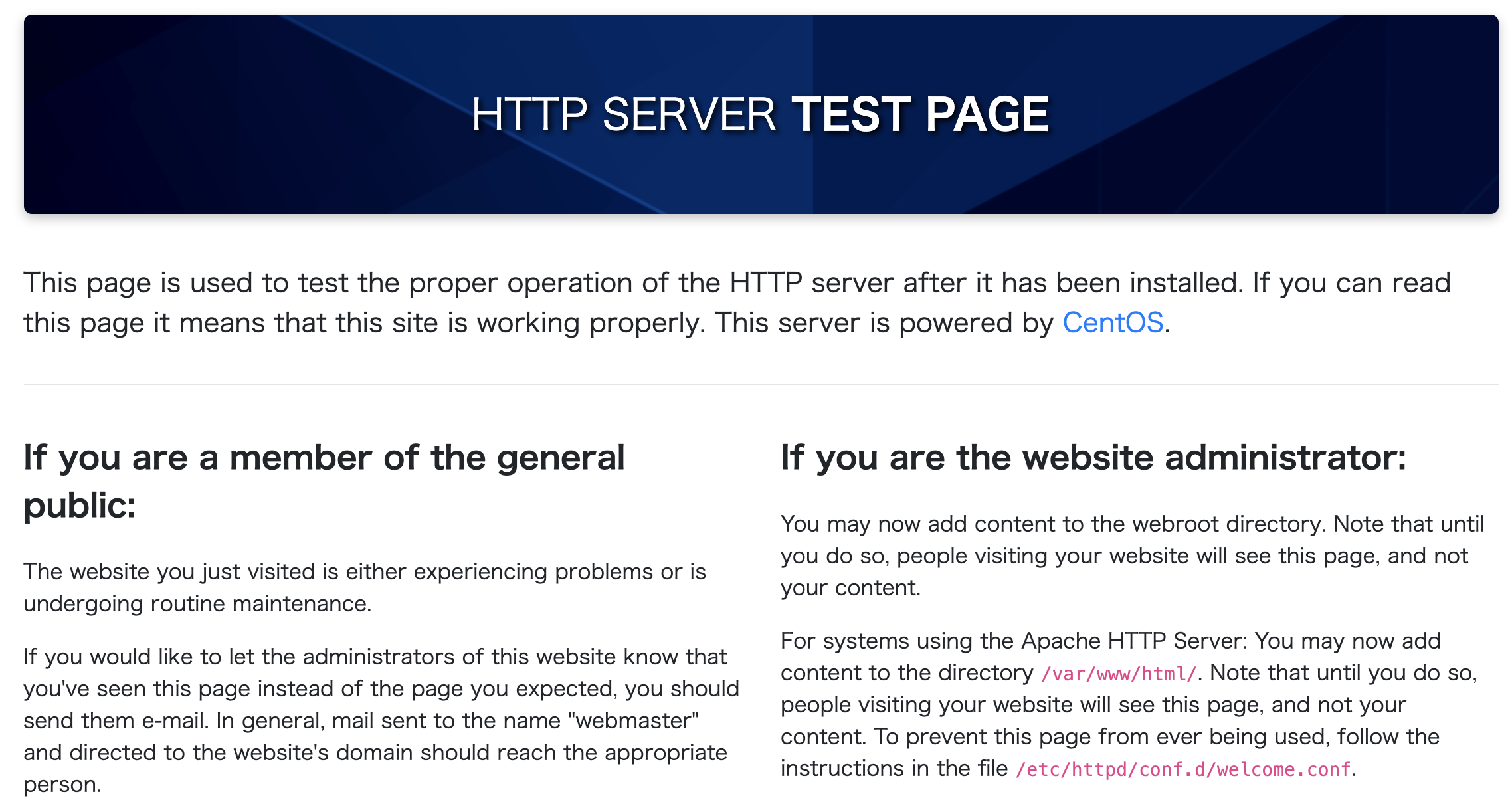

GCEインスタンスの「外部IP」にアクセスして動作確認。

今回はApacheなので以下のような画面が表示される。

【余談】

GCEインスタンス側で、http/httpsを許可すると80/443のポートがVPCの許可ポリシーが自動追加されます。

【おまけ】

Centos8でApacheをインストール/起動する手順を以下に記載します.

# Apacheインストール

sudo dnf install httpd

# Apache起動

sudo systemctl start httpd

# Apacheの自動起動

sudo systemctl enable httpd

# Apacheのサービスステータス確認

sudo systemctl status httpd

次回は、外部から安全にSSH接続する方法を書きたいと思います。