OAuth2.0の概要と、そのグラントタイプの一つである認可コードグラントについて説明する。

OAuth2.0 とは?

サードパーティアプリによる、ユーザーのリソースを保持するHTTPサービスへの限定的なアクセス(一部の操作)を可能にする認可フレームワーク(アクセストークンの発行方法に関するルール)のこと。

OAuth2.0 が、なぜ必要か?

- ユーザーのリソースを利用したい3rdパーティアプリから、ユーザーのリソースに安全に(リソースを保持するサービスのユーザーID、パスワードを保持せず、)アクセスするため。

- 3rdパーティアプリが、ユーザーID、パスワードを保持している場合...

- 3rdパーティアプリが、悪意ある開発者によって作られたアプリである場合、ユーザーのデータに対してあらゆる操作を行うことができてしまう。

- 3rdパーティアプリが、悪意ある人物から攻撃を受けた場合、ユーザー名、パスワードが漏洩してしまう可能性がある。

- 3rdパーティアプリが、ユーザーID、パスワードを保持している場合...

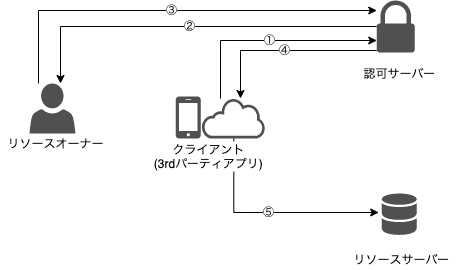

OAuth2.0ロールと関係性

| ロール | 説明 |

|---|---|

| リソースオーナー | サービスで管理しているリソースの所有者。3rdパーティアプリにアクセス権を委譲して、リソースにアクセスする。 |

| クライアント | リソースサーバーを利用するアプリケーション。ユーザーによって委譲されたアクセス権の範囲で、リソースにアクセスする。 |

| リソースサーバー | データや機能を提供するサービス。リソースオーナーのリソースを管理し、リソースオーナーが許可したアクセスのみを受け入れる。アクセス権の確認には、アクセストークンを利用する。 |

| 認可サーバー | 以下の機能を持つサーバー。 ・リソースオーナーを認証(リソースオーナーであることを確認)する。 ・クライアントのリソースへのアクセスについて、リソースオーナーの同意を得る。 ・アクセストークンを発行する。 |

- クライアントは、リソースへのアクセス権を、認可サーバーに要求する。

- 認可サーバーは、クライアントへのアクセス権の委譲を、リソースオーナーに確認する。

- リソースオーナーは、クライアントへのアクセス権の委譲に同意する。

- 認可サーバーは、クライアントに対してアクセストークン(アクセス権がクライアントへ委譲された証)を発行する。

- クライアントは、アクセストークンを使用してリソースにアクセスする。

認可コードグラント

OAuth2.0には、アクセス権の付与の方法(グラントタイプ)が複数定義されている。その中の一つ、認可コードグラント(Authorization Code Grant)について説明する。パブリッククライアント用のグラントタイプとして「PKCEを用いた認可コードグラント」も存在するが、ここでは記載しない。

特徴:セキュア

- アクセストークンを、クライアントと認可サーバー間で直接受け渡すため、流出のリスクが低い。

- 相手が正しいことを確認しながら、やりとりを行う。

- 認可サーバーは、認証情報(ユーザーID/パスワード) の入力により、リソースオーナーの認証を行う。

- 認可サーバーは、HTTP Basic認証によってアクセス元クライアントのクライアントID/シークレットを確認する。

- クライアントは、URIとSSL証明書によって、アクセス先認可サーバーのアイデンティティを確認する。

シーケンス

処理としては、大きく3つに分かれる。

①認可コードの取得

- クライアントのリソースサーバーへのアクセスを要求するボタンを押す。

- クライアントは、HTTPステータスコード302を返却し、リダイレクトすることで、リソースオーナーを認可エンドポイントに導く(=認可リクエストと呼ぶ)。

- 認可エンドポイントにはリクエストに必要な情報がクエリパラメーターとして付与される。

- 認可サーバーは、リソースオーナーにログイン画面を表示し、認証情報(ユーザーID/パスワード)入力を求める。入力値が正しい場合、認証が完了する。

- この認証処理に、クライアントが介在しないため、クライアントがユーザーの認証情報を知ることはない。

- 認可サーバーは、クライアントが要求する権限の一覧をリソースオーナーに対して表示する。

- 認可サーバーは、認可リクエストでクライアントが指定したスコープにそって、権限の一覧を表示する。

- リソースオーナーは、権限をクライアントに委譲することについて同意または拒否を選択する。

- (リソースオーナーが、クライアントへの権限移譲に同意した場合、)認可サーバーがステータスコード302のレスポンスを返す(=認可レスポンスと呼ぶ)。

-

Locationヘッダーには、2で指定したリダイレクトURIが設定される。

-

②アクセストークンの取得

- 取得した認可コードを付与して、クライアントからトークエンドポイントにリクエストを投げる(=トークンリクエストと呼ぶ)。

- Basic認証の仕組みを使って、クライアントID/シークレットの値を送付。

③リソースへのアクセス

- クライアントは、アクセストークンを利用して、リソースサーバーのリソースにアクセスする。

-

AuthorizationヘッダーにBearerという文字列とともにアクセストークンの値を設定する。

- リソースサーバーは、アクセストークンが適切な権限を持っているかをチェックし、(適切であれば、)要求されたリソースを提供する。

参考書籍

-

雰囲気で使わずきちんと理解する!整理してOAuth2.0を使うためのチュートリアルガイド

- 非常に参考にさせていただきました。