はじめに

FPSゲーム「Apex Legends(エーペックスレジェンズ)」を用いて実施されている世界大会「Apex Legends Global Series(ALGS)」の試合中、選手のプレイ環境が突如チートによって乗っ取られたと思われる事象が発生した。

ハッカーによって選手の使用しているPCにRCE(リモートコードエグゼキューション)という脆弱性(注1)を悪用してチートツールが注入された疑惑が出ている。

Apexではチート対策ソフトとしてEasyAntiCheat(以下EAC)というシステムが使われている

Apex側に脆弱性があったのかEAC側に脆弱性があったのかはまだ分かっていない。

私は、過剰に不安を煽るようなことは本来好きではないのだが、RCEという脆弱性について一般の方にも理解を深めてもらうためにもあえて一番最悪なシナリオを考えていこうと思う。

そして、リスク管理という概念についても考えてもらいたいと思う

(注1)ここで言う脆弱性とは、コンピュータシステムにおいてセキュリティ面で弱いところやハッキング攻撃の手助けをしてしまうようなバグのことを言う

目次

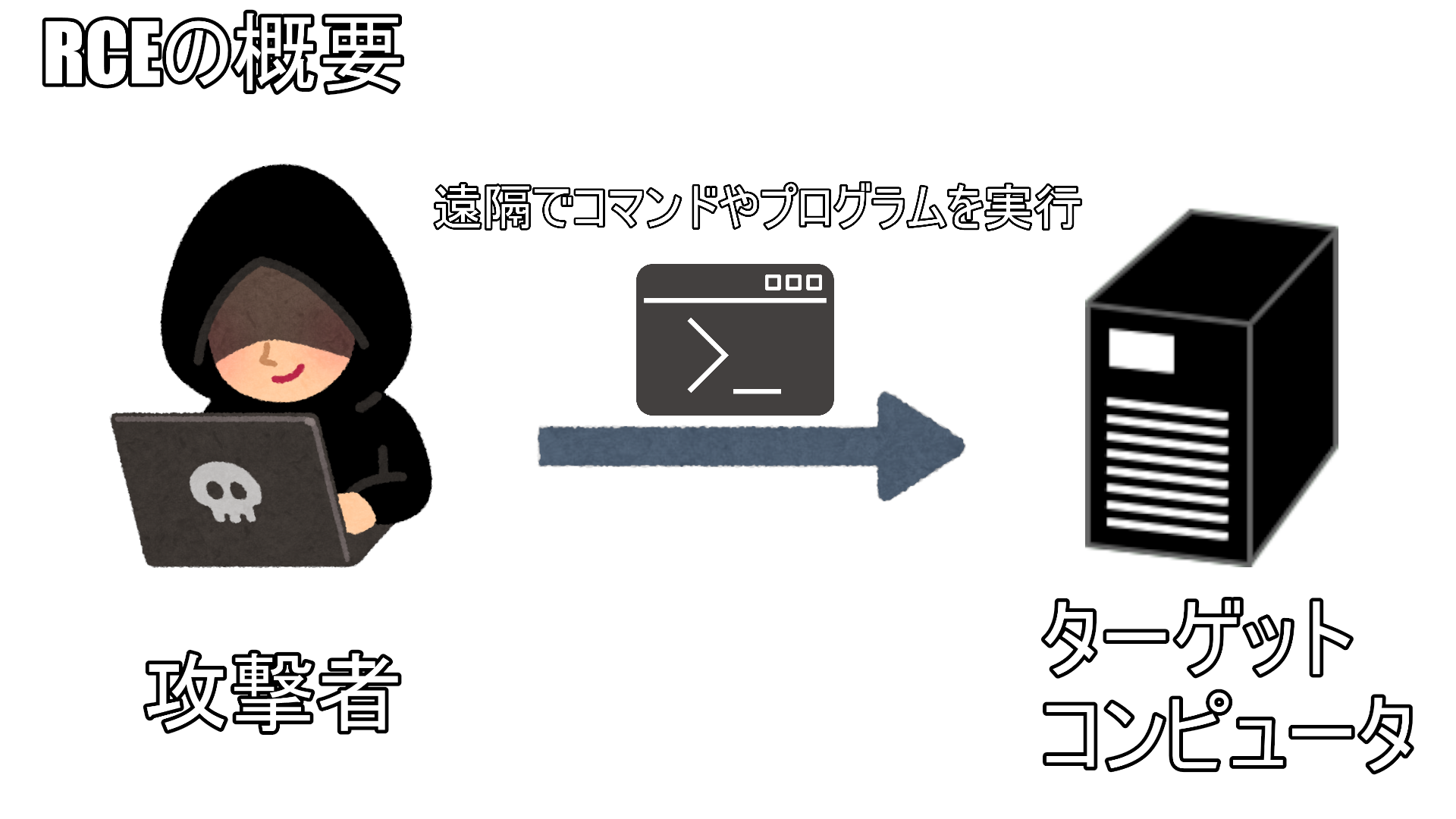

RCEとは

まず、一般の方はRCEという言葉自体、聞くのが初めてという人も多いだろう。

RCEは「Remote Code Execution」の頭文字を取った略称だ。

攻撃者からターゲットのコンピューターへ任意のコマンドやプログラムを実行できてしまうという脆弱性のことである(下図参照)

悪い人がコマンドを自由に動作させることができるというのは実にマズイ

というのもパソコンというのは、コマンドさえ動かせてしまえばなんだってできるのだ

【ちょっと宣伝】実際に攻撃者からターゲットマシンへコマンドを送り、操作する動画をYoutubeにあげているので興味があれば見てもらいたい

Youtube-パソコンをハッキングしてみた

動画では、ターゲットマシン上で勝手に私の動画を再生させるというしょーもないことをやっているが、

あなたのパソコンに保存されている個人情報や、使ってるアカウントの情報や銀行&クレジットカードなどの金融情報などを盗み見ることだって容易にできる

とにかくRCEという脆弱性を悪用された場合、あなたがコンピュータで出来ることは攻撃者も可能になってしまう

ましてや、RCEの脆弱性を悪用するほどの攻撃者であればあなた以上にあなたのパソコンを使いこなせてしまうだろう

また、別の犯罪のための踏み台として利用されてしまうかもしれない

ここまでで、RCEというものの概要とヤバさがざっくりと理解して頂けただろうか。

一番最悪なシナリオを考えてみる

話を今回の事件に戻そう

冒頭に述べたように

この記事を執筆中の現在(2024/03/18)ではApex側とEAC側のどちらに脆弱性があったのかは分かっていない。

一番最悪シナリオはEAC側にRCEがあった場合である

というのもEACはApexだけではなく、他の様々なオンラインゲームに使用されているため被害や影響範囲が大きくなるためである

以下はEACが使われているソフトの一部だ(引用:Game*Spark)

ポストで述べたようにVRChatもEACを使っている

つまり、この最悪なシナリオではEACが使われている膨大なゲームのうちどれか1つでも自分がインストールしていればRCEの被害にあう可能性があるということになる

また、前の章でコマンドが動かせればなんでもできると言ったが、実は一部嘘をついていた

というのもRCEの脆弱性があっても任意のコードを実行できない場合があるのだ

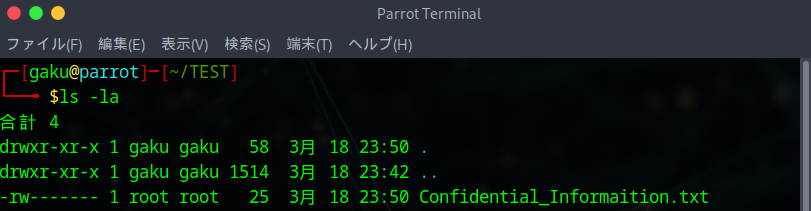

今から実際にお見せしよう

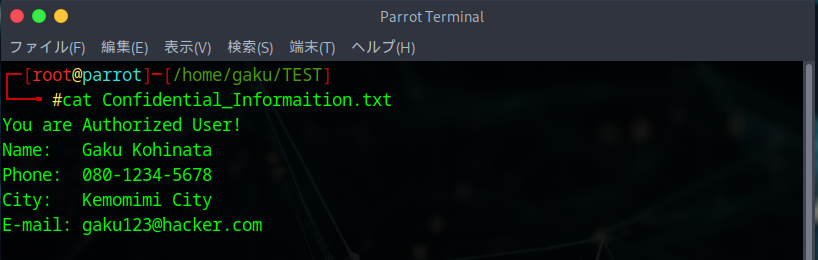

機密情報が書かれた「Confidential_Informaition.txt」を用意した

ファイルの中身を見るには「cat」というコマンドを実行すれば本来は中身を見ることができるが

このように許可がありませんと言われて中身を見ることが出来ない

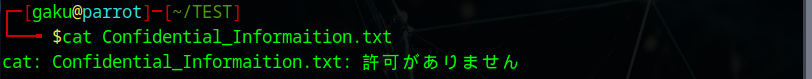

しかし以下の画像では同じコマンドを打ってるのにも関わらず機密情報ファイルの中身を見ることができている

この2つの違いは、コマンドを実行する「ユーザーのレベル」である

コンピュータにはいろんなユーザーアカウントが存在するが大きく2つのレベルがあると思ってもらいたい

・一般ユーザー

・特権ユーザー

よく見ると1回目のコマンドではユーザーが「gaku」であるが2回目のコマンドでは「root」となっているのが分かるだろう

gakuは一般ユーザーで

rootは特権ユーザーである

一般ユーザーはコマンドの実行等に一部制限があったりするが、特権ユーザーはなんでも自由にいじくり回したり、覗き見たりが可能である

そして、RCEという脆弱性を悪用した場合多くの場合は最初は一般ユーザーの権限でしかコマンドの実行が出来ない

つまり、自由にいじくり回せない可能性があるのだ

では、なぜ私がこうも恐れているのか?

その原因が以下である

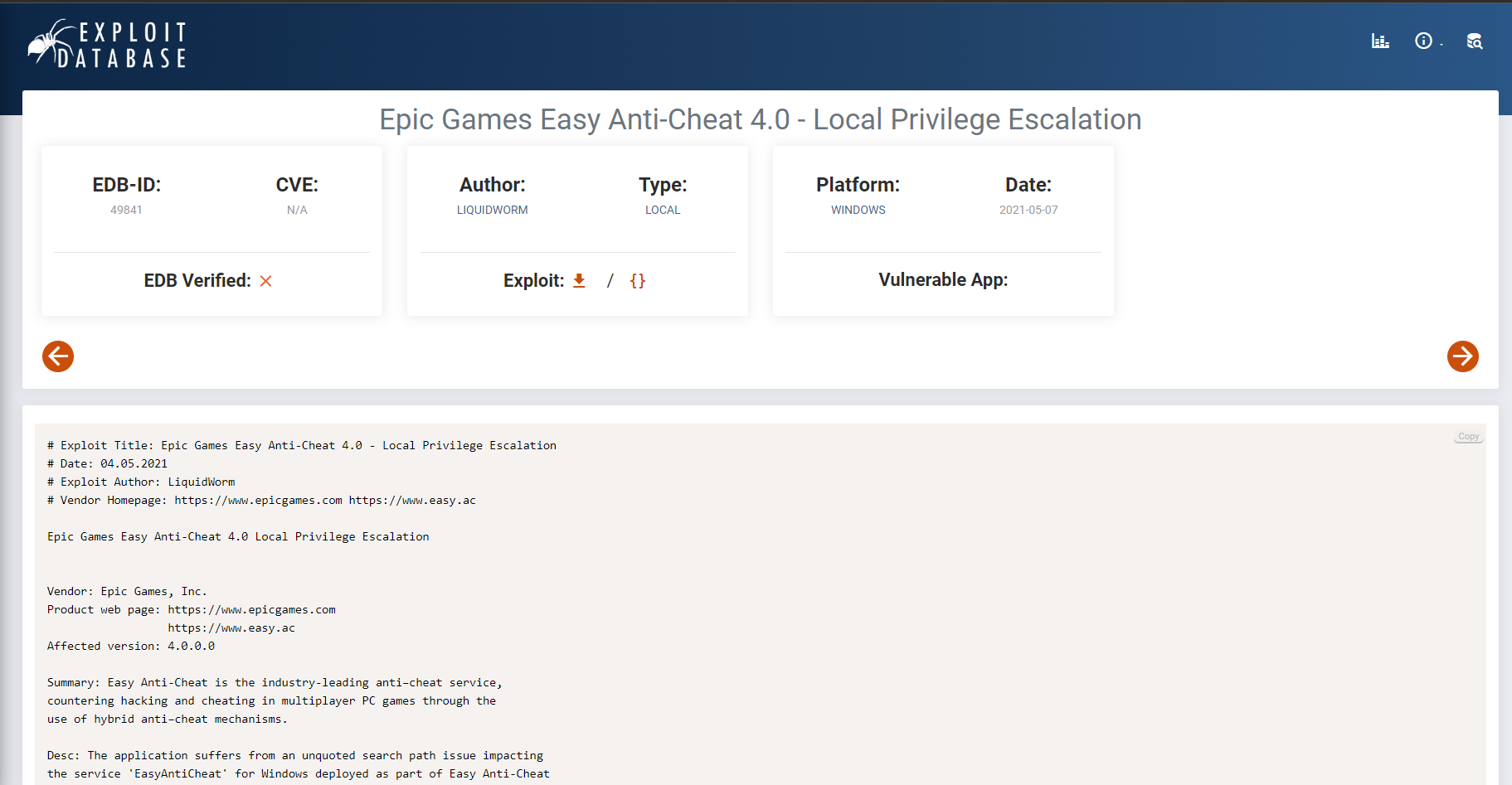

Epic Games Easy Anti-Cheat 4.0 - Local Privilege Escalation

これは過去のEACの脆弱性について書かれたものである

実際には大きな影響があったわけではないのだが、ここで注目してほしいのは「Local Privilege Escalation」というものだ

これも脆弱性のうちの一つなのだが、どういうものかというと一般ユーザーから特権ユーザーに昇格できてしまうという脆弱性である

現在のバージョンではもちろん修正されている。

しかし我々のような脆弱性診断をやってる人は、一度修正したはずの脆弱性もちょこっとだけ攻撃手法を変えると再度発現させることが出来た経験がある人も多いだろう

この「Local Privilege Escalation」が出来てしまった場合が、考えられる一番の最悪のシナリオである

これは前述したRCEと組み合わせると「遠隔地から本当に好き勝手ターゲットコンピュータをいじくり回せる」権限を得ることが出来てしまう

まとめ

いくつか状況による分岐点があったが一番最悪なシナリオでは以下のルートをたどる

「EAC」に「RCE」の脆弱性がある

↓

「Local Privilege Escalation」の脆弱性をを修正しきれていない

この最悪なシナリオの場合

「EACが使われているゲームを持っている数多くのユーザーの、PCを丸ごと全部好き勝手にし放題となる」

あなたの個人情報、金融情報、etc……取り放題パラダイスである

今回は、極端に一番最悪なシナリオを考えてみたが、可能性は0%ではない

自分の大切な個人情報や金融情報、PC等の資産を犯罪に利用されるリスクを追ってまでオンラインゲームを今プレイする必要があるのか

セキュリティの専門家としてアドバイスをするとこれには実は正解は無い

・被害を受ける可能性が低いと考えたので変わらずにプレイする

・被害を受けた場合のダメージが大きいのでプレイをやめておく

これは個人の判断で自由に決めていいと思っている

あくまで私は、後者の意見を持っているためにX(旧Twitter)にてあのように投稿をさせて貰った

この記事を最後まで読んでくれた貴方にも

もう一度じっくり考えてみてほしい