はじめに

iTunesバックアップパスコードを解除する

という要望に応える前夜祭です。

※ちなみに8桁処理するのに21345年かかるツールを使います笑

参考にした動画です。

以下の動画の内容に沿って作業を進めます。

※当blogで利用した環境は最下部参照

Crack Encrypted iOS backups with Hashcat

https://www.youtube.com/watch?v=MMySnPzsPYU

作業に必要なポイント(動画内の再生時間と概要)は以下です。

・1:20 iTunesバックアップデータの保存場所

・3:50 「Manifest.plist」 ※ここからiTunesバックアップパスコードの情報を得る

==iOS10以下の場合==

・20:10 「itunes_backup2hashcat.pl」でハッシュ値抽出

・26:20 「hashcat」実行コマンド

・26:50 iTunesバックアップバックアップ解析が完了しパスワードが表示

==iOS10以上の場合==

・28:50 「itunes_backup2hashcat.pl」でハッシュ値抽出

・31:58 「hashcat」実行コマンド

・32:50 iTunesバックアップバックアップ解析が完了しパスワードが表示

==その他==

動画で解説しているiphone forensicsノウハウ

・8:30~20:10 iTunesバックアップパスコードのレイアウト・詳細

コマンド

動画内のコマンドと若干違います。

iOS10以下の場合

#./itunes_backup2hashcat.pl Manifest.plist > itunes_backup.hash

#hashcat -m 14700 itunes_backup.hash -a 3 --force

iOS10以上の場合

#./itunes_backup2hashcat.pl Manifest.plist > itunes_backup.hash

#hashcat -m 14800 itunes_backup.hash -a 3 --force

処理オプションを指定する場合(4桁数字、8桁)は以下のコマンドを参照してください。

4桁数字の場合 (iOS10以上、仮想マシン)

#hashcat -m 14800 itunes_backup.hash -a 3 --force ?d?d?d?d

8桁の場合 (iOS10以上、仮想マシン)

#hashcat -m 14800 itunes_backup.hash -a 3 --force ?|?|?|?|?|?|?|?|

ポイント

・同一ディレクトリに「itunes_backup2hashcat.pl」と

「Manifest.plist」を置いて実行します。

・「itunes_backup2hashcat.pl」はgithubからダウンロードします。

ダウンロード先:https://github.com/philsmd/itunes_backup2hashcat

・「Manifest.plist」はiTunesのバックアップデータフォルダからコピーします。

場所は動画を参照ください。

※iTunesバージョンによりバックアップデータフォルダは異なるようなので注意してください。

・「-d」オプションはパソコンに直接「hashcat」をインストールしている場合に使うコマンド。

仮想マシンでは使えないため、代わりに「--force」オプションを付けます。

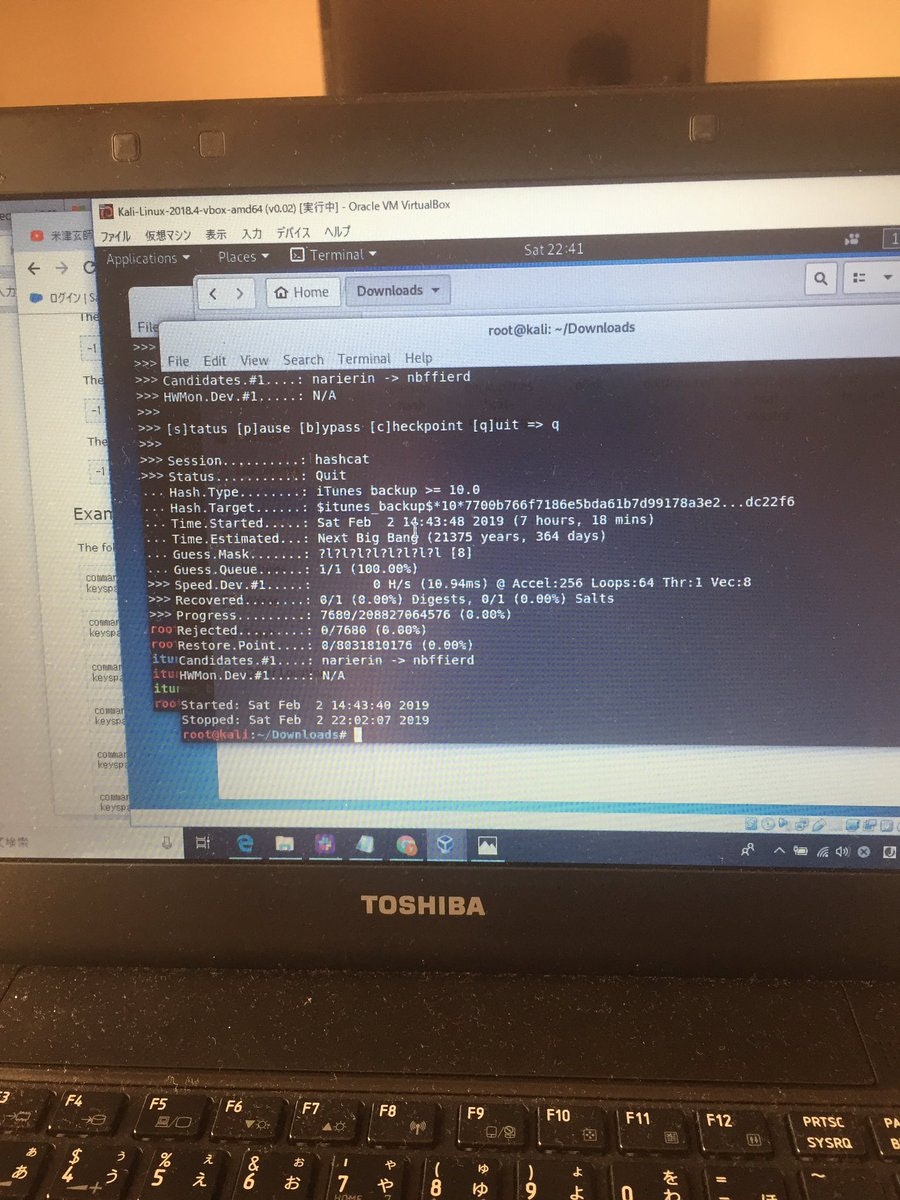

実行結果

・8桁パスワード

英数字(大文字小文字)、記号を処理する場合の実行直後です。

概算で21375年かかるそうです(笑)

〆

パスワード辞書を使うことでより早く的確にパスーワードを処理できます。

今回パスワード辞書の用意はなく総当たり(brute-force)で処理をしました(投稿時点でまだ処理中)

自分のPCで処理するには邪魔すぎるので、レンタルサーバ(AWS)上で処理中です。

AWSは開始1年であれば無料枠が使えます。

100円/月で済むレベルなので小職は良く利用します。

蛇足ですが、teratermでコマンド実行する時は「nohup」コマンドを利用します。

コマンド実行後、画面を閉じても処理を継続させるためです。

nohupコマンドで実行した場合は処理の進捗が確認できないため

「top」コマンドなどで確認します。

処理の進捗を確認したい場合はxウィンドウ(linuxのデスクトップ)上で

実行する方がよいかもしてません。

本稿では以下を省略しています。ご容赦ください。

・仮想マシン環境(virtualbox)構築、設定

・kali Linuxインストール

・リモートサーバ(AWS)の利用申し込み・開始方法

利用環境

■ノートパソコン

OS Name: Microsoft Windows 10 Pro

OS Version: 10.0.17134 N/A Build 17134

System Model: dynabook R731/B

Total Physical Memory: 16,287 MB

Processor(s): 1 Processor(s) Installed.

[01]: Intel64 Family 6 Model 42 Stepping 7 GenuineIntel ~2501 Mhz

■仮想環境(virtualbox)

バージョン 5.2.22 r126460 (Qt5.6.2)

■ゲストOS(kali)

Linux kali 4.18.0-kali2-amd64 #1 SMP Debian 4.18.10-2kali1 (2018-10-09) x86_64 GNU/Linux

※kali-linux-2018.4-vbox-amd64.ova