導入の利点

- セキュリティの担保(無駄なEC2への接続をシャットアウト)

- VPC外からVPC内へのリソース(EC2等)移動は大変らしい

- (最近のAWS構成では初めからEC2構築時にVPCに属している気もしているが違うのかな...)

- 導入費はVPCへの接続通信費のみ

導入方法

Key Pair の作成

EC2 Management Console > Key Pairs > Create Key Pair

VPC のセットアップ

VPC Management Console > Start VPC Wizard

VPC with a Single Public Subnet - Select

Security Group の作成

VPC Management Console > Security Groups > Create Security Group

vpc-XXX-bastion:

- inbound: 22(EC2のsshポートを20022に変更後、削除), 20022

vpc-XXX-web:

- inbound: 80

vpc-XXX-db:

- inbound: XX

Subnet の作成

VPC Management Console > Subnets > Create Subnet

Public Subnet:(Default)

- 10.0.0.0/24

Private Subnet:

- 10.0.64.0/24

EC2(bastion) の作成

EC2 Management Console > Launch Instance

EIP のアサイン

EC2 Management Console > Elastic IPs > Allowcate New Address

- E2(bastion) にアサインする

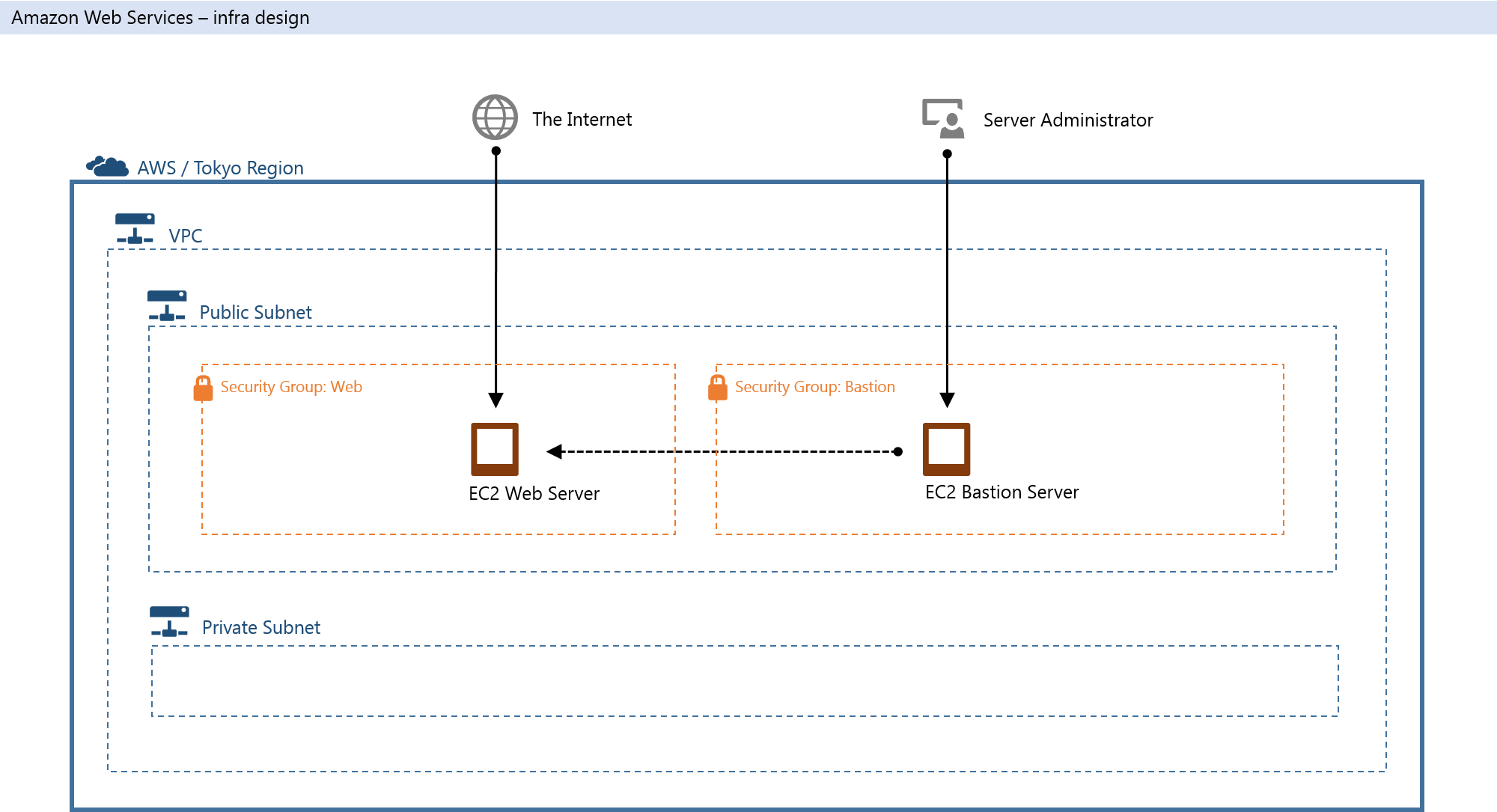

AWS構成

参考

http://whiskers.nukos.kitchen/2014/11/13/aws-vpc-wordpress.html

http://dev.classmethod.jp/cloud/aws/vpc-knowhow-2014-04/#note-1-1

http://dev.classmethod.jp/cloud/aws/bastion-host-on-amazon-vpc/

http://blog.cloudpack.jp/2013/02/25/aws-news-vpc-cidr-az/