Amazon Inspectorを使ってみた

業務で脆弱性診断ツールの選定を任されたので、実際に使ってみた

(使ってみないと何がいいのかわからんよね)

サマリ

- IAMロール作成

- EC2インスタンスへのタグつけ

- AWSエージェントをインストール

- 評価ターゲットの定義

- 評価テンプレートの定義

- 評価の実行

IAMロールを作成

Amazon InspectorがAWS EC2インスタンスのタグ情報を取得できる必要があるため、

下記権限で作成する

{

"Version": "2012-10-17",

"Statement": [

{

"Effect": "Allow",

"Action": [

"ec2:DescribeInstances"

],

"Resource": [

"*"

]

}

]

}

EC2インスタンスへのタグつけ

EC2インスタンスに対して適当なタグをつける

AWSエージェントをインストール

脆弱性診断対象のEC2インスタンスに対してSSHし、エージェントをインストールする

[ec2-user@ip-10-0-1-41 ~]$ sudo su -

Last login: Wed Aug 2 22:31:53 JST 2017 on pts/0

[root@ip-10-0-1-41 ~]# cd /usr/src/

[root@ip-10-0-1-41 src]# wget https://d1wk0tztpsntt1.cloudfront.net/linux/latest/install

:

:

install 100%[================================================================================================================>] 26.60K --.-KB/s in 0s

2017-08-12 15:40:42 (269 MB/s) - ‘install’ saved [27238/27238]

[root@ip-10-0-1-41 src]#

[root@ip-10-0-1-41 src]# bash install -u false

Forced update specified as argument is : false

Distribution of the machine is Amazon Linux AMI.

Distribution type of the machine is amzn.

:

:

Current running agent reports version as: 1.0.1041.1

This install script was created to install agent version:1.0.1041.1

In most cases, these version numbers should be the same.

[root@ip-10-0-1-41 src]#

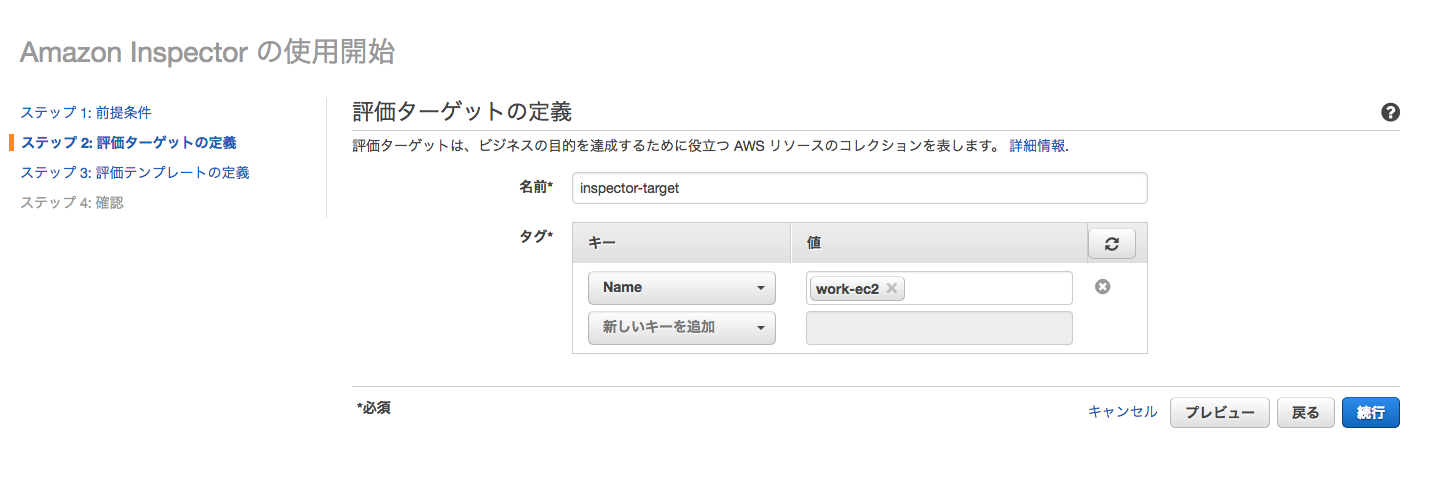

評価ターゲットの定義

ここで、

1. どのインスタンスに対して診断をするのか(複数可)

2. 対象インスタンスのまとまりに対して名前つけ

を実施する

今回はこんな感じにしてみた

評価テンプレートの定義

何をもってして評価するのかをここで定義する。具体的には、

1. 評価基準(ルールテンプレートなるもの)

2. 診断時間(15分〜24時間)

3. 上記設定をした評価基準に対しての名前つけ

を実施する。今回はこんな感じにしてみた

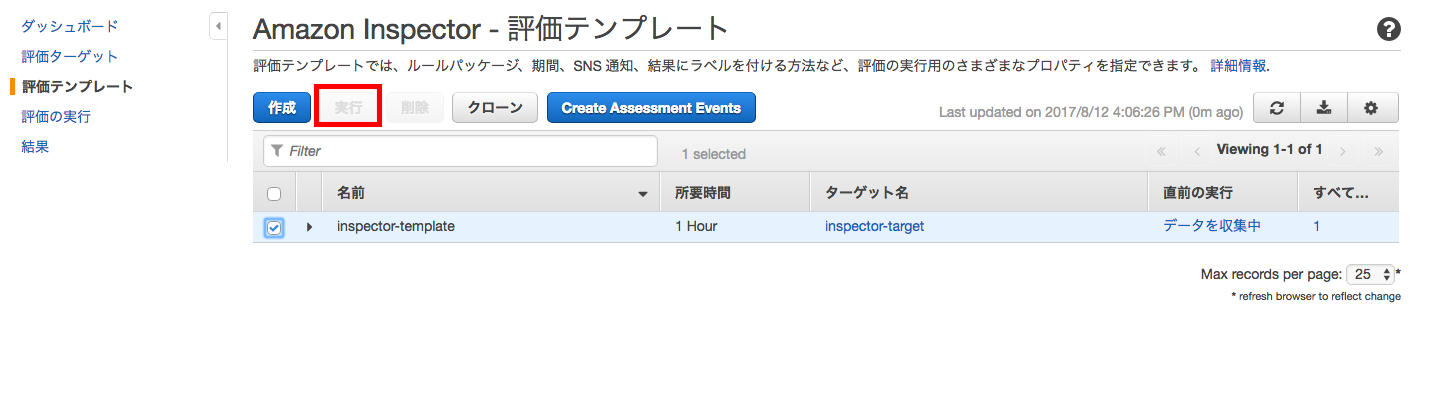

評価の実行

1〜5までの設定が全て完了したら最後は実行するのみ!

※すでに実行後なため実行ボタンが選択できなくなっています。。。

結果などがでてきたらまた続きをかきたいと思います!