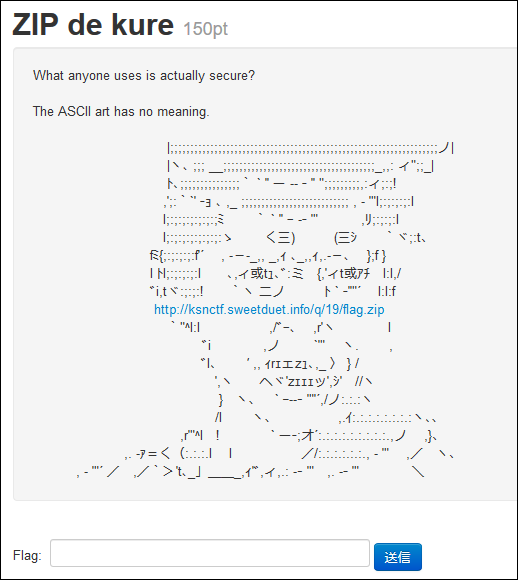

問題

解いてみた

アスキーアートは意味ありません。

とのこと。

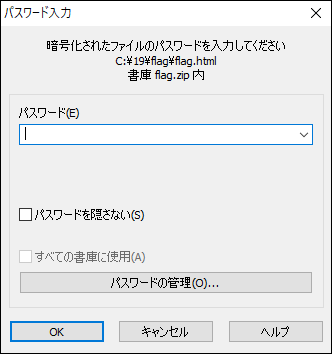

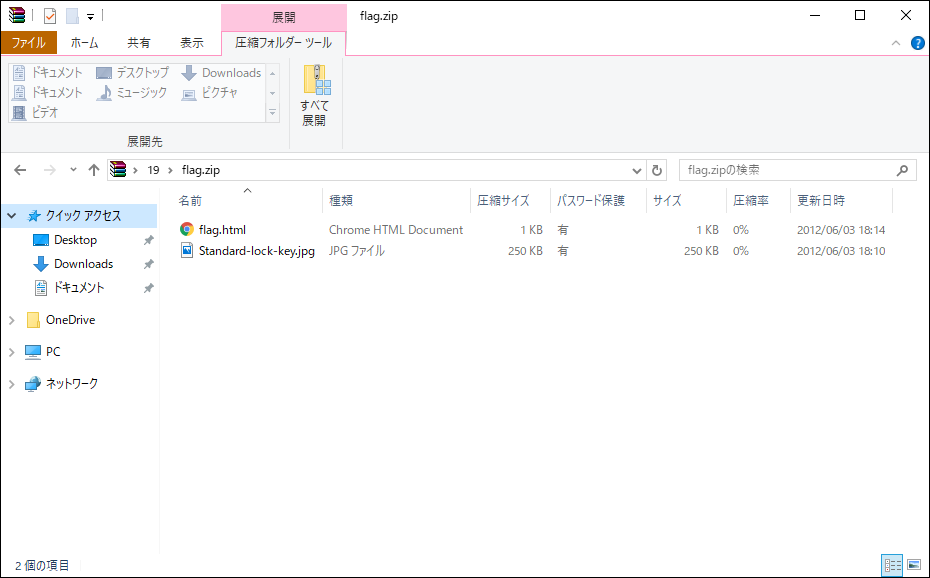

とりあえずzipをダウンロードして開いてみます。

なるほど。

パスワードをクラックして解凍すると中にflagがあるっていう問題のようです。

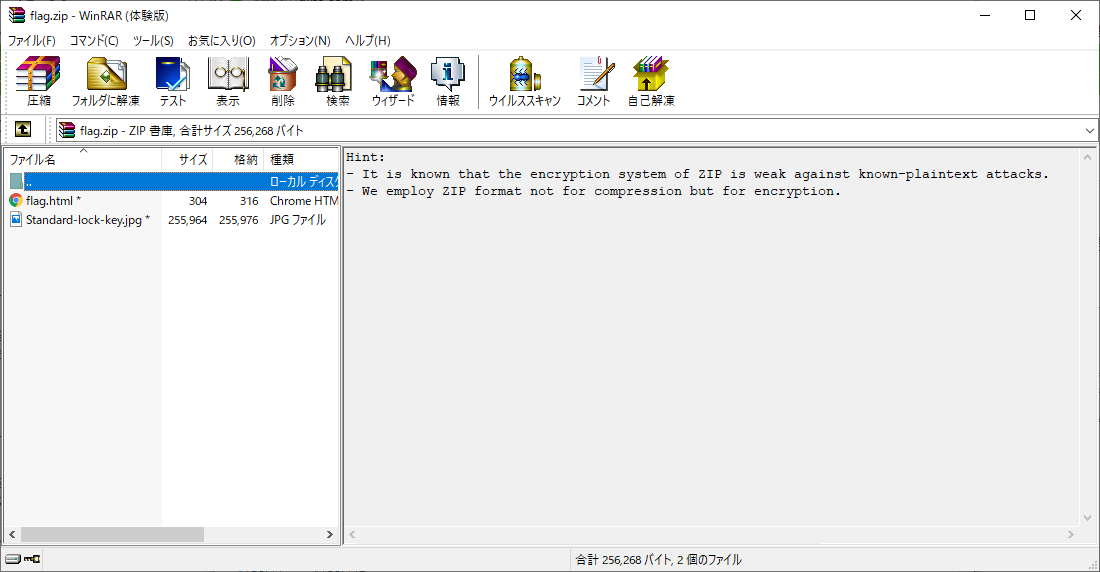

パスワード付きzipでもデフォルトだとファイル名は見れる仕様なんです。

ということで見てみると案の定見ることができました。

右側にヒントが出てるんですが、逆にこの文字ってどうやって設定してるのか不明。

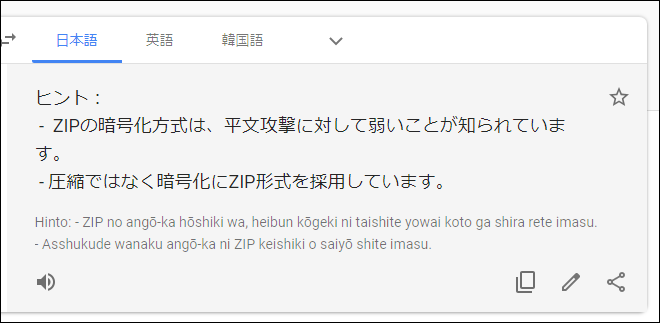

google翻訳すると

「平文攻撃に弱いことが知られている」と書かれていますが、たぶん文脈的に既知平文攻撃ってことですかね。

既知平文攻撃というのは相当簡単にいうとzip内の圧縮されたファイルに1つでも既知のファイルがあった場合、パスワードが推測できるという攻撃です。詳しく知りたい人は検索してみてください。

そして「圧縮じゃないよ」的なことも書かれていたので、エクスプローラで開いてみると確かに圧縮率のところが0%になってる。

初めて見た。

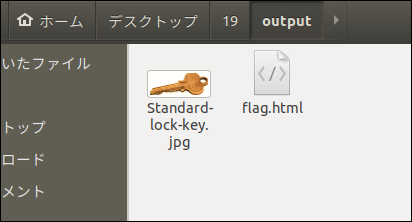

中に入っているファイルを整理すると以下2つです。

flag.html

Standard-lock-key.jpg

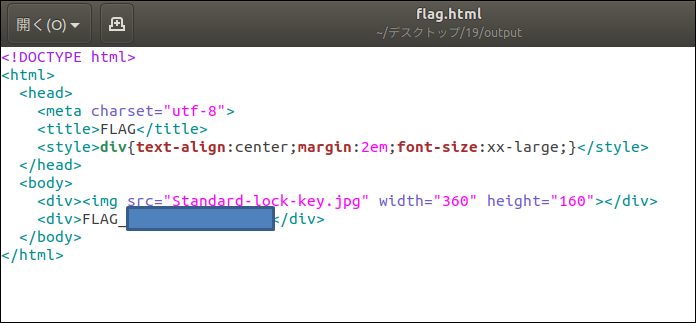

当然、flag.htmlに答えが書いているでしょうから、このファイルは未知です。

ということはもう一つのStandard-lock-key.jpgが既知ということ?

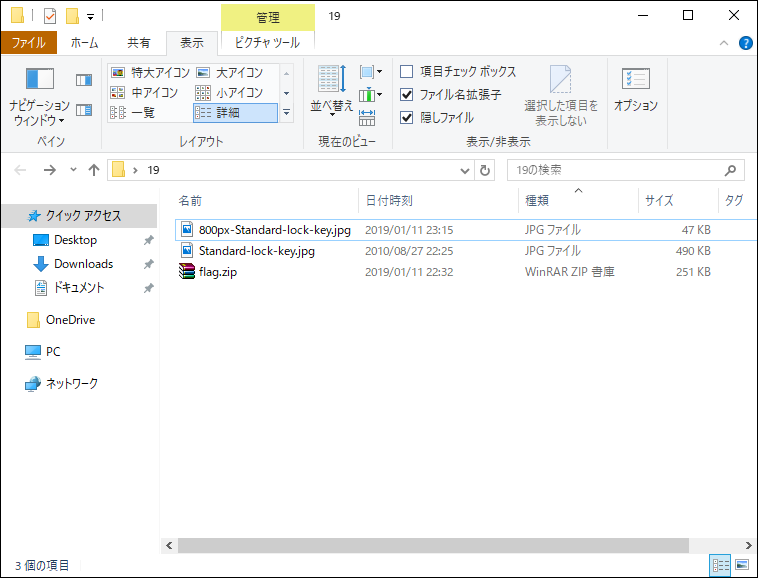

知らないファイルなので検索してみる。

なんとwikipediaで出てきたんですが、というか画像ファイルが出てきただけですが。

たぶんこれなんでしょう。

ひとまずダウンロードします。

サイズがいくつかあったので2つダウンロードしたんですが、どちらも250KBから大きく外れていた。

これは罠なのか?

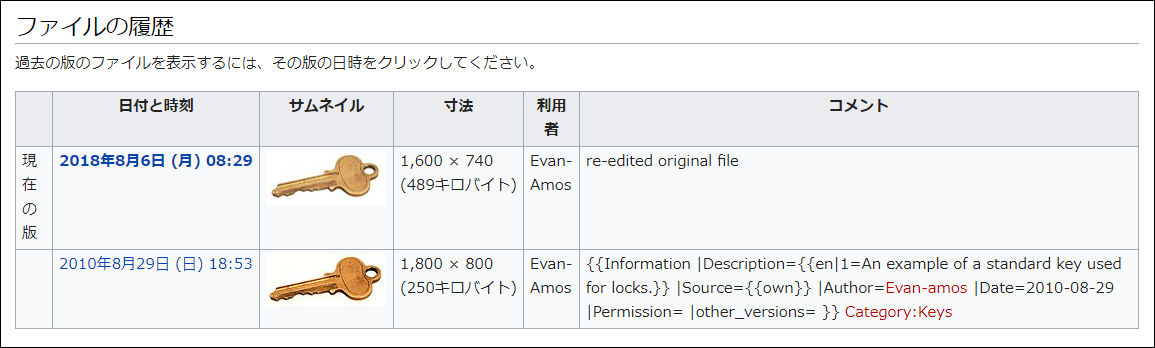

もう一度wikipediaのページに戻ってファイルの履歴とかいう項目を見てみたら衝撃の事実が判明しました。

何者かが2018/8/6に更新してる。

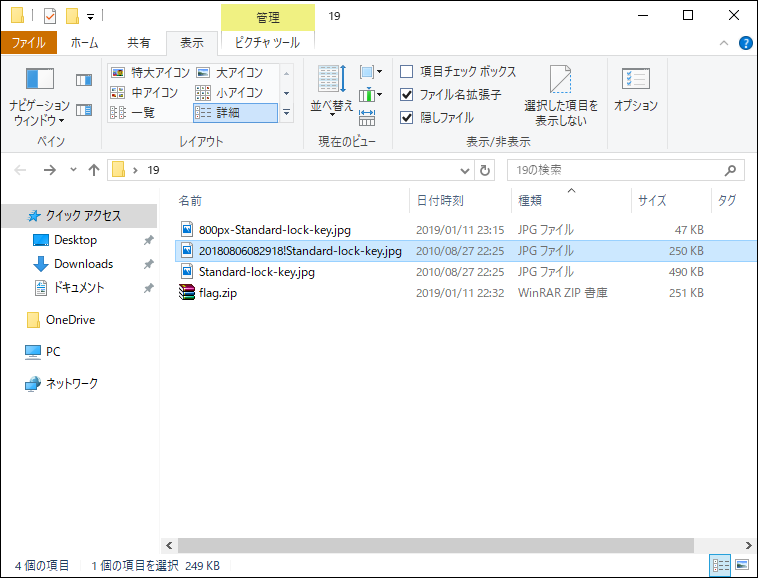

ということで古い方が250KBなのでこれをダウンロードします。

ぴったり250KBです。

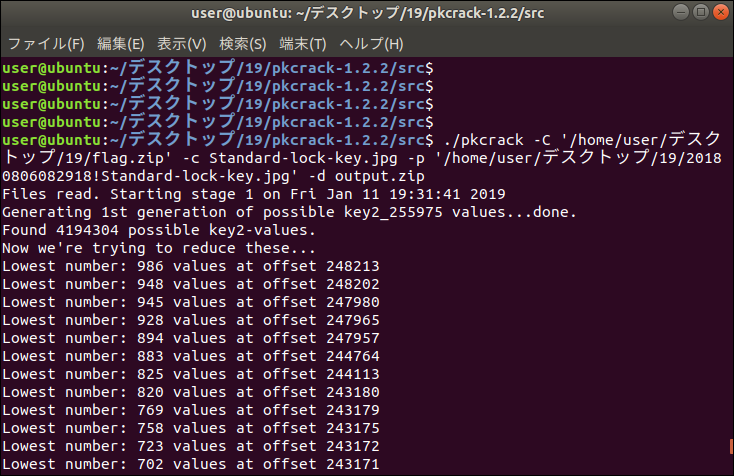

PkCrackというソフトを使って攻撃します。

が、Windowsは32bit版しかありません。

64bitでもたぶん動くだろうと思ってやってみたところ「サポートされていない16ビットアプリケーション」というエラーが出て実行できませんでした。

32bitじゃなくて16bitのソフト???

相当昔に作られたものなんでしょうか。

仮想マシンのUbuntu使います。

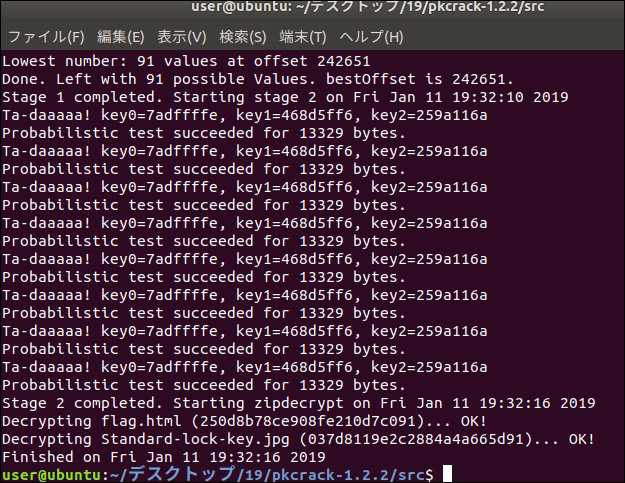

時間がかかるのかと思ってたら1分もかからず完了しました。

作成されたzipファイルを解凍するとパスワードなしで解凍することができました。

flag.htmlを開くとflagが書いてました。