EC2 とか S3 とかはなんとなく何するやつかしってる・・くらいの人がある日最低限の AWS の環境一式を作らなくてはならなくなったので調べたことの備忘録です。

右も左も分からないで右往左往していた私に道筋を与えてくれた先輩方に感謝しています。

参考になる資料

として紹介されたサイトたち。

最初に知っておく概念や単語

ネットワーク周り

BlackBelt の資料を読むと概要がざっくりわかります。

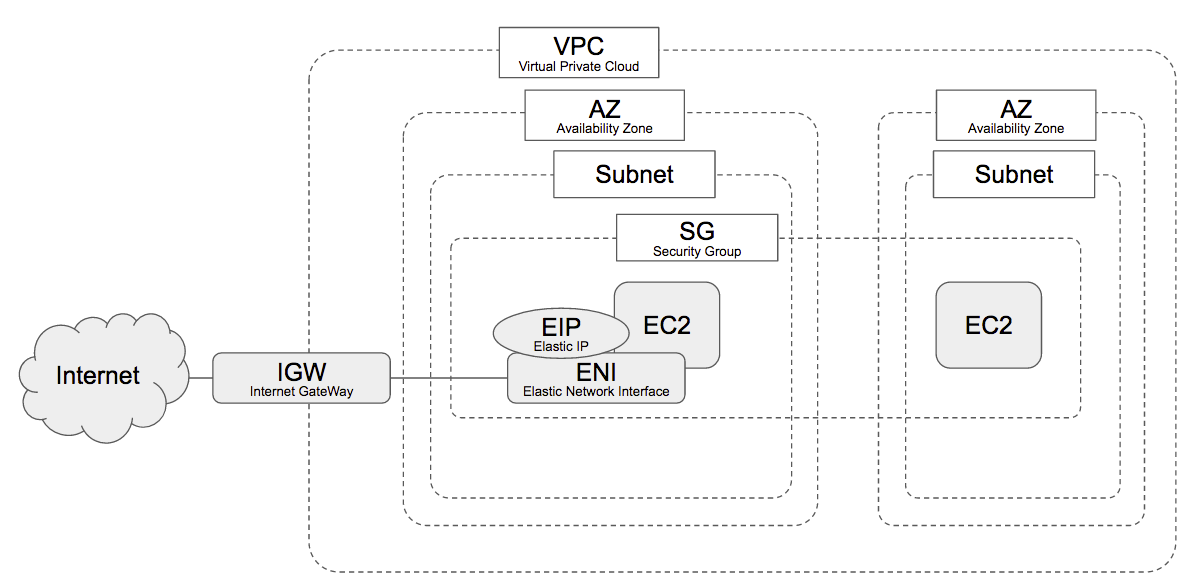

- VPC

Virtual Private Cloud- AWS アカウント専用の仮想ネットワーク。この中にサブネットであったり、セキュリティグループであったりを作っていきます。

- 公式ドキュメント

- SG

Security Group- インスタンスの仮想ファイアウォールとして機能し、インバウンドトラフィックとアウトバウンドトラフィックをコントロール。

- 公式ドキュメント

- SG は後から名前を変えられないらしいので、命名規則周りを整理しておかないとカオスになるらしい。

- SG: インスタンスごと。 Network ACL: サブネットごと。ノンインフラエンジニアが触るならセキュリティ周りは SG のみで済ましたほうがわかりやすい。インフラ系エンジニアなら Network ACL のほうが馴染みがあるかも、とか。

- EIP

Elastic IP- 動的なクラウドコンピューティングのために設計された静的 IPv4 アドレス。 IP を EC2 や後述する ENI に紐付けられます。

- 公式ドキュメント

- ENI

Elastic Network Interface- VPC のインスタンスに接続できる仮想ネットワークインターフェイス。 LAN のボードをマシンに刺すようなイメージ?

- 公式ドキュメント

- IGW

Internet GateWay- VPC のインスタンスとインターネットとの間の通信を可能にする VPC コンポーネント。 VPC 内の EC2 等をインターネットに接続できるようにするための、 VPC <-> インターネット の窓口です。

- 公式ドキュメント

- AZ

Availability Zone- データセンタのロケーション。万一ある AZ がまるごと障害を起こしてもサービスを続けられるよう、複数の AZ にまたがってリソースを配置することで、可用性を高めることができる。

- 公式ドキュメント

- Network ACL

Network Access Control List- 1 つ以上のサブネットのインバウンドトラフィックとアウトバウンドトラフィックを制御するファイアウォールとして動作する、VPC 用のセキュリティのオプションレイヤー。

- 公式ドキュメント

ユーザー管理周り

IAM を使って行います。

こちらも BlackBelt を読むと良いと思います。

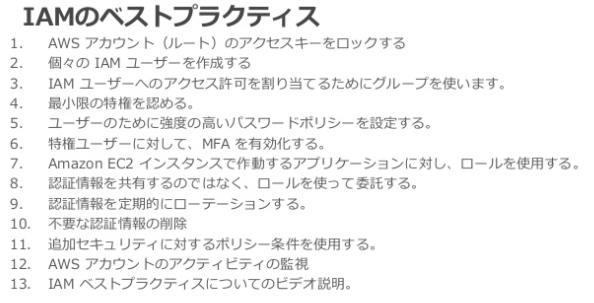

気をつけるべきは上記スライドのこのページに圧縮されていると思います。

- IAM

Identity and Access Management- ユーザー等の権限の管理の仕組み。 EC2 の Unix 的な意味のユーザーとは別なので注意。

- 公式ドキュメント

IAM のベストプラクティスは毎年変わるとかいう噂もあります。

2016 年版: AWS re:Invent 2016: IAM Best Practices to Live By (SAC317)

その他

アラートと通知で請求額をモニタリング を使って異常に請求額が積まれた場合に知れるようにしておくことをおすすめされました。

万一 初心者がAWSでミスって不正利用されて$6,000請求、泣きそうになったお話。 みたいなことになっても気づけますね。