参考

- マニュアル (英語)

- トラブルシューティング

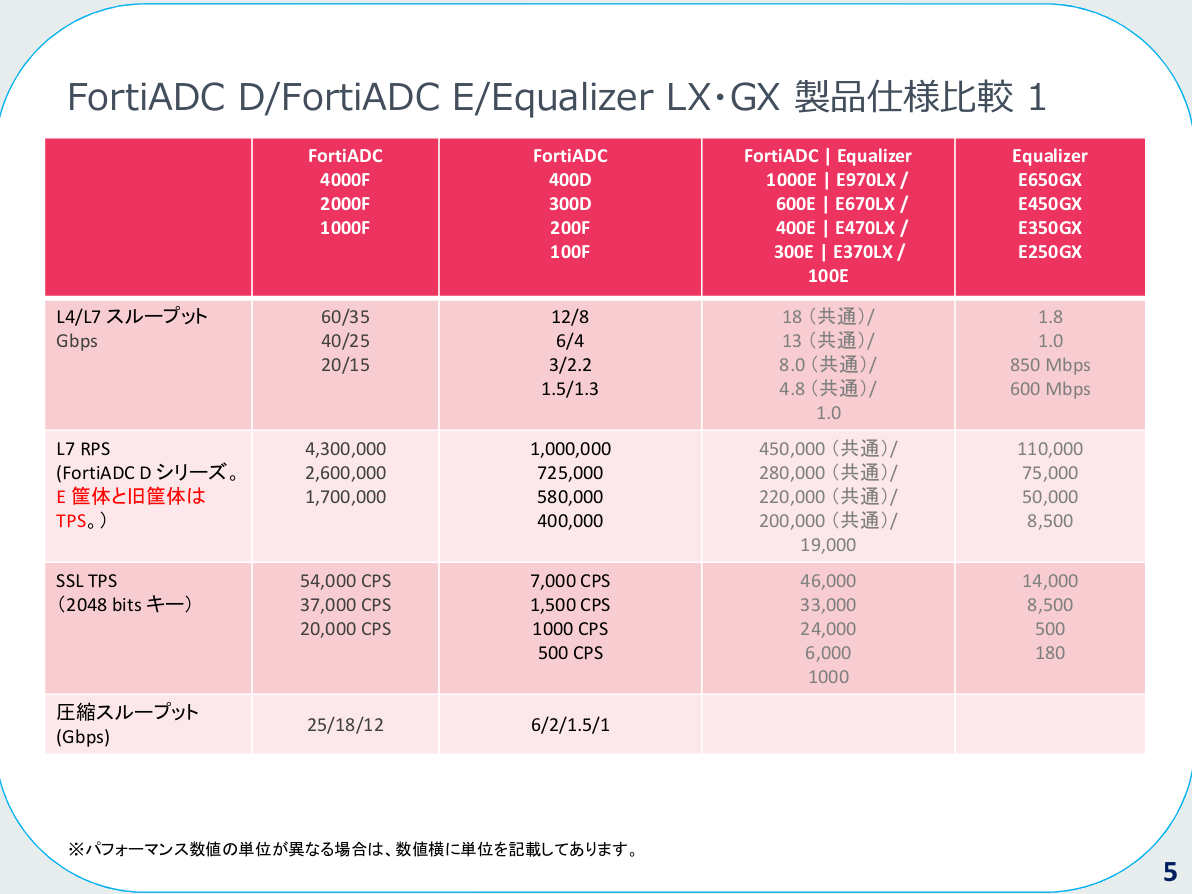

- 機種ごとの性能一覧 Specificationsタブにあり。

- FortiADC : http://docs.fortinet.com/fortiadc-d-series/release-information

- Fortinet – it-tech-knowledge

| バージョン | リリース日 |

|---|---|

| 4.7.3 | 2017/5/24 |

| 4.8.0 | 2017/7/28 |

| 4.8.1 | 2017/10/2 |

| 4.8.2 | 2017/11/2 |

| 4.8.3 | 2017/12/18 |

| 4.8.4 | 2018/1/19 |

| 5.0.0 | 2018/2/2 |

| 5.1.0 | 2018/7/10 |

| 5.2.0 | 2018/12/14 |

IP設定

開封時の初期設定方法が記載されている。

-

http://192.168.1.99

- admin : passなし

- ssh 192.168.1.99

- admin : passなし

- シリアル接続: 9600 bps

- admin : passなし

電源ONからの起動速度

- 電源ONからping応答まで55秒くらい。

- GUI画面から再起動をかけてping応答なしから応答ありに戻るまでも55秒くらい。

GUI

ログイン

admin : パスワードなし

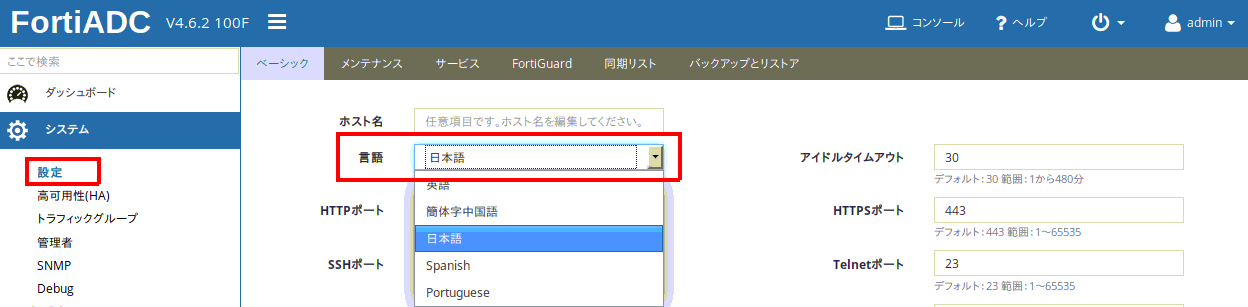

言語

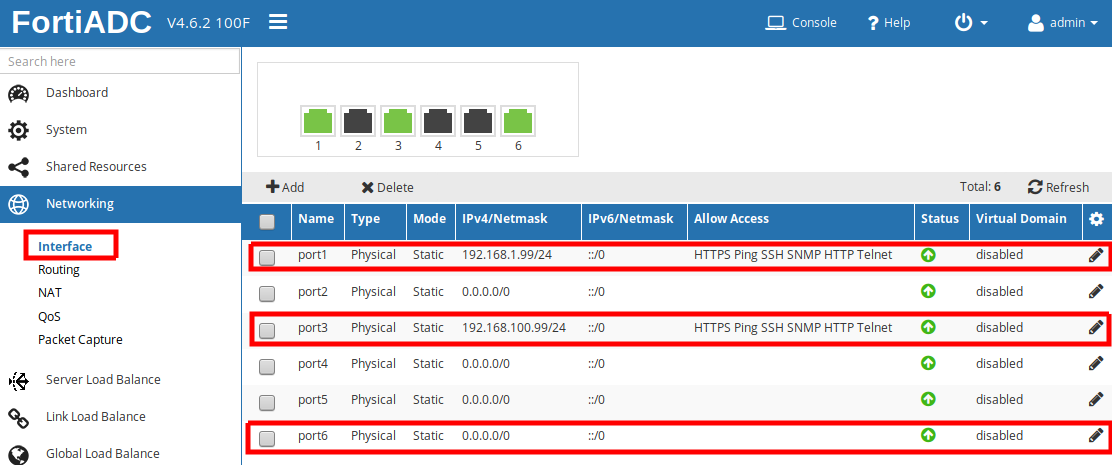

portのIP設定

- HAノードIPアドレス (192.168.1.99, 192.168.100.99)

- マスター/スレーブで同じIPアドレスを使うため、スレーブにGUIログインできないので注意。(次のHAの項目にも記載)

- ハートビート、データ用に指定したport6はIPアドレス不要。

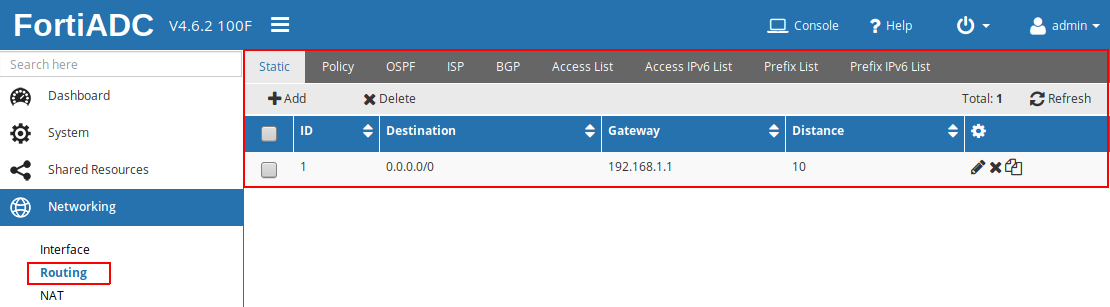

default gateway

- コンソールから

execute ping 8.8.8.8が通ることを確認。

- port3に繋がっているPCも

ping 8.8.8.8が通るようにするには、次のNAT設定を行う。

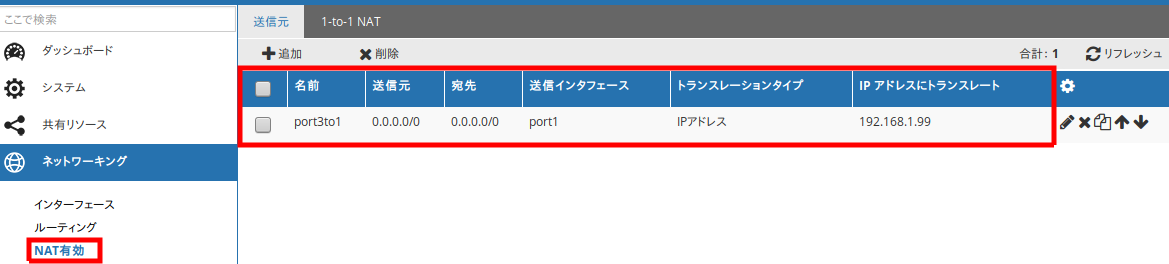

NAT

構成

インターネット

|

192.168.1.1

|

192.168.1.99 (port1)

|

192.168.100.99 (port3)

|

192.168.100.98 (インターネットに出たいPC)

-

translatlon to Addressはport1に設定したIPアドレスを指定。

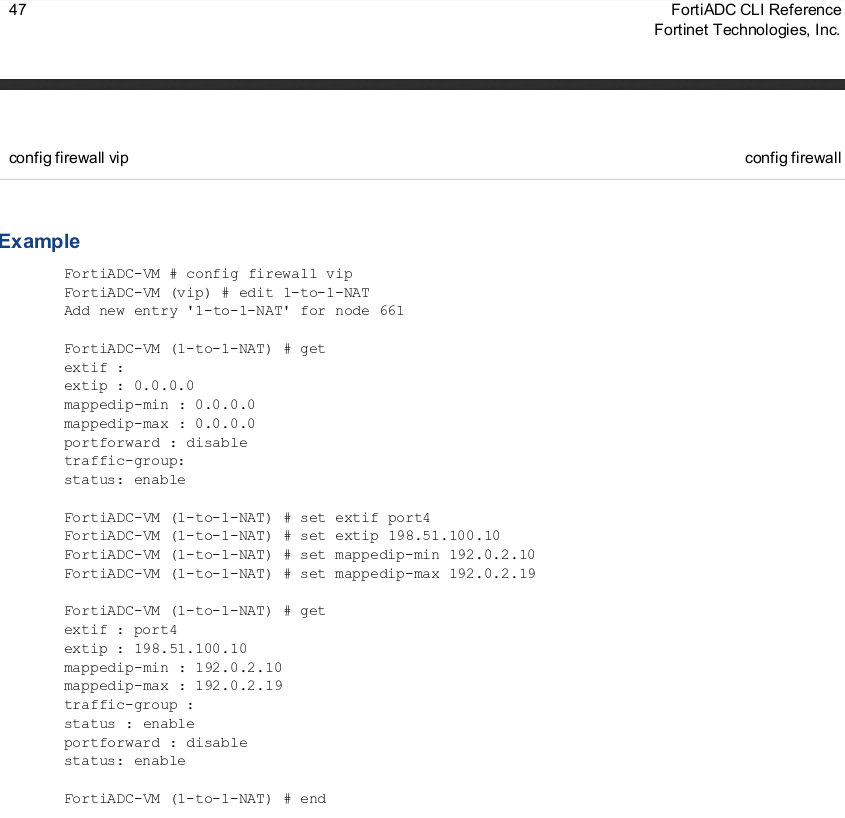

1-to-1-NAT

HA

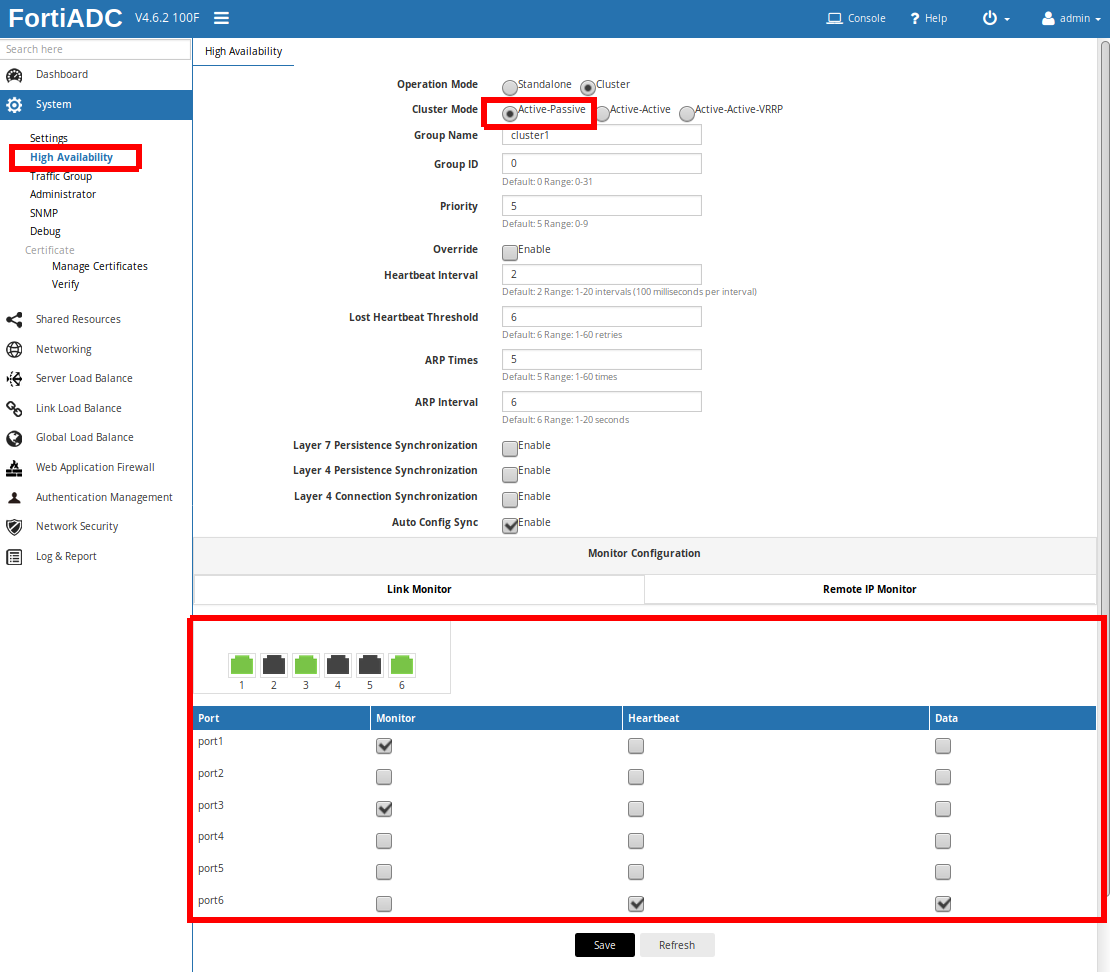

- Monitor : このportが1つでもケーブル抜けると、マスター/スレーブが切り替わる。

- 以下の例では、マスターの port1 もしくは port3 を抜くと、セカンダリとマスターが切り替わります。

- HA設定した後はスレーブにGUIログインできない。

- シリアルケーブルでのログインは可能

- もしくはGUI -> コンソール ->

execute ha manage 0にてシリアルと同じ操作ができる

Server Load Balance - Virtual Server

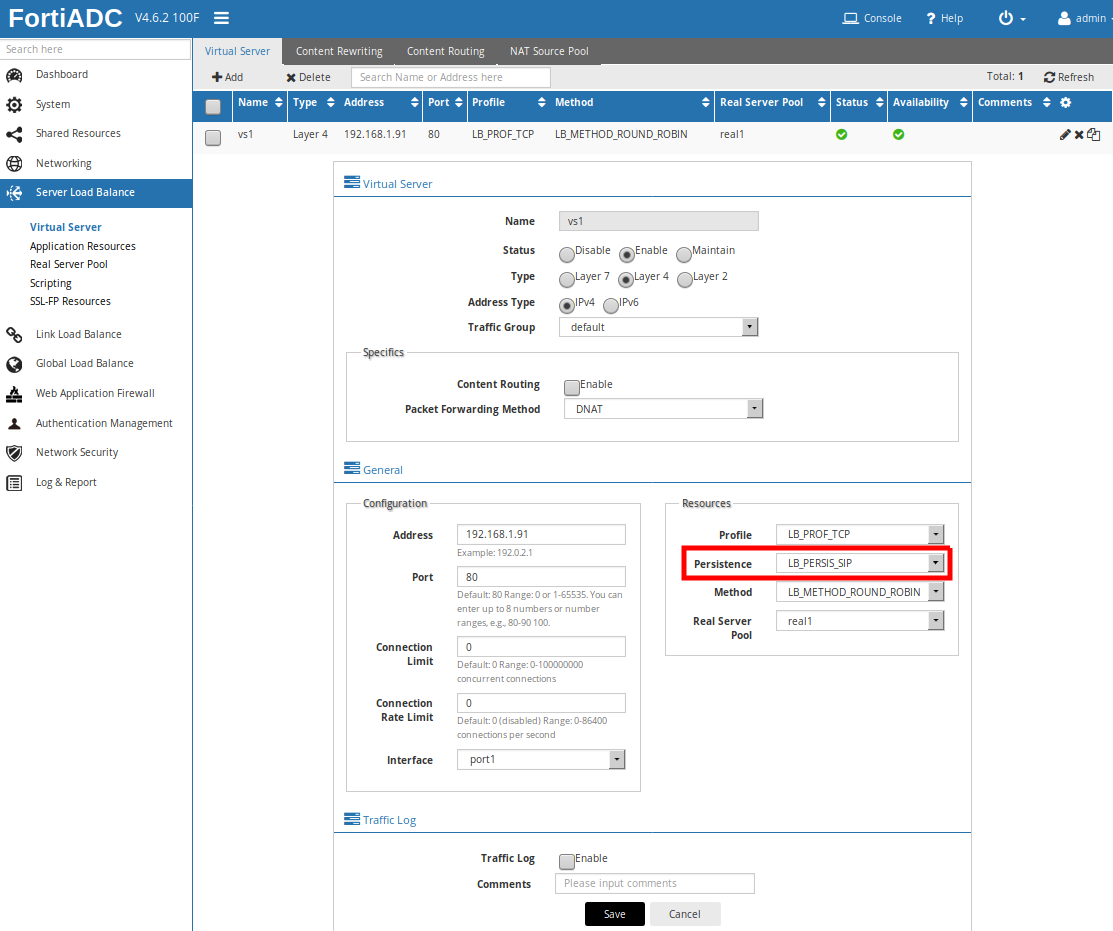

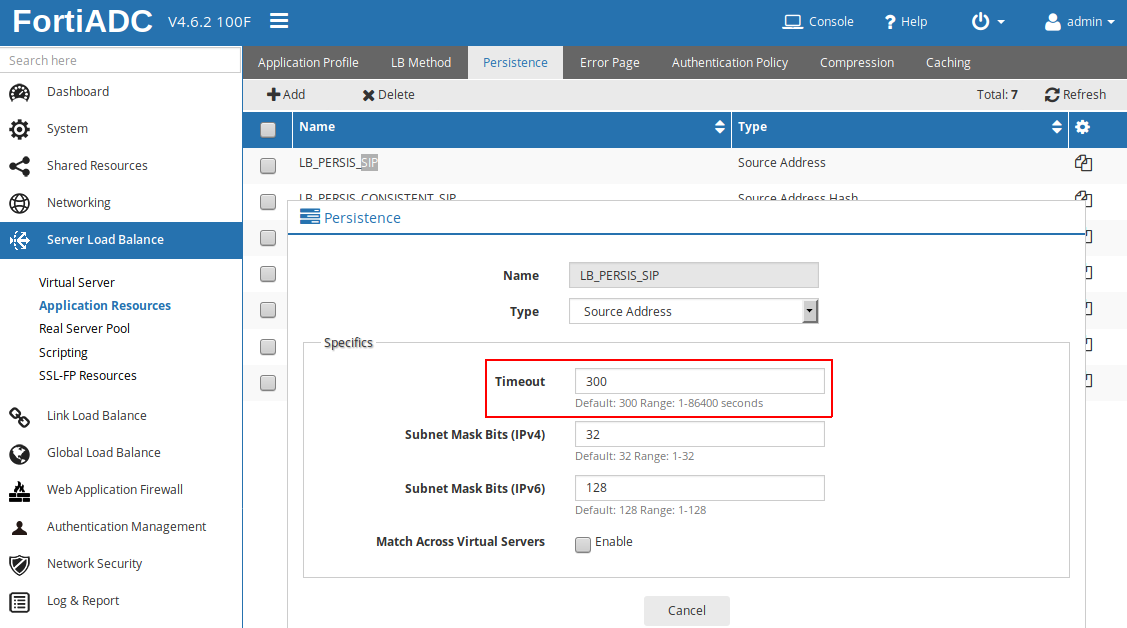

- Persistence

- click to select : 同じサーバーに再接続するかを考慮しない。

- LB_PERSIS_SIP : 最後の接続から300秒以内であれば、同じサーバーに再接続する。

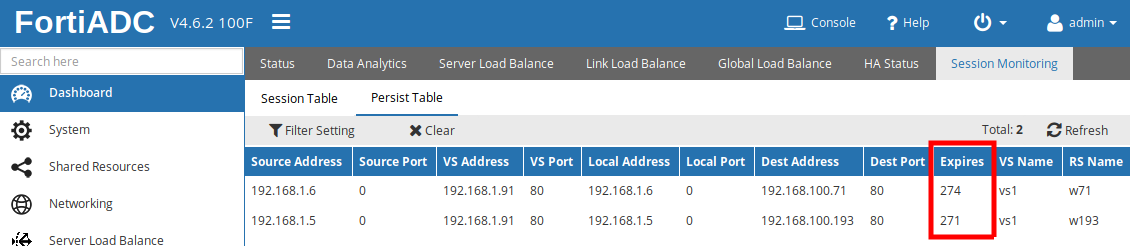

- Dashboard - Session Monitoring - Persist Table に表示されている Expires の値(秒)。0になったら消える

- もしくは、

Clearボタンを押すと強制的に消すことができる。

- もしくは、

- timeout値を変更するには、cloneして保存する必要がある。

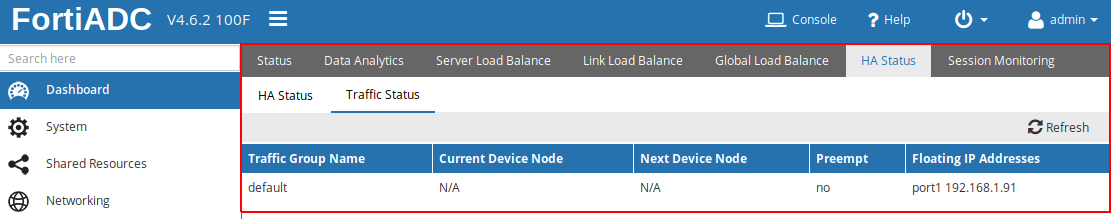

- 仮想IP一覧は ダッシュボード - HA Status - Traffic Status で確認できる。

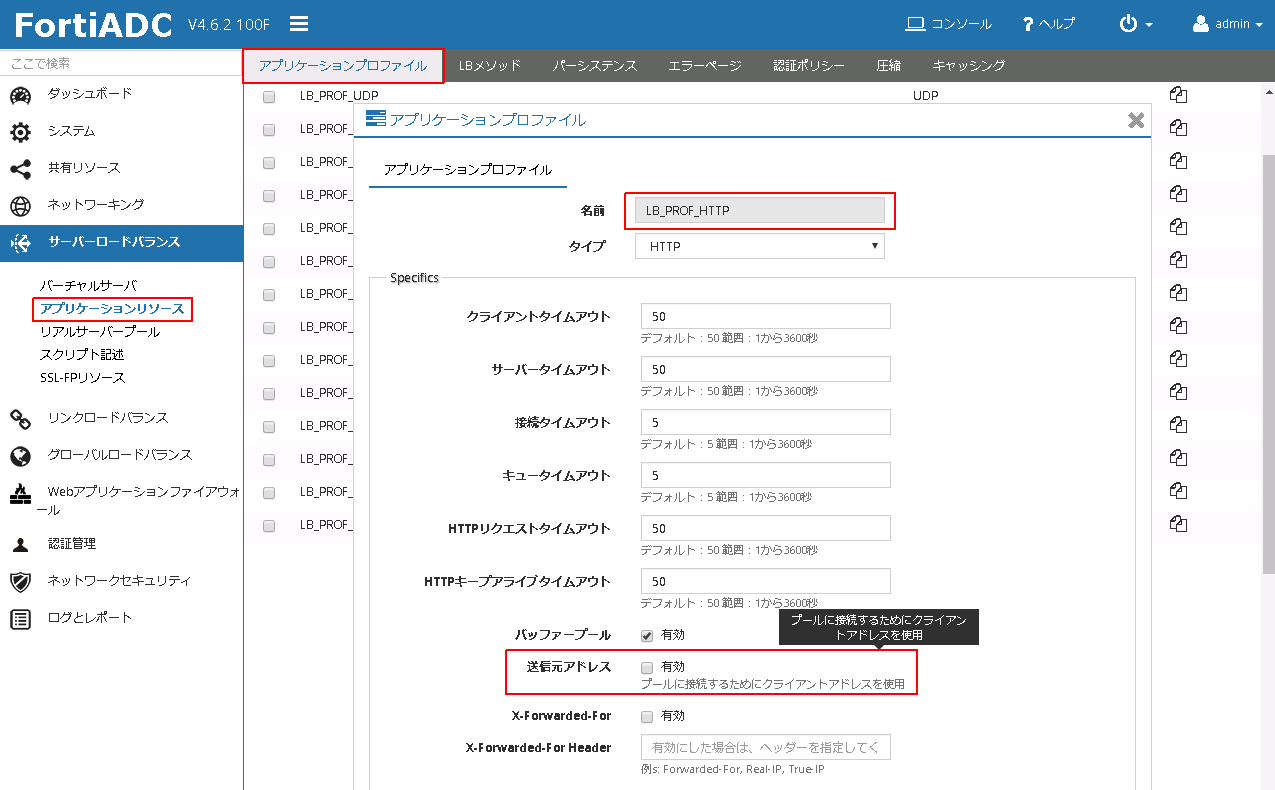

Server Load Balance - Application Resources

L7の場合、接続元のIPアドレスがport3のIPアドレスで記録される問題

- Application Resources - Add - Type から HTTPを選択

- 送信元アドレス - 有効にチェック

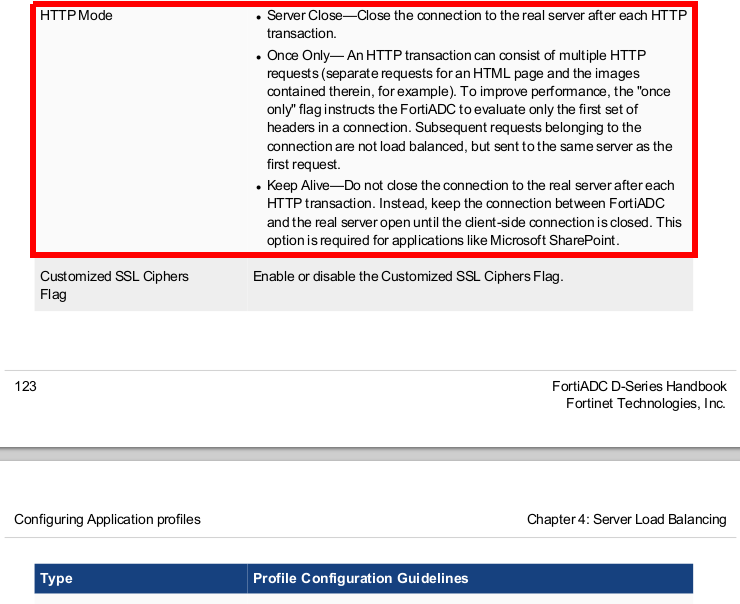

- HTTPモードはキープアライブにするとセッション数が増えすぎる可能性がある。 Once OnlyかServer Closeを選択。

- Save

- Virtual Server - L7 のものの pofile にて、先程作成したものを選択。

これで接続元のグローバルIPでwebサーバーのaccess_logに記録されるようになる。

backup / restore

HA構成でのバックアップは、片方のバックアップだけで良い。

リストア時にホスト名だけ修正。

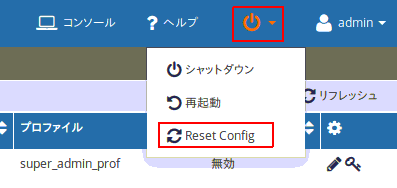

工場出荷状態に戻す

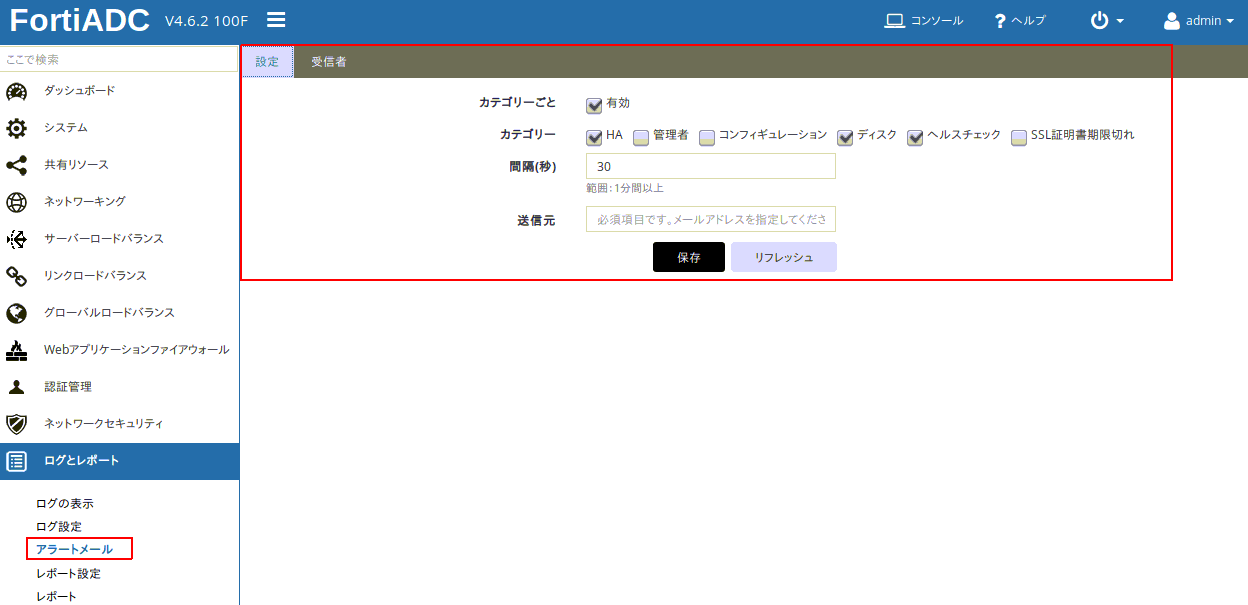

アラートメール

firewall

- 出荷時: 全許可

cli設定

- 1台目

config system interface

edit port3

set ip 192.168.100.99/24

set allowaccess http https ping snmp ssh telnet

end

- 2台目

config system interface

edit port1

set ip 192.168.1.98/24

set allowaccess http https ping snmp ssh telnet

end

config system interface

edit port3

set ip 192.168.100.98/24

set allowaccess http https ping snmp ssh telnet

end

default gateway

config router static

edit 1

set gateway <gateway_ipv4>

end

interface settings

config system interface

edit <interface_name>

set ip <ip&netmask>

set allowaccess {http https ping snmp ssh telnet}

end

config system interface

edit port3

set ha-node-secondary-ip enable

config ha-node-secondary-ip-list

edit 1

set ip 192.168.1.100

set allowaccess ping

end

change password

最短8文字

config system admin

edit admin

set password <string>

end

network test

execute ping <destination_ip4>

execute traceroute <destination_ipv4>

Server Load Balancing

再起動や初期化

execute reboot

execute factoryreset

execute shutdown

HA settings

状態確認

# OSのversion確認

get system status

# もう片方の本体にログイン

execute ha manage 0

LBの下のWEBサーバーがアクセス元のIPをログに残すには「spoof」を有効にする必要がある

「スプーフ」

(5) HTTPS通信の際にアクセス元のソースIPアドレスが判別出来る

Spoof機能がないロードバランサではHTTPS通信時のソースIPアドレスが検知できず、ロードバランサのIPとなってしますので、アクセス元制限やログ解析、調査などに支障があります。