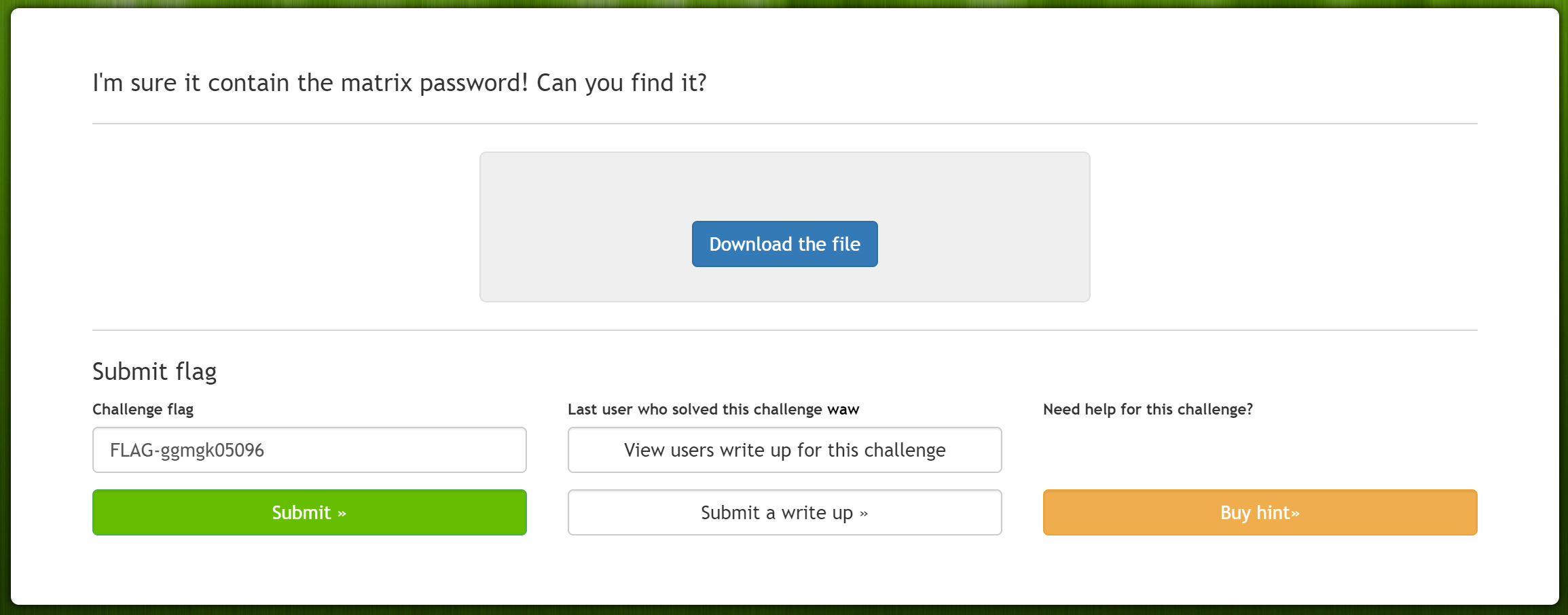

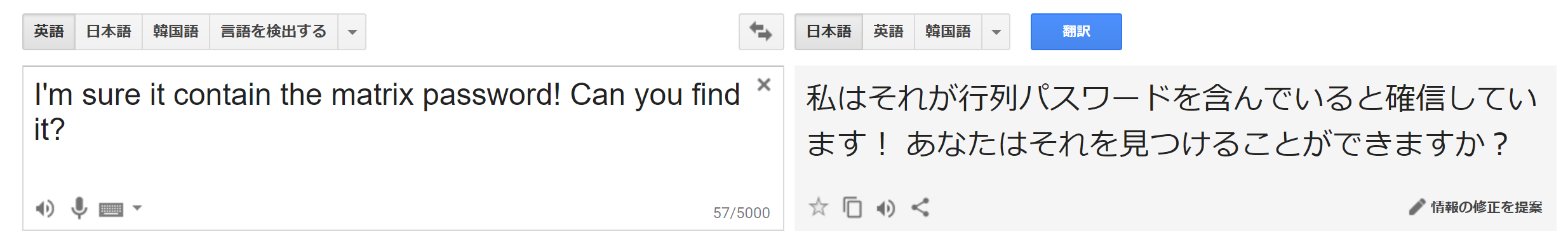

I'm sure it contain the matrix password! Can you find it?と書かれている。とりあえずgoogle翻訳してみる。

問題にあるファイルをダウンロードをすると拡張子のないファイルが手に入った。

このファイルからパスワード(=フラッグ)を見つけることができれば良いのだろう。

「WinSCP」を用いて仮想マシンにこのファイルを転送し、そちらで解析することにした。まず、このファイルが何のファイルなのかを知るために「fileコマンド」を実行した。

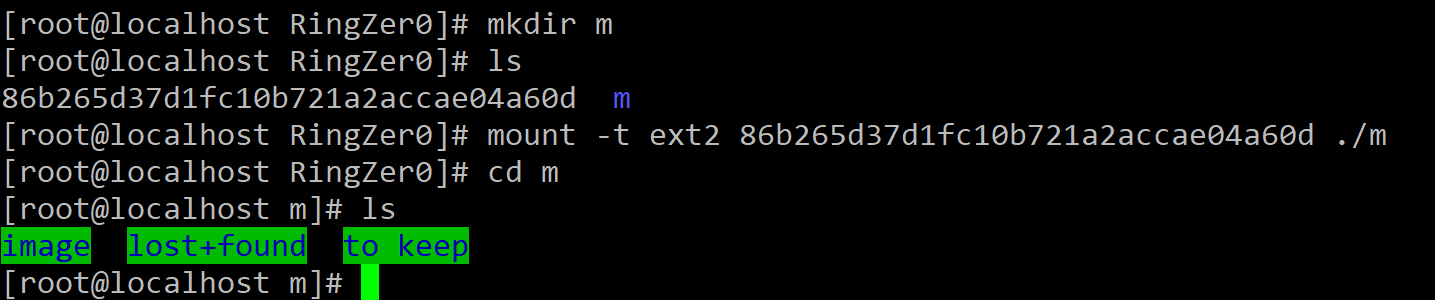

このファイルは、Linux rev 1.0 ext2 filesystem dataというファイルということがわかった。調べてみると、ex2ファイルはタイトルから察するに、usbのフォーマットの一種で、Linux形式のフロッピ・ディスクだということが分かった。それならマウントをすれば中にあるファイルが見れるのでは?と考え、同じディレクトリに「m」というディレクトリを作成し、そこにマウントした。

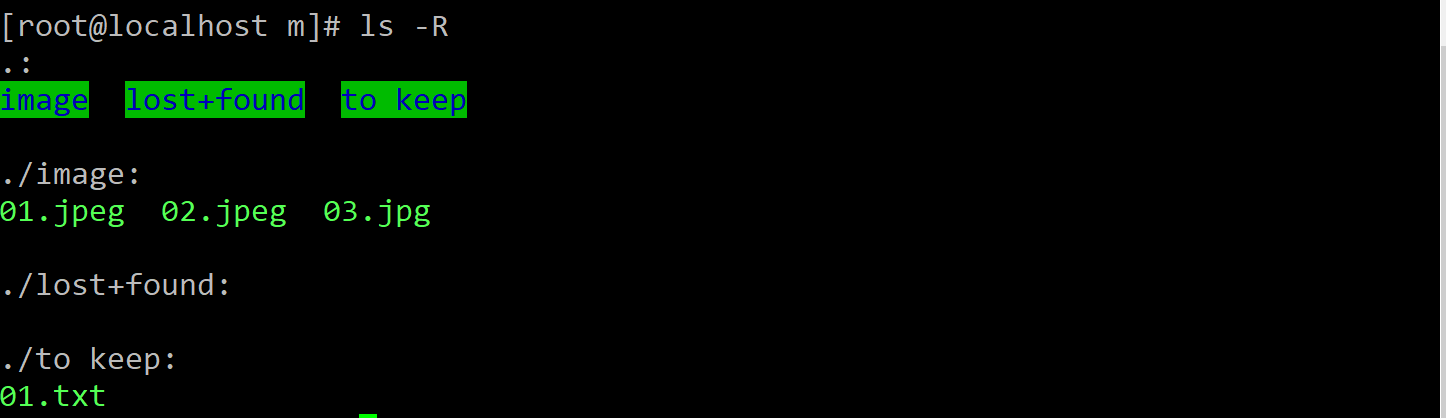

そうすると、「image」、「lost+found」、「to keep」の3つのディレクトリが出てきた。そして、lsの「-R」オプションを用いて中身のファイルをすべて表示させ、怪しいファイルがないかを調べてみる。

すると、3つの画像ファイルと1つのテキストファイルが出てきた。

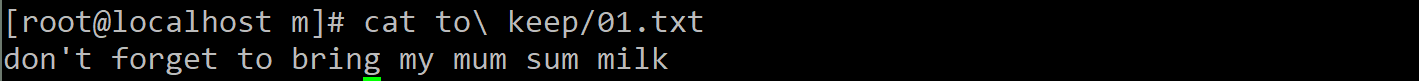

初めに、すぐ内容がみれそうな「01.txt」の内容を見てみる。

直訳すると、「私の母乳ミルクを持参することを忘れないでください」ということで、これはフラッグではない。したがたないので、3つの画像ファイルを一度ホストマシンに戻して内容を見てみることにした。

全然関係ない画像が出てきた。フラッグは画像に書かれているわけではなかった。

この後、隠しファイルがないかなど探ってみたが見つからず。画像ファイルに関しては「strings」コマンドで怪しい文字列がないか探ったりもしたが見つからず。最終的にはマウントされたディレクトリやファイルは関係ないという考えに至った。

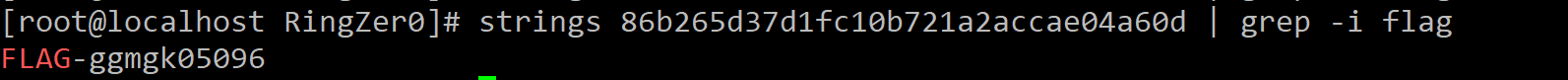

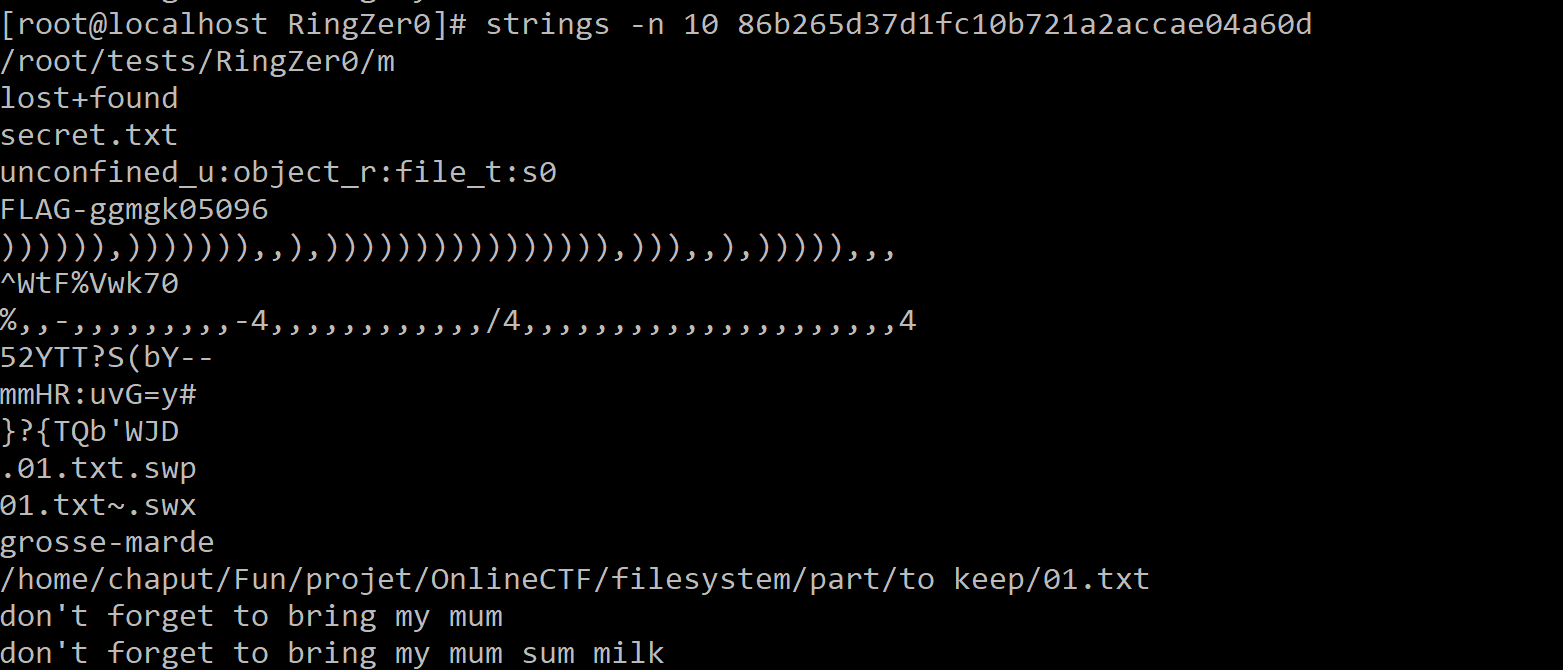

初めにダウンロードしたファイルに「strings」で調査すれば良いのでは?

10文字以上の文字列を表示させたところ、見つかった。いろいろ回りくどいことをしたがマウントする前のファイルにもマウントした後のデータは含まれているわけなのでこの方法でも良いはずであった。

ちなみに「grep」コマンドを用いれば文字数を指定せずとも見つけることが可能である。