ネットワークセキュリティーグループ(NSG)

ネットワーク セキュリティ グループ (NSG) には、仮想ネットワークの VM インスタンスに対するネットワークトラフィックを許可または拒否する一連のアクセス制御リスト (ACL) 規則が含まれています。引用

要は、リソースマネージャーごとにファイアーウォールの設定が可能であるということ

NSGの設置条件

- 仮想マシン(クラシックのみ)

- NIC(リソースマネージャーのみ) ※ 1つのNICに 1つのNSG

- サブネット(クラシック&リソースマネージャー)

NSGの制限

- NSGを設置できるのは、1箇所につき1つ

- サブスクリプション内のリージョンごとに 100まで

- NSGあたりのルール数 200まで

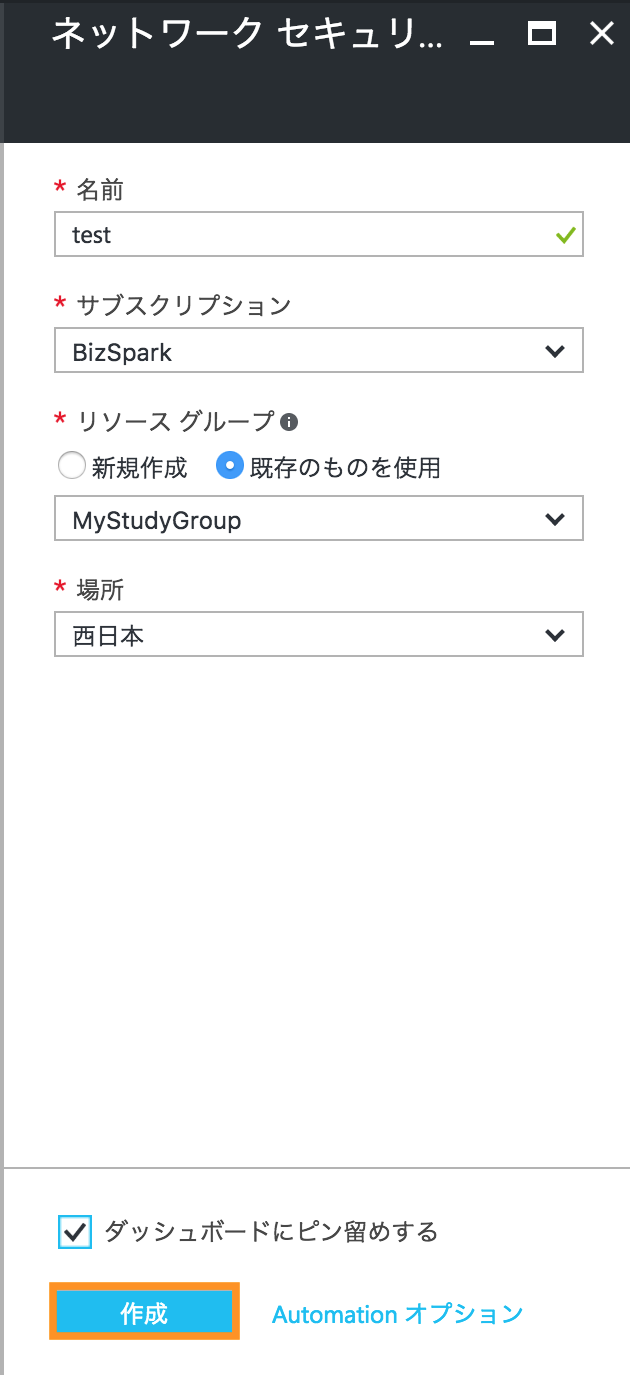

ネットワークセキュリティーグループ(NSG)の作成

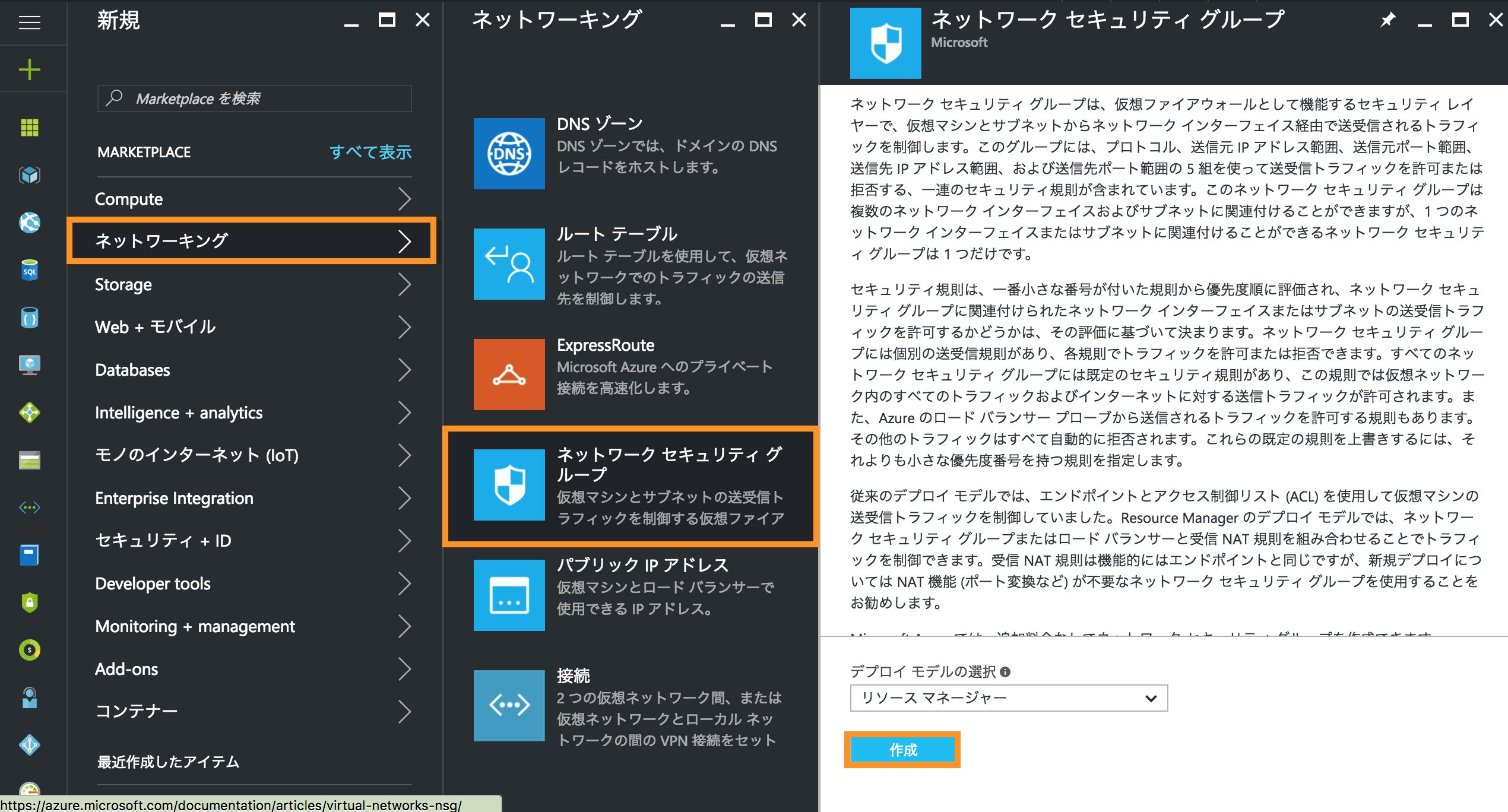

下記の順番にアクセスし、NSGを作成する

【新規】➡︎【ネットワーキング】➡︎【ネットワークセキュリティグループ】➡︎【作成】

- 名前:任意

- リソースグループ:既存のもの

- 場所:任意

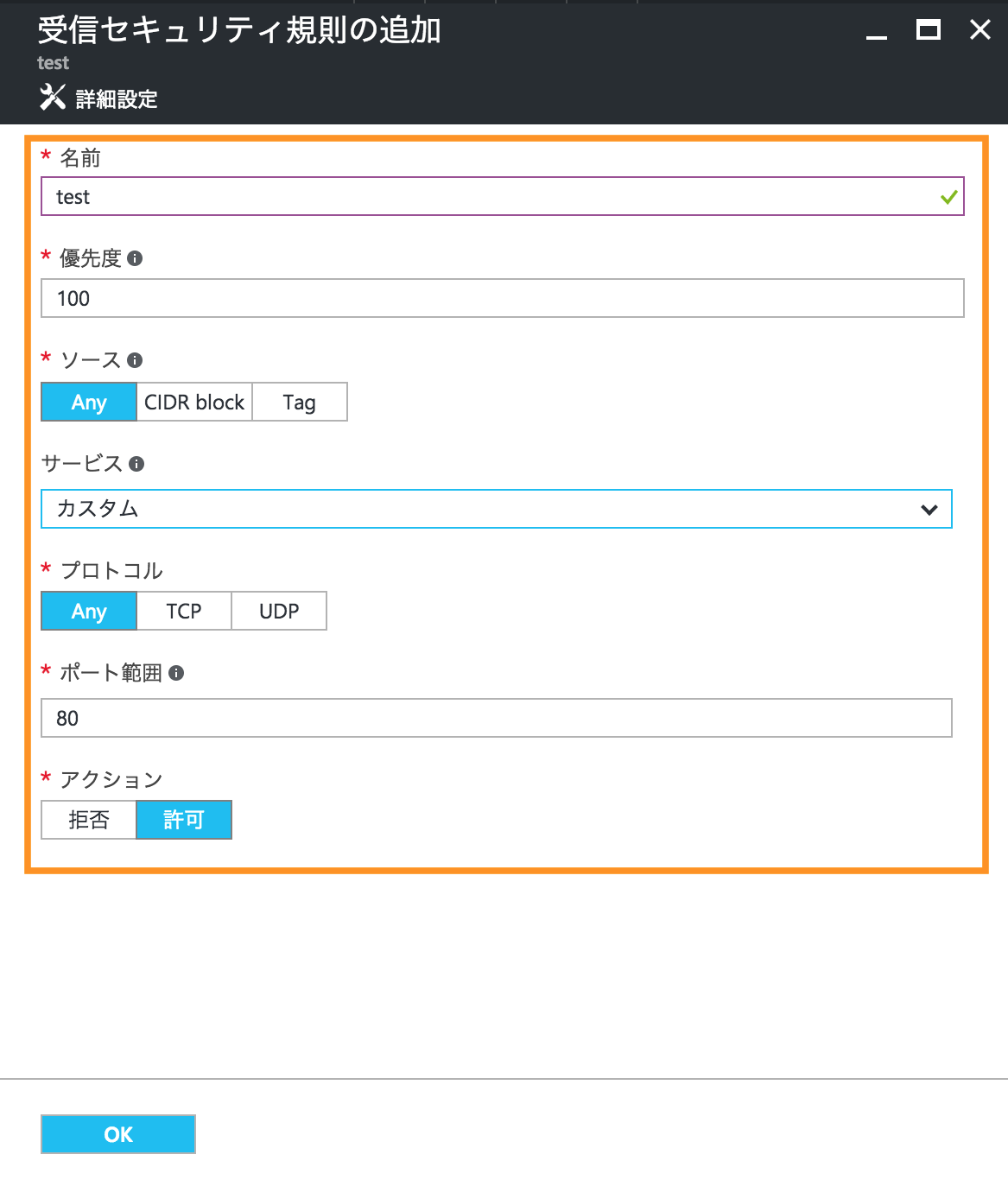

作成されたNSGの設定の中の受信セキュリティ規則を選択し、【追加】をクリック

ここでは受信側のファイアーウォールの設定をしているが送信側の設定もできる!!

適当に追加したい名前と優先度、ソースやサービスプロトコル、ポートを設定することで、アクセス制限を設けることができる。 例えば、あるリソースはWebサーバしか使っていないのであれば、それ以外のアクセスはおかしいであったり、そういう面で役に立つ

- 名前:任意

- 優先度:100~4096 ※小さい数が優先

- ソース:送信元IP

- プロトコル:【TCP/UDP】

- 宛先ポート範囲:宛先のポート番号

- アクション:【拒否/許可】

設定が完了したら【概要】からACL(アクセス制御リスト)を確認できる

参考

http://www.cloudou.net/virtual-network/vnet002/

https://docs.microsoft.com/ja-jp/azure/virtual-network/virtual-networks-nsg