Google AppsのSAMLアプリケーション設定

- Googla Appsの管理コンソールにログインします。

- アプリをクリックします。

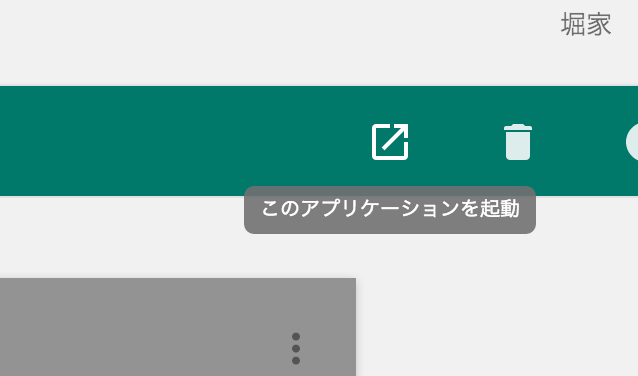

- Amazon Web Servicesを選択します

- IDPメタデータをダウンロードします。これを後でAWS側にアップロードするのでローカルに保存しておきます

- Amazon Web Services の基本情報及びサービス プロバイダの詳細は特に何も入力は必要ないです。そのまま「次へ」をクリックして進みます。

- 属性のマッピングは以下のキャプチャの通り設定します。 https://aws.amazon.com/SAML/Attributes/Role に従業員の詳細>役職を設定するのがポイントです。

以上でGoogla AppsのSAML設定は完了です。

AWSマネジメントコンソールの設定

IDプロバイダーの作成

これは、Googla Apps側の組織に関する情報を保持するIAMエンティティとなります。

1. AWSマネジメントコンソールからIAMを選択します

2. IDプロバイダを選択して、プロバイダを作成します

3. プロバイダーのタイプとしてSAMLを選択して、先ほどダウンロードしたIDPメタデータファイルをアップロードして、作成を行います

ロールの設定

次にロールを設定します。信頼ポリシーでプロバイダーを紐付けて、アクセスポリシーでフェデレーションユーザに許可するアクションを設定しましょう。

1. ロールタイプとして、「SAML プロバイダへのウェブシングルサインオン(WebSSO)アクセスを付与」を選択します

2. 信頼性の確立にて、先ほど作ったプロバイダを選択します。

こんな感じの信頼ポリシーを生成してくれます

{

"Version": "2012-10-17",

"Statement": [

{

"Effect": "Allow",

"Action": "sts:AssumeRoleWithSAML",

"Principal": {

"Federated": "<選択したプロバイダへのARN>"

},

"Condition": {

"StringEquals": {

"SAML:aud": "https://signin.aws.amazon.com/saml"

}

}

}

]

}

以上でAWS側の設定は完了です。

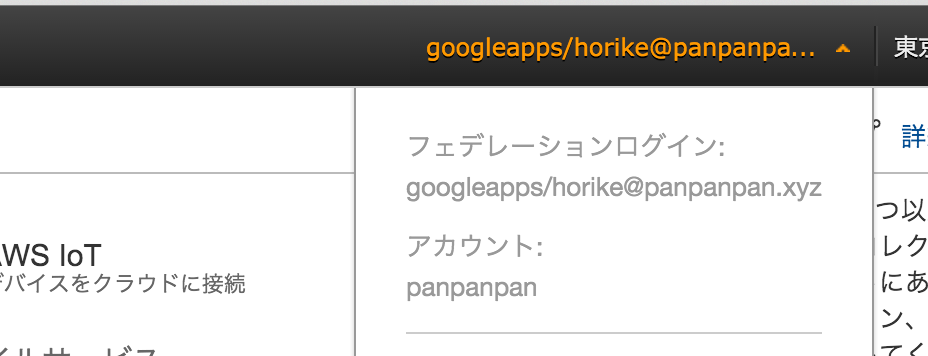

Google Appsのアカウント設定

Googla Appsの管理コンソールに戻ってアカウントページを開きます

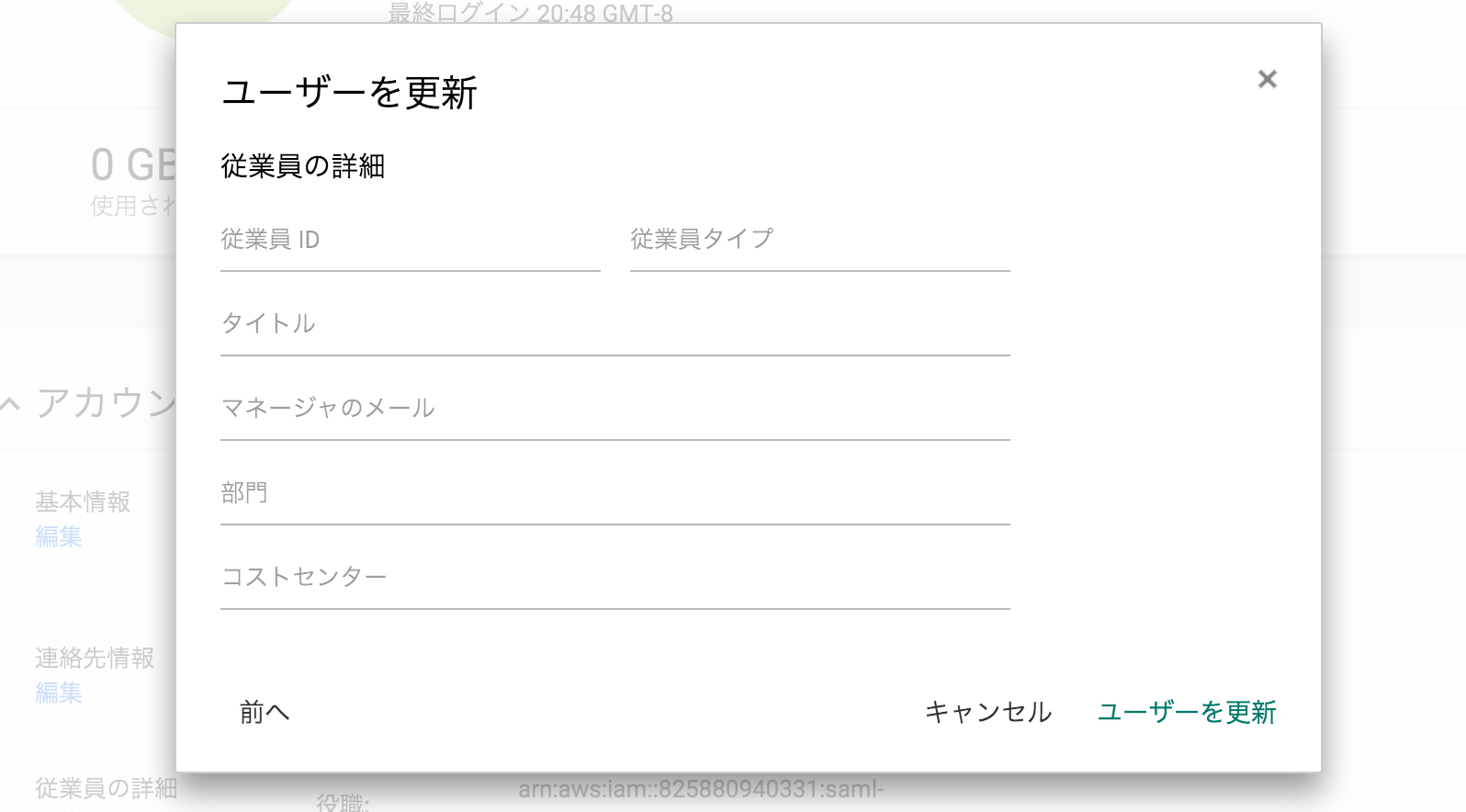

アカウントを選択して、従業員の詳細を編集します。タイトルというプレースホルダーが設定してある項目に、<プロバイダのARN>,<ロールのARN> を設定します。